淺談網絡安全策略

鄒 鈺

(徐州財經高等職業技術學校,江蘇 徐州 221008)

1 安全策略的分類

安全策略分為基于身份的安全策略和基于規則的安全策略。基于身份的安全策略是過濾對數據或資源的訪問,有兩種執行方法:若訪問權限為訪問者所有,典型的作法為特權標記或特殊授權,即僅為用戶及相應活動進程進行授權;若為訪問數據所有則可以采用訪問控制表(ACL)。這兩種情況中,數據項的大小有很大的變化,數據權力命名也可以帶自己的ACL。

基于規則的安全策略是指建立在特定的,個體化屬性之上的授權準則,授權通常依賴于敏感性。在一個安全系統中,數據或資源應該標注安全標記,而且用戶活動應該得到相應的安全標記。

2 安全策略的配置

開放式網絡環境下用戶的合法權益通常受到兩種方式的侵害:主動攻擊和被動攻擊,主動攻擊包括對用戶信息的竊取,對信息流量的分析。根據用戶對安全的需求可以采用以下保護:

(1)身份認證。檢驗用戶的身份是否合法、防止身份冒充及對用戶實施訪問控制數據完整性鑒別、防止數據被偽造、修改和刪除。

(2)信息保密。防止用戶數據被泄、竊取,保護用戶的隱私。

(3)數字簽名。防止用戶否認對數據所做的處理。

(4)訪問控制。對用戶的訪問權限進行控制。

(5)不可否認性。也稱不可抵賴性,即防止對數據操作的否認。

3 安全策略的實現流程

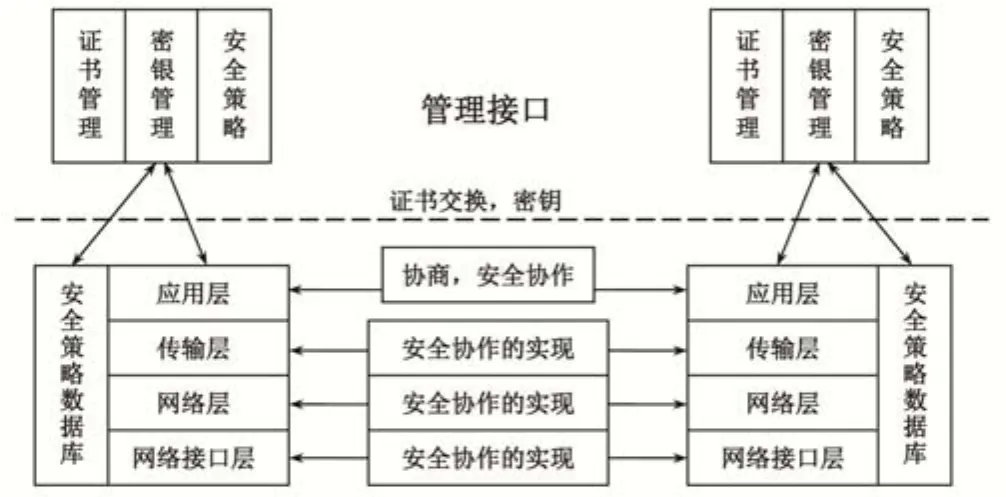

安全策略的實現涉及到以下幾個主要方面,見圖1。

(1)證書管理:主要是指公開密銀證書的產生、分配更新和驗證。

(2)密銀管理:包括密銀的產生、協商、交換和更新,目的是為了在通信的終端系統之間建立實現安全策略所需的共享密銀。

(3)安全協作:是在不同的終端系統之間協商建立共同采用的安全策略,包括安全策略實施所在層次、具體采用的認證、加密算法和步驟、如何處理差錯。

(4)安全算法實現:具體算法的實現,如PES、RSA。

(5)安全策略數據庫:保存與具體建立的安全策略有關的狀態、變量、指針。

圖1 安全策略實現流程

4 網絡安全發展趨勢

總的看來,對等網絡將成為主流,與網格共存。網絡進化的未來——綠色網絡呼喚著新的信息安全保障體系。

國際互聯網允許自主接入,從而構成一個規模龐大的、復雜的巨系統,在如此復雜的環境下,孤立的技術發揮的作用有限,必須從整體的和體系的角度,綜合運用系統論、控制論和信息論等理論,融合各種技術手段,加強自主創新和頂層設計,協同解決網絡安全問題。

保證網絡安全還需嚴格的手段,未來網絡安全領域可能發生3件事,第一,是向更高級別的認證轉移;第二,目前存儲在用戶計算機上的復雜數據將“向上移動”,由與銀行相似的機構確保它們的安全;第三,是在全世界的國家和地區建立與駕照相似的制度,它們在計算機銷售時限制計算機的運算能力,或要求用戶演示在自己的計算機受到攻擊時抵御攻擊的能力。