破解“黑色產業”謎題

安.約翰遜

如今,數據交易的黑色產業鏈日臻成熟。發掘漏洞、根據漏洞開發針對性的入侵工具、銷售入侵工具、刷庫洗庫、圍繞數據庫展開的釣魚詐騙等等環節,都在巨大利益的驅使下,得到了越來越明確和完善的分工。現在的惡意軟件、網絡欺詐和更多的身份盜竊,比以往任何時候都多,而且現今的威脅是持久性、動態和智能的,因此從普通消費者到企業的每一個人都處在更大的風險之中。

整體畫面凄涼

如今的網絡威脅更加高級、更具持續性、更加隱匿,忽視這一問題意味著企業將面臨著威脅破壞的風險。近一年,“高級持續性威脅”就讓很多企業吃了苦頭,這是指普通的安全措施無法防范的、特意針對企業的攻擊。與此同時,全新的渠道給攻擊打開了更多大門,包括移動和社交媒體。統計數據描繪出一幅凄涼的畫面:

在2012年的前三個月,共確定超過600萬個獨特的惡意軟件樣本;

全球范圍內受感染電腦的平均數字是35.51%;

2011年,58%的被盜數據是被黑客行為主義者竊取的;

截止至2012年6月,Android惡意應用程序的數量躥升到超過25,000。

以網絡釣魚為例,它通過社交工程體系偽裝成合法的商業及代理人身份來使用詐騙電子郵件,意圖將消費者引導至假冒的網站,以欺騙收件人泄露財務數據,如用戶名和密碼。

APWG(反釣魚工作小組)在2月份一個月內發現的獨一無二的釣魚網站的數量便達到56,859個,這個數字達到了歷史新高;金融服務業仍然是2012年第1季度最易受攻擊的行業部門;全球范圍內被感染的個人電腦的平均數量達35.51%;中國繼續成為最易受到影響的國家(被感染的個人電腦比率達54.10%);在2012年的最初三個月內,有600多萬個獨一無二的惡意軟件案例被識別出來;美國仍然是網絡釣魚式特洛伊木馬站點占前幾位的國家。

欺詐的創新之作

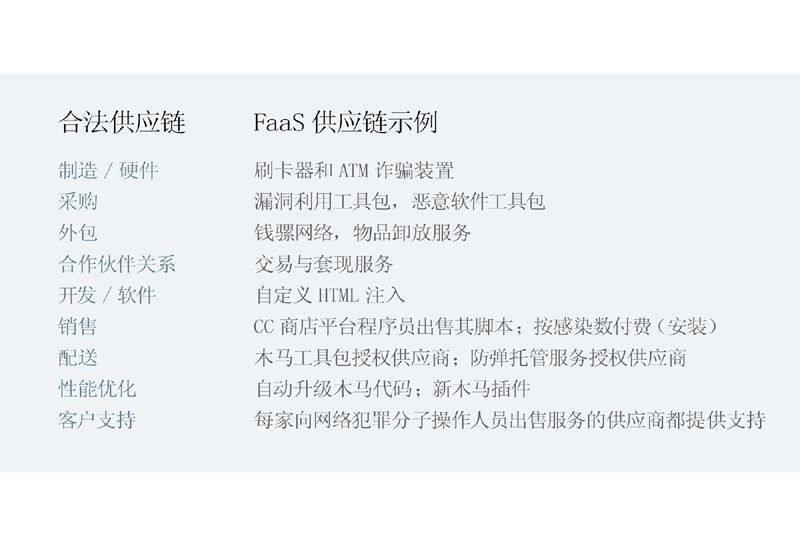

消費者欺詐中的最新創新稱之為FaaS(欺詐即服務)。欺詐者不再必須成為技術精湛的黑客,他們只需在黑市上購買自動化的工具包、僵尸網絡和木馬即可。FaaS是一種商業模式,一種網絡犯罪分子用以有效、方便、快捷地批量出售現有欺詐商品的方式;或者根據其客戶要求進行定制。如今它獲得了長足的發展,實現了自動化,并且欺詐商品迅速走向供應鏈管理模式的現行趨勢,本身并不是什么新事物。目前來看,這種網絡欺詐現象的質量和數量將會持續增長。

最新的FaaS出現了“雇傭中間人”現象。它是由一名將其基礎設施用于短暫租用的俄語會員發布的,同時還有自己作為中間人服務商的服務。這名僵尸網絡操控者向那些無需任何設置就可以進行木馬攻擊的客戶收取一定的費用。

以下是復雜的套現流程的例子,從獲取受侵害網上銀行憑證開始,到真實世界中的套現結束:

首先,欺詐者尋找受侵害的網上銀行憑證。較簡單的選擇是:從一家俄羅斯供應商那里購買木馬日志;或從一家論壇供應商那里購買個人憑證集;或在一家羅馬尼亞的CC商店上進行注冊,并批量購買憑證。而比較高級的選擇是:從一家烏克蘭基礎設施供應商那里購買現成的僵尸網絡;從一個開發團隊那里購買木馬工具包。

憑證獲取到之后下一步做什么?是時候進行欺詐交易了,但如何套現呢?首先還是更基本的選擇:尋找能夠提供卸放賬戶的人;使用錢騾牧人服務;使用木馬實現自動化的MITB交易,通過網上錢騾小組完成套現。而更高級的選擇是:設立錢騾招聘活動;與那些能夠提供實際套現的欺詐團伙(錢騾和“套現人員”)合作。

今天,欺詐產品的商業化已經大大降低了門檻,以空前低廉的成本將欺詐工具帶到了普通欺詐者手中。一個經營更好的網絡犯罪市場,就像現實世界中的有組織犯罪一樣,憑借著其每年攫取的巨額利潤日益影響著世界經濟。

轉向非金融信息

在電子商務和移動安全領域,最近半年發生過許多典型數據泄漏事件。欺詐者現在正試圖捕獲非金融信息,像政府,企業競爭對手,其他欺詐者(例如,用于保險賬單詐騙的醫療記錄)存在著一個蓬勃發展的市場。之前,Facebk和LinkedIn賬戶在黑市上出售,每個賬戶的售價取決于受害者的“朋友”或“聯系人”數量。整機來看,黑市在結構和分工方面模仿著開放市場。例如,許多犯罪分子與“業務人員”或金融人士互相勾結,幫助通過錢騾套現。

在這些數據泄漏事件中, 欺詐者利用非金融數據獲利的例子包括:公用事業賬單,收集個人身份信息(PII),用以方便身份盜用來開設新的銀行賬戶或獲取個人貸款;醫療記錄,將病人數據庫售賣給律師事務所或騙取保險賬單;可用來訪問銀行和其他賬戶的用戶名和密碼;出售給競爭對手的商業機密。

因此,消費者更多地暴露于威脅之中,因為在網上和企業數據庫中可以獲取有關他們的豐富信息。所以消費者必須要考慮兩個方面的信息暴露:個人(或他們自己的信息安全行為)和組織(或與之共享個人信息的組織采用的強有力信息安全實踐到了何種程度)。

如何有效應對挑戰

針對當前的安全形勢,消費者、信息所有者、企業機構等該如何應對?

從消費者來看,首先需要有良好的密碼實踐(例如,多個賬戶不使用相同的密碼,經常重置密碼)。其次,確保您與之交換個人信息的組織采取了良好的信息安全實踐(例如,使用強身份驗證方法,進行積極主動的欺詐檢測,設有交易監控解決方案)。

對于信息所有者,企業及組織來講:首先,需要設立層次化的防御措施。單一的身份認證方法不再足夠,多種身份認證方法和交易監測是必不可少的。其次,使用基于風險的監測和認證標準,客戶向已有的收款人轉賬100美元,和試圖向一分鐘前添加的收款人轉賬1000美元是兩種不同的情形。還有,保護多種渠道(網絡,移動電話)。實施能夠在安全性與良好用戶體驗之間取得平衡的技術和政策。以及了解數據的價值,這樣就可以實施適合于這個價值的安全措施。最后,在每1.2秒就會產生一個新興威脅的情形下,我們幾乎不可能密切關注所有的威脅。“假設您已經被破壞”,現在怎么辦?欺詐者絕不會罷手,并且會繼續肆虐。應該將重點專注于風險緩解,并設立政策和程序,以消解成功攻擊的影響。

六大舉措來破解

有哪些相對理想的解決方案,可以用來破解電子商務和移動領域日益猖獗的安全問題呢。目前來看,可以重點關注和實施以下六方面舉措:

自適應身份認證方法:“一刀切”的身份認證太容易被規避。基于風險水平(不是所有的交易都是一樣的!)、體制政策和客戶細分對用戶活動進行監控和認證已經越發的普遍,并將很快成為身份認證事實上的標準

主動安全:而不是簡單地應對攻擊,通過積極監控新的網絡釣魚和木馬攻擊的威脅態勢,組織將在最大限度上降低他們成為受害者的機會

保護所有數據:組織將被迫采取解決方案以保護所有的公司數據資產,而不僅僅是金融信息。這將涉及增強的訪問管理,以及包括“帶外”認證在內的身份認證技術(例如,通過短信接收動態密碼,以在電腦上對交易進行認證)

替代渠道:智能手機和平板電腦使用的巨幅增長,將需要專門為這些渠道設計的安全解決方案。出現了大量的希望解決這一細分市場的創業公司。但是那些知名的安全組織更有可能在這一領域取得成功,因為他們了解欺詐生態系統,并有擁有開發有效解決方案的必要資源

“群體貢獻”的安全情報:越來越復雜的威脅將會持續實時地出現,而個體的組織將仍無法跟上其步伐。組織之間的信息共享將是遏止這些欺詐者至關重要的手段

消費者/員工教育:最終用戶也許是數據安全最持久的威脅之一。即使是最先進的安全設備,都無法保護自愿放棄密碼的最終用戶。教育工作需要進一步發展,就像他們要緩解的網絡威脅一樣。

(作者是RSA, EMC信息安全事業部全球副總裁)