基于危險理論的無線傳感器網絡入侵檢測模型

傅蓉蓉,鄭康鋒,蘆天亮,楊義先,

(1. 北京交通大學 計算機與信息技術學院,北京 100044;2. 北京郵電大學 信息安全中心,北京 100876)

1 引言

由于傳感器網絡的缺乏人工干預及資源受限的特點,使得無線傳感器網絡的入侵檢測面臨著巨大的挑戰。近年來生物免疫啟發的人工免疫系統(AIS)由于其在工作原理上與入侵檢測的一致性得到了廣泛的關注,AIS的基本特征包括:自組織、分布式、高頑健性、輕量級、多層次及多樣性等。這些特征使其在入侵檢測方面體現出了優勢并取得了一定成果[1,2]。

早期的研究中,自我-非我 (SNS, self-nonself)模型在AIS領域得到了深入的研究,這種模型將抗原空間分為2種,一種是自我抗原,另一種是非我抗原。自我抗原被用作為淋巴細胞(如B細胞)的訓練基礎數據,那些會引起自身免疫反應的淋巴細胞將被刪除,即免疫耐受,而通過了免疫耐受的淋巴細胞將存活下來,稱為成熟的淋巴細胞,它們用來攻擊外來抗原以便保護機體的安全;而非我抗原卻是構成機體威脅的物質,也就是淋巴細胞的應答對象。SNS免疫模型的思想是免疫應答由抗體表面受體對外來抗原的識別而誘導的,即由非我抗原觸發免疫應答,非我抗原通過激活抗原提呈細胞(APC, antigen presenting cell)提呈的抗原并產生響應。

但是免疫系統對于人們吃的食物中的外界細菌或者對一些明顯發生細胞突變的腫瘤等異己抗原不發生免疫響應,所以自我-非我模型的合理性受到了質疑。1994年,Matzinger[3]首先提出危險理論,認為免疫系統所能區分的實際上是“從某些非我中區分出某些自我”。危險理論假定免疫系統的激活不是由非我的檢測唯一決定,也不對一個潛在的入侵做出響應,直到危險被檢測到。

受到生物領域中危險理論的啟發,本文提出了基于危險理論的無線傳感器網絡入侵檢測模型。并通過仿真實驗驗證了提出的模型在檢測率、誤檢率和能量消耗方面具有優勢。

2 相關工作

2.1 危險理論

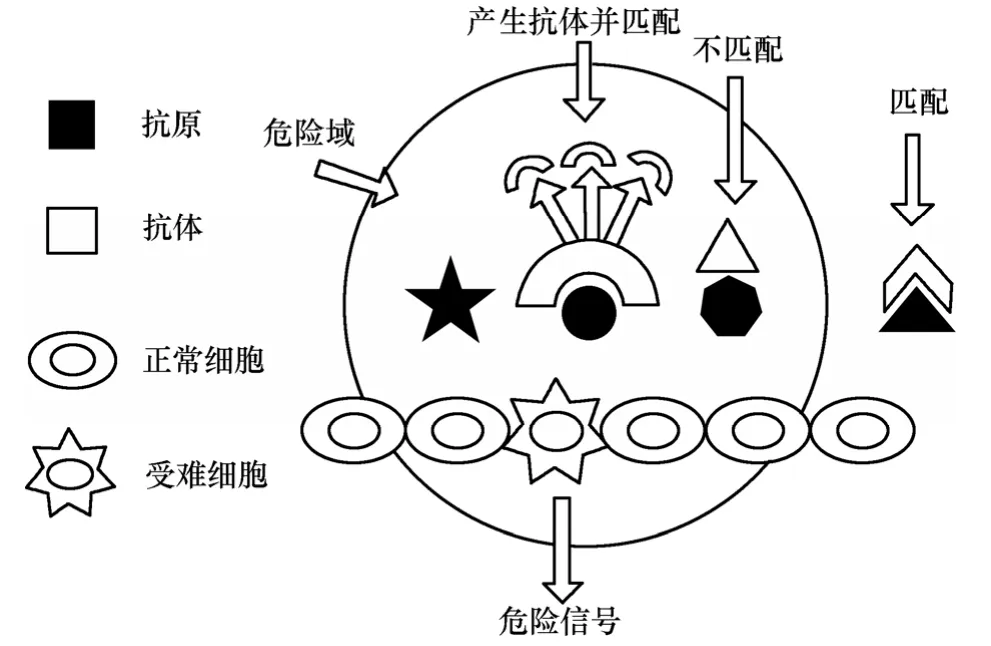

危險模型在細胞和信號的基礎上增加了額外的一層,認為 APC由受難細胞(如受到病原體侵入、毒素侵入、創傷等影響的細胞)發出的危險信號觸發,而不一定是非我觸發的,危險信號被APC識別,是引起免疫應答的關鍵因素。圖1描述了危險模型中免疫應答的響應。免疫過程可分為以下步驟:一個非正常死亡的細胞發出了一個危險信號;鄰近的抗原提呈細胞APC被激活并開始識別和捕獲抗原;APC通知本地的淋巴結并把所識別的抗原提呈給淋巴細胞;淋巴細胞產生抗體進行抗原識別。

從本質上講,危險信號的產生將會在受難細胞周圍建立一個危險區域,在危險區域內的淋巴細胞才會被激活,產生大量的對應能匹配該抗原的抗體。而那些不在危險區域內的淋巴細胞則不被激活,因而也不能產生抗體。

雖然危險理論在傳統的生物免疫領域仍然存在爭議,但是危險理論相比SNS模型更加適用于入侵檢測領域[4,5]。危險模式應用于無線傳感網絡的入侵檢測主要存在以下2個優點:1) 發生危險時才會觸發檢測過程,可以降低誤檢率并且降低不必要的能量消耗;2) 危險域可以根據不同的危險程度或者安全策略來確定,可以提高檢測系統的靈活性。

圖1 危險模型中免疫應答的響應

2.2 人工免疫啟發的入侵檢測

當前,將危險理論應用于入侵檢測的工作主要集中在主機或者互聯網領域,而關于無線傳感網絡的研究則不多。Junwon Kim等人[6]通過危險理論相關算法解決了針對 DD路由協議的 Interest Cache Poisoning攻擊,文章僅利用了節點本地的緩沖區信息,并沒有考慮如何獲取全局知識。

Martin Drozda等人[7~9]將AIS引入傳感網絡,解決丟棄、延遲轉發數據分組和Wormhole等問題。文章采用了SNS檢測模型,同時為了獲得全局的信息,引入了 Watchdog算法[10]。提出讓節點處于在混雜模式下,監聽通信范圍內的數據流量,并將監聽到的信息編碼成基因進行模式匹配。文獻[11,12]將AIS的工作原理用于傳感網絡的入侵和響應,但是同樣采用了混雜模式獲得兩跳鄰居節點的通信信息。混雜模式雖然能夠提供全局知識,但是這種模式阻止了節點進入睡眠,強制其進入空閑或接收狀態,極其消耗能量。研究表明,傳感器節點的大部分能量消耗在無線通信模塊,傳輸lbit信息所消耗的能量大約是執行一條計算指令所消耗能量的3 000倍[13]。

此外,大多數的研究[6~9]將單個節點模擬成一個人體,程序或者其他的計算單元模擬組織、器官或者細胞。這就導致需要在單個節點上運行整個檢測實例,這在資源受限的傳感網絡中是不實用的。

本文的目的是設計一個分布式和分層的檢測模型,在無線傳感網絡中為危險理論建立一個合理隱喻。利用危險理論的優勢,終端節點只需檢測自身本地的信息感知危險,并合作提供全局知識。

2.3 IEEE 802.15.4

IEEE 802.15.4標準提供了對無線傳感器網絡物理層及媒體接入層的具體描述,而這 2層的信息都可以由節點從本地獲得。通過節點監視本地的信息發現危險可以避免節點處于混雜模式以節省能量。同時IEEE 802.15.4提供了一個天然分層的結構,這種結構在信息管理和聚合方面表現出了強大的優勢。

IEEE 802.15.4使用了CSMA/CA協議[14]接入物理媒介,這個協議提供了沖突避退機制,在節點開始傳輸數據之前,需要首先偵聽信道并持續一個預定義的時間,如果信道忙碌,節點需要等待一個特定的時間再重新嘗試。同時IEEE 802.15.4支持ACK確認機制保證數據的可靠傳輸。

2種節點存在于IEEE 802.15.4,FFD和RFD。FFD可以作為PAN協調器、路由和終端,但是RFD只能作為終端。這種節點類型的劃分可以提供分層的網絡拓撲,在這種分層網絡中被入侵節點影響的節點只需將自身的信息傳輸給中心 PAN協調器,PAN協調器便能獲得全局信息來做出入侵判決。

3 系統模型

根據危險理論,受難細胞發出危險信號,并在其周圍建立一個危險區域,其中的抗原被 APC捕獲,APC提呈抗原提供共同刺激信號,從而引起了免疫應答。在免疫應答過程中,淋巴細胞產生與危險域內的抗原匹配的抗體。

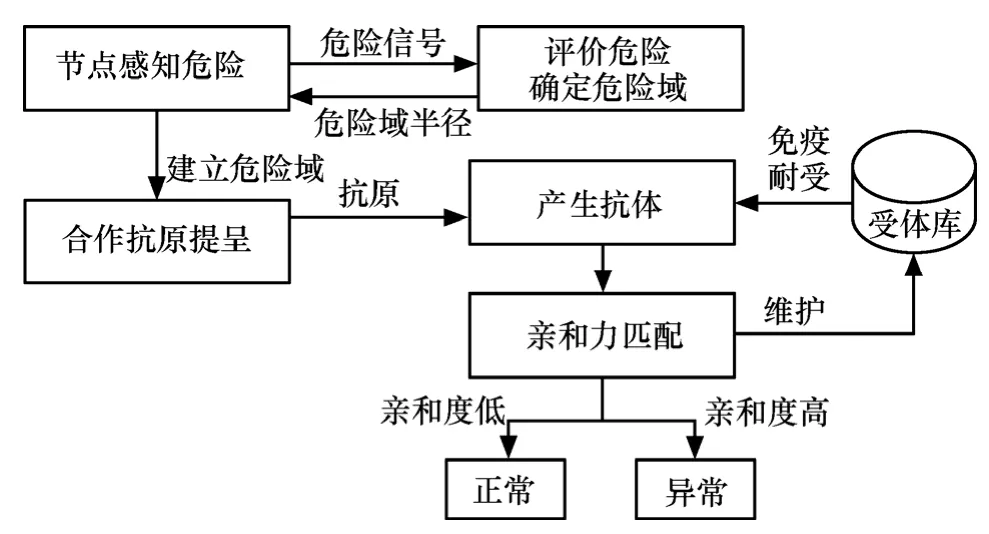

本文利用危險理論的工作原理,將檢測過程分成3個階段:危險感知階段、抗原提呈階段和決策階段,圖2描述了本文提出的檢測系統模型。

圖2 入侵檢測模型

從能源的角度來看,每個節點同時運行一個完整的檢測實例是不合適的。所以本文利用 IEEE 802.15.4的分層結構實現合作式檢測,邊界終端節點只需檢測自身屬性的變化來感知風險,中心節點(稱作決策節點)收到危險后確定危險程度及危險域的大小并要求獲得抗原,危險域內的節點合作提供網絡流量信息形成抗原,中心節點負責產生抗體,動態地維護抗體,并將抗體與抗原進行匹配確定是否發生了入侵。表 1給出了基于危險理論的AIS到本文系統模型的隱喻。

表1 危險理論AIS到系統模型的隱喻

3.1 危險感知

在生物免疫系統當中,如果一個細胞由于正常原因死亡(凋亡細胞),細胞實體在分解之前就會被清除掉。但是由于非正常原因壞死的細胞(受難細胞)會分解實體并且釋放出危險信號。類似地,在本文提出的模型中,節點感知自身的變化發現危險并釋放出危險信號,通常情況下,節點能夠在失去工作能力之前發現危險并且做出反應。

節點自身屬性的異常變化反應了潛在的危險。節點的物理層和媒體接入層的屬性都可以本地獲得,所以本文關注這2層的屬性信息。用來感知危險的屬性用DFi(danger features)來表示。

DF1 電源能量下降速率。傳感節點是資源受限的,對DoS類攻擊非常敏感。DF1的計算式為

其中,Cpower表示在Δt時間內電能的變化量。

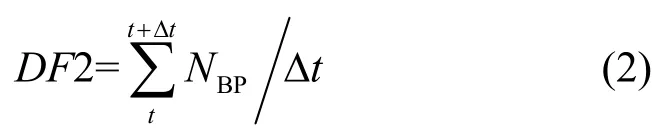

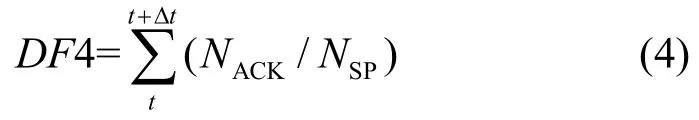

DF2 數據分組發送回退頻率。由于采用了沖突避退機制,當發生分組阻塞攻擊時,這個屬性的變化明顯。DF2的計算式為

DF3 平均回退持續時間。此屬性的變化可以發現持續的阻塞干擾類攻擊。DF3的計算式為

其中,TBP表示在Δt時間內總共回退等待的時間。

DF4 ACK成功率。在發送數據之后,節點通常希望獲得ACK以證實數據發送成功,ACK成功率過低也表明存在危險。DF4的計算式為

式(4)計算了在Δt時間內發送的數據分組的個數與實際收到的ACK的個數的比值。

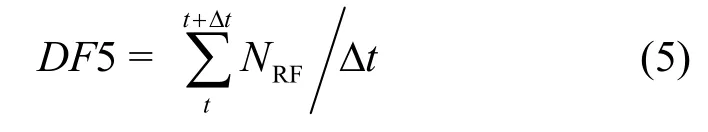

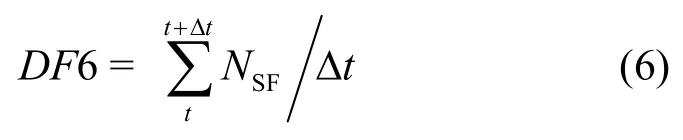

DF5 數據幀接收頻率。接收到的數據幀頻率的異常變化暗示著危險, 比如節點作為攻擊目標時,接收到的數據幀數目增大,接收頻率增大。DF5的計算式為

DF6 數據幀發送頻率。發送的數據幀數頻率的異常變化也暗示著危險,比如發生大規模的蠕蟲或阻塞攻擊時,節點通常要轉發這些惡意的數據分組導致發送數據幀數目增大,發送頻率增大。而發生Sinkhole攻擊時,本來作為正常路由的節點將不再轉發數據導致發送數據幀數目驟減,發送頻率驟減,計算式為

將每個屬性歸一化,并給定統一的變化閾值δ,在 t時刻,如果 CFi=|DFit-DFit-1|>δ,則認為屬性DFi發生了不正常的變化,可能存在危險。

感知到危險之后,節點發送危險信號給決策節點,危險信號表示為

危險感知過程可以利用每次節點的正常工作時間,不需要產生額外的調度將節點喚醒。

3.2 抗原提呈

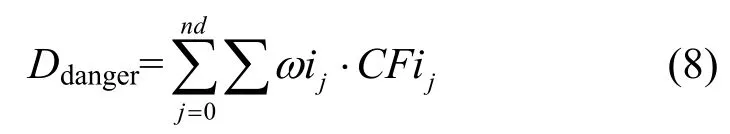

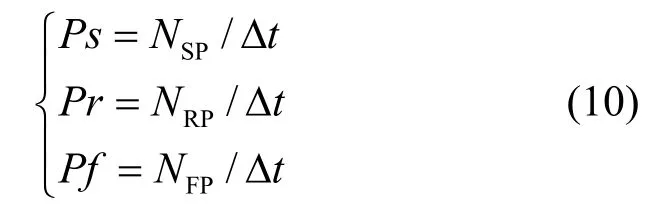

一旦決策節點收到危險信號,便要建立一個危險域,危險域以發出危險信號的節點為中心,覆蓋范圍稱作危險域半徑,以跳數為單位。危險域半徑與危險程度有關,危險程度表示為

其中,nd為一個時間段內,決策節點收到的危險信號的個數。ωi為每一個危險屬性變化的權重。危險域半徑為

參數 s為保護的無線網絡的安全等級,從 Ra的表達式可以看出,危險半徑與網絡的危險程度和網絡的安全等級成正比。

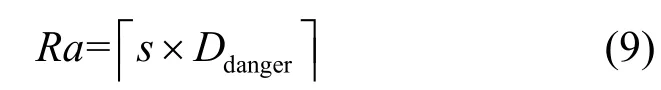

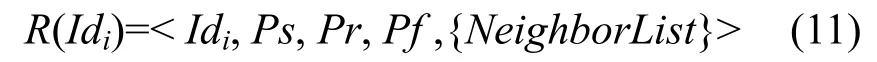

感知到危險的節點在自己 Ra跳范圍之內建立危險域,此節點向危險域內的節點廣播流量日志獲取請求。在一些情況下,比如蠕蟲攻擊,很多節點感知到危險,危險域就會存在重疊,這種情況下,節點選擇最近的節點上傳自己的流量日志。流量日志表示為log=<Ps, Pr, Pf >,其中

NSP、NRP和NFP分別表示節點在Δt時間內發送,接收和轉發的網絡數據分組的數目。在決策節點接收到危險域內所有節點的流量日志或者等待超時之后,決策節點停止收集,并提呈抗原。

受體是組成抗原和抗體的基本單元,每一個節點i,都有一個Idi和相對應的受體,受體表示為

假設危險域有k個節點,抗原可以表示為

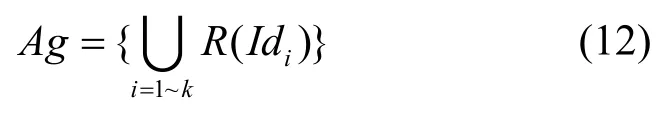

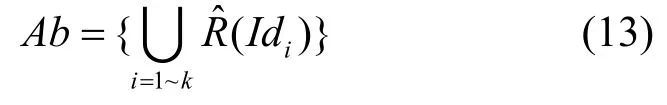

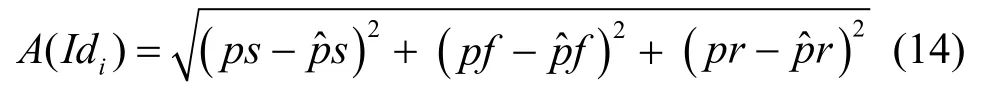

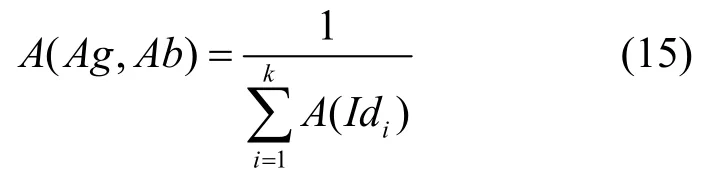

3.3 決策

決策節點負責分析提呈的抗原,確認入侵行為的存在。

分析過程采用傳統的自我-非我識別,通過計算抗原和抗體之間的親和度確認是否發生了入侵。抗原通過對受體庫進行免疫耐受過程產生。受體庫為每個節點預定義的自我集合,僅存儲在決策節點上。APC激活了受體庫,為每個節點提供數目為m的非我受體,非我受體組成抗原。

從式(13)可以看出,受體是組成抗原和抗體的基本單元,受體也是用來識別的基本單元。決策節點從抗原當中提取出Idi,并激活受體庫產生抗原,分別將抗原與抗體中的受體使用親和度函數。本文使用Euclidean距離函數來計算親和力,對每個Idi,受體之間的距離為

抗原和抗體之間的親和力為

如果A(Ag, Ab)>β,則認為確實發生了入侵,β為親和力閾值。

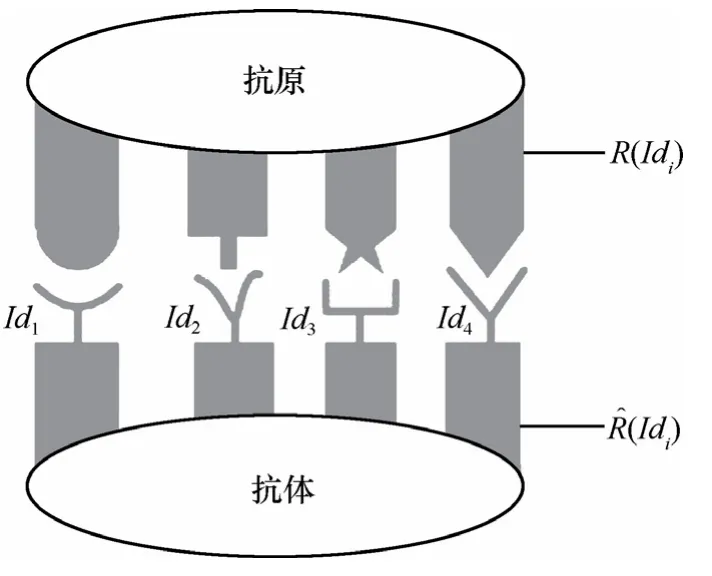

圖3描述了危險域中有4個節點的抗原和抗體的匹配過程,從圖中可以看出R( Id1)、R( Id4)與( Id1)、( Id4)匹配度高,這就說明Id1及Id4節點為潛在的入侵者和嚴重受害者。

圖3 抗原、抗體親和力匹配

自我受體庫不應是靜態的,而應是隨著檢測結果動態變化的,如可以通過記憶受體減低檢測試驗或者淘汰長時間沒有用到的受體等,本文關注與整個檢測模型的性能,對自我受體庫的維護不做過多的討論。

4 仿真實驗及性能分析

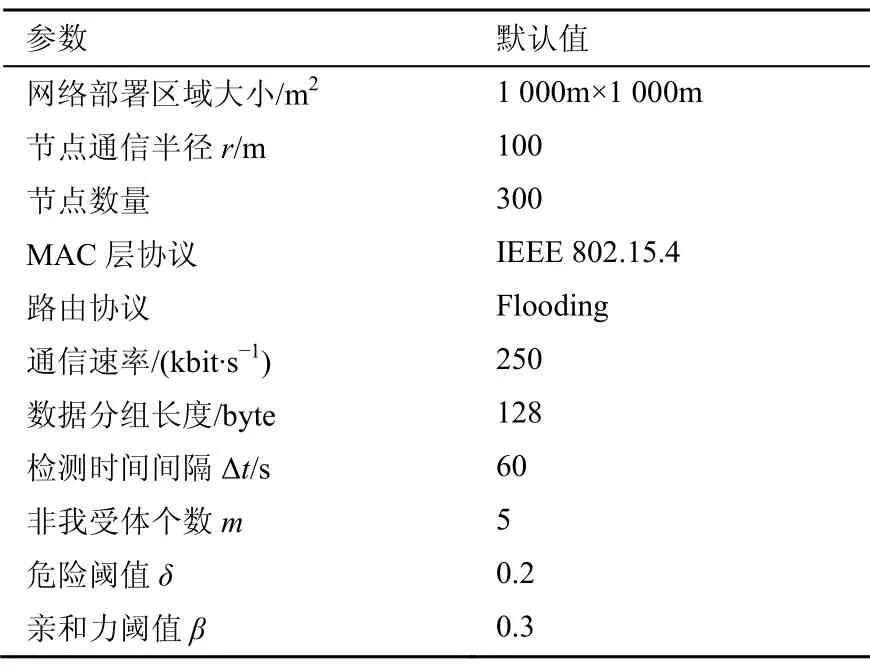

通過仿真驗證將危險理論應用到無線傳感網絡的優勢,從檢測率、誤檢率、能耗等方面分析檢測模型的性能。本文采用基于離散事件的OMNET++4.1仿真器進行仿真。節點隨機分布在網絡當中,具體的網絡參數如表2所示。

表2 模擬實驗參數

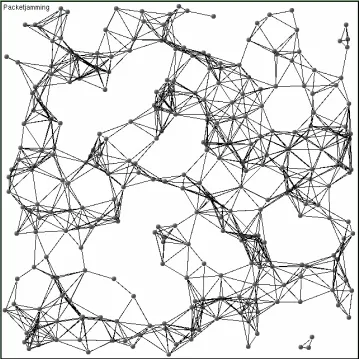

圖4給出了最終形成的仿真網絡拓撲,隨機選擇攻擊節點的位置。

圖4 仿真網絡拓撲

主要仿真包阻塞攻擊,攻擊節點每隔60s就向周圍廣播一個無意義的數據分組,以達到降低信道可用性及消耗周圍節點能量的目的。首先采集 10次正常情況下的數據以產生自我受體。對于每一種攻擊節點數目{1,3,5,7,10,15}獨立運行10次仿真,模擬持續2個小時網絡的變化,結果取均值。

4.1 檢測性能分析

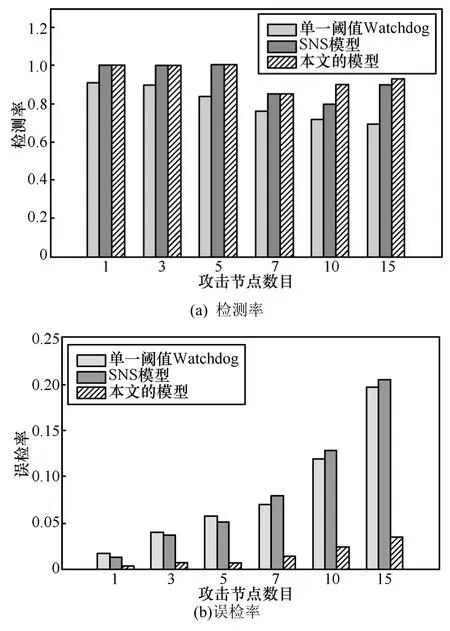

將本文提出的模型與單一閾值 Watchdog和SNS模型進行對比。單一閾值Watchdog采用文獻[10]提出的Watchdog算法的基本思想,監聽網絡流量通過單一閾值判斷是否發生入侵。SNS模型采用文獻[7]的檢測方法,單個節點運行檢測實例,通過自我-非我來判斷是否發生入侵。

圖5給出了在檢測率和誤檢率方面的性能對比。從圖5(a)可以看出,采用了人工免疫思想的方法在檢測率上具有更好的性能。當攻擊節點數量比較少時,基于 SNS模型的方法和本文提出的方法都能準確地檢測到入侵,檢測率為1,當攻擊節點數目多時,由于本文提出的模型能夠獲得更加全局的信息,而不限于2跳范圍內的流量信息(采用混雜模式監聽),所以在檢測大規模的入侵時,具有較好的檢測結果。

在誤檢率方面,從圖5(b)可看出,采用單一閾值Watchdog的方法和SNS模型中節點通過將收集到的流量異常與正常流量相比較或匹配,發現異常就認為檢測到入侵,而在基于危險理論的入侵檢測中,存在2層檢測確認,第1層是節點感知到危險,認為存在潛在的入侵,第2層是全局流量匹配確認,所以本文提出的方法有效地降低了檢測系統的誤檢率。

圖5 檢測率和誤檢率對比

4.2 能耗分析

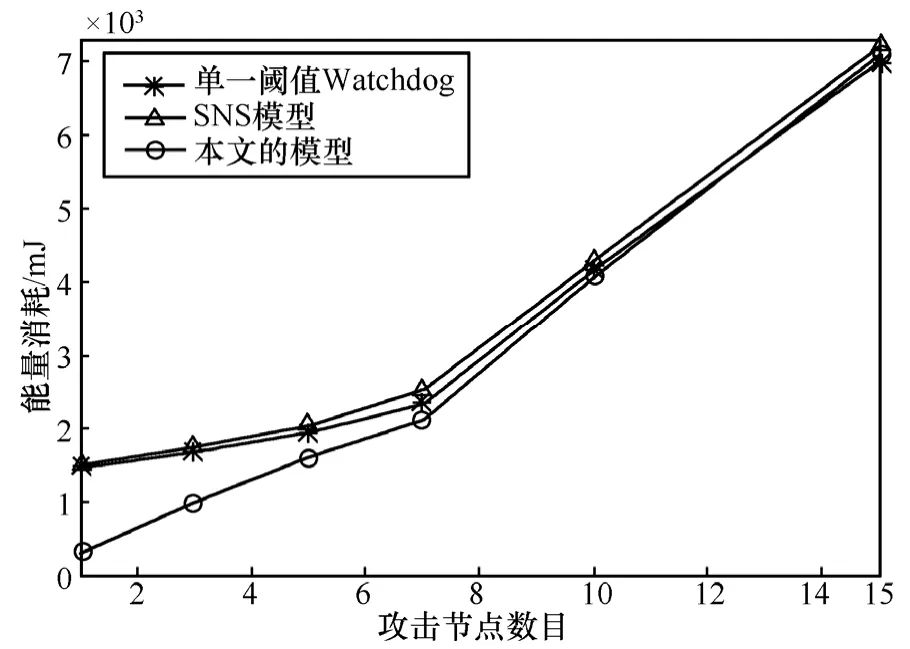

在單一閾值Watchdog和SNS模型當中,節點需要時刻處于混雜模式監聽網絡流量信息,一直有能量的消耗。而在本文提出的模型當中,節點只需在正常喚醒時處理感知自身的危險,在收到上傳流量日志時上傳自身的流量信息,沒有過多的檢測能量消耗。本文仿真了TI CC2420射頻模塊,節點電壓為3.3V,接收產生的能耗為18.8mA,發送時的能耗為17.4mA,睡眠時的能耗為0.021μA。

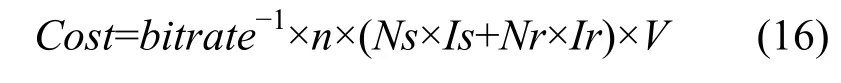

傳感器傳輸信息要比執行計算更消耗電能,研究表明,傳感器傳輸1bit信息需要的電能足以執行3 000條計算指令。所以主要考慮接收發送數據產生的能耗,而不考慮由于計算產生的能耗。能量消耗可以表示為

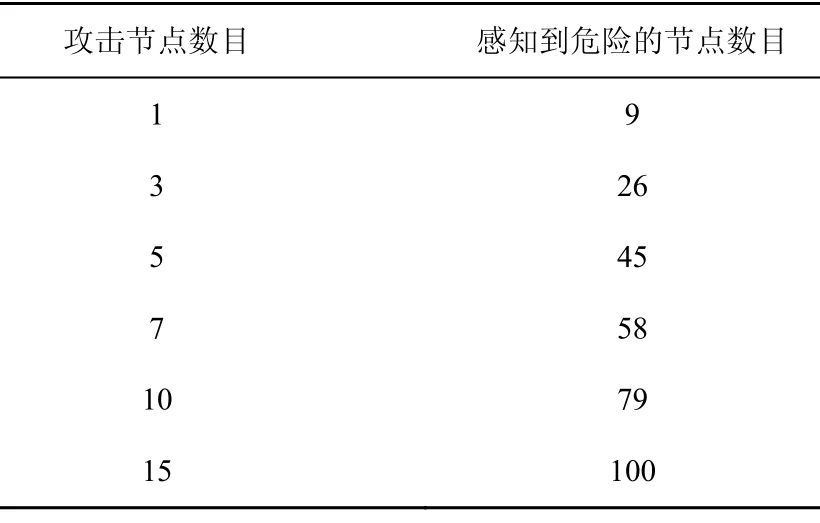

式(16)中參數 bitrate為250kbit/s,n是每個數據分組的比特數為 128×8bit,Is為 17.4mA,Ir為18.8mA,V為3.3V, Ns和Nr為仿真結束時節點收到的發送和接收的數據分組的總和,與具體的網絡環境有關,表3描述了不同攻擊節點數目情況下,感知到危險節點數目,可以看出攻擊節點越多,發出的危險信號越多,用于檢測的數據分組越多,能耗越大。而對于采用監聽模式的方法來說,每個節點都要捕獲自己通信范圍內的數據,所以能耗與網絡通信流量直接相關。

圖6描述了在重復10次實驗取均值后的系統能耗比較。從圖中可以看出,在攻擊節點少的情況下,本文提出的檢測模型具有明顯優勢,當攻擊節點增多時,如表3所示,網絡中感知到危險的節點增多,當出現15個攻擊節點時,有1/3的節點發出了危險信號,這樣由于抗原提呈產生的能耗也增大,系統能耗趨近于其他2種方法。所以在能耗方面,在受難節點數量不多的入侵環境當中,本文提出的模型具有明顯的優勢。

圖6 系統能耗

表3 不同攻擊節點數目情況下感知到危險的節點數目

5 結束語

本文引進危險理論的基本工作原理,提出了一種適用于無線傳感器網絡入侵檢測模型。與傳統的基于AIS的入侵檢測技術相比,本文提出的模型具有以下特點:1)只有感知到危險之后才對網絡流量進行異常識別,危險感知過程基于本地知識不產生額外的通信開銷;2)沒有采用混雜模式獲得全局的流量信息,引入了節點合作,不需要額外的喚醒節點收集信息;3)由于采用了分布式的合作機制,不需要在每個節點上都運行一個完整的檢測實例,只有在中心節點上維護受體庫和抗體進行流量的異常檢測。結果表明,這3個方面大大降低了普通節點和整個網絡的檢測開銷并提高了檢測性能。

[1] KIM J, BENTLEY P, AICKELIN U, et al. Immune system approaches to intrusion detection-a review[J]. Natural Computing, 2007, 6(4):413-466.

[2] YI P, WU Y, CHEN J L. Towards an artificial immune system for detecting anomalies in wireless mesh networks[J]. China Communications, 2011, 8(3): 107-117.

[3] MATZINGER P. Tolerance, danger and the extended family[J]. Annual Review Immunology, 1994, 12: 991-1045.

[4] WU S X, BANZHAF W. The use of computational intelligence in intrusion detection systems: a review[J]. Applied Soft Computing,2010, 10(1):1-35.

[5] AICKELIN U, BENTLEY P, CAYZER S, et al. Danger theory: the link between AIS and IDS[A]. Proceedings of the Second International Conference on Artificial Immune Systems[C]. Edinburgh, UK, 2003.147-155.

[6] KIM J, BENTLEY P, WALLENTA C, et al. Danger is ubiquitous:detecting malicious activities in sensor networks using the dendritic cell algorithm[A]. Proceedings of the International Conference on Artificial Immune Systems[C]. Cambridge, UK , 2006.390-403.

[7] DROZDA M, SCHAUST S, SZCZERBICKA H. AIS for misbehavior detection in wireless sensor networks: performance and design principles[A]. Proceedings of the IEEE Congress on Evolutionary Computation, Special Session on Recent Developments in Artificial Immune Systems[C]. Singapore , 2007. 3719-3726.

[8] DROZDA M, SCHAUST S, SCHILDT S, et al. Priming: making the reaction to intrusion or fault predictable[J]. Natural Computing, 2011,10(1):243-274.

[9] DROZDA M, SCHILDT S, SCHAUST S, et al. An immuno-inspired approach to misbehavior detection in ad hoc wireless networks[EB/OL].http://arxiv. org/abs/1001. 3113, 2010.

[10] MARTI S, GIULI T, LAI K, et al. Mitigating routing misbehavior in mobile ad hoc networks[A]. Proceedings of the International Conference on Mobile Computing and Networking[C]. Massachusetts, USA,2000. 255-265.

[11] SCHAUST S, SZCZERBICKA H. Applying antigen-receptor degeneracy behavior for misbehavior response selection in wireless sensor networks[A]. Proceedings of the 10th International Conference on Artificial Immune Systems[C]. Cambridge, UK, 2011.212-225.

[12] BALACHANDRAN S, DASGUPTA D, WANG L. A hybrid approach for misbehavior detection in wireless ad-hoc networks[A]. Proceedings of the Symposium on Information Assurance[C]. New York, USA,2006. 14-15.

[13] 孫利民, 李建中, 陳渝等. 無線傳感器網絡[M]. 北京: 清華大學出版社, 2005.SUN L M, LI J Z, CHEN Y, et al. Wireless Sensor Networks[M]. Beijing: Tsinghua University Press, 2005.

[14] RAO V P, MARANDIN D. Adaptive backoff exponent algorithm for zigbee(IEEE 802.15.4)[A]. Proceedings of 6th International Conference on Next Generation Teletraffic and Wired/Wireless Advanced Networking[C]. St Petersburg, Russia, 2006. 501-516.