802.1X認證配合Option 82管理校園網接入權限

趙鍇

德州職業技術學院 山東德州 253034

802.1X認證配合Option 82管理校園網接入權限

趙鍇

德州職業技術學院 山東德州 253034

目前針對校園網認證管理使用最多的技術就是802.1X認證。但是使用靜態IP地址管理給校園網管理帶來很大的麻煩。傳統的DHCP協議可實現動態IP地址分配卻無法實現接入用戶的權限分配,在網絡中找到安全性與易用性的平衡點成了一個重要的目標。結合802.1X和Option 82技術,構建一個權限清晰的校園網。

802.1X;DHCP;Option 82;校園網

Author’s address Dezhou Vocational and Technical Col lege, Dezhou, Shandong, China 253034

1 前言

經過近幾年不斷的校園網網絡升級建設,德州職業技術學院已經完成清晰的三層網絡結構,并順利應用了802.1X認證[1]。在使用過程中,筆者感覺802.1X對于用戶接入校園網要求過為嚴格,學院經常進行的學術交流由于非本單位用戶沒有賬號無法正常使用校園網。為了解決未認證用戶能訪問校園網但是只有認證用戶能訪問互聯網的問題,同時為了保證校園網的安全和易用性的要求,在校園網中使用集成Option 82的DHCP技術,在應用中取得較好的效果。

2 相關技術說明

2.1 技術簡介

DHCP是一個處于應用層的客戶/服務器協議[1],是BOOTP協議的擴展。其增加了自動分配網絡地址、重用釋放的網絡地址的功能以及一些安全機制的附加信息。當DHCP客戶端在網絡上啟動時,它將主動尋找一臺DHCP服務器并獲得它的TCP/IP配置信息。Opt ion 82是為了增強DHCP服務器的安全性,改善IP地址配置策略而提出的一種DHCP選項。IEEE 802.1X被稱為基于端口的訪問控制協議,該協議在利用IEEE 802 LAN優勢的基礎上提供了對連接到局域網的設備或用戶進行認證和授權,從而達到阻止非法用戶未經認證就對網絡資源進行訪問的目的。

2.2 工作過程

根據RFC3046的定義,中繼設備進行DHCP re l ay時,可以通過添加一個Op t i on的方式來詳細地標明DHCP客戶端的一些網絡信息,從而使DHCP服務器可以根據更精確的信息給用戶分配不同權限的IP,根據RFC3046的定義,所使用Op t ion選項的選項號為82,故也被稱作Op t ion 82。如果DHCP中繼代理(一般為交換機)支持Opt ion 82,DHCP客戶端通過DHCP中繼代理從DHCP服務器獲取IP地址要經歷發現、提供、選擇和確認等階段。

1)客戶端執行802.1X認證。認證過程中,Radius服務器把用戶權限下發給交換機[2]。

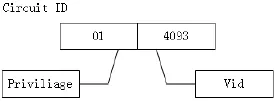

2)認證后,客戶端程序發出DHCP請求。交換機中繼用戶的DHCP請求,但它在向DHCP服務器轉發時,把認證端口的Vlan ID以及Radius服務器下發的“用戶權限”信息組成Circui t ID一起轉發給DHCP服務器。Circuit ID格式如圖1所示,其中Pr ivi l iage和Vid字段各占兩個字節。

3)DHCP Server根據認證端口的VlanID和“用戶權限”信息,尋找對應的DHCP地址池,并分配該地址池中的IP,通過DHCP_Of fer報文分配給認證用戶。

4)交換機收到DHCP_Of fer報文后,將DHCP_Of fer報文進行廣播。

圖1

圖2

5)DHCP客戶端選擇IP地址。如果有多臺DHCP服務器向該客戶端發來DHCP_Of fer報文,客戶端只接受第一個收到的DHCP_Of fer報文,然后以廣播方式向各DHCP服務器回應DHCP_Request報文,該信息中包含向所選定的DHCP服務器請求IP地址的內容。

6)DHCP服務器確認所提供IP地址是否被使用。當DHCP服務器收到DHCP客戶端回答的DHCP_Request報文后,便向客戶端發送包含它所提供的IP地址和其他設置的DHCP_ACK確認報文。

在整個過程中,用戶獲得哪個池中的IP地址是由端口Vlan ID及Radius服務器下發的“用戶權限”值來決定的。在校園網部署中一般定義用戶未認證時獲取到的IP地址段為低權限網段,用戶認證后獲取的IP段為高權限網段。不同用戶IP段對應不同的訪問權限,通過在核心交換機上設置控制列表來實現。

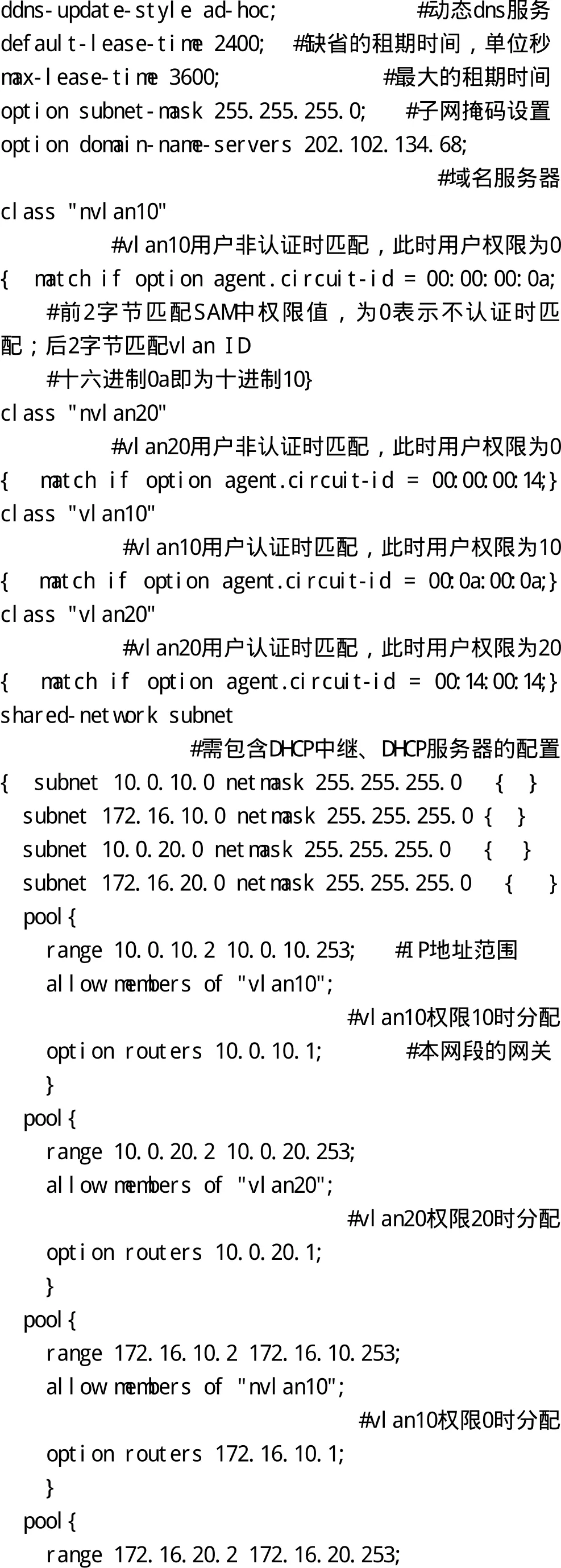

3 校園網應用示例拓撲說明(圖2)

本校園網使用銳捷的SAM作為802.1X服務器。接入交換機上做基于Option 82的802.1X認證,vlan10中的用戶,缺省獲得172.16.10.0/24網段的地址,認證后獲得10.0.10.0/24網段的地址(SAM中權限值設置為10);v lan20中的用戶,缺省獲得172.16.20.0/24網段的地址,認證后獲取10.0.20.0/24網段的地址(SAM中權限值設置為20)[3]。

其中在匯聚交換機上應用ACL(控制列表),允許10.0.10.0/24和10.0.20.0/24段訪問應用服務器地址段10.0.0.0/24,而不允許臨時用戶的172.16.20.0/24和172.16.10.0/24訪問,以提高校園網服務器的安全性。

其中匯聚交換機為RG-S5750,接入交換機為RGS2628。相關銳捷交換機配置參數請參閱銳捷官方文檔。

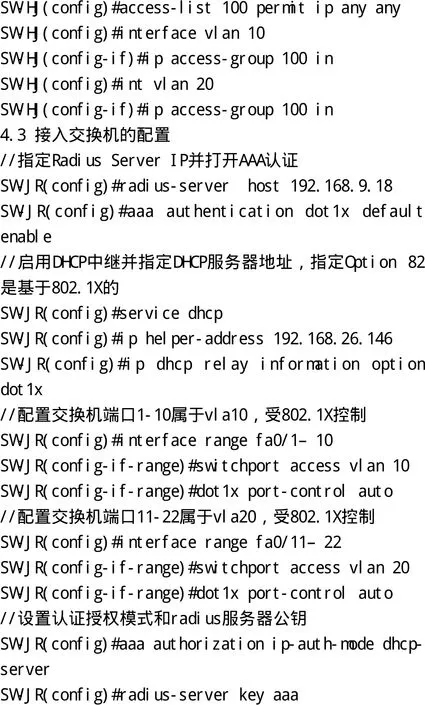

4 配置過程

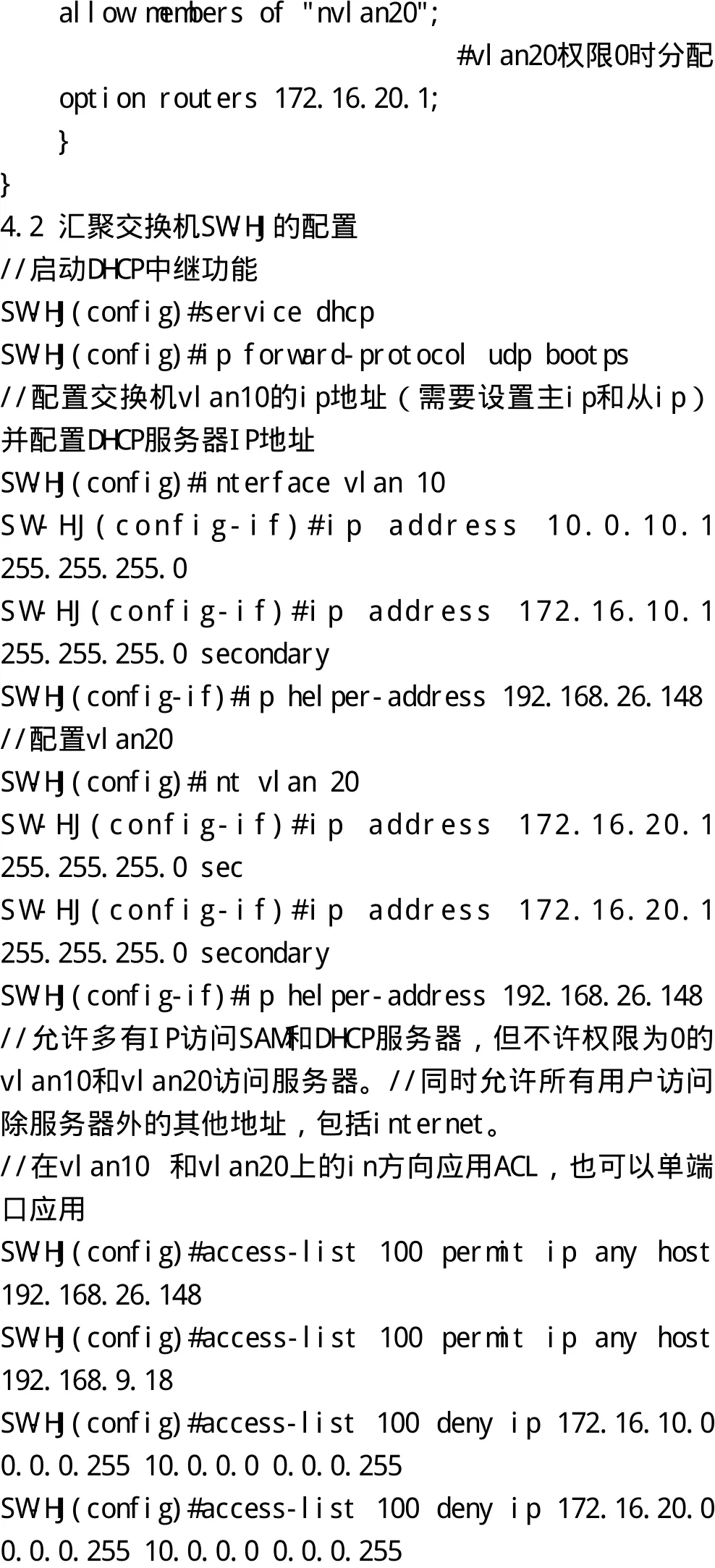

4.1 DHCP服務器的配置

DHCP服務器可以使用任何支持Option 82的DHCP服務器,建議使用Linux。

5 結束語

傳統的校園網具有開放的特性,任何用戶只要聯接到交換機上,就可以通過交換機進入網絡,缺乏一種有效的用戶身份認證手段。雖然802.1X認證解決了校園網的準入問題,但是無法靈活地制定非認證用戶對網絡的訪問權限。802.1X結合Option 82技術,可以方便地對認證和非認證用戶制定相匹配的網絡訪問權限,有助于隔離來自校園內部的安全威脅,并方便臨時訪問者接入互聯網和訪問部分校園網。

[1]802.1X-2004-Por t Based Network AccessControl[EB/OL].ht tp://www.ieee802.org/1/pages/802.1x-2004.html.

[2]聶武超,張彥興.802.lx認證技術分析[N].華為技術報,2004-1-9.

[3]謝波.基于IEEE802.1X協議應用研究[D].重慶:重慶大學,2005.

Design and Implementation of Security Network based on 802.1X and Option 82//

Zhao Kai

The most use of cur rent campus network authentication and management technology is 802.1X certi fication. But using a static IP address management for campus network management brought a lot of trouble. But the DHCP protocol can’t achieve a user access permissions. How to found the network safety and ease use of the equi librium point became an impor tant goal. In this paper, combine 802.1X and Option 82 technology to const ruct a permission to clear the campus network.

802.1X; DHCP; Option 82; security network

一、部分征稿選題

TP393.18

B

1671-489X(2012)18-0105-03

10.3969 /j.issn.1671-489X.2012.18.105

作者:趙鍇,講師,工程碩士,網絡規劃師,從事計算機網絡集成管理類教學。