病毒木馬走了康復的路還很長

飛雪散花

對病毒木馬進行查殺,只是萬里長征第一步,接下來,我們還有太多的康復工作要做。

1、防止死灰復燃,斬盡一切鬼魅

病毒木馬被查殺后,許多文件會殘留在系統文件和磁盤引導區中,如果不能將其一網打盡、斬草除根,它們極有可能死灰復燃。所以惡意程序被查殺后,我們要做的第一件事就是清除漏網之魚。

1.清理系統還原點

系統還原點是微軟為防止因用戶安裝第三方應用程序導致系統出現問題而提供的一種保障措施。這樣,當系統出現問題時,我們可方便地使用先前建立的還原點恢復系統。

默認情況下,Windows系統會在指定的時間或發現用戶安裝了新軟件后,自動建立一個還原點,該還原點往往保存有病毒木馬,因此,在查殺病毒后,我們務必要對磁盤保存的還原點進行清除。

以Win 8.1為例。

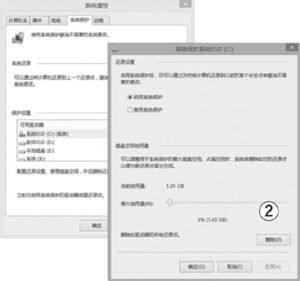

右擊“開始”按鈕,在彈出的右鍵菜單中選擇“控制面板”,打開控制面板,依次選擇“系統安全”、“系統”項,進入相應的窗口。選擇左側的“系統保護”項(如圖1)。

在出現的“系統屬性”對話框中切換到“系統保護”標簽,單擊“配置”按鈕,打開“系統保護”對話框,單擊“刪除”按鈕(如圖2),系統建立的所有還原點即會被清除。

2.清理系統臨時文件

臨時文件夾也是病毒、木馬余孽最容易藏身的地方。其中的道理很簡單,任何程序安裝和運行時,都會將一些必要的文件釋放到臨時文件夾中,以便適時調用,病毒、木馬當然也不例外。

默認情況下,系統臨時文件夾位于“C:\Users\用戶名\AppData\Local\Temp”目錄下(其中C為系統所在分區,下同),進入該目錄,將文件全部刪除即可(如圖3)。如果有些文件因為正在被占用,無法被清除,可用光盤引導PC并進入WinPE系統,然后將其清除。

| Tips |

AppData為系統屬性的隱藏文件,需要在Windows資源管理器中切換到“查看”標簽,然后勾選“隱藏的項目”項才能顯示。而對于Win 8以前的操作系統來說,可通過在資源管理器的工具欄中單擊“組織/文件夾和搜索選項”,打開“文件夾選項”對話框,切換到“查看”標簽,在“高級設置”列表中選擇“顯示隱藏的文件、文件夾和驅動器”項,單擊“確定”按鈕才能顯示。

3.清理注冊表

除了經常會在臨時文件夾中留下足跡外,不少病毒木馬在系統中運行時,還會在注冊表中加入相應鍵值,并生成大量的垃圾文件。這些文件的存在,不僅會大大增加系統再次被感染的幾率,同時,還會占用硬盤空間,對此,我們可用“360安全衛士”等工具清除。

在360安全衛士的主界面中,切換到“電腦清理”標簽,勾選“電腦中的垃圾”和“注冊表中的多余項目”項,單擊“一鍵清理”按鈕(如圖4),上述文件即會被清除。

4.清理磁盤引導區

為了達到被用戶查殺后能快速還原的目的,許多病毒喜歡將自己附身于磁盤引導區中,由于磁盤引導區是先于系統運行的,所以即使我們已對硬盤進行過全盤查殺,病毒也會在我們再次啟動PC后,自動釋放到內存中,最終達到再次感染系統的目的。對于此類病毒,目前最好的辦法是利用DiskGenius等磁盤管理工具重建MBR(電腦硬盤的主引導記錄)。

用本刊提供的光盤引導PC進入Win PE系統,單擊“開始/所有程序/系統工具/DiskGenius”,進入DiskGenius主界面,單擊菜單“磁盤/重建主引導記錄(MBR)”(如圖5),然后在彈出的確認對話框中單擊“是”按鈕,程序即會用自帶的MBR重建主引導記錄。重建主引導記錄后,隱藏在主引導區的病毒就會被徹底清除了。

| Tips |

重建MBR具有一定風險。為防止重建后引起硬盤數據丟失,重建前,應對重要數據進行備份。

2、收復失地,解決殺毒后遺癥

查殺病毒木馬后,系統中很多文件可能已遭到破壞,而這些文件,我們可以通過手工的方法修復。

1.修復被破壞的文件關聯

為了達到隱藏自身,肆意為禍的目的。病毒木馬往往會對系統默認的關聯文件進行修改,比如,有的病毒會將文本文件的關聯程序修改為病毒文件,這樣,當用戶試圖打開文本文件時,病毒、木馬就可以自動運行了。而有的病毒則會竄改EXE可執行文件的關聯程序,以便達到讓殺毒工具無法運行的目的。

一般來說,修復被破壞的關聯文件的方法有兩種,一是借助系統提供的assoc命令來實現,二是利用軟件實現,由于前一種方法操作起來比較麻煩,需要具有一定的命令基礎才行,所以這里我們主要講一下后一種方式。

進入http://www.onlinedown.net/softdown/25562_2.htm頁面,下載System Repair Engineer文件,解壓后,將SREngLdr.EXE文件重命名為SREngLdr.com并運行(這里之所以要文件修改后綴名,主要是為了防止EXE文件被病毒篡改而導致無法正常運行)。程序運行后,在其主界面的左側選擇“系統修復”項,同時在右側切換到“文件關聯”標簽。如果系統中有被竄改的關聯項,程序就會在列表的“狀態”列中以“錯誤”的字樣顯示出來。選擇錯誤的項目,單擊“修復”按鈕,程序即會自動將其修復(如圖6)。

2.修復被竄改的Hosts文件

同樣,在如圖6所示的界面中切換到HOSTS標簽,單擊“重置”按鈕,可以修復被竄改的Hosts文件(如圖7)。

Hosts是Windows系統中一個非常重要的文件,其作用是在常用的網址域名與其對應的IP地址之間建立一個關聯的“數據庫”,這樣,當我們使用瀏覽器訪問網站時,系統就會自動從Hosts文件中尋找對應的IP地址,從而迅速打開對應的網頁。

病毒木馬之所以會對該文件情有獨鐘,原因主要有兩個:一是通過修改相應的IP地址,黑客可隨心所欲地將我們引向指定的釣魚網站,最終達到盜取網銀賬號、密碼及QQ、游戲賬號等目的;二是通過修改相應的IP地址,可阻止殺毒軟件更新病毒庫或連接到云端服務器,以便能更好地保護自己。

3.修復快捷方式和被強行隱藏的文件

一些病毒和惡意軟件會隱藏PC中的所有文件,或者惡意刪除開始菜單中的項目,如果查殺病毒后,我們發現這種情況依舊,可以使用Hide Unhide將其修復(下載地址:http://www.onlinedown.net/softdown/36703_2.htm)。

下載后運行程序,在出現的主界面中單擊Show All(顯示所有)按鈕(如圖9),程序即會取消所有文件的隱藏屬性,并將任務欄和開始菜單中的項目恢復到原來的位置。

4.修復映像劫持

映像劫持是許多病毒和木馬都會使用的伎倆,通過該方法,病毒、木馬會將殺毒軟件和360安全衛士等防護工具的進程劫持到自己的進程中,或者無中生有,虛擬一個進程,將殺毒軟件等的進程劫持,其目的和修改文件關聯類似,都是為了隱藏自身,躲避查殺。

借助一款名為PC Hunter的工具(下載地址:http://www.greenxf.com/soft/37205.html#down),我們可輕松地對此類劫持進行修復。

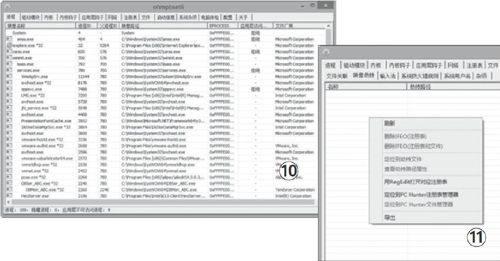

PC Hunter是一款綠色工具,解壓后,我們可以根據當前系統的版本是32位還是64位,雙擊PCHunter32.exe或PCHunter64.exe令其運行。程序運行后,會自動檢測當前是否有未知的線程插入到其他進程中。如果有,說明系統里面還有病毒殘留,此時,程序會給出提示,同時會詢問是否要殺掉這些插入線程,我們只需單擊“是”按鈕,即可將其從系統中清除。

當然,如果我們覺得這樣查殺有可能造成誤殺,也可單擊“否”按鈕,進入程序主界面(如圖10),依次選擇“系統雜項\映像劫持”項,切換到相應標簽。在這里,我們可以看到所有已被映像劫持的信息。

選中要清除的劫持內容并右擊,在彈出的右鍵菜單中選擇“刪除IFEO(注冊表和文件)”(如圖11),注冊表中的映像劫持項目即會被清除,同時與劫持有關的病毒文件也會被清除。

| Tips |

默認情況下,Hosts文件位于C:\Windows\System32\drivers\etc目錄下,如果你不喜歡通過軟件修復它,也可進入該目錄,用記事本打開它(如圖8),將內容全部刪除并保存。這樣,系統重啟后,會自動重寫內容,從而達到修復文件的目的。