基于隱私保護的數據挖掘技術研究

楊銘 李春光

摘 要:隨著信息技術的不斷發展,人們對潛在知識的需求愈發強烈,數據挖掘技術的出現順應了社會的發展。但是每樣新事物都有利有弊,目前人們在進行知識挖掘過程中,隱私保護問題就變得日益突出。調查顯示,目前個人隱私信息被泄露甚至被盜用現象嚴重,因此在數據挖掘領域,對基于隱私保護技術的研究顯得尤為重要。本文介紹了數據挖掘的基本概念和常用的算法,詳細說明了基于隱私保護的數據挖掘技術中的概化 / 隱匿技術。

關鍵詞:隱私保護;算法;數據挖掘

1 數據挖掘簡介

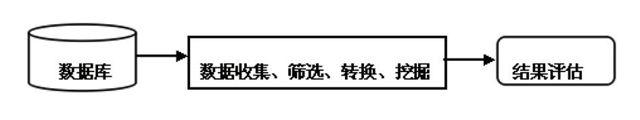

數據挖掘(Data Mining,DM)一般是指通過算法搜索從大量的數據中查找隱藏于其中信息的過程,也可以稱為在數據庫中進行知識發現的過程(Knowledge Discovery in Database, KDD)。數據挖掘可以理解為從海量、趨勢不明顯、繁雜的數據中經過一系列的歸納提煉后,提取或“挖掘”知識的過程,其流程如圖所示。目前,數據挖掘已經被廣泛應用于社會各個領域,如股票分析、醫學研究、工程設計、生產控制、金融管理、科學探索等。

目前常用的數據挖掘算法有決策樹、關聯規則、聚類分析、統計分析、粗糙集等。

1.1 決策樹

決策樹它是一種典型的分類方法 它主要應用于分類挖掘。該算法首先對數據進行處理,利用歸納算法生成可讀的規則和決策樹,然后對決策樹進行剪技,使用決策對新數據進行分析。本質上決策樹是通過一系列規則對數據進行分類的過程。

1.2 粗糙集

粗糙集近年來越來越受到重視 ,該算法適合處理數據量大、不完備、不一致的數據,它是一種處理不確定性的數學工具,有著廣闊的發展空間和應用前景。

1.3 聚類分析

聚類是將數據分為多個數據集合,每個數據集合中的數據具有較高的相似度,不同的數據集合間則差別甚遠。該算法是利用相似度的差別最大限度的發現某種存在的潛在規則。聚類分析是數據挖掘中的一個很活躍的研究領域,它綜合了機器學習、數據挖掘、模式識別、物理等領域的研究成果。

1.4 關聯規則

對于一個給定的事物數據庫,發現某種事物和另一種事物之間未知的聯系或者規則,例如著名的“啤酒”和“紙尿褲”這 2 種風馬牛不相及的事物之間的之間的聯系,找出所有的類似這樣的潛在規則,對于市場策略、商業決斷是很有價值的。

1.5 統計分析

統計分析是運用定量和定性分析的方法,結合數據統計的方法和分析對象的知識,對數據進行研究的方法。

2 隱私保護實現技術

在數據挖掘的過程中,隱私保護已經成為重要的研究課題之一。其主要研究的內容為:將一些個人的原始數據資料即隱私資料由受信賴的數據發布者采集,然后將數據匿名保護,最后發布給第三方,進行數據挖掘分析。在此過程中,將數據匿名化處理,保護相關個人隱私是研究的重點,同時還需確保匿名處理后的數據的準確性及有效性,即從中能夠挖掘出有用的知識和規則。

近年來,基于隱私保護的匿名化操作的概化 / 隱匿技術取得一定成績,它是隱私保護數據發布方法中使用較多的一種。其優點在于匿名化數據中數據的準確性高,以數據的細粒度值取代粗粒度值,用更加抽象、概括的值替代準標識符。概化有以下幾種模式:

2.1 全局概化

采用全局概化技術又叫做全子樹概化技術,此種技術是將數據表中的某個屬性的所有值都概化到分類層次樹的同一層上。與其他模式的搜索空間相比,全局概化的搜素空間最小。但是,這種技術容易受非正常項目的影響從而過度概化,因此信息損失過高,數據失真最大。

2.2 子樹概化

此種模式下,所有的孩子節點采取統一模式,即如果概化,則所有非葉子節點的全部孩子節點全部概化,否則都不概化。它的本質是將分類系統層次樹剪枝。

2.3 局部概化

又稱為單元概化,此種模式中一個值的某些實例可以根據概化的需要選擇概化或保持不變,而不影響其他實例的概化。與全局概化相比,這種模式相對靈活,而且數據失真性降低。

2.4 兄弟概化

此種模式與子樹該模式相近,區別是某些兄弟節點可以不被概化,且如有缺失孩子節點的值用父親節點值代替。此種模式比子樹概化模式的數據失真較小。

2.5 多維概化

此種模式可以讓兩個準標識符組靈活獨立的概化到不同的父親節點組上。因為這種模式僅需要概化違反指定值的準標識符組,所以它比全局概化和子樹概化產生的失真都要小。

3 結語

直接發布原始數據表會導致個人隱私信息泄露,存在巨大信息安全隱患,對原始表進行匿名化操作可以保護用戶的隱私安全。除本文介紹的概化/隱匿技術外,還有多種隱私保護技術,如數據表分解、聚類和凝聚、排序、擾動等技術。

在隱私保護的數據庫技術方面,設計或開發一種隱私保護的數據發布工具尤為重要。這個任務稱之為隱私保護的數據發布(PPDP)。近年來,基于隱私保護的數據挖掘技術受到越來越多的專家學者關注,此領域也正在快速的發展中。

參考文獻:

[1]葛偉平,汪衛,周皓峰,施伯樂.基于隱私保護的分類挖掘[J]. 計算機研究與發展,2006(01).

[2]馬廷淮,唐美麗.基于隱私保護的數據挖掘[J].計算機工程,2008(09).

[3]華蓓,鐘誠.數據挖掘中的隱私保護技術進展分析[J].微電子學與計算機,2009(08).

[4]李鋒.面向數據挖掘的隱私保護方法研究[D].上海交通大學,2008

[5]汪曉剛,惠蕙,孫志揮.基于共享的隱私保護關聯規則挖掘[J]. 軟件導刊,2009(09).

作者簡介:楊銘(1982—),女,吉林長春人,講師,研究方向:計算機科學與技術。