自主深空DTN組密鑰管理方案*

周 健,孫麗艷

1.安徽財(cái)經(jīng)大學(xué) 管理科學(xué)與工程學(xué)院,安徽 蚌埠 233041

2.北京郵電大學(xué) 計(jì)算機(jī)學(xué)院,北京 100083

自主深空DTN組密鑰管理方案*

周 健1,2+,孫麗艷1

1.安徽財(cái)經(jīng)大學(xué) 管理科學(xué)與工程學(xué)院,安徽 蚌埠 233041

2.北京郵電大學(xué) 計(jì)算機(jī)學(xué)院,北京 100083

深空DTN(delay tolerant networks)網(wǎng)絡(luò)難于提供可靠的端到端服務(wù),因此在組密鑰管理中密鑰管理中心不能及時(shí)有效地執(zhí)行密鑰更新過(guò)程。針對(duì)這一問(wèn)題,提出了一種自主組密鑰管理方案。通過(guò)單加密密鑰多解密密鑰密鑰協(xié)議設(shè)計(jì)邏輯密鑰樹(shù),樹(shù)中的葉子節(jié)點(diǎn)為成員的秘密加密密鑰,非葉子節(jié)點(diǎn)為公開(kāi)加密密鑰,組成員具有和密鑰管理中心相同的能力——更新邏輯密鑰樹(shù)中公鑰,并且保證組密鑰更新的前向和后向安全性。與LKH(logical key hierarchy)方案對(duì)比,建議的組密鑰管理方案加入更新消息開(kāi)銷減少一半,退出更新消息開(kāi)銷為常數(shù),與組成員規(guī)模無(wú)關(guān),無(wú)需密鑰管理中心支持,滿足長(zhǎng)延時(shí)深空DTN網(wǎng)絡(luò)安全需求。

深空DTN;自主組密鑰管理;多解密密鑰密鑰協(xié)議

1 引言

深空通信網(wǎng)絡(luò)[1-3]是深空探測(cè)的重要組成部分[4-5]。在深空探測(cè)中,探測(cè)器和飛行器與地球距離遙遠(yuǎn),地面控制中心通過(guò)深空通信網(wǎng)絡(luò)發(fā)送指令控制飛行器和探測(cè)器[6],加之空間環(huán)境復(fù)雜多變,導(dǎo)致數(shù)據(jù)傳輸延時(shí)較長(zhǎng),鏈路具有間斷連通的特點(diǎn)[7]。針對(duì)這一問(wèn)題,深空DTN(delay tolerant networks)[8-9]被提出,研究非可靠端到端傳輸下深空網(wǎng)絡(luò)通信問(wèn)題[10-11]。

密鑰管理作為網(wǎng)絡(luò)安全技術(shù)的基礎(chǔ),是深空DTN安全研究必不可少的內(nèi)容[12]。目前,密鑰管理方案分為3類[13-15]:集中式、非集中式和分布式。在集中式方案中,密鑰管理中心(key management center,KMC)在提供可靠端到端服務(wù)的前提下管理密鑰,密鑰管理的安全性和資源開(kāi)銷主要由KMC負(fù)責(zé)。在非集中式密鑰管理方案中,網(wǎng)絡(luò)被分為多個(gè)層次[16-17]或簇[18-19],由層或簇中的簇頭節(jié)點(diǎn)負(fù)責(zé)密鑰管理任務(wù),降低了密鑰管理的規(guī)模,適合規(guī)模較大的網(wǎng)絡(luò)[20]。在分布式方案中[21-22],網(wǎng)絡(luò)中沒(méi)有KMC提供密鑰管理服務(wù),全體成員在密鑰管理中具有相同的地位[23],密鑰管理需要成員合作完成,一旦成員加入或退出需重新協(xié)商密鑰,網(wǎng)絡(luò)資源開(kāi)銷較大。目前這3類方案任何一種都不適合稀疏的深空DTN密鑰管理任務(wù)。分布式方案沒(méi)有考慮KMC的作用,而且降低了深空DTN網(wǎng)絡(luò)資源利用率;集中式密鑰管理方案不能保證密鑰管理的實(shí)時(shí)性。目前對(duì)深空網(wǎng)絡(luò)的密鑰管理研究主要集中在衛(wèi)星網(wǎng)絡(luò)[24-26],如文獻(xiàn)[27-29]在LKH(logical key hierarchy)[30]方案的基礎(chǔ)上根據(jù)衛(wèi)星網(wǎng)絡(luò)的拓?fù)涮攸c(diǎn)進(jìn)行優(yōu)化,但仍需KMC負(fù)責(zé)密鑰管理任務(wù);文獻(xiàn)[31]對(duì)衛(wèi)星網(wǎng)絡(luò)采用分層分簇,減少密鑰更新開(kāi)銷;文獻(xiàn)[32]針對(duì)近地空間網(wǎng)絡(luò)使用基于身份的密鑰協(xié)議消除對(duì)證書(shū)的依賴,并使用分簇方法提高更新效率;文獻(xiàn)[33]采用結(jié)合LKH和GDH[34]的方案提高衛(wèi)星網(wǎng)絡(luò)的帶寬利用率。上述密鑰管理方案適合延時(shí)較短的地面與衛(wèi)星間的通信網(wǎng)絡(luò),KMC能夠提供實(shí)時(shí)密鑰管理服務(wù),因此該類方案不適合長(zhǎng)延時(shí)、間斷連通的深空DTN組密鑰管理任務(wù)需要。

由于空間任務(wù)日益復(fù)雜化,自主的深空DTN被提出[35-36],通過(guò)感知本地網(wǎng)絡(luò)環(huán)境變化,自適應(yīng)地調(diào)整網(wǎng)絡(luò)管理策略,降低地面控制中心人為干預(yù)的復(fù)雜度,增強(qiáng)深空網(wǎng)絡(luò)實(shí)時(shí)應(yīng)對(duì)環(huán)境變化的能力[37]。將自主化思想引入組密鑰管理,降低KMC管理組密鑰任務(wù)的復(fù)雜度,即在KMC無(wú)法提供可靠端到端服務(wù)支持組密鑰管理的情況下,網(wǎng)絡(luò)成員能夠自我管理組密鑰任務(wù)[38]。但是,本地成員自主地管理組密鑰,可能暴露密鑰資料,破壞其他成員組密鑰的安全性,威脅組密鑰更新的前向和后向安全性。因此自主組密鑰管理中的安全具有4層含義:(1)在無(wú)KMC支持的情況下,成員能夠保證組密鑰管理任務(wù)正確地執(zhí)行;(2)動(dòng)態(tài)成員在執(zhí)行密鑰管理任務(wù)中不會(huì)降低系統(tǒng)的安全性,保護(hù)密鑰更新的前向和后向安全性;(3)動(dòng)態(tài)成員執(zhí)行密鑰管理任務(wù)不會(huì)破壞其他節(jié)點(diǎn)的安全性,其他成員的私有秘密值不能被篡改;(4)深空網(wǎng)絡(luò)成員具有根據(jù)本地網(wǎng)絡(luò)環(huán)境實(shí)施安全管理策略的能力。

本文針對(duì)深空DTN網(wǎng)絡(luò)中KMC不能提供實(shí)時(shí)密鑰管理和安全問(wèn)題,設(shè)計(jì)了一種自主密鑰管理方案(autonomic group key management,AGKM),基于單加密密鑰多解密密鑰密鑰協(xié)議設(shè)計(jì)邏輯密鑰樹(shù),只有合法成員具有修改邏輯密鑰樹(shù)中公開(kāi)加密密鑰的能力,保證密鑰更新中的前向安全性和后向安全性。對(duì)比LKH方案,AGKM方案擺脫了密鑰更新對(duì)KMC的依賴,降低了消息開(kāi)銷,減少了密鑰更新延時(shí),實(shí)現(xiàn)了消息開(kāi)銷和計(jì)算開(kāi)銷的折中,支持網(wǎng)絡(luò)成員自主執(zhí)行組密鑰更新任務(wù),適合長(zhǎng)延時(shí)、間斷連通的深空DTN組密鑰管理任務(wù)需要。

2 單加密密鑰多解密密鑰密鑰協(xié)議

2.1 生成加密密鑰和解密密鑰

深空網(wǎng)絡(luò)具有實(shí)體KMC和n個(gè)網(wǎng)絡(luò)成員ui,實(shí)體成員貢獻(xiàn)自己的秘密值ki(i=1,2,…,n),這些秘密值組成解密密鑰集合Ssk={ki},KMC使用{ki}計(jì)算公開(kāi)加密密鑰 pk,Ssk中任意ki能對(duì)pk加密的密文成功解密。協(xié)議步驟如下:

步驟1 KMC和成員選擇素?cái)?shù)階有限域Gp和乘法循環(huán)群的任一生成元g。

步驟2成員ui(i∈{1,2,…,n})從集合{1,2,…,p-2}內(nèi)隨機(jī)選擇一個(gè)秘密值xi(i∈{1,2,…,n}),通過(guò)安全信道發(fā)送給KMC。

步驟3 KMC執(zhí)行下列計(jì)算:

搜集n個(gè)秘密值xi后,從{1,2,…,p-2}內(nèi)隨機(jī)選擇秘密值u,生成{Pi}。

協(xié)議結(jié)束后,每個(gè)成員的秘密解密密鑰為ki=xi,公開(kāi)加密密鑰pk=<h=gumodp,{Pi,i∈{1,2,…,n}}>。

2.2 加密過(guò)程

步驟1從{1,2,…,p-2}內(nèi)隨機(jī)選擇秘密值r和公鑰中的h,m為明文,計(jì)算如下公式:

步驟2對(duì){Pi}計(jì)算:

步驟3加密者將<c*,{Pi′},i∈{0,1,…,n}>發(fā)送給解密者。

2.3 解密過(guò)程

步驟1 uj使用自己秘密值xj計(jì)算;

步驟2uj執(zhí)行解密過(guò)程,解密過(guò)程如下:

3 深空DTN自主組密鑰管理

如圖1所示,在地球和火星之間建立火星探測(cè)網(wǎng),成員u1、u2為地球軌道衛(wèi)星,成員u3、u4、u5、u6為深空探測(cè)骨干網(wǎng),成員u7、u8為火星軌道衛(wèi)星,成員u9為火星探測(cè)器。KMC建立在地球基站內(nèi),上述成員在網(wǎng)絡(luò)中的拓?fù)洵h(huán)境具有顯著的差別,距離地球越近的成員具有較高的計(jì)算和存儲(chǔ)能力,反之距離地球越遠(yuǎn)的成員面臨的通信環(huán)境更為復(fù)雜,如骨干網(wǎng)絡(luò)和火星軌道上衛(wèi)星具有機(jī)會(huì)通信的特點(diǎn)。設(shè)在單加密密鑰多解密密鑰密鑰協(xié)議中,公鑰生成過(guò)程為∏(sk1,sk2,…,skn)=pk,等式左邊為執(zhí)行單加密密鑰多解密密鑰協(xié)議,括號(hào)內(nèi)ski為解密密鑰,等式右邊結(jié)果為單加密密鑰多解密密鑰協(xié)議的公開(kāi)加密密鑰,加密和解密過(guò)程為Epk(·)和Dski(·)。

Fig.1 Mars exploration network圖1 火星探測(cè)網(wǎng)

3.1 邏輯密鑰樹(shù)

設(shè)網(wǎng)絡(luò)成員的數(shù)量為n,組網(wǎng)前網(wǎng)絡(luò)成員uj向KMC提供獨(dú)有的解密密鑰sklbn+1,j,KMC使用集合{sklbn+1,j}執(zhí)行單加密密鑰多解密密鑰協(xié)議計(jì)算加密密鑰{pki,j′},建立由{sklbn+1,j}和{pki,j′}組成的邏輯密鑰樹(shù)。

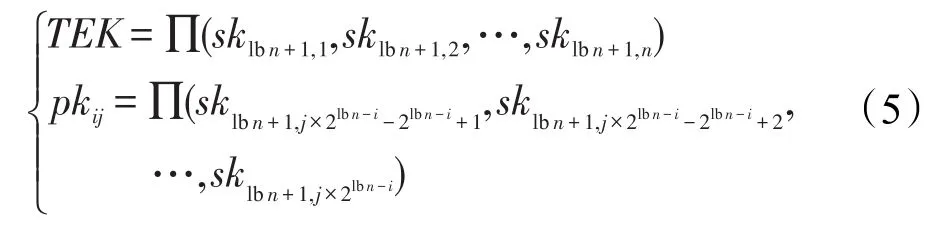

如圖2所示,基于單加密密鑰多解密密鑰的邏輯密鑰樹(shù)結(jié)構(gòu)(logical key tree based on one-encryptionkey multi-decryption-key,OMLKT)是一棵二叉樹(shù),樹(shù)中葉子節(jié)點(diǎn)對(duì)應(yīng)深空DTN網(wǎng)絡(luò)成員,具有秘密解密密鑰。在圖2中,成員uj擁有解密密鑰sklbn+1,j,lbn+1為OMLKT的高度。樹(shù)中非葉子節(jié)點(diǎn)為執(zhí)行基于單加密密鑰多解密密鑰協(xié)議后的公鑰,公鑰滿足如下公式:

Fig.2 Logical key tree structure圖2 邏輯密鑰樹(shù)結(jié)構(gòu)

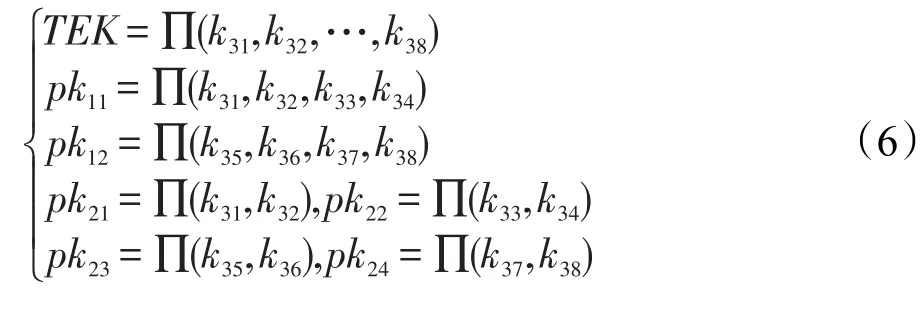

根據(jù)式(5),以圖1為例,則對(duì)應(yīng)根節(jié)點(diǎn)TEK是一個(gè)公開(kāi)加密密鑰,其對(duì)應(yīng)的解密密鑰為全部成員的解密密鑰,則圖1中成員間協(xié)商的公開(kāi)加密密鑰滿足如下公式:

網(wǎng)絡(luò)成員保存OMLKT中對(duì)應(yīng)葉子節(jié)點(diǎn)到根節(jié)點(diǎn)的路徑上的密鑰,包括一個(gè)秘密解密密鑰和lbn個(gè)公開(kāi)加密密鑰。

3.2 成員加入

當(dāng)有成員加入時(shí),由于深空網(wǎng)絡(luò)KMC無(wú)法及時(shí)有效地和網(wǎng)絡(luò)中的所有成員取得聯(lián)系(基于三次握手的TCP連接需要25 min),由加入節(jié)點(diǎn)執(zhí)行密鑰更新過(guò)程。設(shè)新成員為ux,執(zhí)行如下步驟(前提是ux身份已經(jīng)得到合法確認(rèn),且ux的密鑰 sklbn+1,x已經(jīng)在KMC注冊(cè)):

步驟1ux根據(jù)在OMLKT中位置,得到從葉子節(jié)點(diǎn)到根節(jié)點(diǎn)的加密密鑰集合,如果x為奇數(shù),則公鑰集合為{pki,[(x+1)/2lbn-i+1]+1},如果 x為偶數(shù),則公鑰集合為。

步驟2 ux使用秘密解密密鑰 sklbn+1,x=k′修改{pki,[(x+1)/2lbn-i+1]+1} 或 {pki,[x/2lbn-i+1]+1} ,不 失 一 般 性 ,設(shè),計(jì)算如下公式,得到新的公鑰集合 {pki,[(x+1)/2lbn-i+1]+1′}或。

步驟3 新節(jié)點(diǎn)將發(fā)布更新后的加密密鑰集合{pki,[(x+1)/2lbn-i+1]+1′}或{pki,[x/2lbn-i+1]+1′},網(wǎng)絡(luò)成員根據(jù)對(duì)應(yīng)位置更新公開(kāi)加密密鑰。

以圖1為背景,如圖3所示,當(dāng)衛(wèi)星u7加入時(shí),更新的公開(kāi)加密密鑰為T(mén)EK、pk12和 pk24。加入前pk12為,更新后 pk12′為,。其他更新公鑰同理。

3.3 成員退出

Fig.3 New node joining圖3 新節(jié)點(diǎn)加入

AGKM方案由退出節(jié)點(diǎn)執(zhí)行密鑰更新過(guò)程。設(shè)退出成員為ux,執(zhí)行如下的步驟(前提是ux的身份已經(jīng)得到確認(rèn)是合法的,并且ux對(duì)應(yīng)的解密密鑰sklbn+1,x已經(jīng)在KMC注冊(cè))。

步驟1ux使用密鑰TEK執(zhí)行單加密密鑰多解密密鑰的加密過(guò)程加密自己的密鑰 sklbn+1,x,即ETEK(sklbn+1,x),將其發(fā)送給其他成員。

步驟2成員uj接受ETEK(sklbn+1,x)后,使用解密密鑰解密Dsklbn+1,j(ETEK(sklbn+1,x)),得到sklbn+1,x=k′。

步驟3非退出節(jié)點(diǎn)成員計(jì)算對(duì)應(yīng)OMLKT樹(shù)中需要更新的公開(kāi)加密密鑰,如果x為奇數(shù),則公鑰集合為{pki,[(x+1)/2lbn-i+1]+1},如果 x為偶數(shù),則公鑰集合為;不失一般性,設(shè)更新的計(jì)算過(guò)程如下;

如圖4所示,當(dāng)衛(wèi)星u3退出網(wǎng)絡(luò)時(shí),更新的公開(kāi)加密密鑰為T(mén)EK、pk11和pk22。u3使用TEK執(zhí)行單加密密鑰多解密密鑰協(xié)議的加密過(guò)程ETEK(k33),由于每個(gè)成員都有TEK對(duì)應(yīng)的解密密鑰,成功解密得到k33。使用k33更新,例如 pk11,更新前 pk11為{gk1+k2+k3+k4(modp),gk1k2+k1k3+k1k4+k2k3+k2k4+k3k4(modp),gk1k2k3+k1k2k4+k1k3k4+k2k3k4,更新后,。

Fig.4 Node leaving圖4 節(jié)點(diǎn)退出

4 安全性分析

基于DDH(decisional Diffie-Hellman)和CDH(computational Diffie-Hellman)難解問(wèn)題[39],證明方案安全性。

4.1 被動(dòng)安全性

密鑰更新中,退出成員的私鑰使用公開(kāi)加密密鑰保證了密鑰傳輸?shù)陌踩浴a槍?duì)解密過(guò)程的正確性,式(4)的分母計(jì)算結(jié)果為:

因此,只要解密者擁有解密密鑰集合{ski}中的任意一個(gè),解密者就可以對(duì)使用唯一公鑰加密的信息進(jìn)行正確解密,滿足解密過(guò)程的正確性。如果xj?{xi},則,因此。協(xié)議基于DDH問(wèn)題,攻擊者成功破解秘密值r、u,計(jì)算gru(modp)的概率是可忽略的函數(shù)。

引理1[40]G是一個(gè)有限群,x為G中任意一個(gè)元素,選擇一個(gè)隨機(jī)的生成元g,令?=gx(modp),得到的?與在G中隨機(jī)選擇的y具有相同的分布,即對(duì)任意的?∈G,有下式成立:

定理1具有多項(xiàng)式時(shí)間的攻擊者從公開(kāi)信息中獲取grt(modp)的概率是一個(gè)可忽略的函數(shù)。

證明 攻擊者獲取的公開(kāi)信息有P0′=gr(modp)、 h=gu(modp)和,根據(jù)CDH問(wèn)題,已知P0′=gr(modp)、h=gu(modp),求gru(modp)是難解問(wèn)題。在中,r和u為隨機(jī)選擇的數(shù),{xi}為固定的值,因此Pn′的分布與從Gp隨機(jī)選擇Pn′的分布相同,即滿足

因此攻擊者正確計(jì)算gru(modp)的概率是一個(gè)可忽略的函數(shù)。 □

4.2 密鑰獨(dú)立性

首先,解密密鑰集合{xi}中任意秘密值xi是域{1,2,…,p-2}中隨機(jī)選擇,因此{(lán)xi}中元素之間不具有相關(guān)性,已知ui的值xi,不能推導(dǎo)出uj(i≠j)的值xj。其次,從公開(kāi)信道獲取公開(kāi)加密密鑰{Pi}求解xj,假設(shè)已知除 xj之外的 {xi},則 Pi可以表示為Pi=gaixj+bi,由于{Pi}、{ai}和{bi}都是已知值,最終歸結(jié)為根據(jù)gxjmodp求解xj。因此攻擊者使用{Pi}和xi求出xj的概率是一個(gè)可忽略的函數(shù)。AGKM滿足密鑰獨(dú)立性。密鑰獨(dú)立性和密鑰更新過(guò)程中交互資料為公開(kāi)加密密鑰使得退出和加入節(jié)點(diǎn)對(duì)公鑰的更新不會(huì)破壞其他節(jié)點(diǎn)的秘密解密密鑰。

4.3 前向和后向安全性

在AGKM方案中,退出節(jié)點(diǎn)公開(kāi)加密的解密密鑰ETEK(k)′,只有合法成員具有TEK的解密密鑰,得到退出成員的k′,為防止退出節(jié)點(diǎn)欺騙,成員使用k′加密解密,如果成功,則視k′為合法解密密鑰,執(zhí)行公開(kāi)加密密鑰的更新。更新后k′不再是方程 f(x)=的根,因此不能對(duì)更新后的公開(kāi)加密密鑰加密的信息解密,從而保證了前向安全性。同理,當(dāng)節(jié)點(diǎn)加入網(wǎng)絡(luò)前,k′不能滿足,不是公開(kāi)加密密鑰對(duì)應(yīng)的解密密鑰,因此更新前的公開(kāi)加密密鑰加密的信息不能被新成員解密,從而保護(hù)了后向安全性。

5 效率性分析

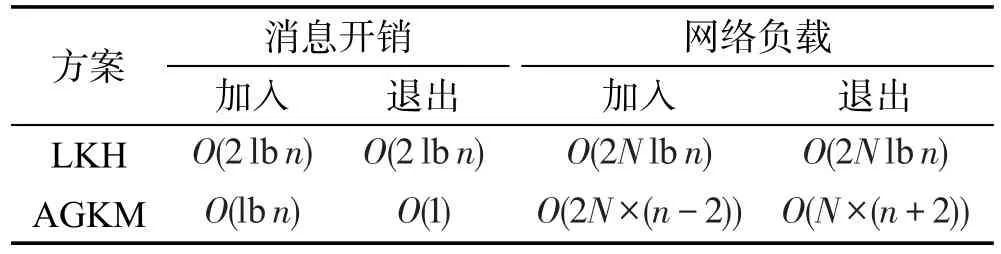

結(jié)合空間技術(shù)發(fā)展背景和應(yīng)用場(chǎng)景分析AGKM的性能,目前LKH在衛(wèi)星組播中得到廣泛應(yīng)用,AGKM和LKH方案的性能對(duì)比如表1和表2所示。設(shè)密鑰和密鑰資料的單位體積為N,Ek(·)為對(duì)稱密鑰加密算法。單加密密鑰多解密密鑰密鑰協(xié)議的計(jì)算開(kāi)銷主要指模指數(shù)運(yùn)算mod。

Table 1 Performance comparison between LKH and AGKM on message cost and network load表1LKH和AGKM方案的更新性能對(duì)比(消息開(kāi)銷和網(wǎng)絡(luò)負(fù)載)

Table 2 Performance comparison between LKH and AGKM on storage cost and computation cost表2LKH和AGKM方案的更新性能對(duì)比(存儲(chǔ)開(kāi)銷和計(jì)算開(kāi)銷)

5.1 存儲(chǔ)開(kāi)銷

在LKH方案中,每個(gè)成員存儲(chǔ)從葉子節(jié)點(diǎn)到根節(jié)點(diǎn)的密鑰,存儲(chǔ)開(kāi)銷為O(lbn)×N。在AGKM方案中,每個(gè)成員存儲(chǔ)一個(gè)秘密密鑰和從葉子節(jié)點(diǎn)到根節(jié)點(diǎn)的公開(kāi)加密密鑰,公鑰的體積與該公鑰所在OMLKT的層高l相關(guān),總和為(2+4+…+2l)+1=2l+1-1,因?yàn)閘=lbn,所以存儲(chǔ)開(kāi)銷為(2n-1)×N,與網(wǎng)絡(luò)成員的規(guī)模成線性關(guān)系。AGKM的存儲(chǔ)開(kāi)銷比LKH方案高出一個(gè)級(jí)別,但是隨著大容量的存儲(chǔ)設(shè)備被廣泛應(yīng)用于空間飛行器,AGKM的存儲(chǔ)開(kāi)銷是可以容忍的。

5.2 計(jì)算開(kāi)銷

在LKH方案中,KMC需要更新從動(dòng)態(tài)節(jié)點(diǎn)到根節(jié)點(diǎn)路徑上的密鑰,由于使用不同的加密密鑰執(zhí)行對(duì)稱密鑰加密算法,因此執(zhí)行的計(jì)算量為2lbnEk(·)。在AGKM方案中,加入節(jié)點(diǎn)只需使用現(xiàn)有的公開(kāi)加密密鑰執(zhí)行模指數(shù)運(yùn)算,計(jì)算新的加密密鑰并公開(kāi),無(wú)需執(zhí)行加解密計(jì)算,計(jì)算量與加密密鑰的層次相關(guān),計(jì)算開(kāi)銷總和為(2+4+…+2l)= 2l+1-2,即為2(n-2)。退出過(guò)程的計(jì)算開(kāi)銷類似加入過(guò)程,但是增加了對(duì)ETEK(k′)的解密過(guò)程,計(jì)算開(kāi)銷為n,第lbn層的公開(kāi)加密密鑰無(wú)需計(jì)算,且每層的模指數(shù)運(yùn)算減少一次,因此計(jì)算開(kāi)銷總和為((4-1)+ (8-1)+…+(2l-1))=2l+1-l-2,即計(jì)算開(kāi)銷為 3nlbn-2,AGKM方案的計(jì)算開(kāi)銷與成員的規(guī)模成線性關(guān)系,退出過(guò)程的計(jì)算量大于加入過(guò)程的計(jì)算量。AGKM的計(jì)算開(kāi)銷比LKH方案高出一個(gè)級(jí)別,但是隨著第三代空間飛行器X2000 System Flight Computer(SFC)(PowerPC 750CPU)擴(kuò)展到64位,空間實(shí)體執(zhí)行復(fù)雜的密鑰算法是可行的,且其運(yùn)算速度低于秒級(jí),遠(yuǎn)低于空間信道的傳輸延時(shí)級(jí)別。因此對(duì)比傳輸延時(shí)代價(jià),計(jì)算延時(shí)代價(jià)可以忽略不計(jì)。

5.3 網(wǎng)絡(luò)帶寬開(kāi)銷

在LKH方案中,網(wǎng)絡(luò)負(fù)載為O(2Nlbn)。在AGKM方案中,加入節(jié)點(diǎn)發(fā)布從葉子節(jié)點(diǎn)到根節(jié)點(diǎn)的公開(kāi)加密密鑰,每個(gè)公開(kāi)加密密鑰的體積與層次相關(guān),總的網(wǎng)絡(luò)負(fù)載為(2+4+…+2l)=2l+1-2,即為2(n-2)。在退出過(guò)程中,退出節(jié)點(diǎn)發(fā)布ETEK(k′),該消息體積為n+2。AGKM方案的網(wǎng)絡(luò)負(fù)載與網(wǎng)絡(luò)規(guī)模成線性關(guān)系。

5.4 消息開(kāi)銷

在LKH方案中,無(wú)論退出或加入,KMC需要更新從動(dòng)態(tài)節(jié)點(diǎn)到根節(jié)點(diǎn)路徑上的密鑰,由于使用不同的加密密鑰執(zhí)行對(duì)稱密鑰加密算法,更新消息的開(kāi)銷為O(2lbn),以圖1為例,KMC從地球到火星實(shí)施更新,即使鏈路是可靠的情況下,更新延時(shí)也是無(wú)法容忍的。在AGKM方案中,加入過(guò)程,由新加入節(jié)點(diǎn)發(fā)布更新后的公開(kāi)加密密鑰,由于公開(kāi)加密密鑰無(wú)需保密,更新消息開(kāi)銷為O(lbn),降低對(duì)深空長(zhǎng)距離傳輸安全信道的依賴。在退出過(guò)程中,退出節(jié)點(diǎn)通過(guò)TEK加密自身的解密密鑰并發(fā)布,更新消息開(kāi)銷為1。對(duì)比LKH方案,AGKM方案降低了更新開(kāi)銷,減少了密鑰更新的延時(shí),而且退出消息開(kāi)銷為常數(shù),與網(wǎng)絡(luò)規(guī)模無(wú)關(guān),因此比LKH方案更適合對(duì)延遲要求苛刻的網(wǎng)絡(luò)。

5.5 密鑰管理的自主性

對(duì)比LKH方案,AGKM方案最大的優(yōu)點(diǎn)不僅體現(xiàn)在降低更新消息開(kāi)銷。而是在組密鑰管理中,無(wú)需KMC支持,組密鑰就可以安全地實(shí)現(xiàn)更新。考慮到KMC建立可靠端到端連接的長(zhǎng)延遲、間斷和無(wú)法預(yù)測(cè),AGKM方案只需要退出或加入節(jié)點(diǎn)執(zhí)行密鑰更新,無(wú)需KMC和退出加入節(jié)點(diǎn)間可靠連接,實(shí)現(xiàn)了組密鑰管理自主化,而且方案保證了組密鑰管理的前向和后向安全性。盡管AGKM方案對(duì)計(jì)算量和存儲(chǔ)量需求較高,公開(kāi)加密密鑰初始化過(guò)程需要執(zhí)行較多的計(jì)算,這部分工作可以由KMC來(lái)執(zhí)行,充分利用了KMC功能較強(qiáng),但無(wú)法提供實(shí)時(shí)服務(wù)的特點(diǎn)。

由于深空網(wǎng)絡(luò)的能量消耗也受到嚴(yán)格限制,在AGKM方案中,退出節(jié)點(diǎn)使用TEK加密解密密鑰,雖然可以減少消息開(kāi)銷,但是計(jì)算量最大。AGKM方案支持更為靈活的更新方式,平衡計(jì)算開(kāi)銷和消息開(kāi)銷。退出節(jié)點(diǎn)也可以根據(jù)自身能量水平和更新延時(shí)要求,選擇OMLKT中其他層次的公開(kāi)加密密鑰傳送解密密鑰,其代價(jià)是消息復(fù)雜度增加。其性能對(duì)比如表3所示,當(dāng)密鑰更新對(duì)更新時(shí)延要求苛刻時(shí),選用較高層次的密鑰加密,如第零層TEK,消息開(kāi)銷為1,而解密計(jì)算開(kāi)銷較大,為n;如果密鑰更新中能源消耗受到限制,則可以使用較低層次的公開(kāi)加密密鑰,但是消息開(kāi)銷增加,如使用lbn層,加密計(jì)算開(kāi)銷降低為3,但是消息開(kāi)銷為n/2。相鄰層次性能關(guān)系為,第i層的更新消息開(kāi)銷是第i-1層的一半,但是解密計(jì)算開(kāi)銷是第i-1層的一倍。因此,在AGKM方案中,網(wǎng)絡(luò)成員可以根據(jù)環(huán)境的變化在計(jì)算開(kāi)銷和消息開(kāi)銷間折中。

Table 3 Comparison of message cost and computation cost when selecting different OMLKT layers表3選擇OMLKT不同層次加密密鑰的消息開(kāi)銷和計(jì)算開(kāi)銷

以圖1的場(chǎng)景為例,火星探測(cè)器對(duì)能量消耗和消息開(kāi)銷有嚴(yán)格要求,密鑰更新時(shí)選擇OMLKT樹(shù)中間層次的密鑰發(fā)送消息,適度增加消息數(shù)量,減少計(jì)算開(kāi)銷,減少能量消耗。在深空骨干網(wǎng)絡(luò)上的衛(wèi)星,具有較高的能量水平,但是因?yàn)檐壍谰哂袡C(jī)會(huì)通信的缺陷,所以選擇OMLKT樹(shù)頂層密鑰減少消息開(kāi)銷。在地球軌道的衛(wèi)星,鑒于易維護(hù)和高性能,可以根據(jù)鏈路狀態(tài)選擇OMLKT樹(shù)中的密鑰,提高其他成員接受消息的成功率。因此本文方案中深空實(shí)體可根據(jù)本地環(huán)境和能力從OMLKT樹(shù)中折中消息開(kāi)銷和能量開(kāi)銷,OMLKT樹(shù)結(jié)構(gòu)比LKH樹(shù)結(jié)構(gòu)更能靈活應(yīng)對(duì)深空通信的復(fù)雜多變需求。

6 結(jié)論

本文根據(jù)深空通信的長(zhǎng)延時(shí)和非可靠端到端特點(diǎn),提出了一種基于單加密密鑰多解密密鑰密鑰協(xié)議的組播密鑰管理方案,根據(jù)深空探測(cè)的網(wǎng)絡(luò)拓?fù)涮攸c(diǎn),位于地球具有高性能的KMC承擔(dān)組密鑰初始化工作,建立邏輯密鑰樹(shù),為組成員發(fā)布秘密解密密鑰和多個(gè)公開(kāi)加密密鑰,降低了組成員的網(wǎng)絡(luò)資源開(kāi)銷。深空網(wǎng)絡(luò)成員能夠根據(jù)自身拓?fù)洵h(huán)境和能力使用解密密鑰修改邏輯密鑰樹(shù)中從自身葉子節(jié)點(diǎn)到根節(jié)點(diǎn)的加密密鑰,因此當(dāng)有成員加入或退出時(shí),該節(jié)點(diǎn)能夠自主地修改公開(kāi)加密密鑰,更新過(guò)程無(wú)需KMC的端到端的可靠連接支持。對(duì)比LKH方案,AGKM方案加入更新消息開(kāi)銷降低一半,退出更新消息開(kāi)銷為常量,與網(wǎng)絡(luò)規(guī)模無(wú)關(guān),減少了密鑰更新時(shí)延,且退出節(jié)點(diǎn)可根據(jù)網(wǎng)絡(luò)環(huán)境在消息開(kāi)銷和計(jì)算開(kāi)銷間折中,降低了深空網(wǎng)絡(luò)對(duì)密鑰更新延時(shí)和鏈路可靠性的需求。在安全性上,該方案支持組密鑰管理的獨(dú)立性和前向后向安全性。綜合上述,AGKM方案比LKH方案更適合深空DTN網(wǎng)絡(luò)組密鑰管理應(yīng)用。

[1]Posner E C,Stevens R.Deep space communication—past, present and future[J].IEEE Communications Magazine, 1984,22(5):8-21.

[2]Williamson M.Deep space communications[J].IEE Review, 1998,44(3):119-122.

[3]Cesarone R J,Abraham D S,Deutsch L J.Prospects for a next-generation deep-space network[J].Proceedings of the IEEE,2007,95(10):1902-1915.

[4]Bhasin K,Hayden J,Agre J R,et al.Advanced communication and networking technologies for Mars exploration[C]// Proceedings of the 19th International Communications Satellite Systems Conference and Exhibit,Toulouse,France, Apr 17-20,2001.

[5]Weber W J,Cesarone R J,Abraham D S,et al.Transforming the deep space network into the interplanetary network[J]. ActaAstronautica,2006,58(8):411-421.

[6]Bhasin K,Hayden J L.Space Internet architecture and technologies for NASA enterprises[J].International Journal of Satellite Communications,2002,20(5):311-332.

[7]Zhang Naitong,Li Hui,Zhang Qinyu.Thought and developing trend in deep space exploration and communication[J]. Journal ofAstronautics,2007,28(4):786-793.

[8]Ye Jianshe,Song Shijie,Shen Rongjun.Research on DTN for deep space communications[J].Journal of Astronautics, 2010,31(4):941-949.

[9]Chen Yu,Meng Xin,Zhang Lei.Analysis of protocol of space information network[J].Computer Technology and Development,2012,22(6):1-5.

[10]Burleigh S,Hooke A,Torgerson L,et al.Delay tolerant networking:an approach to InterPlaNetary Internet[J].IEEE Communications Magazine,2003,41(6):128-136.

[11]Sarkar M,Shukla K K,Dasgupta K S.Delay resistant trans-port protocol for deep space communication[J].International Journal of Communications,Network and System Sciences, 2011,2(4):122-132.

[12]Roy-Chowdhury A,Baras J S,Hadjitheodosiou M,et al. Hybrid networks with a space segment-topology design and security issues[C]//Proceedings of the 2005 Military Communications Conference,Atlantic City,USA,Oct 17-20,2005. Piscataway,USA:IEEE,2005,3:1414-1420.

[13]Van Der Merwe J,Dawoud D,McDonald S.A survey on peer-to-peer key management for mobile ad hoc networks [J].ACM Computing Surveys,2007,39(1):1-46.

[14]Challal Y,Seba H.Group key management protocols:a novel taxonomy[J].International Journal of Information Technology,2005,2(2):105-119.

[15]Rani T P,Kumar C J.Survey on key pre-distribution for security in wireless sensor networks[C]//Proceedings of the 2nd International Conference on Computer Science and Information Technology,Bangalore,India,Jan 2-4,2012.Berlin, Heidelberg:Springer,2012:248-252.

[16]Li Dandan,Zhang Runtong,Wang Chuanchen.Efficient group key management scheme with hierarchy structure[J]. Chinese Journal of Electronics,2012,21(2):249-253.

[17]Seba H,Lagraa S,Kheddouci H.Alliance-based clustering scheme for group key management in mobile ad hoc networks [J].Journal of Supercomputing,2012,61(3):481-501.

[18]Son J H,Lee J S,Seo S W.Topological key hierarchy for energy-efficient group key management in wireless sensor networks[J].Wireless Personal Communications,2010,52 (2):359-382.

[19]Konstantinou E.Efficient cluster-based group key agreement protocols for wireless ad hoc networks[J].Journal of Network and ComputerApplications,2011,34(1):384-393.

[20]Klaoudatou E,Konstantinou E,Kambourakis G,et al.A survey on cluster-based group key agreement protocols for WSNs [J].IEEE Communications Surveys&Tutorials,2011,13 (3):429-442.

[21]Wang Zhiwen,Li Shaozi.A secure and high-efficient dynamic key management scheme for group communication using optimized GDH[J].ICIC Express Letters,2012,6(7): 1815-1820.

[22]Xiao Peng,He Jingsha,Fu Yingfang.Distributed group key management in wireless mesh networks[J].International Journal of Security and Its Applications,2012,6(2):115-120.

[23]Suganthi N,Sumathi V,Mohanapriyha R S.Secure group key management for dynamic sensor networks[J].Journal of Computer Sciences,2011,7(7):997-1002.

[24]Sheng Yingli,Cruickshank H,Moseley M,et al.Security architecture for satellite services over cryptographically heterogeneous networks[C]//Proceedings of the 6th International ICST Conference on Communications and Networking, Harbin,China,Aug 16-19,2011.Washington:IEEE Computer Society,2011:1093-1098.

[25]Drakakis K E,Panagopoulos A D,Cottis P G.Overview of satellite communication networks security:introduction of EAP[J].International Journal of Security and Networks, 2009,4(3):164-170.

[26]Yoon E J,Yoo K Y,Hong J W,et al.An efficient and secure anonymous authentication scheme for mobile satellite communication systems[J].EURASIP Journal on Wireless Communications and Networking,2011,86:1-10.

[27]Howarth M P,Iyengar S,Sun Z,et al.Dynamics of key management in secure satellite multicast[J].IEEE Journal on SelectedAreas in Communications,2004,2(2):308-319.

[28]Arslan M G,Alag?z F.Security issues and performance study of key management techniques over satellite links [C]//Proceedings of the 11th International Workshop on Computer-Aided Modeling,Analysis and Design of Communication Links and Networks,Trento,Italy,Jun 8-9,2006. Piscataway,USA:IEEE,2006:122-128.

[29]Ahmad K,Bassem B,Assad S E,et al.A scalable key management scheme for secure IP multicast over DVB-S using chaos[C]//Proceedings of the 16th IEEE Mediterranean Electrotechnical Conference,Yasmine Hammamet,Tunisia, Mar 25-28,2012.Piscataway,USA:IEEE,2012:736-740.

[30]Wong C K,Gouda M,Lam S S.Secure group communications using key graphs[J].IEEE/ACM Transactions on Networking,2000,8(1):16-30.

[31]Wang Zhen,Du Xuehui,Sun Yi.Group key management scheme based on proxy re-cryptography for near-space network[C]//Proceedings of the 2011 International Conference on Network Computing and Information Security,Guilin, China,May 14-15,2011.Washington:IEEE Computer Society,2011:52-56.

[32]Zhong Yantao,Ma Jianfeng.Identity based group key management scheme for LEO/MEO double-layer space information network[J].Journal of Astronautics,2011,32(7): 1551-1556.

[33]Arslan M G,Alagoz F.Security issues and performance study of key management techniques over satellite links [C]//Proceedings of the 11th International Workshop on Computer-Aided Modeling,Analysis and Design of Communication Links and Networks,Trento,Italy,Jun 8-9,2006. Piscataway,USA:IEEE,2006:122-128.

[34]Steiner M,Tsudik G,Waidner M.Diffie-Hellman key distribution extended to groups[C]//Proceedings of the 3rd ACM Conference on Computer and Communications Security,New Delhi,India,Mar 14-15,1996.NewYork:ACM,1996:31-37.

[35]Peoples C,Parr G,Scotney B,Moore A.Autonomic contextaware management in interplanetary communications systems[J].IEEE Aerospace and Electronic Systems Magazine,2011,26(2):26-33.

[36]Bokor E.Automating operations for NASA's deep space network(DSN)[C]//Proceedings of the 2001 IEEE Aerospace Conference,Big Sky,USA,Mar 10-17,2001.Piscataway,USA:IEEE,2001,7:3383-3390.

[37]Wódczak M.Future autonomic cooperative networks[C]// Proceedings of the 2nd International ICST Conference on Mobile Networks and Management,Santander,Spain,Sep, 22-24,2010.Berlin,Heidelberg:Springer,2010:71-78.

[38]Coronado-Garci?a L C,Pérez-Leguízamo C.An autonomous decentralized public key infrastructure[C]//Proceedings of the 10th International Symposium on Autonomous Decentralized Systems,Tokyo,Japan,Mar 23-27,2011.Washington:IEEE Computer Society,2011:409-414.

[39]Bao Feng,Deng R H,Zhu Huafei.Variations of Diffie-Hellman problem[C]//LNCS 2836:Proceedings of the 5th International Conference on Information and Communication Security,Hohhot,China,Oct 10-13,2003.Berlin,Heidelberg:Springer,2003:301-312.

[40]Jonathan K,Yehuda L.Introduction to modern cryptography [M].[S.l.]:Chapman&Hall/CRC Press,2007.

附中文參考文獻(xiàn):

[7]張乃通,李暉,張欽宇.深空探測(cè)通信技術(shù)發(fā)展趨勢(shì)及思考[J].宇航學(xué)報(bào),2007,28(4):786-793.

[8]葉建設(shè),宋世杰,沈榮駿.深空通信DTN應(yīng)用研究[J].宇航學(xué)報(bào),2010,31(4):941-949.

[9]陳宇,孟新,張磊.空間信息網(wǎng)絡(luò)協(xié)議體系分析[J].計(jì)算機(jī)技術(shù)與發(fā)展,2012,22(6):1-5.

[32]鐘焰濤,馬建峰.LEO/MEO雙層空間信息網(wǎng)中基于身份的群組密鑰管理方案[J].宇航學(xué)報(bào),2011,32(7):1551-1556.

ZHOU Jian was born in 1979.He is an associate professor and M.S.supervisor at Anhui University of Finance and Economics.His research interests include key management,security and privacy of mobile systems,cognitive radio networks and secure protocol design in wireless networks,etc.

周健(1979—),男,安徽鳳陽(yáng)人,博士,北京郵電大學(xué)博士后,安徽財(cái)經(jīng)大學(xué)副教授、碩士生導(dǎo)師,主要研究領(lǐng)域?yàn)槊荑€管理,移動(dòng)網(wǎng)絡(luò)安全,認(rèn)知無(wú)線電網(wǎng)絡(luò),無(wú)線網(wǎng)絡(luò)安全協(xié)議設(shè)計(jì)等。發(fā)表SCI/EI論文10多篇,主持國(guó)家自然科學(xué)基金和省部級(jí)基金。

SUN Liyan was born in 1976.She is an associate professor at Anhui University of Finance and Economics.Her research interests include key management,security and privacy of mobile systems,Ad Hoc networks and secure protocol design in wireless networks,etc.

孫麗艷(1976—),女,內(nèi)蒙古包頭人,碩士,安徽財(cái)經(jīng)大學(xué)副教授,主要研究領(lǐng)域?yàn)槊荑€管理,移動(dòng)網(wǎng)絡(luò)安全,Ad Hoc網(wǎng)絡(luò),無(wú)線網(wǎng)絡(luò)安全協(xié)議設(shè)計(jì)等。發(fā)表SCI/EI論文10多篇,主持多項(xiàng)省部級(jí)基金。

Autonomic Group Key Management in Deep Space DTN*

ZHOU Jian1,2+,SUN Liyan1

1.School of Management Science and Engineering,Anhui University of Finance and Economics,Bengbu,Anhui 233041,China

2.School of Computer Science and Technology,Beijing University of Posts and Telecommunications,Beijing 100083,China

+Corresponding author:E-mail:ac_zj_course@163.com

Because a reliable end-to-end link is not available in deep space DTN(delay tolerant networks),the rekey process is not implemented efficiently by a key management center in key management.In order to deal with the question,this paper puts forward an autonomic group key management scheme,a key management center designs a logical key tree based on one-encryption-key multi-decryption-key key protocol,in which each leaf node corresponds to a network member having a secret decryption key,each non-leaf node corresponds to an encryption key which is computed by the secret decryption keys of leaf nodes that are in the subtree of non-leaf nodes.In proposed scheme,the capability of each member is same to the key management center on rekeying,and the forward security and backward security is guaranteed.With theory analysis,the rekeying message of the proposed scheme is half of LKH(logical key hierarchy)scheme when new node joins,and message cost is constant value when node leaves,sothe proposed scheme is suitable to deep space DTN.

deep space DTN;autonomic group key management;multi-decryption-key key protocol

10.3778/j.issn.1673-9418.1601012

A

TP309

*The National Natural Science Foundation of China under Grant Nos.61402001,61402147(國(guó)家自然科學(xué)基金);the Natural Science Fund of Anhui Provincial High School under Grant No.KJ2013B001(安徽省高等學(xué)校自然科學(xué)基金資助項(xiàng)目);the Key Project of Anhui University of Finance and Economics under Grant No.ACKY1517ZDB(安徽財(cái)經(jīng)大學(xué)重點(diǎn)項(xiàng)目).

Received 2016-01,Accepted 2016-07.

CNKI網(wǎng)絡(luò)優(yōu)先出版:2016-07-14,http://www.cnki.net/kcms/detail/11.5602.TP.20160714.1616.002.html

ZHOU Jian,SUN Liyan.Autonomic group key management in deep space DTN.Journal of Frontiers of Computer Science and Technology,2017,11(4):577-586.