淺談國家間的網絡信息安全

□ 文 鄧毅琳

當今社會,互聯網的快速發展,為人們的生活帶來了諸多的便利,網絡在不知不覺中進入了每個人的生活中,人們可利用互聯網進行購物、交流、娛樂等。但隨之而來的網絡安全問題對于所有網絡而言都是一個極大的威脅,而在這之中國家間的網絡信息安全更是成為網絡安全的重中之重。現在,國家間的網絡攻擊形式主要為高級持續性威脅,我們大多統稱為APT(Advanced Persistent Threat)。

1.APT的概念以及特點

1.1 APT的概念

APT這個詞匯最早起源于2005年,2005年英國和美國的CERT組織發布了關于有針對性的社交工程電子郵件,放棄特洛伊木馬以泄露敏感信息的第一個警告,盡管沒有使用“APT”這個名字。但“先進的持續威脅”一詞被廣泛引用,2006年的美國空軍Greg Rattray上校經常被引用為創造該術語的個人。

在計算機安全領域以及越來越多的媒體中,APT這個術語幾乎總是用來指向針對政府,公司和政治活動家的黑客攻擊的高級持續模式,而且也延伸到涉及到群體這些攻擊背后。作為一個術語,高級持續威脅(APT)可以被轉移焦點到攻擊出現次數。PC World報告稱,從2016年到2017年,特別針對高級別目標的網絡攻擊增加了81%。

1.2 APT的特點

APT攻擊主要存在以下幾個特點,潛伏性,持續性,特定性。

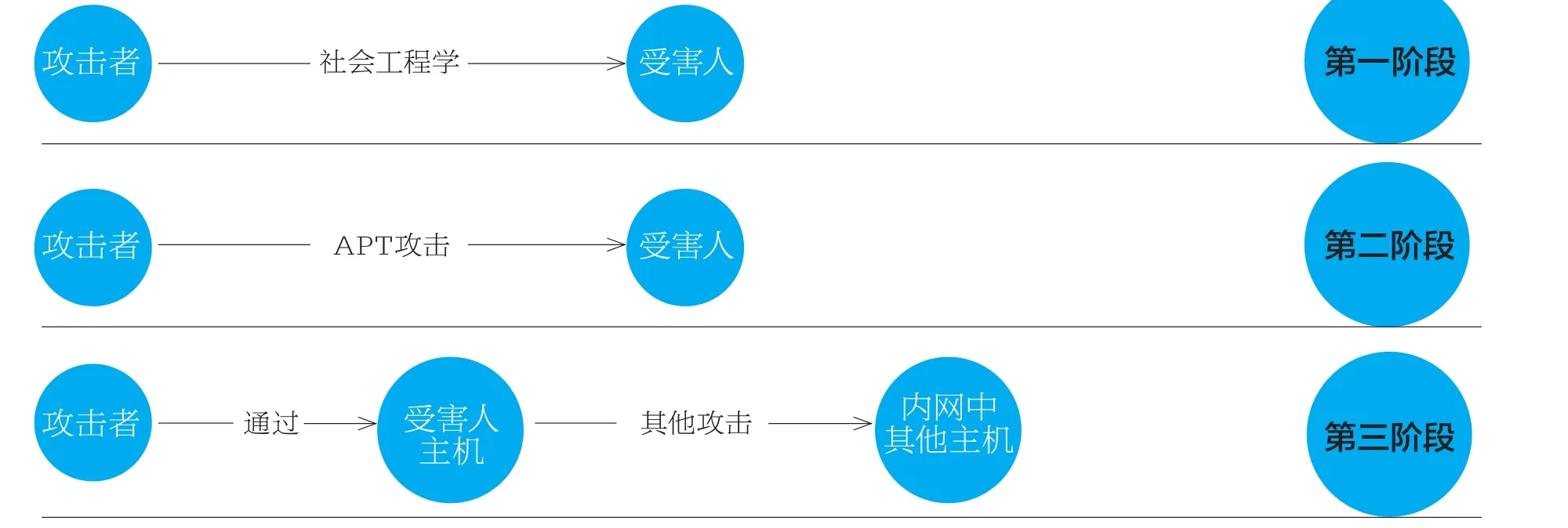

圖1 APT攻擊的各個階段

1.2.1 潛伏性

APT作為針對政府以及國家的高級持續性攻擊,APT會在用戶環境中存在一年以上或更久,在這一年的時間中,攻擊者會通過各種手段收集被攻擊者的信息,或者控制攻擊者主機,同時攻擊者會使用被攻擊者的跳板去攻擊處于同一內網的其他主機,已達到入侵的目的。

1.2.2 持續性

由于APT攻擊具有持續性甚至長達數年的特征。在此期間,這種“持續性”體現在攻擊者不斷嘗試的各種攻擊手段,以及滲透到網絡內部后長期蟄伏。

1.2.3 特定性

由于APT主要針對特定政府,攻擊者會通過對某一個人進行有針對性的調查,我們一般將其稱為社會工程學。通過對指定目標進行社會工程學,攻擊者使用更有針對性的方式進行攻擊,如:偽造銀行對被攻擊者投遞郵件,以此達到他們的惡意目的。

2.APT攻擊的主要方式

ATP的主要攻擊方式分為三個階段如下圖1所示,我們在這里將其稱為第一階段、第二階段以及第三階段。

在APT攻擊的第一階段中,攻擊者主要在對受害人進行社會工程學,通過互聯網上發布的各種信息,以及關注受害人的微博等方式,對受害人的心理,作息以及日常活動進行全方位的了解,以便進行下一步攻擊。

在APT攻擊的第二階段中,攻擊者在基于前文所述的社會工程學的基礎上對被害人進行攻擊。攻擊方式主要是魚叉式攻擊郵件。攻擊者通過偽造政府,常用網站,對被害人進行魚叉式攻擊郵件的投遞。其中郵件中可能包含有云鏈接、惡意鏈接、惡意附件等內容,一旦受害人點擊下載鏈接或者附件,就會掉入到攻擊者所設的陷阱當中,被攻擊者攻擊成功。

在第三階段中,攻擊者會隱藏在受害人的主機中,并且會通過受害人的主機對同內網的主機進行攻擊,以便竊取到更多的信息。

3.APT攻擊的防御方式

近些年來由于APT的高針對性,我們對其進行有效的防護,現有的防御方法基本如下

3.1 入侵檢測技術

我們可以通過入侵檢測技術來進行對APT的有效防御。入侵檢測系統能夠為在一定安全維護策略條件之下運行的監聽設備監測計算機通信網絡的運行以及傳輸狀態,并有效預警安全威脅。入侵檢測系統和防火墻技術的不同之處在于,入侵檢測系統等同于大樓監測系統,防火墻則等同于大門防盜鎖。入侵檢測系統通過對網絡運行情況的合理檢測及時查找安全隱患問題,旨在充分確保計算機網絡安全性,此系統重點關注流量必經之地。由此可見,充分結合入侵檢測系統實際環境,根據其工作目標及具體使用手段,在這里我們通常將入侵檢測系統部署在郵件服務器外部,通過對郵件進行有效的過濾來保護我們的內網。同時我們可以在我們的內網部署監聽設施,對內網中的每個計算機進行監聽,對他們的日常行為進行建模以及數據挖掘,以防止APT攻擊中第三階段的攻擊。

3.2 積極宣傳網絡安全教育

隨著計算機的逐漸普及,人們需要從根本上認識到網絡安全的重要性,并積極開展各項通信網絡安全教育工作,加強計算機通信網絡技術領域的交流,在掌握計算機通信網絡安全技術的同時,要從根本上保證計算機通信網絡安全在高層次上的主動性。另外,計算機管理人員作為計算機網絡通信安全管理的主要因素,要具備一定的安全意識,采取相應的網絡手段,避免出現信息丟失與盜取現象。

總之,隨著時代的發展,互聯網已經在世界之中起到了舉足輕重的作用。而國家之間的網絡安全在這個信息化的時代中格外重要,因此我們必須高度關注國家間的網絡安全。否則將會帶來難以彌補的損失。為此,我們必須努力強化專業計算機人員素養水平,構建完善管理機制,選用有效措施進行安全維護,從根本角度出發,保證國家間網絡的安全以及穩定。■