ARP攻擊原理與防御措施

汪永生

摘要:當前網絡與生活工作息息相關,通暢的網絡環境給廣大用戶單位提供了良好的運行環境。但是由于網絡病毒的肆意攻擊,給網絡用戶帶來巨大的危害。而網絡安全中的ARP安全問題尤其困擾著普通用戶的生活和工作,本文結合自身實際工作經驗淺談網絡安全中的ARP攻擊問題和防御手段。

關鍵詞:網絡安全;ARP攻擊;ARP防御

中圖分類號:TP393.08 文獻標識碼:A 文章編號:1007-9416(2020)02-0181-02

0 引言

當前時期網絡安全問題突出,ARP病毒攻擊不僅會斷開用戶的網絡,還會造成用戶信息和數據的泄露。如何正確地防范ARP攻擊,防止個人和單位遭受重大損失是本文主要解決的問題,本文在計算機網絡協議、IP和MAC地址的基礎上對ARP的工作原理和攻擊方式進行分析,以及針對ARP攻擊所采取的防御措施,以此來達到加強網絡安全防范的目的。

1 ARP協議的工作原理

1.1 ARP協議的含義及作用

ARP是“address resolution protocol”的縮寫,全稱“地址解析協議”。在網絡通信中,通信主機之間直接通過IP地址進行相互識別,而數據傳輸必須要依靠網卡的物理地址進行尋址。ARP的主要作用就是將IP地址轉換成MAC地址,保障網絡層和數據鏈路層之間的正常通信[1]。

根據國際標準化組織(ISO)和國際電報電話咨詢委員會(CCITT)聯合制定的開放系統互連參考模型系統(OSI)定義的功能框架,ARP協議工作在其定義的第三層網絡層,而網絡層要和它的下一層數據鏈路層進行通信必須要依靠ARP協議。

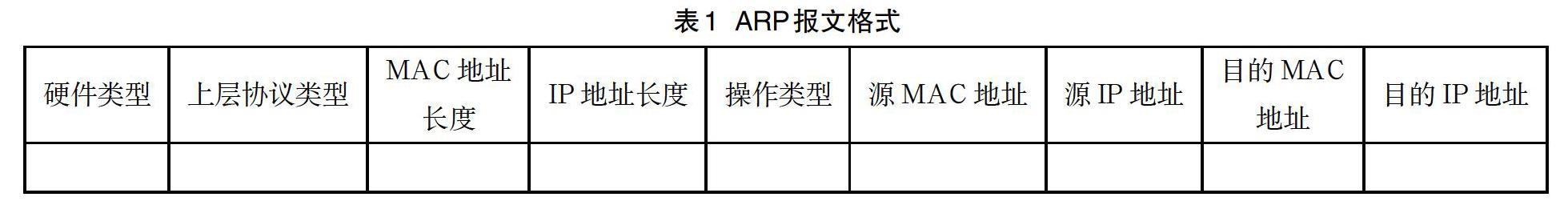

1.2 ARP報文格式(表1)

硬件類型:表示ARP協議可以在某種類型的網絡上傳輸,其長度為2個字節,值為1的時候表示以太網地址類型。

上層協議類型:表示硬件地址要映射的協議地址類型,其長度為2個字節,值為0x800表示映射的是IP協議。

MAC地址長度:表示MAC地址的長度,其長度為1個字節,ARP協議中此值為6。

IP地址長度:表示IP地址的長度,其長度為1個字節,ARP協議中此值為4。

操作類型:表示本次ARP報文類型,其長度為2個字節,值為1時表示ARP請求報文,值為2時表示ARP應答報文。

源MAC地址:表示發送設備的MAC地址,其長度為6個字節。

源IP地址:表示發送設備的IP地址,其長度為4個字節。

目的MAC地址:表示接收設備的MAC地址,其長度為6個字節。

目的IP地址:表示接收設備的IP地址,其長度為4個字節。

1.3 ARP地址映射表

硬件設備正常使用ARP協議工作離不開設備中的ARP映射表,ARP映射表中是IP和MAC地址的一一對應關系。表1中可以看到ARP協議的工作離不開IP地址和MAC地址,圖1中可以看到每個IP地址對應一個MAC地址,設備通過ARP協議解析把數據交付給目標MAC設備,本機隨之更新ARP映射表,增加目標設備的IP和MAC記錄,用于后續同一設備的數據幀的轉發。

2 ARP協議的攻擊原理

ARP映射表更新方式:ARP映射表設計之初遵循的工作方式就是“后到優先”原則,即動態的ARP映射都是以最新的地址映射表唯一。

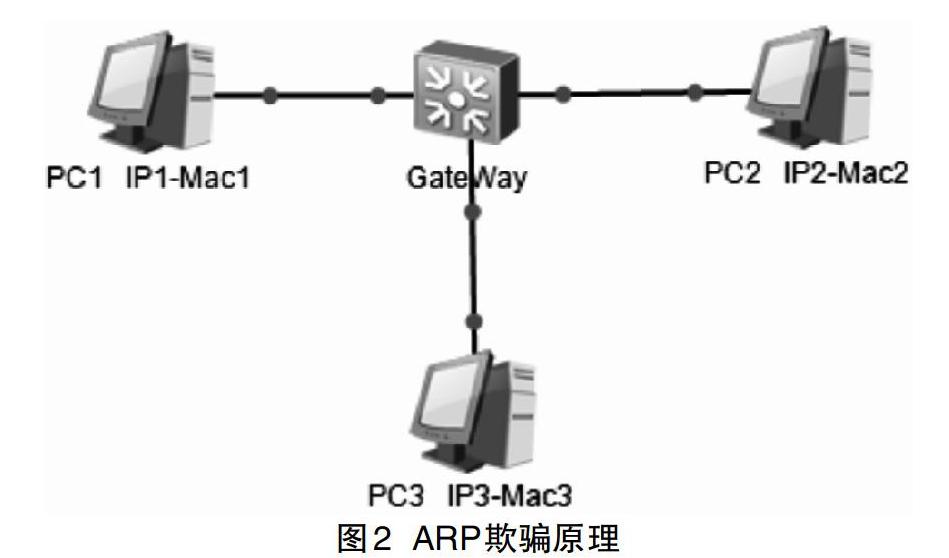

ARP欺騙過程:以圖2中PC3為ARP病毒宿主機為例,當PC1和PC2通信開始之前,PC1發送ARP請求包,請求包經過交換機進行廣播之后分別到達PC2和PC3。PC2和PC3同時向PC1返回ARP應答包。PC2的應答包地址映射為IP2-MAC2,而此時中了ARP病毒的PC3的應答包地址映射卻為IP2-MAC3, PC2的IP地址被PC3偽造,并且發送大量的應答包覆蓋PC2的數據包,PC1在本地ARP映射表中記錄映射地址為IP2-MAC3。PC3截斷所有去向PC2的數據包,達到ARP攻擊的目的。反之,PC3同樣攻擊PC1,造成PC1和PC2之間的通信全部經過PC3。PC3通過丟棄收到的數據包達到斷網的目的[2]。

ARP攻擊方式:一是網關偽造攻擊。PC3發送偽造的內部網關的ARP報文,欺騙同網段內的PC1和PC2。PC1和PC2一旦訪問網關,所有的數據流量被重定向到PC3的MAC3地址,導致PC1和PC2無法訪問局域網外部網絡。二是網關欺騙攻擊。PC3虛假偽造的ARP報文欺騙內部網關。網關和PC1、PC2通信時,發給用戶的所有數據流量全部重定向到PC3的MAC3地址,導致PC1和PC2無法訪問局域網外部網絡。三是用戶欺騙攻擊。PC1和PC2請求通信時,PC3偽造虛假的ARP報文欺騙PC1,PC1所有的數據重新定向到PC3的MAC3地址,PC3可以監控、攔截甚至篡改數據,導致PC2數據泄露、斷網風險。反之,PC3可以同樣偽造虛假的ARP報文欺騙PC2。四是ARP泛洪攻擊。PC3偽造大量不同的ARP報文在次網段內進行廣播,導致PC1和PC2的ARP映射表項被占滿,無法及時正常地學習更新本身地址映射表,從而導致PC1和PC2無法訪問局域網外部網絡。

3 ARP攻擊防御措施

網絡安全設備防御:開啟ARP防火墻功能,配置ARP安全防護策略,ARP防火墻能夠及時攔截虛假ARP數據包并且主動通告網關本機正確的MAC地址,從而保證數據定向正確,保證數據安全、網絡暢通[3]。

網絡傳輸設備防御:一是針對網關防御,進行ARP綁定,防御網關被欺騙;同時采取ARP報文數量限制策略,防御ARP泛洪攻擊。二是接入設備防御,進行對終端的IP和MAC進行綁定,防過濾偽造網關報文[4]。三是采用VLAN隔離技術,VLAN隔離技術可以最大限度的減小ARP攻擊造成的危害,實現快速縮小查找ARP攻擊范圍和解決攻擊的難題。

用戶客戶端防御:一是安裝殺毒軟件,開啟防護功能,市場主流的殺毒軟件可以有效地控制ARP病毒的攻擊。二是配置靜態網關地址,可以有效的抵制網絡抵制的欺騙,為終端的網絡通常提供有效的保障。三是綁定網關地址,使用ARP-S命令可以綁定網關地址,有效防御ARP攻擊。

4 結語

綜上所述,通過對ARP協議的工作原理闡述以及ARP攻擊方式的分析,采取合理可行的防御對策,以此達到針對ARP攻擊的有效防御目的,確保網絡運行通暢,數據信息安全、保密。

參考文獻

[1] 何顯文.基于ARP協議的網絡欺騙與防范[J].通化師范學院學報,2011(06):22-24.

[2] 鄭森森.基于ARP欺騙的數據截獲與高速轉發技術研究[D].成都:四川師范大學,2015.

[3] 溫卓然.ARP防御系統的設計與實現[D].北京:北京郵電大學,2009.

[4] 于夫.ARP病毒在局域網中的防治研究[J].網絡安全技術與應用,2014(06):173-175.

ARP Attack Principle and Defense Measures

WANG Yong-sheng

(Naval Petty Officer school, Bengbu? Anhui? 233012)

Abstract:At present, the network is closely related to life and work, and the smooth network environment provides a good running environment for the majority of users. But because of the network virus's wanton attack, brings the huge harm to the network user. The ARP security problem in network security especially perplexes the ordinary user's life and the work, this article unifies own actual work experience to talk about the ARP attack problem and the defense means in network security.

Key words:network security;ARP attack;ARP defense