密文策略屬性加密中的撤銷控制方案

尹龍瀟,伍忠東

蘭州交通大學 電子與信息工程學院,蘭州 730070

1 引言

隨著云存儲的廣泛應用,數據隱私和訪問權限控制[1]成為在云端儲存數據時的基本要求。加密機制可以被看作是在云環境[1-2]中提供數據隱私的有效手段。然而,傳統的對稱密鑰和公鑰加密機制并不適合在云環境[2-3]中提供對加密數據的訪問控制。基于密文-策略屬性的加密(CP-ABE)[4]被認為是實現數據隱私和細粒度訪問控制的一種合適的加密機制,因為它為數據所有者提供了對訪問策略[5]的直接控制。在CP-ABE 中,利用訪問策略對數據進行加密,其中訪問策略由一些屬性來定義,滿足訪問策略中足夠屬性的用戶可以解密。因此,它提供一對多共享,其中數據所有者對數據進行加密,任何具有足夠屬性(或合格解密密鑰)的用戶都可以訪問數據。通常,在CP-ABE 中,數據所有者將加密后的數據外包給云存儲服務器。云存儲服務器由稱為云服務提供者(Cloud Service Provider,CSP)的第三方實體維護。任何具有合格解密密鑰的用戶都可以訪問它。但是,一段時間之后,數據所有者可能希望只允許具有合格解密密鑰的用戶集中的一些用戶訪問數據,同時防止或拒絕其他用戶訪問數據,這就要求訪問控制方案中有相應的撤銷機制。而在CP-ABE中,拒絕具有合格解密密鑰的用戶(即非預期用戶)訪問數據,而只允許其中一些用戶(即預期用戶)訪問數據是一項具有挑戰性的任務。

傳統的基于屬性的用戶撤銷方案[5-9],可以通過撤銷非預期用戶的訪問權限來防止非預期用戶訪問數據;它反過來只向預期用戶提供對數據的訪問。用戶的訪問權限通過從系統中完全撤銷其屬性或用戶合法性來實現。在文獻[5-6]中,用戶的屬性被撤銷,而文獻[8]則完全從系統中撤銷用戶。然而,文獻[5-6,8]方案需要執行兩個操作,即密鑰重新分發和密文重新加密操作,以撤銷用戶或用戶所具有的屬性。密鑰重新分發操作更新未被撤銷的用戶的解密密鑰,而密文重新加密操作則對與被撤銷屬性或被撤銷用戶相關的所有密文重新加密。在云環境中,這兩種操作既昂貴又麻煩。在文獻[7]中,用戶的屬性僅通過執行重新加密操作來撤銷,如果用戶的屬性被撤銷,CSP將為用戶更改屬性組的密鑰,并使用一組新的屬性組密鑰重新加密密文。但是,該方案需要重新加密整個密文(即密文的所有組件),這在計算上是昂貴的。在文獻[9]中,使用不受信任的服務器進行用戶撤銷。服務器根據AA 發送的撤銷列表來撤銷用戶。但是,它需要服務器始終在線,因為用戶將他們請求的密文發送到服務器進行部分解密,它還可能導致服務器瓶頸和潛在的單點故障。

近期,Horvath[10]和Zhang 等人[11]提出了兩種撤銷方案,在撤銷非預期用戶時,不需要重新分發密鑰或讓所有密文重新加密。這兩種方案通過在密文本身中集成已撤銷(或非預期的)用戶的唯一身份來撤銷用戶。也就是說,如果用戶的標識出現在密文中,即使他/她的屬性滿足訪問策略,用戶也不能解密。然而,隨著被撤銷用戶數量的增加,它們的性能會下降。此外,頻繁的用戶撤銷可能會進一步降低性能。另一種拒絕非預期用戶訪問數據的方法是,在允許/授權預期用戶的同時,為預期用戶分配新的屬性[12]。但是,為了達到同樣的目的,可能需要在預期用戶之間分發新的解密密鑰,這可能會增加系統上的通信開銷[13]。它還可能增加數據所有者的計算開銷,因為當使用新的訪問策略分配新的屬性時,數據所有者需要重新加密數據(大多數基于CP-ABE的系統[14-16]都將關于訪問策略的秘密共享嵌入到密文中,這就要求更新訪問策略時重新加密密文),因此,數據所有者無法動態更新密文的現有訪問策略以將新屬性集成到其中。

綜合考慮上述各種方案的優點和不足,本文對傳統的CP-ABE方案進行改進,提出了一種安全有效的可靈活撤銷的CP-ABE 方案。該方案可以從具有合格解密密鑰(即具有足夠屬性)的用戶集中有選擇地授權部分用戶訪問CP-ABE中的數據,通過在密文中嵌入特定的秘密信息來授權特定的用戶,以更新秘密信息的方式來執行用戶權限的選擇與更新,而無需像傳統方案一樣進行密文的重新加密或者用戶的整體權限撤銷,從而避免昂貴的用戶撤銷事件。

2 預備知識

2.1 CP-ABE

CP-ABE 是一種公鑰加密,它允許用戶根據用戶屬性對數據進行加密和解密。用戶可以為其數據定義訪問策略,該訪問策略表示為屬性上的訪問樹。用戶可以在定義的訪問策略下對數據執行加密。其中屬性滿足訪問策略的用戶,具有解密數據的資格。CP-ABE 由4種算法組成:設置、密鑰生成、加密、解密。

2.2 雙線性對

本方案使用雙線性對來實現文本加密。

定義1 雙線性映射:設素數p是乘法循環循環群G0、G1和GT的階,設g0、g1分別是G0和G1之中的一個生成元,若映射e:G0×G1→GT是雙線性的,則雙線性映射滿足:

(2)非退化性,e(g0,g1)≠1;

(3)可計算性對,與所有 ?u∈G0,v∈G1,都有有效的算法計算出e(u,v)的值。

另外,設u,v∈G0,m∈G1雙線性映射還有以下性質:

當G0=G1時,稱映射G0×G1→GT為對稱雙線性對。

2.3 樹訪問結構

本文方案使用樹訪問結構的CP-ABE[17]來構建。樹訪問結構也稱訪問樹(AT),是訪問策略的表現形式之一。訪問樹由葉節點和非葉節點組成。節點x可以使用與門和或門來表示。訪問樹的非葉節點,由兩個組件組成,即若干個子節點的集合totalx和一個閾值kx。或門由kx=1 表示,與門由kx=totalx表示,其中 1 ≤kx≤totalx。此外,訪問樹的葉節屬性表示kx=1。parent(x)和index(x)表示節點x的父節點和子節點。

設AT 是根節點為r的訪問樹,與密文解密相關的秘密值存在r內,不同的用戶屬性可以解密不同的葉節點值,當葉節點達到閾值時可以解密上層父節點,以此類推得到根節點處秘密值。

2.4 安全模型

本文方案采用的安全模型如下。下面的定義旨在使用熵函數提供無條件的安全性。

定義2 設t為正整數。為一個正數|u|在系統中表示的所有用戶的集合。是所有擁有合格的屬性集的用戶集合或訪問數據的合格解密密鑰,和為目標用戶集。在本章用戶授權方案中,CSP試圖使用授權多項式對Au中的每個用戶共享一個隨機的秘密。

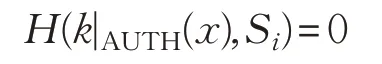

如果(u/Au)中的任何用戶不能使用其個人秘密從授權多項式PAUTH(x)中恢復隨機密鑰,而與此同時其中的任何用戶IDi都可以使用其個人秘密PSi從授權多項式PAUTH(x)來恢復隨機密鑰k,則說明本方案具有有效性,即:PAUTH(x),PSi)=0。

如果CSP 生成一個授權多項式PAUTH(x) ,使得(u/Au)中的用戶之間的共謀攻擊無法獲得任意關于k的信息,則本方案是抗共謀的,即:H(k|PAUTH(x),。

3 方案構造

3.1 方案簡介

本文方案的目標是提出一種能夠與任何基于CPABE的系統集成的方案,以實現高效的用戶可選擇授權性。為了實現這一點,本章利用了Sun 等人[18]的技術。Sun等人的方案是一個密鑰分發方案,其中一個公共密鑰使用一個多項式在一組用戶之間共享,經過授權的用戶可以從多項式中訪問密鑰,而未經授權或被撤銷的用戶則不能。因此,可以認為Sun等人方案的概念對于從一組具有限定屬性集(或限定解密密鑰)的用戶中去授權選定的用戶非常有用。

為了實現有選擇的用戶授權,將預期或授權用戶的唯一秘密信息嵌入密文中,以便具有限定屬性集/限定解密密鑰的用戶可以解密密文中存在的秘密信息。另一方面,如果用戶的秘密信息沒有出現在密文中,或者他的屬性集不滿足訪問策略,則用戶無法解密。為此,使用預期或授權用戶的秘密信息構造一個多項式,即授權多項式PAUTH(x),并將其作為附加組件添加到密文中。需要注意的是將相對昂貴的授權任務委托給CSP以減少開銷。

3.2 方案架構

方案包括5個階段,即設置階段、加密階段、密鑰生成階段、用戶授權階段和解密階段,具體描述如下所示。

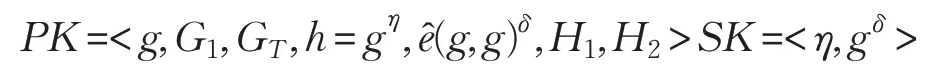

(1)設置:在此階段,授信機構AA計算系統密匙SK和公開參數PK,保持SK機密,PK公開。選擇隨機數δ,,系統生成私鑰SK,公鑰PK,如下:

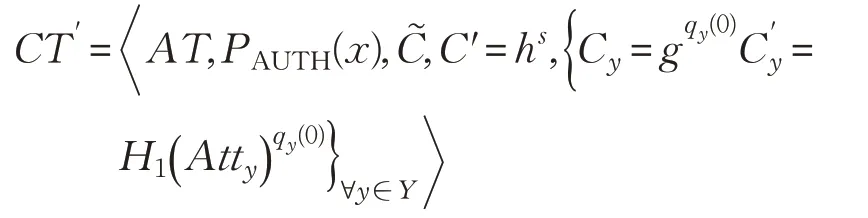

(2)加密:在此階段,數據所有者加密他的數據或文件,數據或文件表示為所有者使用訪問策略AT(即訪問樹)加密M,并為訪問樹AT中的每個節點x選擇dx=qx-1 次的多項式qx。之后選擇一個隨機數,并為根節點計算qr(0)=s,然后選擇多項式qr中的dr個隨機點來完全定義它。對于根節點以外的節點,計算qx(0)=qparent(x)(index(x)),并選擇其他dx個隨機點來完全定義多項式qx。密文CT如下:

其中Y是訪問樹中所有葉節點的集合。

(3)密鑰生成:在此階段,AA 和CSP 分別向用戶發布解密密鑰和個人秘密。它分為兩個子階段,即AA KeyGen 和 CSP KeyGen。在 AA KeyGen 中,當用戶最初加入系統時,AA 向用戶發出解密密鑰DK。另一方面,在CSP KeyGen 中,CSP 向注冊用戶發布個人機密。下面將描述這兩個子階段。

然后AA 使用一個安全通道向用戶IDi發送解密密鑰DK。

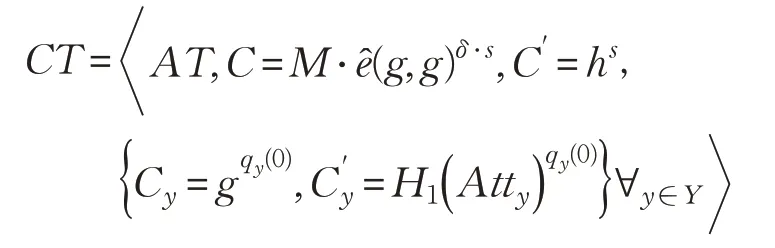

②CSP KeyGen:這個階段由CSP 發起。它隨機選擇個人秘密:

對于U中的每個用戶,當他們最初向CSP注冊時。CSP在其數據庫中安全地保存隨機的個人秘密以及相應的用戶身份。此外,CSP使用安全通道將個人秘密發送給用戶。用戶在收到個人秘密后,將其個人秘密保存在安全的地方。

(4)用戶授權:在此階段,CSP根據從所有者處收到的授權用戶列表對用戶進行授權。數據屬主首先需要向CSP發送一個授權用戶列表,比如Au={ID1,ID2,…,IDt},其中Au?u,CSP使用安全通道成功驗證所有者之后,啟動用戶授權階段,如下:

其中

從系統中去掉r1、r2和k。重新加密的密文CT是:

CSP可以動態地阻止新用戶(即或允許非預期用戶訪問數據。為此,它使用更新的授權用戶列表重新計算授權多項式,并使用新的隨機密匙重新加密密文。

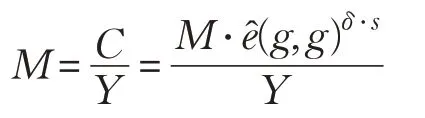

(5)解密:在此階段,用戶解密從CSP接收到的重新加密的密文CT'。令用戶IDi∈Au。用戶IDi使用其個人秘密PSi和解密密鑰DK 對重新加密的密文CT'進行解密。設解密密鑰DK和重新加密的密文CT'為:

解密過程如下:

用戶IDi首先使用他的個人秘密PSi從授權多項式PAUTH(x)中恢復隨機秘密k。具體做法如下:

證明

需要注意的是,任何非預期用戶,比如,IDj∈(uAu)都會從PAUTH(PSj)得到一個隨機值。

現在用戶IDi恢復原始密文CT如下:

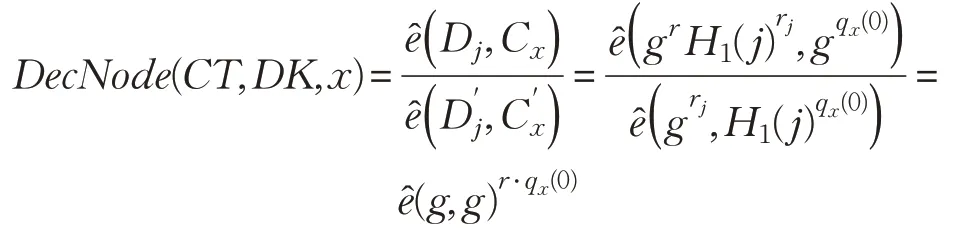

然后用戶IDi執行其余的解密過程。解密過程由DecNode(CT,DK,x)的遞歸算法組成,其中x是訪問樹中的一個節點。解密過程分為兩個階段。

階段1 如果x是一個葉節點,令Attx表示葉子節點x,它一個屬性且j=Attx。解密按如下方式執行:如果j∈ASi,有:

否則返回NULL。

階段2 如果x不是葉節點,為x的所有子節點xchild遞歸調用,將結果存儲為Rxchild。設ASix是任意kx大小的子節點x集合,令Rx不為NULL。如果大小為kx的集合xchild?ASix,Rxchild不為NULL,否則,DecNode(CT,DK,xchild)返回NULL。Rx計算如下:

其中:

4 安全性分析

本章說明所提出的方案在第2 章描述的安全模型中是安全的。

定義3 所有授權用戶或預期用戶都可以從授權多項式PAUTH(x)中恢復隨機密鑰k,而非預期用戶則不能。

證明Au中的每個用戶都可以使用其個人秘密PSi從授權多項式PAUTH(x)中恢復隨機秘密k,因此,可以得出:

定義4 提出的方案是抗共謀的。

證明用戶可能勾結并試圖了解授權多項式PAUTH(x)的隨機秘密k。因為他們的個人秘密不包含在授權多項式PAUTH(x)中,所以他們不能使用他們的個人秘密來恢復k。但是,他們可能會試圖合謀計算一個授權用戶的個人秘密PSi,比如IDi∈Au。但是,個人機密PSi是中的一個隨機數,除了用戶IDi之外,只有CSP 知道它。因此任何數量的串通用戶都無法獲得關于個人秘密PSi的任何信息。因此,可以得到:

即本文提出的方案是抗共謀的。

5 性能分析

與傳統的基于屬性的撤銷方案不同,本文方案不需要執行用戶撤銷來選擇用戶。這避免了代價高昂的密鑰重新分發和密文重新加密操作,此外,本文方案不需要對整個密文進行再加密。因此,該方案在CSP上的開銷更小。

將所提出的方案在密鑰大小、加解密成本、重授權成本方面與經典CP-ABE方案[4]和最新具有撤銷控制的CP-ABE方案[10-11,19-20]進行了比較。其中存儲開銷按組元素大小進行比較,計算成本按G1或GT中的取冪操作數和配對操作進行比較。本文還在訪問結構與特點等方引入KP-ABE方案[21]以及不具撤銷功能的方案[22]進行了參照對比。

RU,CT,1nc,nu,ni分別表示已吊銷用戶集、密文,元素的大小,與密文關聯的屬性數、與解密密鑰關聯的屬性數以及某個屬性中子屬性的個數。TmulG1和TmulGT分別表示G1和GT中進行一次求冪運算需要的時間,TP分別表示一次配對運算需要的時間。

表1為密鑰儲存代價。從表中可以看出,所提出方案的密文、密鑰大小僅僅比經典CP-ABE 方案[4]多出一個元素組的大小,而文獻[4]方案并不能實現用戶重授權。文獻[10]和[11]中密文的大小隨密文相關屬性的數量和被撤銷用戶的數量線性增加,文獻[19]中的密文密鑰大小隨用戶屬性中子屬性個數的增加而增加,文獻[20]中的存儲開銷在通常情況下也大于本文方案。

表1 儲存開銷比較分析表

表2 為加解密與重授權時的計算成本開銷對比。可以看到,本文方案和文獻[20]在加解密時的計算開銷僅與與密文關聯的屬性數和與解密密鑰關聯的屬性數有關,而與文獻[4]和[11]中的被撤銷屬性數無關。與文獻[20]方案相比,本文方案在加解密計算開銷上均有一定優勢;另一方面,所提出方案在用戶重授權計算中只需要一次求冪運算,性能大大優于其他方案。

表3為幾種方案的特點對比,本文方案采用CP-ABE訪問策略,同時由CSP 執行撤銷服務,避免了傳統方案由AA 執行撤銷時產生的較大計算成本和云服務器執行撤銷時可能會產生的數據故障等問題。

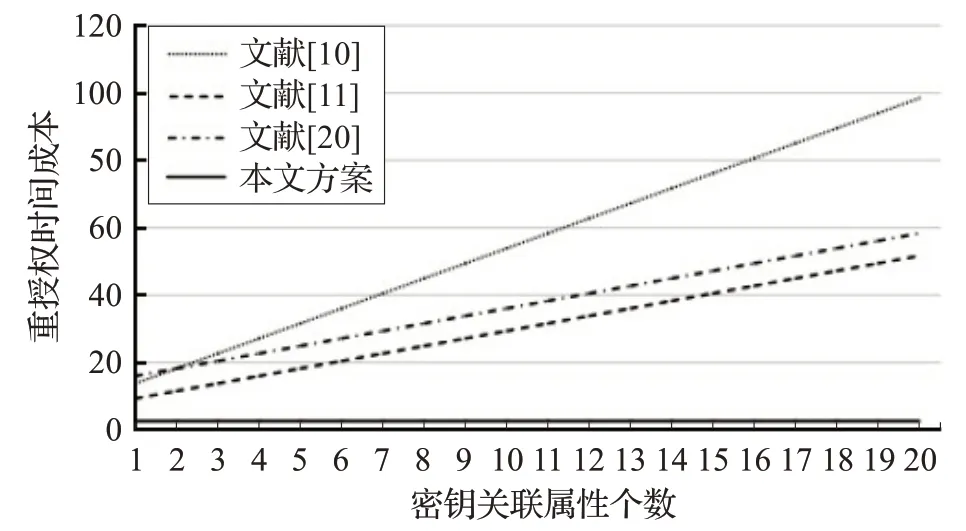

如圖1 比較了當發生一個用戶撤銷請求時本文方案與其他幾種方案[10-11,20]所需的計算時間成本(文獻[4,22]方案不具備撤銷功能,文獻[19]方案用到了引入了多重屬性個數,計算開銷明顯增大,文獻[21]方案為KPABE方案,故未將上述作圖比較)。圖中將密文相關屬性數作為變量在1~20個取值,由圖可知,本文的重授權成本不隨相關屬性數的增加而增加,相比于其他幾種方案所需的計算成本更少。

表2 計算成本開銷對比表

表3 方案特點對比表

圖1 重授權過程計算成本對比圖

6 結束語

本文提出了一種安全有效的基于CP-ABE 的撤銷控制方案,用于從具有合格解密密鑰的用戶集中選擇性控制用戶訪問權限。選擇性用戶授權通過將被授權用戶的唯一秘密信息以多項式形式集成到密文中來實現。安全分析表明,本文方案具有無條件的安全性和抗共謀性。此外,該方案不需要為被授權的用戶分配新的屬性,因此,它避免了使用新的訪問策略對數據進行重新加密,這進而減少了數據所有者的開銷,而且CSP 和用戶的額外開銷也很小。另一方面,本文方案不需要任何額外的服務器進行加解密的在線運行,從而避免了潛在的瓶頸和單點故障。