網(wǎng)絡(luò)安全風(fēng)險(xiǎn)評估模型研究綜述

王賽娥,劉彩霞,俞定玖,胡鑫鑫

(1.中國人民解放軍戰(zhàn)略支援部隊(duì)信息工程大學(xué),河南 鄭州 450002;2.中國人民解放軍61212部隊(duì),北京100091)

0 引言

網(wǎng)絡(luò)應(yīng)用十分廣泛,涉及到通信、出行、社交等多個(gè)方面,給我們的生活帶來了極大的便利,在經(jīng)濟(jì)發(fā)展中的作用也愈加明顯。最新的《中國互聯(lián)網(wǎng)絡(luò)發(fā)展?fàn)顩r統(tǒng)計(jì)報(bào)告》指出,我國的互聯(lián)網(wǎng)普及率超過了60%,鄉(xiāng)村教育、在線政務(wù)、網(wǎng)絡(luò)消費(fèi)等都有了顯著的進(jìn)步和發(fā)展。在網(wǎng)絡(luò)化的今天,快捷生活的同時(shí),安全問題層出不窮,大到國家級的電網(wǎng)癱瘓,小至個(gè)人信息泄露。面對種種安全威脅,準(zhǔn)確評估目標(biāo)系統(tǒng)所面臨的風(fēng)險(xiǎn),采取適當(dāng)防御策略顯得尤其重要。網(wǎng)絡(luò)安全風(fēng)險(xiǎn)評估能夠系統(tǒng)地分析網(wǎng)絡(luò)的安全狀態(tài),是網(wǎng)絡(luò)防御的重要基礎(chǔ),也是網(wǎng)絡(luò)安全技術(shù)研究的常用手段。

網(wǎng)絡(luò)安全風(fēng)險(xiǎn)評估領(lǐng)域,有大量學(xué)者進(jìn)行了研究和探索,摸索出較多方法和手段。本文首先介紹了網(wǎng)絡(luò)安全風(fēng)險(xiǎn)評估的定義,幾大國際性評估標(biāo)準(zhǔn)的發(fā)展,將網(wǎng)絡(luò)安全風(fēng)險(xiǎn)評估的相關(guān)方法分為四類:基于漏洞掃描和入侵檢測的評估方法,基于知識推理的評估方法,基于資產(chǎn)價(jià)值的評估方法和基于模型的評估方法。隨后詳細(xì)介紹了基于模型的評估方法,定性評估選取了攻擊鏈模型、攻擊表面模型及自動(dòng)機(jī)模型3種模型,定量評估以常見的攻擊樹模型、攻擊圖模型及網(wǎng)絡(luò)傳染病模型為例,給出了模型的定義、發(fā)展和研究狀況以及不同學(xué)者對模型的修改,對比了不同模型的適用范圍和優(yōu)劣勢,方便根據(jù)實(shí)際需要選擇合適的評估方法。而后補(bǔ)充介紹了幾種交叉學(xué)科的評估方法,如模糊理論和神經(jīng)網(wǎng)絡(luò),這些方法目前的研究還較少,不夠成熟,但是對網(wǎng)絡(luò)安全風(fēng)險(xiǎn)評估的發(fā)展起到了一定的推動(dòng)作用。

1 網(wǎng)絡(luò)安全風(fēng)險(xiǎn)評估簡介

網(wǎng)絡(luò)安全風(fēng)險(xiǎn)評估至今沒有統(tǒng)一的定義,不同的專家學(xué)者們依據(jù)側(cè)重點(diǎn)給出了不同定義:信息安全風(fēng)險(xiǎn)評估是對系統(tǒng)及其傳輸和存儲(chǔ)的信息保密性、完整性和可用性等安全屬性進(jìn)行評價(jià)的過程;網(wǎng)絡(luò)安全風(fēng)險(xiǎn)評估是識別網(wǎng)絡(luò)系統(tǒng)中存在的資產(chǎn)和漏洞,對其被利用的可能性和所帶來的后果進(jìn)行有效評估,提出合理的安全策略和防護(hù)措施。

總的來說,網(wǎng)絡(luò)安全風(fēng)險(xiǎn)評估是指運(yùn)用一定的科學(xué)方法,定性或定量地分析系統(tǒng)的安全狀況、脆弱性和所面臨的風(fēng)險(xiǎn),綜合各方面信息給出系統(tǒng)的風(fēng)險(xiǎn)評價(jià),評估系統(tǒng)承受風(fēng)險(xiǎn)的能力。

1.1 網(wǎng)絡(luò)安全風(fēng)險(xiǎn)評估標(biāo)準(zhǔn)

網(wǎng)絡(luò)安全風(fēng)險(xiǎn)評估標(biāo)準(zhǔn)是評估行為的依據(jù)和指導(dǎo)。美國國防部于1985年發(fā)布了《可信計(jì)算機(jī)系統(tǒng)評估準(zhǔn)則》[1],該標(biāo)準(zhǔn)只針對單個(gè)計(jì)算機(jī)系統(tǒng),不適用于計(jì)算機(jī)網(wǎng)絡(luò)。歐洲標(biāo)準(zhǔn)委員會(huì)發(fā)表了《信息技術(shù)安全評估準(zhǔn)則》(ITSEC)[2],該標(biāo)準(zhǔn)是一種靜態(tài)模型。國際標(biāo)準(zhǔn)化組織統(tǒng)一多個(gè)準(zhǔn)則制定了第一個(gè)國際性標(biāo)準(zhǔn),《信息技術(shù)安全評估通用準(zhǔn)則》(CC)[3]。我國則頒布了信息安全風(fēng)險(xiǎn)評估規(guī)范GB/T 20984-2007[4]和《信息系統(tǒng)安全等級評測準(zhǔn)則》,給出了信息系統(tǒng)安全評估的定義和安全等級劃分,用于指導(dǎo)對信息系統(tǒng)的測試評估。

1.2 網(wǎng)絡(luò)安全風(fēng)險(xiǎn)評估方法

網(wǎng)絡(luò)安全風(fēng)險(xiǎn)評估的范圍廣泛、內(nèi)容復(fù)雜,涉及到多個(gè)領(lǐng)域。目前國內(nèi)外現(xiàn)有的網(wǎng)絡(luò)安全風(fēng)險(xiǎn)評估方法有很多,有基于漏洞掃描和入侵檢測的評估方法[5-6],基于知識推理的評估方法,基于資產(chǎn)價(jià)值的評估方法等,在理論研究領(lǐng)域應(yīng)用最廣的是基于模型的評估方法。

基于漏洞掃描和入侵檢測的評估方法,利用專業(yè)掃描工具或者入侵檢測系統(tǒng),匹配已有知識庫,自動(dòng)檢測規(guī)則,得出安全風(fēng)險(xiǎn)報(bào)告。此類方法不需要人為過多干預(yù),選定掃描對象即可,評估結(jié)果集合各專業(yè)工具的優(yōu)勢,但評估過于依賴工具以及相關(guān)知識庫的完善,構(gòu)建的知識庫只考慮了已知的威脅信息,不能匹配未知風(fēng)險(xiǎn),評估只是針對系統(tǒng)局部,忽略了整體性。

基于知識推理的評估方法引入了專家經(jīng)驗(yàn),將要評估的目標(biāo)以既定形式描述,如問卷,按照專家建立的規(guī)則庫、風(fēng)險(xiǎn)庫進(jìn)行評估,產(chǎn)生評估報(bào)告,指出系統(tǒng)的風(fēng)險(xiǎn)指數(shù)。

基于資產(chǎn)價(jià)值的評估方法是對風(fēng)險(xiǎn)行為造成的資產(chǎn)損失進(jìn)行評估的過程,包括資產(chǎn)的固有價(jià)值、替換所需的代價(jià)及時(shí)間成本等,不考慮系統(tǒng)中的其他情況,以資產(chǎn)損失反映網(wǎng)絡(luò)安全風(fēng)險(xiǎn)狀況,該方法常用于企業(yè)內(nèi)部的自我評估。

基于模型的風(fēng)險(xiǎn)評估能夠考慮網(wǎng)絡(luò)的綜合情況,科學(xué)地對系統(tǒng)狀態(tài)和行為進(jìn)行抽象和建模,為網(wǎng)絡(luò)安全風(fēng)險(xiǎn)評估提供可靠依據(jù),其中結(jié)構(gòu)化和可重用的模型方便不同研究人員的改進(jìn),因此在理論研究領(lǐng)域最為常見。

2 基于模型的網(wǎng)絡(luò)安全風(fēng)險(xiǎn)評估方法

基于模型的網(wǎng)絡(luò)安全風(fēng)險(xiǎn)評估方法可以分為兩大類:定性分析模型和定量分析模型。定性分析模型依據(jù)評估者經(jīng)驗(yàn)知識等非量化因素進(jìn)行評價(jià),清楚簡單,易于理解,但主觀性較強(qiáng),不同評估者所得結(jié)論會(huì)有出入,評估結(jié)果多為粗略值不夠精準(zhǔn),只能定性地反映系統(tǒng)安全性的強(qiáng)弱。常用的定性分析模型有:攻擊鏈模型、攻擊表面模型及自動(dòng)機(jī)模型等。定量分析模型在建模過程中使用數(shù)量指標(biāo),通過嚴(yán)謹(jǐn)計(jì)算來評估系統(tǒng),科學(xué)直觀、結(jié)果精確;但是建模過程較為復(fù)雜,常常簡化系統(tǒng)的某些行為或者模糊處理,使得結(jié)果不全面。常見的定量分析模型有:攻擊樹模型、攻擊圖模型、網(wǎng)絡(luò)傳染病模型及貝葉斯網(wǎng)絡(luò)模型等。

2.1 定性分析模型

攻擊鏈模型[7]以攻擊者為中心,對網(wǎng)絡(luò)攻擊行為進(jìn)行建模,把完整的攻擊過程分解為多個(gè)階段。攻擊鏈一般包含7個(gè)階段:目標(biāo)偵察、武器化、交付、漏洞利用、安裝、命令和控制、行動(dòng)。分析者可以針對每個(gè)階段制定相應(yīng)的防御手段,破壞任一階段,攻擊行為都不能達(dá)到最終目標(biāo)。文獻(xiàn)[8]提出了基于攻擊鏈的評估思路和方法,對整體評估進(jìn)行了探索。攻擊鏈模型沒有涉及系統(tǒng)方面,與系統(tǒng)本身的架構(gòu)和屬性無關(guān),單純刻畫了攻擊過程,忽略了不同系統(tǒng)對攻擊行為的差異,缺乏對系統(tǒng)的量化手段。

攻擊表面模型[9]以系統(tǒng)和防御為中心,將攻擊可利用的系統(tǒng)資源(又稱系統(tǒng)攻擊表面)按屬性分類進(jìn)行量化,度量得到系統(tǒng)攻擊表面的風(fēng)險(xiǎn)值。Manadhata[9]將攻擊表面定義為函數(shù)、通道和數(shù)據(jù)3種,而Foreman[10]將其定義為網(wǎng)絡(luò)資源(包括開放端口、IP地址等)、漏洞信息等。Howard[11]等人針對Windows系統(tǒng)給出了相應(yīng)的評估方法,李渤[12]等人提出了一種通用系統(tǒng)的建模方法,對模型進(jìn)行了形式化描述,對典型防御案例進(jìn)行了分析。攻擊表面模型適于對系統(tǒng)不同版本的軟件安全性進(jìn)行比較,但不同系統(tǒng)之間很難把握度量標(biāo)準(zhǔn)的統(tǒng)一性,且沒有考慮攻擊者行為,沒有預(yù)料系統(tǒng)面對攻擊行為做出的動(dòng)態(tài)應(yīng)對。當(dāng)存在極端情況時(shí),該評估方法得出的定性結(jié)果可能會(huì)與直觀經(jīng)驗(yàn)不同。

自動(dòng)機(jī)模型[13-14]多針對特定攻防行為,刻畫了在各種輸入序列(包含非正常情況的極端輸入序列)下系統(tǒng)的狀態(tài)轉(zhuǎn)換,模擬系統(tǒng)的動(dòng)態(tài)遷移過程,反映系統(tǒng)狀態(tài)的轉(zhuǎn)移條件。郭威等人[14]提出了一種可變焦的有限自動(dòng)機(jī)結(jié)構(gòu)模型,對攻防過程進(jìn)行建模,給出了安全分析。自動(dòng)機(jī)模型可以直觀地表現(xiàn)系統(tǒng)安全變化過程,但對細(xì)節(jié)的描述不夠,系統(tǒng)抽象不夠全面,在面對復(fù)雜系統(tǒng)時(shí),系統(tǒng)狀態(tài)數(shù)增加,開銷增加,可能造成空間爆炸的問題。

2.2 定量分析模型

2.2.1 攻擊樹模型

攻擊樹是對目標(biāo)基礎(chǔ)設(shè)施所受可能攻擊的層次化描述,從故障樹[15]演變而來,被Schneier[16]推廣。Schneier將攻擊樹作為一種安全威脅的建模方法,利用層次化表示,通過自下而上的單參數(shù)擴(kuò)散進(jìn)行定量的安全評估。

樹的根節(jié)點(diǎn)表示攻擊的最終目標(biāo),子節(jié)點(diǎn)表示實(shí)現(xiàn)該目標(biāo)的子目標(biāo),層層細(xì)化,最后的葉節(jié)點(diǎn)表示不可分解的原子攻擊。從根節(jié)點(diǎn)到葉節(jié)點(diǎn)的路徑表示實(shí)現(xiàn)目標(biāo)的一個(gè)完整攻擊流程。攻擊樹表示實(shí)現(xiàn)目標(biāo)的所有可能的攻擊路徑。節(jié)點(diǎn)之間的基本關(guān)系有3種,“與”,“或”和“順序與”,如圖1所示。“與”表示節(jié)點(diǎn)代表的手段和方法要同時(shí)完成才可以實(shí)現(xiàn)父節(jié)點(diǎn);“或”表示只要完成一個(gè)節(jié)點(diǎn)就可以實(shí)現(xiàn)父節(jié)點(diǎn);“順序與”表示節(jié)點(diǎn)需要按順序完成才可以導(dǎo)致父節(jié)點(diǎn)的目標(biāo)實(shí)現(xiàn)。構(gòu)建攻擊樹后需要對節(jié)點(diǎn)的屬性(攻擊成本、攻擊難度等)賦值,計(jì)算子節(jié)點(diǎn)的風(fēng)險(xiǎn)值,然后根據(jù)節(jié)點(diǎn)之間的依賴關(guān)系得到目標(biāo)的風(fēng)險(xiǎn)值。

圖1 “與”“或”“順序與”結(jié)構(gòu)表示方法Fig.1 Representation method of “and”“or”“sand”

Buldas[17]用多參數(shù)法代替單參數(shù)方法,考慮在具有多個(gè)相互依賴性的攻擊參數(shù)時(shí)如何進(jìn)行計(jì)算,并將其應(yīng)用于經(jīng)濟(jì)學(xué)上的推理預(yù)測。這類分析可用于評估系統(tǒng)在抵御有針對性的、以利潤為導(dǎo)向的攻擊時(shí)的安全性。Jurgenson和Willemson改進(jìn)了Buldas的模型,使并行[18]和串行[19]模型與Mauw和Oostijk[20]一致,并引入了遺傳方法來加快計(jì)算速度。并行模型假設(shè)攻擊者同時(shí)啟動(dòng)攻擊步驟,而串行模型假設(shè)攻擊者以預(yù)定義的順序啟動(dòng)攻擊步驟。Buldas和Stepanenko引入了無故障模型[21],該模型不以任何方式限制攻擊者,分析了完全自適應(yīng)攻擊者的能力上限。完全自適應(yīng)攻擊者可以根據(jù)之前的試驗(yàn)結(jié)果,任意順序嘗試原子攻擊。這種方法后來被Buldasand和Lenin[22]改進(jìn),采用近似估計(jì)方法簡化攻擊者能力上限計(jì)算。Aleksandr Lenin和Jan Willemson[23]引入了攻擊者特征分析的概念,應(yīng)用于攻擊樹會(huì)使初始攻擊樹中的某些節(jié)點(diǎn)和最終的整個(gè)子樹失效,并將攻擊者特征分析集成在現(xiàn)有安全評估工具ApproxTree+中,與ApproxTree方法[24]在性能上進(jìn)行比較。

攻擊樹模型以攻擊者為中心,構(gòu)造簡單,圖形化方式清晰直觀,適合描述攻擊過程,定量評估系統(tǒng)風(fēng)險(xiǎn)。面對大型系統(tǒng)時(shí),建模效率低,沒有合適的自動(dòng)化攻擊樹生成算法。在攻擊過程中,系統(tǒng)會(huì)做出相應(yīng)的防御策略致使樹中的某些節(jié)點(diǎn)失效,此時(shí)攻擊樹不能夠恰當(dāng)變現(xiàn)系統(tǒng)的變化。

2.2.2 攻擊圖模型

Phillips和Swiler[25]提出了攻擊圖的概念,描述了攻擊行為對系統(tǒng)狀態(tài)的影響。攻擊圖是一個(gè)有向圖,圖中的節(jié)點(diǎn)表示攻擊期間系統(tǒng)的可能狀態(tài),有向弧表示由于攻擊者的行為而導(dǎo)致的狀態(tài)變化,每條邊分配有權(quán)重,例如攻擊時(shí)間、攻擊難度等。攻擊圖通過用當(dāng)前狀態(tài)匹配一組預(yù)先定義的攻擊模板并不斷向前搜索構(gòu)建。攻擊圖分析中,結(jié)合邊的權(quán)重計(jì)算出一組最短路徑,很可能是攻擊者實(shí)際選擇的路徑。Swiler[26]實(shí)現(xiàn)了這個(gè)想法,并構(gòu)建了一個(gè)計(jì)算機(jī)攻擊圖生成工具。攻擊圖是根據(jù)三種類型的輸入自動(dòng)生成的:攻擊模板(包括所有已知攻擊所需的條件和造成的后果)、要攻擊的系統(tǒng)的詳細(xì)描述(拓?fù)洹⒔M件配置、脆弱性等)和攻擊者的概要文件(能力、工具等)。

基于攻擊圖模型的網(wǎng)絡(luò)安全風(fēng)險(xiǎn)評估[27-28]主要分為三個(gè)階段:第一階段使用形式化語言對系統(tǒng)配置信息及脆弱性、已知漏洞知識庫建模,利用自動(dòng)構(gòu)建引擎生成攻擊圖;第二階段根據(jù)攻擊者能力對生成的攻擊圖進(jìn)行化簡;第三階段是安全風(fēng)險(xiǎn)計(jì)算,對系統(tǒng)的脆弱性、漏洞利用前提以及攻擊難度等進(jìn)行量化,計(jì)算風(fēng)險(xiǎn)發(fā)生概率、風(fēng)險(xiǎn)產(chǎn)生的后果等。

根據(jù)圖中節(jié)點(diǎn)和邊的含義不同,攻擊圖主要分為狀態(tài)攻擊圖[29]和屬性攻擊圖[30]兩種。圖2為狀態(tài)攻擊圖,字母A~D表示系統(tǒng)的狀態(tài)。屬性攻擊圖中節(jié)點(diǎn)有兩種:一種是屬性節(jié)點(diǎn),表示攻擊的條件或后果;一種是原子攻擊節(jié)點(diǎn),表示一次攻擊行為。圖3為屬性攻擊圖,e為原子攻擊節(jié)點(diǎn),a1和a2為屬性節(jié)點(diǎn)。

圖2 狀態(tài)攻擊圖Fig.2 State attack graph

圖3 屬性攻擊圖Fig.3 Attribute attack graph

Sheyner等人[29]將攻擊圖與模型檢查技術(shù)結(jié)合,為推廣攻擊圖做出了貢獻(xiàn)。Wang等人[30]提出了攻擊圖的關(guān)系模型,該方法簡化了模型的交互分析,提高了模型的性能。Ou等人[31]對攻擊圖的生成和表示進(jìn)行了優(yōu)化,將攻擊圖轉(zhuǎn)化為多項(xiàng)式大小的邏輯攻擊圖,并對所分析的計(jì)算機(jī)網(wǎng)絡(luò)的組件數(shù)量進(jìn)行了比較。Ingols等人[32]提出了多前提圖,大大降低了圖的復(fù)雜度。Wang等人[33]開發(fā)了一種基于攻擊圖的網(wǎng)絡(luò)安全概率度量,并提出了高效計(jì)算的啟發(fā)式算法。

在攻擊圖模型的基礎(chǔ)上,不同的研究人員提出采用貝葉斯網(wǎng)絡(luò)作為安全建模技術(shù)[34]。貝葉斯網(wǎng)絡(luò)也被稱為信念網(wǎng)絡(luò)或因果網(wǎng)絡(luò)。在貝葉斯網(wǎng)絡(luò)中,節(jié)點(diǎn)表示事件或?qū)ο螅⑴c概率變量相關(guān)聯(lián)。有向邊表示節(jié)點(diǎn)之間的因果依賴關(guān)系。Qin和Lee[35]提出了將攻擊樹轉(zhuǎn)換成貝葉斯網(wǎng)絡(luò)的過程。Dantu從基于行為的攻擊圖出發(fā),利用貝葉斯網(wǎng)絡(luò)對安全風(fēng)險(xiǎn)管理進(jìn)行建模時(shí)采用了不同的策略。貝葉斯攻擊圖將一般攻擊圖與貝葉斯網(wǎng)絡(luò)的計(jì)算過程相結(jié)合。然而,由于貝葉斯推理過程只適用于無環(huán)結(jié)構(gòu),所以包含了關(guān)于如何刪除環(huán)。因此,任何最終的貝葉斯攻擊圖都是非循環(huán)的。消除環(huán)后,貝葉斯攻擊圖就像貝葉斯網(wǎng)絡(luò)一樣,可以對漏洞之間的因果關(guān)系進(jìn)行建模。

攻擊圖模型將網(wǎng)絡(luò)的配置信息、脆弱性和攻擊者能力都考慮在內(nèi),評估更加全面,而且有攻擊圖自動(dòng)生成引擎,減少了人為因素可能產(chǎn)生的問題。但是生成的攻擊圖十分復(fù)雜,在面對大規(guī)模網(wǎng)絡(luò)或者復(fù)雜網(wǎng)絡(luò)時(shí),攻擊圖本身會(huì)存在狀態(tài)爆炸和空間消耗的問題,不利于查找路徑和后續(xù)的量化計(jì)算。

2.2.3 網(wǎng)絡(luò)傳染病模型

網(wǎng)絡(luò)傳染病模型[36]是根據(jù)醫(yī)學(xué)上對傳染病傳播的研究而提出的適用于網(wǎng)絡(luò)傳播行為(如病毒傳播)的模型。常見的模型有4種:SI,SIS,SIR,SIRS。

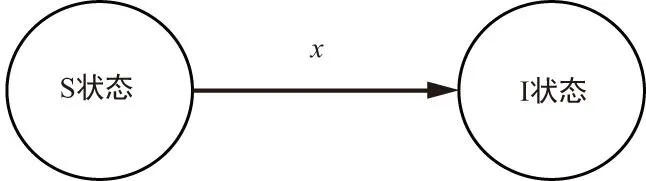

SI模型最簡單,如圖4所示。模型假設(shè)個(gè)體只有兩種狀態(tài):易受感染S狀態(tài)和已感染I狀態(tài)。初始時(shí)個(gè)體處于S狀態(tài),被其他個(gè)體感染的概率為x,感染后處于I狀態(tài),并以相同概率感染其他相鄰個(gè)體,直至所有個(gè)體都為I,此時(shí)達(dá)到平衡狀態(tài)。

圖4 SI模型Fig.4 Model of SI

SIS模型如圖5所示,在SI模型的基礎(chǔ)上假設(shè)已感染個(gè)體有一定的概率y恢復(fù)為S狀態(tài)。整個(gè)網(wǎng)絡(luò)中,初始時(shí)感染個(gè)體數(shù)量不斷增加,隨后部分個(gè)體恢復(fù)為S狀態(tài),感染數(shù)量出現(xiàn)波動(dòng),最終達(dá)到平衡狀態(tài),趨于穩(wěn)定。

圖5 SIS模型Fig.5 Model of SIS

SIR模型如圖6所示,在SI模型的基礎(chǔ)上假設(shè)已感染個(gè)體按概率y得到恢復(fù),進(jìn)入R狀態(tài)之后不會(huì)再被感染。如果x

圖6 SIR模型Fig.6 Model of SIR

SIRS模型如圖7所示,在SIR模型上假設(shè)個(gè)體處于R狀態(tài)時(shí),有概率z喪失免疫,重新成為S狀態(tài),該假設(shè)更符合真實(shí)網(wǎng)絡(luò)情況。

圖7 SIRS模型Fig.7 Model of SIRS

在此基礎(chǔ)上,還有其他修正形式的網(wǎng)絡(luò)傳染病模型,如SEIR模型[37],它增加了一個(gè)潛伏狀態(tài)。

網(wǎng)絡(luò)傳染病模型側(cè)重于對整體網(wǎng)絡(luò)的分析評估,能夠體現(xiàn)網(wǎng)絡(luò)中的傳播特性,但是對于網(wǎng)絡(luò)設(shè)備的抽象程度很高,沒有考慮節(jié)點(diǎn)之間的差異性。模型中假設(shè)個(gè)體只能感染相鄰個(gè)體,但在網(wǎng)絡(luò)中很難界定“相鄰”這一概念。基于模型的評估方法比較如表1所示。

表1 模型對比

Tab.1 Comparison of models

模型內(nèi)容優(yōu)勢劣勢攻擊鏈以攻擊者為中心,將攻擊行為分為7個(gè)階段不涉及系統(tǒng)因素,細(xì)致描述攻擊過程缺乏量化方式攻擊表面以系統(tǒng)防御為中心,量化攻擊可利用的資源與系統(tǒng)的結(jié)構(gòu)等無關(guān),可比較不同版本的安全性定性分析,不同系統(tǒng)間度量不同自動(dòng)機(jī)模擬系統(tǒng)在不同輸入時(shí)的動(dòng)態(tài)遷移細(xì)致描述系統(tǒng)的狀態(tài)變化過程系統(tǒng)狀態(tài)較多,可能有空間爆炸問題攻擊樹以攻擊者為中心,層次化分析攻擊行為模型簡單,圖形化描述便于量化評估建模效率低,不夠靈活攻擊圖描述系統(tǒng)脆弱點(diǎn)和攻擊行為的關(guān)聯(lián)將攻擊行為和系統(tǒng)變化結(jié)合,評估更全面攻擊圖較為復(fù)雜,不利于后續(xù)分析和量化網(wǎng)絡(luò)傳染病描述具有傳播特性的行為,如病毒傳播等不考慮系統(tǒng)細(xì)節(jié),只評估傳播特性抽象程度高,沒有考慮不同個(gè)體的差異

3 其他方法

隨著學(xué)科領(lǐng)域的交叉和前沿技術(shù)的發(fā)展,網(wǎng)絡(luò)安全風(fēng)險(xiǎn)評估方法也有了新的探索和方向。模糊集的概念是由美國Zadeh教授提出的,模糊理論以模糊集合為基礎(chǔ),能夠描述和處理不精確的信息。模糊理論發(fā)展至今應(yīng)用范圍十分廣泛,王姣等人[38]針對風(fēng)險(xiǎn)評估過程中存在的模糊因素和不確定性提出了將模糊集與DS理論相結(jié)合的評估方法,使用隸屬函數(shù)體現(xiàn)評估數(shù)值的不確定度,建立評估體系,一定程度上提高了結(jié)果的客觀性。宋樂[39]將改進(jìn)的猶豫模糊集應(yīng)用到風(fēng)險(xiǎn)評估中,有效地提高了評估的可靠性。神經(jīng)網(wǎng)絡(luò)是模擬生物神經(jīng)網(wǎng)絡(luò)的數(shù)學(xué)模型,可以進(jìn)行分布式信息處理,有自學(xué)能力。王皓然等人[40]提出利用小波神經(jīng)網(wǎng)絡(luò)訓(xùn)練優(yōu)化信息,合理構(gòu)造權(quán)重,減少誤差,提高評估精度。周超[41]積極探索量子神經(jīng)網(wǎng)絡(luò)在風(fēng)險(xiǎn)評估中的應(yīng)用,構(gòu)建了一個(gè)新的評估框架,在風(fēng)險(xiǎn)評估精度上有一定的優(yōu)勢。

4 結(jié)束語

網(wǎng)絡(luò)安全風(fēng)險(xiǎn)評估對于了解網(wǎng)絡(luò)安全性能、設(shè)計(jì)防御措施有重要作用,評估方法也在不斷完善,新的模型、工具不斷出現(xiàn)。本文簡單介紹了網(wǎng)絡(luò)安全風(fēng)險(xiǎn)的評估標(biāo)準(zhǔn),對傳統(tǒng)評估方法進(jìn)行了分類,詳細(xì)闡述基于模型的評估方法,主要有3種定量模型:攻擊樹模型、攻擊圖模型和網(wǎng)絡(luò)傳染病模型,給出模型的主要內(nèi)容和發(fā)展情況,最后總結(jié)了新興的幾種評估方法。總體而言網(wǎng)絡(luò)安全風(fēng)險(xiǎn)評估仍面對很多挑戰(zhàn),未來研究重點(diǎn)有以下幾個(gè):

① 完善相關(guān)的標(biāo)準(zhǔn)和規(guī)則。目前對于網(wǎng)絡(luò)安全風(fēng)險(xiǎn)評估沒有統(tǒng)一的標(biāo)準(zhǔn)和定義,沒有一套完整理論和流程。很多模型和方法中涉及到的步驟、執(zhí)行因人而異,使得結(jié)果不具有通用性很難比較。

② 大規(guī)模網(wǎng)絡(luò)和復(fù)雜網(wǎng)絡(luò)的評估。實(shí)際應(yīng)用中網(wǎng)絡(luò)情況復(fù)雜,設(shè)備數(shù)量多,差異性大,而大多方法在面對這樣的問題時(shí)束手無策,不能精確地對網(wǎng)絡(luò)進(jìn)行建模。隨著網(wǎng)絡(luò)節(jié)點(diǎn)數(shù)的增加,面臨空間爆炸或者分析數(shù)量指數(shù)增長,使得最終的評估結(jié)果不能夠準(zhǔn)確反映真實(shí)情況。

③ 評估中要考慮人的主觀影響。主要有兩方面:一是在量化各種指標(biāo)時(shí)要客觀,使用標(biāo)準(zhǔn)數(shù)據(jù)庫,減少人為對量化值的干擾;二是攻擊者方面,網(wǎng)絡(luò)中攻擊者能力是評估的重要因素,攻擊者的行為有時(shí)具有隨機(jī)性。同時(shí),攻擊者能力不是一成不變的,真實(shí)情況是攻擊者在實(shí)踐中不斷學(xué)習(xí),決策水平也在提高。