基于安全多方的區塊鏈可審計簽名方案

王韞燁 ,程亞歌*,賈志娟,付俊俊,楊艷艷,何宇矗,馬 威

(1.鄭州師范學院信息科學與技術學院,鄭州 450044;2.華北水利水電大學信息工程學院,鄭州 450044)

0 引言

安全多方計算(Secure Multi-party Computation,SMC)是密碼學中一個非常活躍的學術領域,具有很強的理論和實踐意義。概括地說,所有的加密協議都是安全多方計算的特例。它在數據挖掘、統計分析、隱私保護和機密電子投票等方面起著重要作用。它由Yao[1]在1980 年首次提出,是百萬富翁問題的擴展。后經過Goldreich 等[2]的廣泛研究,安全多方計算已成為國際密碼學的研究熱點。

安全多方可以在沒有可信第三方的條件下,解決一些由多人共同參與的棘手問題,具有很重要的現實意義。然而在實際執行中,安全多方協議的參與者存在誠實、半誠實和惡意三種類型的參與者。這對協議的執行帶來了一定的困擾,為提高參與者的可信度,針對參與者的行為進行信任評估具有很重要的研究意義。

在基于信任機制的簽名方案中,文獻[3]中首先提出了“基于信任傳遞的虛擬身份認證”的概念模型,該模型提出了信任的建立、授權、存儲和維護規則,以確保虛擬身份認證過程的安全性。文獻[4]中提出了一種基于信譽機制的安全多方計算協議,該方案基于拉格朗日差值多項式,需要大量的多項式計算,其效率有待提高。文獻[5]中提出了一種基于信任機制的安全路由決策方案,該方案引入了信任向量來實現證據鏈的收集。文獻[6]中設計了分布式環境中的動態可信度評估模型,該方案將Shapley熵引入到可信度評估過程中,從而使方案的可信度評估結果能夠更準確地反映節點的動態行為。基于基本的自動信任協商模型,文獻[7]中結合安全多方計算理論提出了一種基于安全多方的自動信任協商協議來實現隱私保護。

文獻[8]中提出了基于秘密共享的可動態更新簽名方案,該方案通過交互信息來驗證成員的可信性,但是不具有可追溯和可審計功能。文獻[9]中提出了基于多項式的秘密共享的前攝性門限RSA(Rivest,Shamir,Adleman)簽名方案,計算效率有待提升。文獻[10]中提出了適用于區塊鏈的簽名方案,該方案將節點的公鑰存儲在區塊鏈上,實現動態更新之后仍可查看前期簽名。文獻[11]中提出了基于安全多方的公平秘密共享方案,該方案保護了參與者的秘密信息,但是參與者的可信性無法評估。文獻[12]中通過同態加密實現了秘密出價選擇計算出代理者,并通過秘密計算相似屬性完成屬性泛化的整體處理,但計算效率有待提高。文獻[13]中提出了基于信任機制的安全多方簽名方案,該方案通過評估參與者可信度確保參與者的可信性,但可信結果由參與者自己保存,存在被篡改的可能性。

在上述研究的基礎上,本文設計了一種安全多方的區塊鏈可審計簽名方案。方案引入信任矩陣記錄參與者的可信行為,并將其動態綁定到簽名過程中。為確保可信評估值的可信性,利用區塊鏈的公開透明和不可篡改性,將評估結果存儲到區塊鏈中作為后期審計的證據。

本文的主要貢獻及創新為將安全多方和區塊鏈結合,建立了一種可審計和追溯的可信機制,將參與者的可信度量化并形成可信矩陣,使參與者的可信度更加直觀;并利用區塊鏈不可篡改的特性將可信矩陣存儲到區塊鏈中作為審計的依據,使可信度更加真實可信。

1 預備知識

1.1 安全多方計算

安全多方計算[14]主要用于解決一組互相不信任的參與者之間的個人隱私保護問題。它是解決兩個或多個參與者之間隱私計算問題的有效方法,能夠確保多名互不信任的參與者之間共同完成計算任務而不會泄露各自的隱私信息。

設在分布式網絡中,有一組彼此互不信任的參與者P1,P2,…,Pn。假設每個參與者都擁一份秘密數據x1,x2,…,xn,他們秘密輸入各自的秘密數據,并通過相互合作共同計算f:(x1,x2,…,xn) →(y1,y2,…,yn)。最后,每個參與者都可以得到各自的輸出yi,在此過程中,每個參與者都無法獲得其他參與者的任何信息。

在安全多方計算協議中,存在一些嘗試破壞協議的人,這些人被稱為攻擊者。根據攻擊者破壞的參與者類型,可以將攻擊者分為兩類[15]:

被動攻擊者 如果攻擊者破壞的是半誠實的參與者,即攻擊者只能獲取被破壞的半誠實參與者的輸入、輸出和中間結果,但既不能更改也不能停止協議的運行,參與者仍然能夠嚴格執行協議內容,此類攻擊者被稱為被動攻擊者。

主動攻擊者 這類攻擊者比被動攻擊者攻擊能力要強。該類攻擊者不僅能夠獲取被破壞者的輸入等信息,更可以更改及控制被破壞者的輸入、輸出,篡改中間結果,甚至可以中斷協議的執行,此類攻擊者被稱為主動攻擊者。

1.2 區塊鏈

區塊鏈[16]是一種按照時間順序將數據區塊以順序相連的方式組合成的一種鏈式數據結構,并以密碼學方式保證其不可篡改和不可偽造的分布式賬本。區塊鏈技術是利用鏈式數據結構來驗證與存儲數據、利用分布式節點共識算法來生成和更新數據、利用密碼學的方式保證數據傳輸和訪問的安全、利用由自動化腳本代碼組成的智能合約來編程和操作數據的一種全新的分布式基礎架構與計算方式。

作為電子貨幣交易的底層技術,區塊鏈具有去中心化、匿名化、不可篡改、公開透明、可審計等良好特性,很好地解決了數據在傳輸過程中的可信性,在金融、醫療、能源互聯網、物聯網等領域發展迅速。

1.3 Asmuth-Bloom秘密共享方案

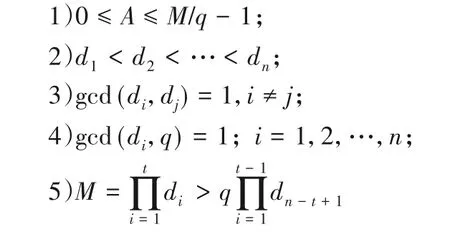

1983 年Asmuth 和Bloom 提出了Asmuth-Bloom 秘密共享方案[17],其詳細方案步驟如下:

初始化 設秘密分發者為Distribution Center(DC),Pi是參與成員,t為門限值,秘密為s。秘密分發者DC 選擇大素數q(q>s),整數A,以及嚴格遞增正整數序列d={d1,d2,…,dn},且d滿足如下幾個條件:

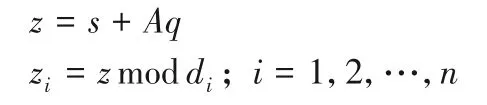

秘密分發 秘密分發者DC計算:

并將(zi,di)發送給Pi,作為Pi的秘密份額。

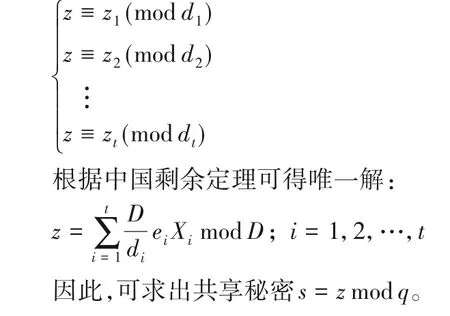

秘密恢復 參與者可通過交換秘密份額恢復秘密s。任意選取t個參與者Pi(i=1,2,…,t)恢復秘密。通過相互交換秘密后,Pi建立同余方程組:

2 本文方案

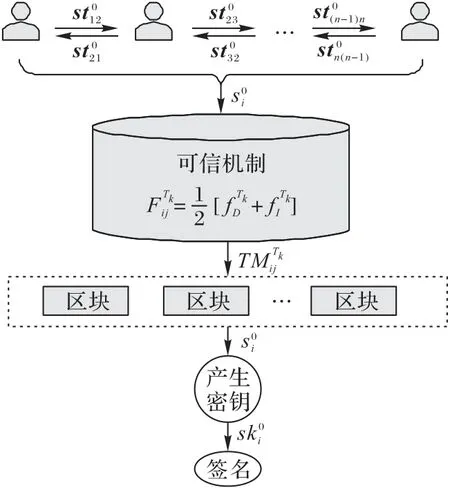

本文通過引入帶時間戳的信任矩陣來評估參與者的信譽值,將其動態地綁定到簽名過程中,作為記錄參與者行為的證據,并將評估結果存儲到區塊鏈中作為監督和審計的查證依據。其架構如圖1。

圖1 安全多方的區塊鏈可審計簽名架構Fig.1 Architecture of secure multi-party blockchain auditable signature scheme

2.1 產生密鑰

2.1.1 初始化

設Pi(i=1,2,…,n)是n個參與者的集合,t為門限值,g為有限域GF(p)上的生成元,p和q是兩個大素數,并滿足q/(p-1),di(i=1,2,…,n)是一組嚴格單調遞增的正整數序列,q和d滿足Asmuth-Bloom 方案,待簽名消息為m,D=,公開n、t、g、p、q、d和D。

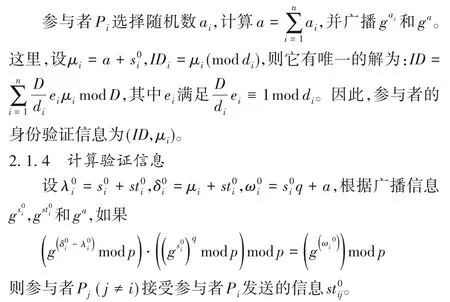

2.1.2 產生秘密標記信息

2.1.3 產生身份標記信息

2.1.5 產生密鑰

Pi收到其他參與者的秘密標記(i=1,2,…,n),生成個人私鑰:

2.2 可信機制的建立

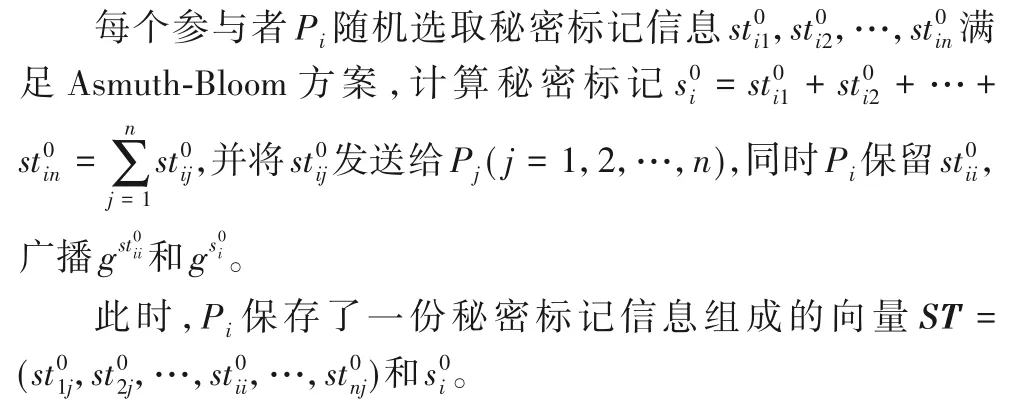

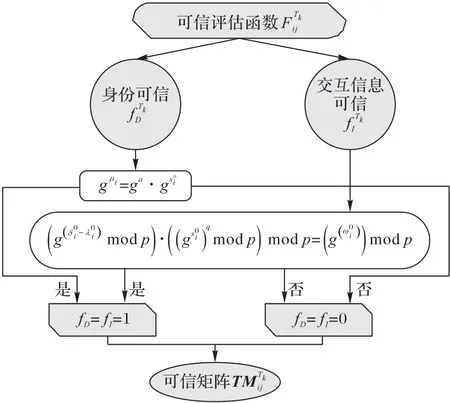

為確保參與者的可信性,建立動態可信評估機制,動態更新參與者的秘密標記信息并生成帶時間戳的信任向量,作為參加者可信的基礎,并由信任向量構成信任矩陣(Trust Matrix,TM)。其構建過程如圖2。

圖2 可信機制Fig.2 Trust mechanism

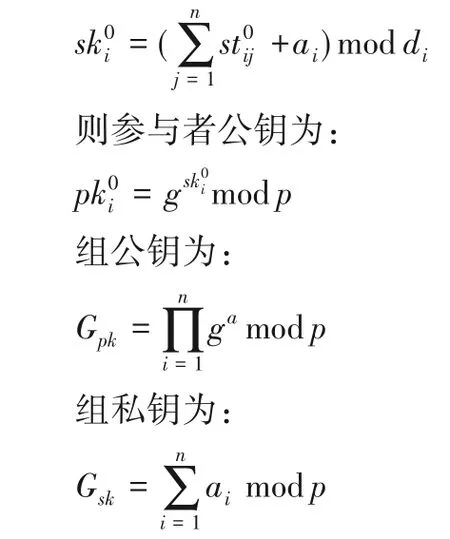

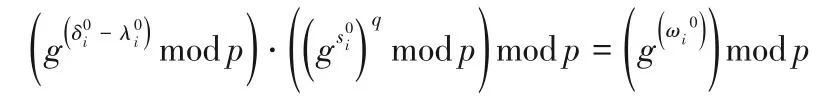

如圖2 所示,可信評估函數主要包含兩個方面,直接可信和間接可信。直接可信是指參與者的身份可信,間接可信是指參與者之間交互信息的可信性。其中身份的可信性通過等式判斷,交互信息的可信性通過等式判斷。當等式成立時取值為1,否則為0。并將可信度量值組成可信矩陣用于審計和追溯。其具體執行過程如下。

若等式

成立,則間接信任fI=1;否則為0。

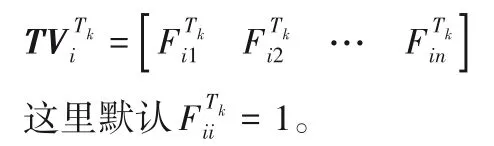

此時,Pi將第k個周期的評估結果生成信任向量TV:

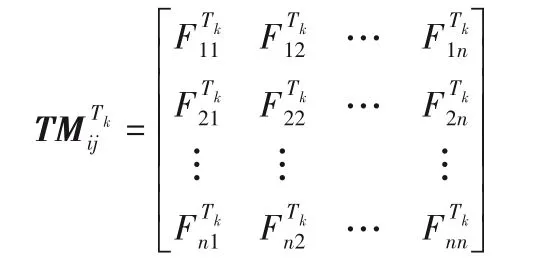

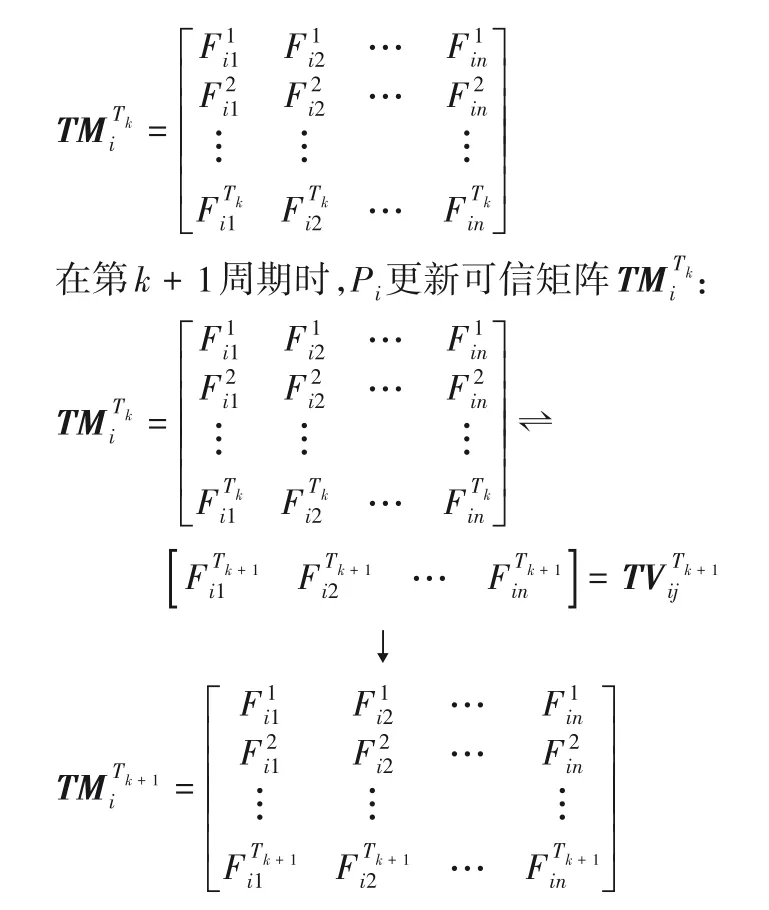

將第k周期所有參與者Pi(i=1,2,…,n)的信任向量組成信任矩陣TM,因此第k個周期所有參與者的評估結果為:

因此,在第k周期時,參與者Pi對其他n-1 個參與者的評估值為:

當參與者不可信時,則不能參與簽名。

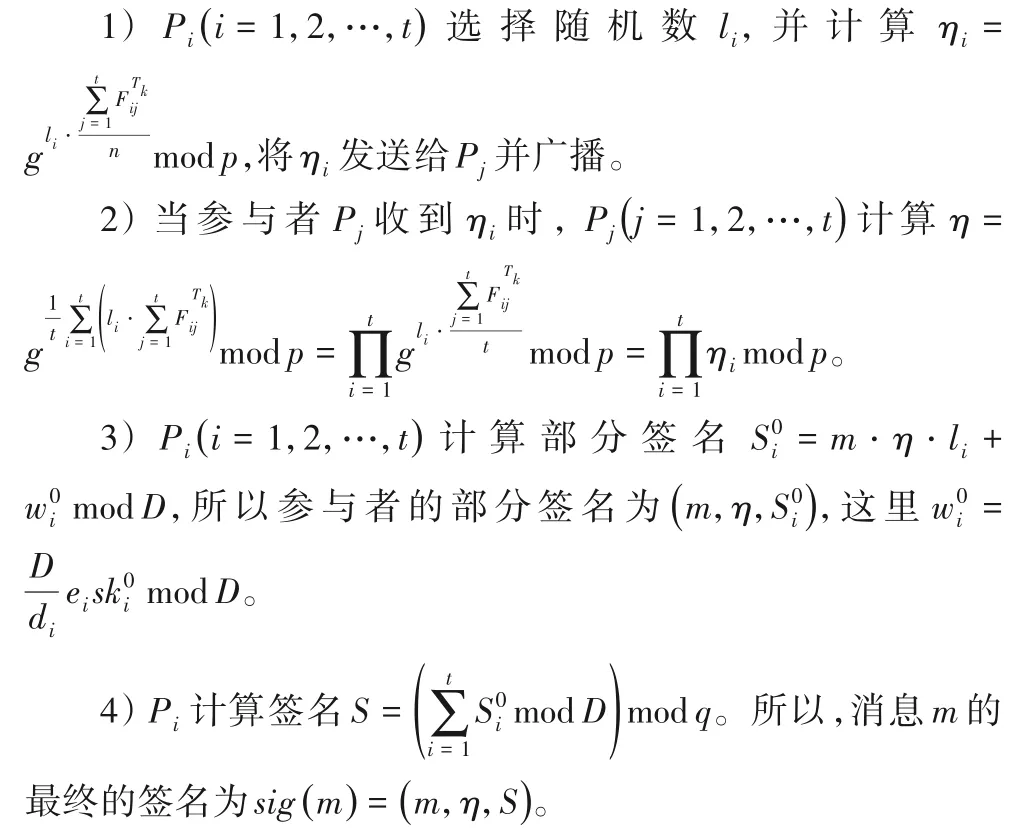

2.3 產生簽名

2.4 簽名驗證

Pi用組公鑰Gpk驗證等式gS≡um?η?Gpkmodp。如果等式成立,則簽名有效。

2.5 動態更新

由于存在移動攻擊,攻擊者可以通過長期穩定的攻擊來獲取參與者的專用密鑰;然而,動態更新參與者的密鑰可以有效地防止移動攻擊并提高安全性。該解決方案可以使系統公鑰在整個更新過程中保持不變,保留了使用系統公鑰訪問歷史簽名信息的功能。這里,將更新周期設置為T。

每一個周期T,參與者更新秘密標記信息,并更新私鑰

更新完成后,參與者還可以根據簽名過程1)~4)生成簽名。

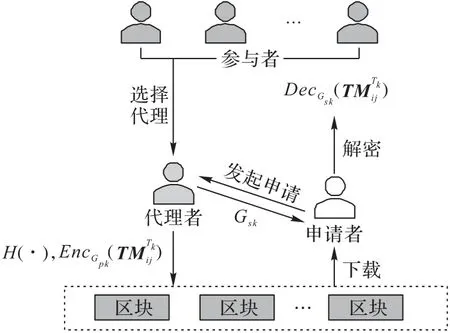

2.6 區塊鏈可審計機制

如圖3 所示,參與者首先選擇出代理者,由代理者將可信度量矩陣加密并存儲到區塊鏈中,當有申請者需要查驗時,向代理者發起申請并從區塊鏈中下載相應周期的可信矩陣,代理者將對應周期的組私鑰發給該申請者,申請者通過解密即可得到原始可信矩陣并予以驗證。

其詳細實施過程如下。

圖3 區塊鏈審計流程Fig.3 Flowchart of blockchain audit

2.6.1 半可信代理的選擇

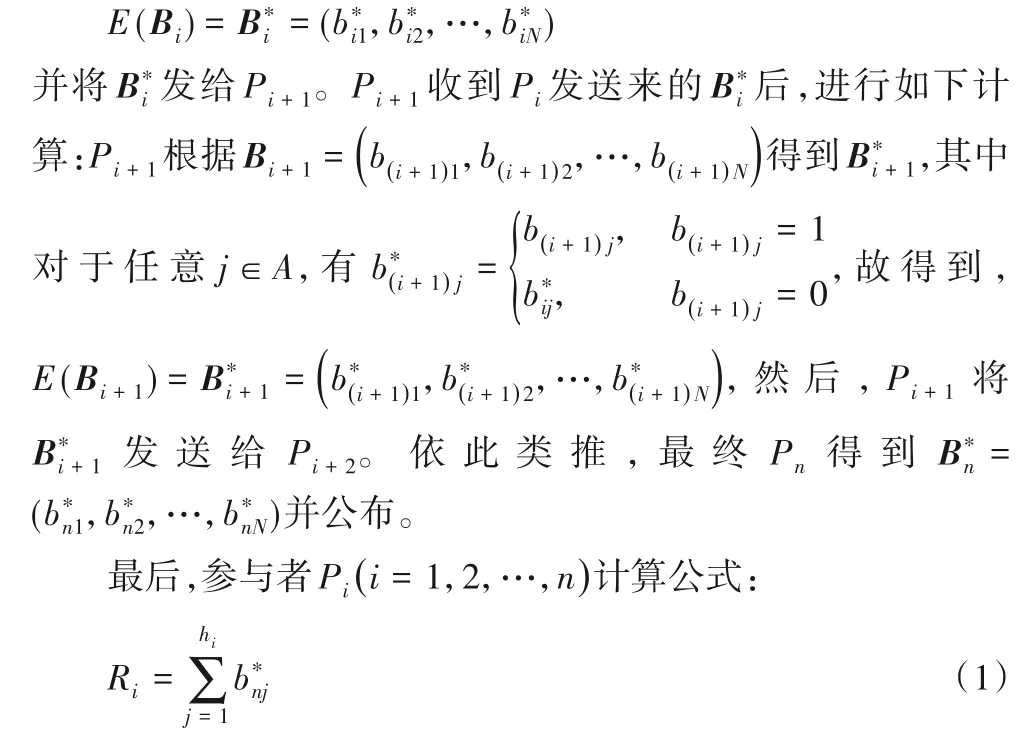

參與者通過競標出價選擇出半可信代理者。每個參與者秘密出價得到一個標準數據H=(h1,h2,…,hn),n個參與者合作保密計算獲得各自的出價hi排序,最后由出價最高者作為代理。

首先,參與者Pi(i=1,2,…,n),商定一個全集A=[1,N],滿足H?A,每個參與者在全集A中構造一個N維向量Bi=(bi1,bi2,…,bij,…,biN),其中對于每一個j∈A,定義

其次,Pi用系統公鑰加密Bi得到:

得到最終的出價排序,由出價最高者作為代理,假設出價最高者為Pr。

2.6.2 區塊鏈審計

Pr作為代理,將第Tk(k=1,2,…,n)周期的可信評估矩陣用系統公鑰加密得到密文,并對密文進行哈希處理得到,將最后得到的哈希值存放到區塊鏈中。

當有需求時,參與者Pk或其他參與者向代理者發起請求,代理Pr將組私鑰發送給申請者Pk,Pk從區塊鏈上下載數據并用私鑰解密得到可信評估矩陣。

3 方案分析

3.1 正確性分析

定理1參與者共同計算出的簽名有效。

定理2 可信評估函數可以正確有效地判斷參與者的可信性。

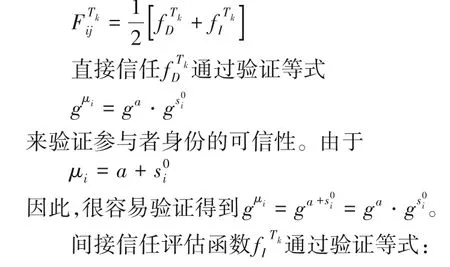

證明 根據可信評估函數:

定理3通過秘密比較數組H=(h1,h2,…,hn)的大小可以正確有效地選擇出代理者。

根據向量Bi=(bi1,bi2,…,bij,…,biN)的構成方式可知,對于任意的j∈A,若j=hi,則有bij=1;若j≠hi,則有bij=0。依此類推得到,參與者根據式(1)Ri=可計算得到最終的排序結果,出價最高者則被選為代理。

3.2 安全性分析

3.2.1 簽名算法安全性分析

本方案基于中國剩余定理求解,至少需要t個同余方程組才能求解,少于t個方程則無法求解。因此,惡意攻擊者必須在同一周期Tk內同時獲得t個或多于t個的參與者方可求解出簽名信息。

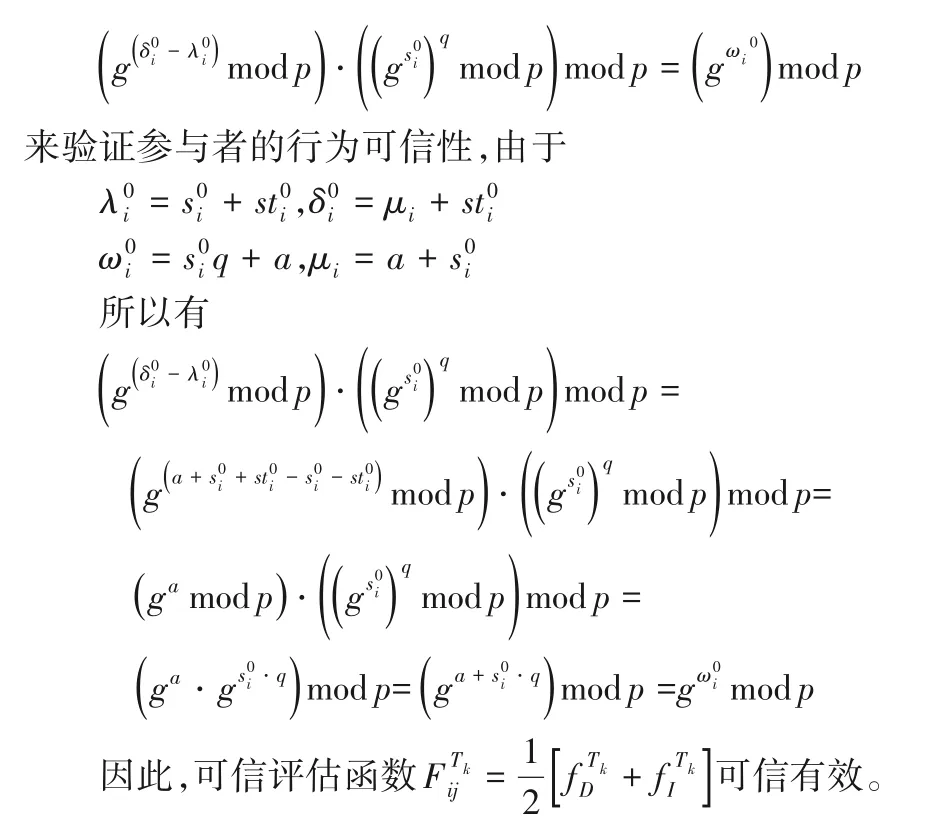

3.2.2 不可偽造性分析

不可偽造性簡單來講就是指一些惡意攻擊者不能通過篡改或者偽造來改變合法的簽名。

3.2.3 可以抵抗移動攻擊

移動攻擊意味著,只要有攻擊者成功地入侵并控制其中的一個參與者,攻擊者便可將攻擊目標成功地轉移到系統中的其他參與者。當然移動攻擊者可能在短時間內無法完全成功入侵并控制其他參與者,但是如果有足夠的時間持續攻擊,則攻擊者可能通過攻擊獲得t個以上的參與者的信息,從而成功破壞系統的安全性。

為了防止移動攻擊的發生,方案動態更新參與者秘密標記和私鑰,隨者周期Ti的增加定期更新,攻擊者只有在有限的同一個周期時間段內同時成功入侵并控制t個以上參與者的個人秘密信息才能攻破系統的安全性,這對攻擊者來講是困難的。

3.3 性能分析

3.3.1 效率分析

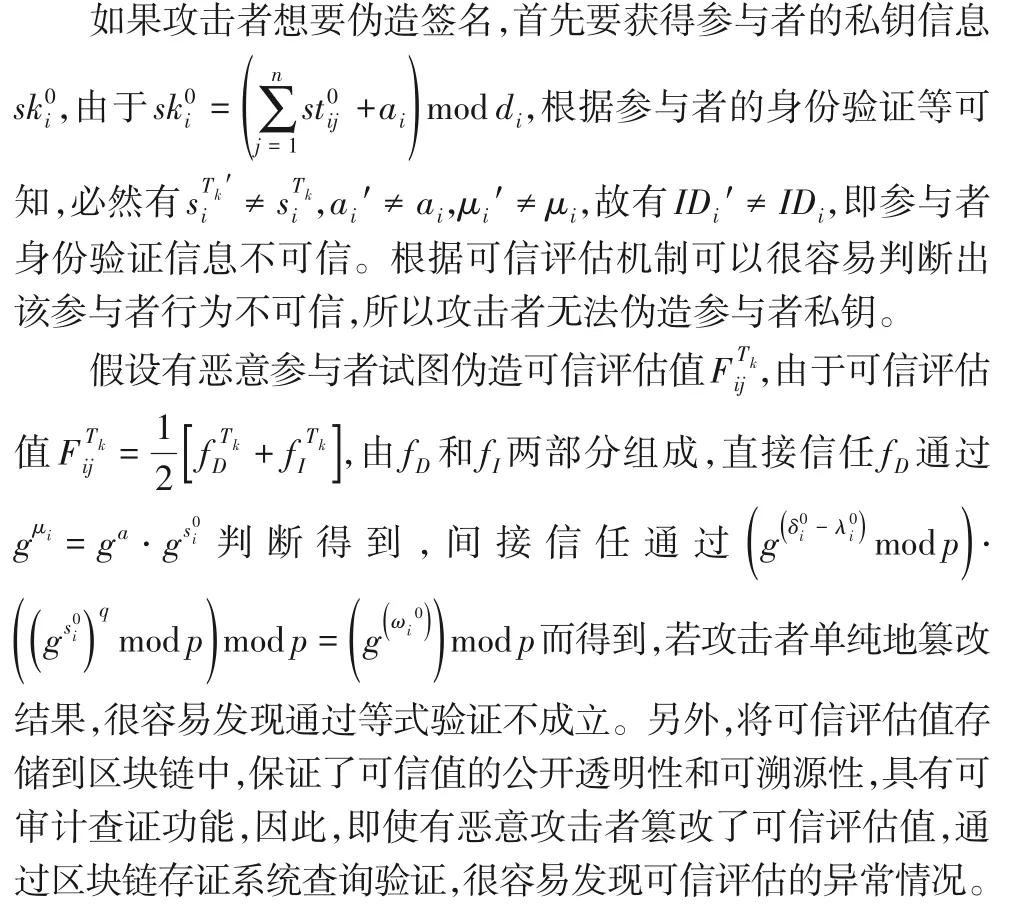

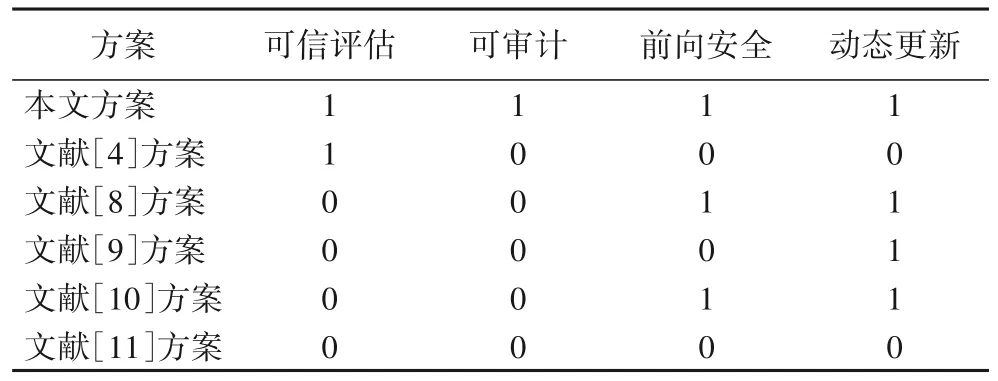

本文方案與其他方案相比,能夠動態評估參與者的可信行為,并具有可審計的特性。表1 是本文方案與其他方案的對比結果,其中:1 表示方案有此項功能,0 表示方案沒有此項功能。

表1 簽名方案對比Tab.1 Comparison of signature schemes

文獻[4]基于信譽的安全多方秘密共享方案,該方案具有信譽機制,但沒有審計和動態更新設計,也沒有前向安全性。文獻[8-10]都具有前向安全行和可動態更新功能,但是都不能動態評估參與者的可信性,也不具有可審計特點。文獻[11]基于安全多方的秘密共享方案不具有可信、可審計的特性,也沒有動態更新和前向安全性。

另外,本文方案采用秘密共享技術,主要涉及有模乘、模加、模冪以及一次模逆計算,很大程度上降低了計算復雜度,節省了時間成本,與基于拉格朗日插值多項式、雙線性對的簽名方案相比,效率有所提升。

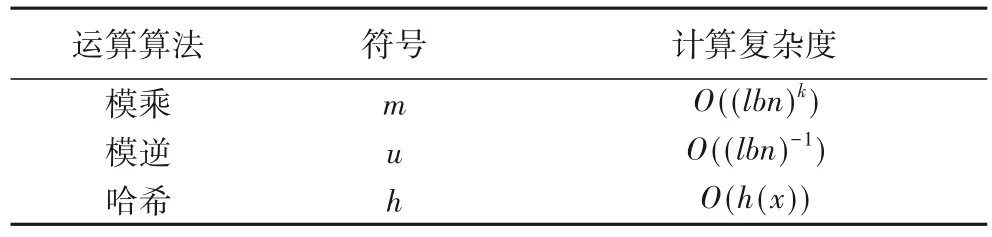

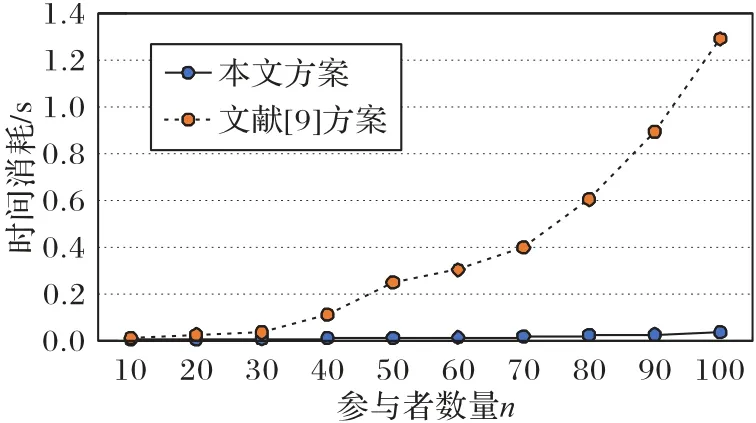

為理解方便,定義了表2符號。

表2 符號定義Tab.2 Symbol definition

表3 是本文和文獻[9]的計算復雜度對比結果,文獻[9]是基于拉格朗日插值多項式的RSA 簽名方案,需要較為繁瑣的多項式計算。其對比結果如下。

表3 計算復雜度對比Tab.3 Comparison of computational complexity

3.3.2 仿真實驗

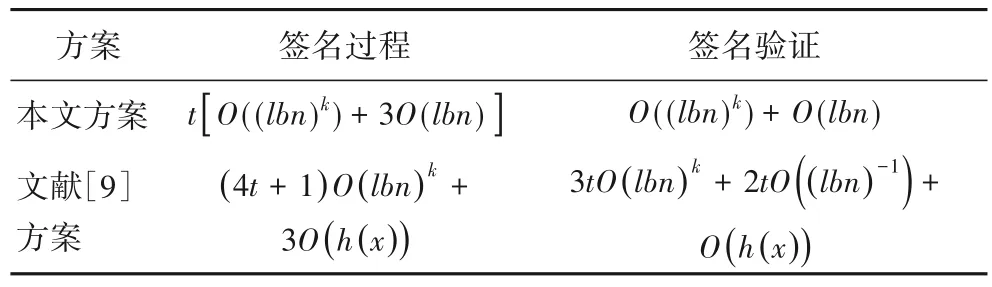

本文仿真實驗環境是64 位Window 10 操作系統,MyEclipse2015 系統,CPU 為英特爾酷睿i5-8300H 處理器,主頻2.3 GHz,內存為8 GB,其實驗結果如圖4。

圖4 門限值與時間消耗Fig.4 Threshold and time consumption

圖4 為參與者數量固定不變、門限值變化的情況下本文方案和文獻[9]方案的時間消耗對比。由圖4 可知,本文方案和文獻[9]方案的時間消耗均隨著門限值t的增加而增加,這是因為簽名過程中參與者的數量n與時間成正相關關系。從圖4 可以看出,文獻[9]方案比本文方案耗時更多,這是因為文獻[9]方案是基于朗格朗日插值多項式,需要大量的多項式計算,而本文方案基于中國剩余定理,因此相率相對較高。

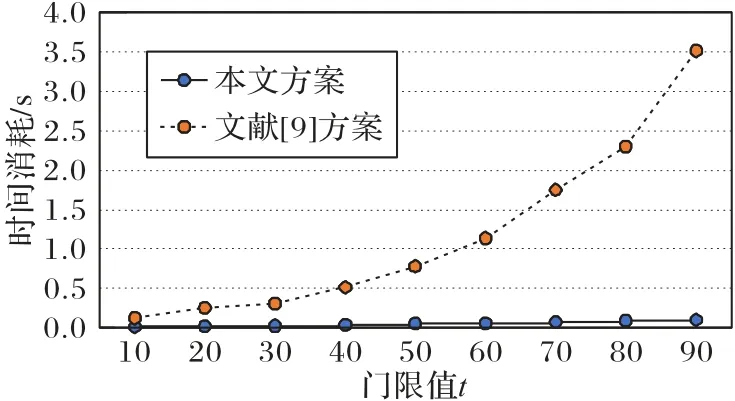

圖5 為門限值t固定、參與者數量n增加的情況下本文方案和文獻[9]方案的時間消耗對比。由圖5 可知,本文方案和文獻[9]方案的時間消耗均隨著參與者數量n的增加而增加,同理,這是因為簽名過程中參與者的數量n與時間消耗成正相關關系。可以看出,本文方案時間消耗要低于文獻[9]方案。

圖5 參與者數量與時間消耗Fig.5 Participant number and time consumption

4 結語

本文設計的基于安全多方的區塊鏈可審計簽名方案,將安全多方和區塊鏈相結合,建立了一種可信評估機制將參與者的可信度量化,更加客觀地評估參與者的可信度。利用區塊鏈不可篡改、公開透明的特性,將可信評估矩陣存放到區塊鏈上作為查證的依據,實現了可審計、可追溯的功能。采用秘密共享技術設計了一種安全多方的簽名方案,方案基于中國剩余定理與其他方案相比具有計算量小的優點。