基于屬性加密的網間數據安全交換技術優化

◆胡紹方 陳闖闖

基于屬性加密的網間數據安全交換技術優化

◆胡紹方 陳闖闖

(周口師范學院 河南 466001)

為提高數據交換的安全性,提出基于屬性加密的網間數據安全交換技術優化研究,首先以訪問樹結構屬性為基礎,構建加密方案,并以此為驗證依據,對接收到的信息交換請求進行驗證,以此提高網間數據交換的安全性,并進行了仿真試驗,試驗結果表明,所提方法在信息交換過程中丟包率基本穩定在25%以內,并且驗證耗時始終穩定在15s以內,有效提高了信息交換的安全性和效率,對于信息安全保障具有一定價值。

數據交換;屬性加密;加密方案;安全性

近些年,隨著科學技術的不斷發展,云計算開始逐漸被互聯網行業廣泛應用[1]。由于其可為用戶提供成本低、質量優的服務,越來越多的用戶選擇在互聯網上進行數據存儲和計算。其中包括大量敏感信息[2],一般情況下,敏感信息的存儲形式為非加密狀態,服務器控制關于其的訪問[3]。但當服務器信任降低,或遭到攻擊時,敏感信息極有可能被泄露。在此環境下,信息安全已經成為云計算必須解決的問題[4],其直接關乎其未來的發展。屬性加密作為一種新型的加密算法[5],將屬性加密算法應用到云計算中解決安全性問題是十分可觀的。

基于此,本文提出基于屬性加密的網間數據安全交換技術優化研究。以訪問結構樹的屬性為基礎,進行加密,以此提高網間數據交換的安全性,并通過仿真試驗驗證了所提方法的性能,通過該研究,以期為數據交換領域提供有價值的參考。

1 基于屬性加密的數據交換技術

在基于屬性加密算法中,數據交換控制策略依賴于用戶、環境或數據本身的屬性。同時,也可以對數據文件進行加密。屬性加密算法以屬性為基礎,對數據交換進行控制,本文以訪問樹的結構屬性為基礎,對數據進行加密構建私鑰和密,以此對數據交換進行安全控制。

1.1 構建屬性加密方案

在對網間數據交換過程中,定義輸入數據為、公共參數為以及訪問樹結構為。那么,在對屬性進行加密時,首先,從數據交換的根節點開始,按照從上向下的順序,對訪問樹的節點建立多項式y

其中,多項式的次數

其中,k表示節點所在結構樹的層級位置。

對于非葉子節點,則存在

隨機選取其他d個節點。則密文的形式為

其中,表示是訪問樹結構內的所有節點數量。

當對應節點出現訪問請求時,通過對其密鑰與節點屬性密文的匹配程度進行判斷,將其作為數據交換的依據。

1.2 網間數據交換

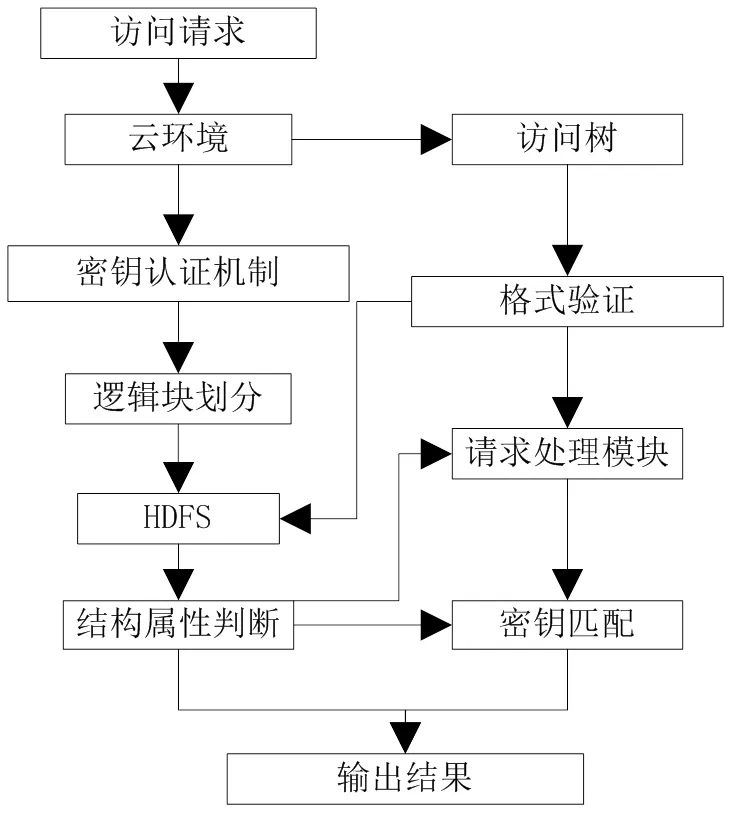

在上述數據屬性加密的基礎上,對網間數據交換技術進行優化,將屬性作為不同組織之間數據交換的判斷依據,以此提高數據安全性。其整體流程圖如圖1所示。

圖1 網間數據安全交換流程

首先,在訪問端提出數據交換請求后,被訪問端創建任務并提交給云計算環境,構建訪問樹和密鑰認證機制。利用被訪問網絡的輸入密鑰對請求屬性驗證前的數據進行預處理,主要包括,通過訪問樹驗證訪問端輸入的密鑰格式是否符合被訪問端的定義要求,以此過濾不能夠定義的任意子類訪問請求。另外,由于現階段網絡多采用分布式結構,其中,數據的大小存在一定限制,因此,本文將輸入的訪問請求文件進行分片,輸入為密鑰屬性塊。

在此基礎上,對輸入的密鑰屬性塊進行認證處理,并存儲到被訪問端中。屬性塊對應兩個文件分別為數據信息和元數據信息。其中,元數據信息文件屬性塊的ID、長度和生成時間戳。并且id用于標志訪問請求的數據塊,二者具有相同的Hash值,長度用于輸入主句和驗證數據之間的比較。

然后,把處理后的結果存儲到HDFS中,訪問樹節點讀取后作為訪問結構的輸入,并執行訪問樹程序,輸出處理后的〈key,value〉結果,并將其寫入臨時文件中。如果在將輸出結果前,訪問樹節點上運行的任務出現崩潰,將在新節點上運行該任務,獲得新的輸出結果。

接下來,請求處理模塊接收到任務后,針對每個任務單獨指定分區。在每個分區中,包含與key關聯的value值,并將每個key關聯的記錄劃分至同一個分區。分區通過Partition配置進行控制,主要負責在多個請求的情況下訪問樹的結果由哪一個請求處理模塊處理,每一個請求處理模塊都會輸出相對應的文件,并在完成任務后刪除所有訪問樹的輸出結果。

最后,在請求處理模塊輸出的文件中,驗證是否已經存在需要輸出的結果目錄,并判斷輸出的結果類型是否和加密屬性的密鑰配置一致,最后輸出結果總結。同時,為提高結果的可靠性,把輸出的結果存儲在HDFS中。

當輸出結果滿足密文中的訪問結構樹時,訪問端可以解密密文,進行數據交換。被訪問端不需要知道訪問端是誰,而訪問端只要符合訪問結構樹中的條件,則可以解密,進行數據交換。

2 仿真試驗

為測試所提方法的實際性能,本文進行了仿真試驗測試。同時,為提高試驗結果的可靠性,分別采用文獻[2]和文獻[3]提出的方法同時進行試驗。

2.1 試驗環境

在局域網下搭建網間信息交換仿真環境。設置三臺計算機,分別作為信息存儲中心,并在三個信息域下進行仿真,將三臺計算機以信息提供者的身份進行認證,其在收集信息資源的同時,完成信息儲存,并將信息的索引存入信息存儲中心。三臺計算機采用相同的處理器,均為Inter(R)Core(TM)i5-3660,CPU均為6.0G,操作系統選擇Ubuntudesktop-amd32。訪問端內存分配為1.0GB,被訪問端內存分配為4.0GB,中間授權機構內存分配1.0GB,具體的軟件開發環境如表1所示。

表1 試驗設置中軟件開發環境

2.2 試驗結果

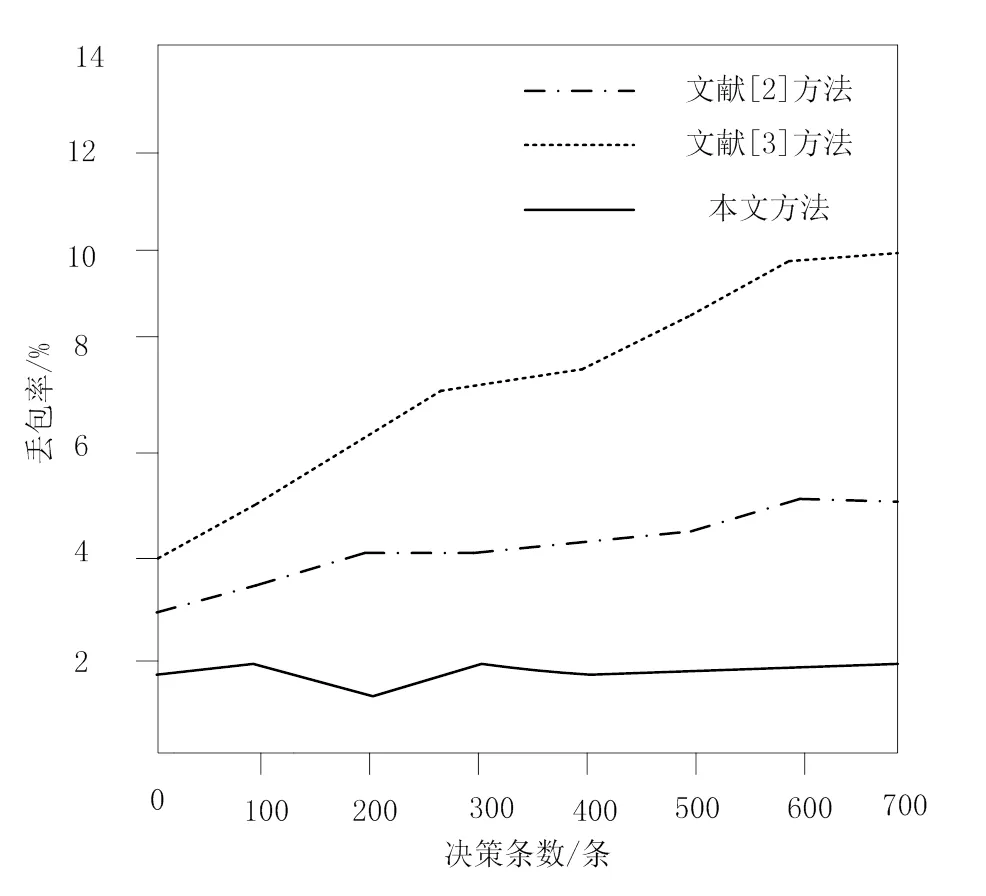

在試驗環境下,首先分別采用三種方法對700條信息交換請求進行處理,并計算交換過程中的丟包率,其結果如圖1所示。

圖2 不同方法信息交換過程中的丟包率

從圖2中可以看出,對比文獻[2]和文獻[3],本文方法在信息交換過程中,丟包率基本穩定在2%以內,并且隨著決策數的增加,其逐漸趨于穩定。這主要是因為所提方法以數據交換前的訪問樹結構屬性為基礎,完成數據的加密,提高的數據交換過程中的可控性,降低了丟包率。

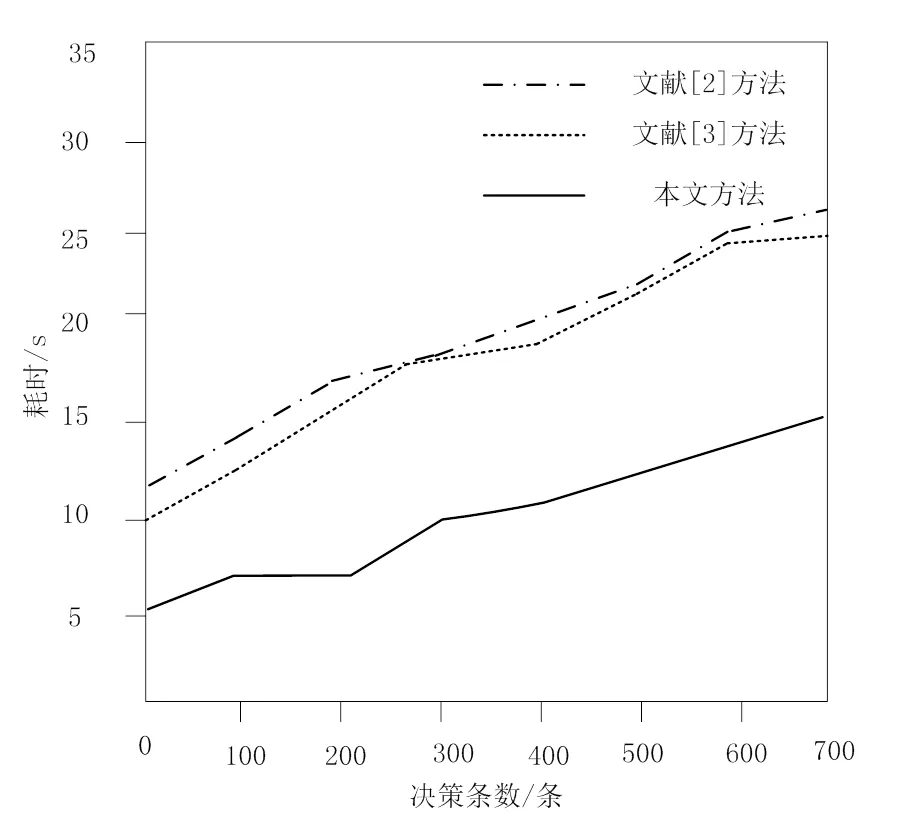

在此基礎上,對比了三種方法對數據交換請求的處理時間,其結果如圖2所示。

從圖3中可以看出,對比文獻[2]和文獻[3],隨著決策數量的增加,三種方法的耗時均有不同程度的增加,但本文方法始終在15s以內,相對于另外兩種方法,有明顯優勢。這主要是因為在訪問請求驗證階段,所提方法將認證數據進行屬性劃分,以“屬性塊”的形式進行分別驗證,提高了效率。

圖3 不同方法信息交換過程中的耗時

3 結束語

隨著互聯網時代的到來,網上信息交換逐漸成為信息交互的主要方式,在此環境下,確保信息交換過程中的信息安全成了不可忽視的重點問題。本文提出基于屬性加密的網間數據安全交換技術優化,以屬性加密為基礎,提出新的數據安全交換技術研究,并有效提高的信息的安全性的交換效率,對于該領域的研究具有一定的參考價值。

[1]陳良英. 基于屬性加密的計算機數據庫安全檢測工具的設計與運用[J]. 信息技術與網絡安全,2020,516(004):34-39.

[2]趙榮康,孔祥瑞,梁蓉蓉. 不同安全等級網絡之間的數據交換方案研究與實現[J]. 信息安全研究,2020,006(004):338-344.

[3]馬曉亮. 醫院跨網文件安全交換技術設計與實現方案[J]. 中國醫療設備,2021,036(002):113-116.

[4]劉建華,鄭曉坤,鄭東,等. 基于屬性加密且支持密文檢索的安全云存儲系統[J]. 信息網絡安全,2019,000(007):50-58.

[5]趙志遠,王建華,朱智強,等. 面向物聯網數據安全共享的屬性基加密方案[J]. 計算機研究與發展,2019,056(006):160-171.