基于消息隊列遙測傳輸和橢圓曲線加密的物聯網身份驗證方案

徐 偉,危 蓉*

(1.湖北警官學院信息技術系,湖北 武漢 430034;2.電子取證及可信應用湖北省協同創新中心,湖北 武漢 430034)

近些年,物聯網[1](IoT)設備正不斷興起.IoT作為電信領域的新范式,擁有高效傳感器和執行器.目前,IoT已經廣泛應用到智能家居、智能城市、醫療保健等各個領域.憑借著IoT的強大能力,傳統互聯網逐漸轉變為智能互聯的世界,因此,無論是個人用戶還是商業用戶,都在各個方面受到IoT的影響.

隨著IoT的不斷發展,其潛在的安全威脅不斷增加,使得互聯網設備面臨被入侵的風險,如僵尸網絡攻擊[2]、分布式拒絕服務攻擊[3]、黑洞攻擊[4]等.對于安全的IoT基礎設施,身份驗證與授權起著至關重要的作用.IoT網絡的身份驗證方案可被分為:基于與可信方密鑰交換的方案[5]、相互認證的方案[6]、雙向和密鑰組認證方案[7],以及基于一次性密碼(OTP)的認證方案[8]等.田俊峰等[9]提出云信任框架下的對稱密鑰協議,通過基于身份的加密為對等設備進行身份驗證,適用于多個應用領域.Qiu等[10]提出用于機器到機器(M2M)環境的設備間身份驗證協議,屬于一種互相認證的方法,并結合了會話密鑰、散列函數和隨機數計算.屈娟等[11]提出的認證方案確保了設備通信中的匿名性,并降低了能量消耗.Zhang等[12]提出基于橢圓曲線加密(ECC)的輕量級匿名雙向身份驗證框架,其中結合了客戶端-服務器環境的密鑰協商協議.該方案適用于智能卡應用、無線傳感器網絡(WSN)和IoT應用.王春東等[13]提出一種IoT的身份雙向認證機制,通過對傳感器節點的身份標識號(ID)和初始工作狀態信息進行認證來判斷該節點身份的合法性.同時在終端基站引入傳感器節點信息表的定時更換機制.Limbasiya等[14]提出使用輕量級ECC運算的設備間身份驗證系統,其中無線傳感器環境中的每個節點在會話密鑰生成中保持一致性,無需密鑰分發中心來分發密鑰.

目前,雖然很多基于ECC的身份驗證技術可以滿足身份驗證的要求,但也存在一些不足之處,例如無法提供雙向認證,不支持設備到設備級的認證,或不支持協議層的身份驗證[15].為此,本研究提出了基于ECC和消息隊列遙測傳輸(MQTT)的設備間身份驗證和授權方案,適用于資源受限的IoT網絡.本研究的主要工作是:1) 針對資源受限和低帶寬通信,提出了一種集成已有技術的IoT身份驗證方案;2) 在Internet安全協議和應用自動化驗證(AVISPA)軟件工具和訪問控制策略測試(ACPT)工具上驗證了所提方案,以確保其正確性.并給出了形式化和非形式化的安全分析和性能分析,證明提出的方案優于一些已有方案.

1 基本概念

本節給出所提方案開發過程中涉及的基本概念,包括ECC、MQTT和安全單向抗碰撞散列函數,以及相關集成技術等.

1.1 ECC

ECC是公開密鑰加密(PKC)體制中的一種,其數學基礎為:利用橢圓曲線上的有理點構成Abel加法群上橢圓離散對數的計算困難性.ECC具有安全性高和密鑰長度短的優點[16].因此,ECC適用于含資源受限設備的IoT環境.具體地,有限素數域Fp上的橢圓曲線Ep(a,b)(其中a,b∈Fp)的表達式為

Ep(a,b):y2≡x3+ax+b(modp),

(1)

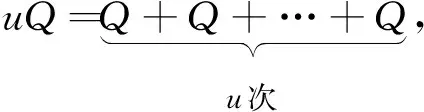

其中,p>3,4a3+27b2≠0(modp).將無限遠點O設為單位元,標量加法和標量乘法是橢圓曲線上常見的2種運算.橢圓曲線Ep(a,b)上點Q的標量乘法uQ可定義為重復相加:

(2)

式中u∈Fp.

ECC的安全性取決于以下問題的求解難度:

1) 橢圓曲線的離散對數問題.考慮橢圓曲線Ep(a,b)上的2個點Q1和Q2,在多項式時間內很難得到整數u使得Q2=uQ1,其中u∈Fp.

2) 計算Diffie-Hellman問題.考慮橢圓曲線Ep(a,b)上的3個點Q1,uQ1和vQ2,其中u,v∈Fp.很難在多項式時間內找到Ep(a,b)上的點uvQ1.

3) 橢圓曲線的因子分解問題.考慮橢圓曲線Ep(a,b)上的2個點Q1和Q2=uQ1+vQ1,其中u,v∈Fp.很難在多項式時間內找到Ep(a,b)上的點uQ1和vQ1.

1.2 MQTT

MQTT是結構化信息標準促進組織制定的輕量級應用層消息協議,在傳輸控制協議(TCP)上運行,可用于發布-訂閱架構下的M2M和IoT應用.MQTT專門針對資源受限設備、低帶寬通信信道和不可靠網絡而設計.該協議涉及到的典型實體為發布方、訂閱方和代理方.發布方由感知設備組成,收集周圍環境的數據并將數據發送至代理方(可以是云服務器),代理方將數據轉發至對傳感數據感興趣的目標用戶組.為滿足數據請求,訂閱方需要通過身份驗證.與傳統協議例如超文本傳輸協議(HTTP)不同,MQTT中客戶端在每次會話建立起一個連接.

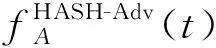

1.3 安全的抗碰撞單向散列函數

h(x)=h(x′)],

(3)

1.4 底層技術

引入云計算,通過提供存儲和處理資源的按需訪問服務,以解決用戶側的資源不可用問題,同時促進數據和服務的在線共享[17].然而,在利用云計算提高IoT應用的性能時仍存在一些問題,例如服務的地理分布、移動新支持、延遲問題和位置感知等.由此,研究人員嘗試通過霧計算在網絡邊緣或發生點附近提供計算能力,對于延遲敏感的應用,霧節點支持更快的數據傳輸,且不需要咨詢云服務器,因此降低了請求的服務時間.具體地,通過物理設備或傳感器采集周圍的數據并傳輸至霧節點,并通過霧節點對數據進行預處理;預處理后的數據被發送至云服務器進行存儲,由此節約了網絡的整體傳輸帶寬;網絡功能虛擬化(NFV)確保海量數據請求下的負載平衡,將位于云服務中心、網絡節點和終端用戶側的虛擬機嵌入大容量服務器,按需提供計算資源.

1.5 訪問控制策略

使用控制(UCON)包括3個基本元素,即主體、對象和訪問權[18].此外,UCON還支持開放網絡環境下訪問控制的授權、義務和條件,以及連續性和可變性.可變性確保與訪問控制屬性相關的數值可在訪問前、訪問過程中和訪問后被改變.訪問控制屬性的更改會影響與主體未來訪問行為相關權限的安全策略.基于能力的訪問控制(CapBAC)向擁有資格的實體授予訪問權.資格可視為用于訪問系統的對象或實體的令牌或票證,只有通過資格驗證,才能授權訪問.

2 提出的方案

2.1 系統實體

1) IoT設備(Di):隨著微機電系統和WSN領域的快速發展,具有增強感測能力的低成本、低功耗的小尺寸傳感器得以廣泛應用于生成或捕捉來自周圍環境的信息,當成功注冊到特定IoT后即為IoT設備.

2) IoT網絡(Ij):具有不同用途或應用的各種IoT設備組成了不同的IoT網絡.每個IoT網絡均有一個中央管理員服務器(Sj),負責IoT設備在網絡中的注冊.

3) 網絡層(NL):該層提供了與其他網絡實體之間進行身份信息、請求和數據傳輸的網關.

4) 應用層(A):應用層包括不同的IoT應用,以便用戶訪問存儲在云或霧節點上的數據.用戶可使用各種手持設備(例如智能手機或個人電腦設備),通過這些應用發送數據請求并得到響應.這些應用還可通過獲得用戶反饋并支持M2M的通信,實現整個網絡的自動化.

5) 云基礎設施:云計算提供了按需付費模型,是流行的技術范式.云計算還支持不同的應用,為用戶提供使用網絡服務的接口.在提出的系統中,云認證服務器(CAS)存儲與用戶和設備相關聯的認證信息以便在后續通信階段中驗證其合法性.

6) 霧層(FN):首先需要對霧節點進行注冊,使其成為網絡的活動成員.霧節點負責在延遲敏感的應用中處理用戶請求.若數據在霧節點中,則其向用戶提供相同數據;否則,霧節點將數據請求轉發至云.

7) 終端用戶(Ul):個體用戶可提出數據訪問請求,而用戶組(也稱為目標用戶)則通過廣播獲取數據.

8) 管理層:其包括策略執行服務器和網絡文件系統(NFS)服務器.

(i) 策略執行服務器:基于設備和用戶在系統中的身份和作用,為設備和用戶設計并執行訪問控制策略.對設備采用UCON模型,對用戶使用CapBAC模型.

(ii) NFV服務器:主要用于確保網絡中霧節點之間的負載平衡任務.

2.2 系統模型

圖1給出了系統的整體工作流程.為了使物理設備進入網絡以進行數據傳輸,設備制造商將一些參數加載到設備內存中用于未來通信.其后基于應用本質和設備類型,通過將其標識符發送至網絡的中央管理服務器,將這些設備注冊到相應的IoT網絡和云數據庫.此外,用戶和霧節點通過發送標識信息,注冊到云端.在成功注冊后,策略執行服務器分別利用UCON和CapBAC,為設備和用戶制定合適的訪問控制策略.完成策略定義后進入數據交換階段,其中包括3個階段.首先,通過IoT網絡將數據從物理設備或傳感器傳遞至霧節點和云端.將需要存儲較長時間的數據發送至云,而延遲敏感應用相關聯的數據則存儲在霧節點上.其后,在收到請求后以兩種方式將數據傳遞至用戶:1) 向用戶提供其所請求的特定數據;2) 在接收到傳感器的周期性數據后,將數據廣播至目標用戶集合.此外,用戶還可以通過向CAS提供舊憑證并完成驗證以更改憑證.如果用戶離開父網絡或被證明是惡意用戶,則用戶的訪問權會被撤銷.

圖1 系統模型Fig.1 The system model

2.3 所提方案的數學表達式

2) 初始設置階段:確定初始系統參數以用于未來計算.

(i) CAS考慮有限域Fp上的橢圓曲線E,并選擇n階的加群G的生成元P(p和n為大素數).

(iii) 認證服務器選擇安全的單向散列函數h2: {0,1}→{0,1}n,其具有固定輸出的抗碰撞性(基于信息摘要算法MD5或安全散列算法SHA-1).

(iv) 保持密鑰Skey以加密數據傳輸請求.

3) 注冊階段:通過提供憑證將所有系統實體注冊到CAS.

(i) 設備注冊:基于IoT設備或傳感器節點的功能,通過網絡層NL將設備Di的匿名標識信息di發送至Ij的中央管理服務器Sj,從而將IoT設備或傳感器注冊到相應的IoT網絡Ij.管理員則向設備提供匿名標識信息.

NL→Di:h2(njdi).

其中nj為IoT網絡Ij的標識信息.

其中,IDl為用戶標識,P和Wl為用戶Ul的原始用戶名和密碼.

4) 訪問策略確定階段:利用UCON為設備制定訪問策略,決定將傳感器設備采集到的數據存儲在云服務器上還是霧節點上.首先,檢查設備標識,以確保數據來自授權源.然后,檢查設備屬性的完整性,以確保設備未被入侵.在完成安全性檢查后,根據安全等級、可用帶寬和時間,將數據轉發至云服務器或霧節點.類似地,為用戶制定訪問控制策略,用戶可在此基礎上提出數據訪問請求.即利用CapBAC模型通過策略執行服務器,根據用戶的標識和角色為其分配資格.當用戶提出訪問請求時,對其分配的資格或令牌進行檢查.成功通過檢查后,根據用戶請求提供服務.

5) 認證和數據交換階段:

(i) IoT網絡的數據分發:注冊后的IoT設備或傳感器節點采集周圍環境的數據DC,并發送至云或霧節點以進行存儲.

(a) IoT設備生成時間戳ti,執行以下計算并將結果發送至IoT網絡Ij的Sj:

Di→NL→Sj:Skey_{di‖h2(njdi)‖DC‖ti}.

(b)Sj通過計算h2(njdi)來驗證設備標識,并在設備成功通過驗證后計算:

M0=rP,

式中r為隨機數,M0與M′0為驗證設備標識的前后的信息源.之后Sj將(M0,M′0,Aj)發送至CAS:

(c) CAS計算:

并通過計算Aj來驗證Sj的標識,以接受采集數據.

(ii) 用戶的數據請求:用于通過應用A,請求來自云的數據DR.

用戶通過應用A將用戶憑證發送至霧節點,與請求相關的狀態位的數值為1.

若霧節點包含用戶所需數據,則向用戶提供數據;否則,霧節點將其標識信息添加到用戶請求中并進行轉發.兩種情況下,一旦為請求提供了服務,則狀態位的數值均被設為0.

Fk:M1=sP,

Fk→CAS:(M1,M′1) .

CAS通過重新計算Ul的數值并將其與之前存儲的身份標識數值DS進行比較,來驗證用戶身份.若兩者相等,則用戶合法,云端將滿足數據請求:

CAS→FN→NL→Ul:Skey_{DS}.

(iii) 數據廣播:IoT設備采集到的數據將被廣播至目標用戶組.此處采用MQTT協議,其中目標用戶組作為訂閱方,云服務器作為代理方,IoT設備則作為發布方.

3 實驗與分析

實驗采用AVISPA和ACPT工具.其中,AVISPA[5]是一種自動化工具,用于互聯網安全協議、安全目標以及相關威脅模型的形式化和驗證.互聯網安全協議指定為高階協議規范語言(HLPSL),可制定數據結構、控制流模式、密碼運算符和代數性質.ACPT用于策略建模執行以及靜態和動態驗證,以檢測并降低策略中的故障[14].

3.1 實驗結果

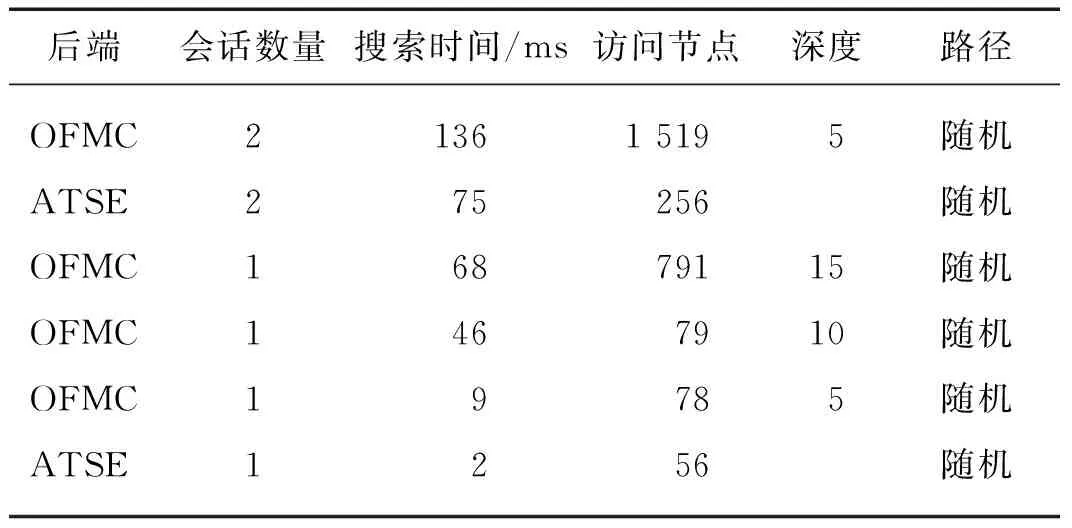

實驗目的是使用AVISPA和ACPT工具驗證模型的安全性,檢測可能的故障和運行時間等.使用AVISPA工具驗證協議安全性,協議采用HLPSL編寫.在HLPSL中,用戶定義的安全問題被轉換為中間格式.AVISPA工具的后端集成了即時模型檢查器(OFMC)、基于SAT(satisfication)的模型檢查器、基于約束邏輯的攻擊搜索器和TA4SP(tree automata based on automatic approximation for the andysis of security protocols)協議分析器.通過完備密碼假設,使用Dolev-Yao模型[19]來執行協議分析.從即時模型檢查器的后端可以看出本研究方法可以抵御不同的安全攻擊(包括重放攻擊和消息修改攻擊等).此外,根據會話數量,AVISPA工具中協議檢查的總耗時如表1所示.從表中可發現,將會話數量從2降至1,搜索時間會下降,因為協議執行中涉及的步驟數量減少,同時攻擊搜索樹中的總搜索點和邏輯路徑也會隨之減少.較低的耗時適合資源受限情況下的身份驗證.

表1 AVISPA工具OFMC后端的情況列表Tab.1 List of OFMC backend in AVISPA tool

表2給出了ACPT的初始參數.所考慮的資源為安全等級、時間和網絡帶寬.根據資源的屬性值,網絡層將傳感器采集的數據轉發至云或霧節點.本研究提出的方案中包含的訪問控制策略在ACPT工具上的執行時間分別為靜態驗證78 ms,動態驗證75 ms.

表2 ACPT的初始參數設定Tab.2 Initial parameter setting of ACPT

3.2 安全性分析

下面將給出所提方案的非形式化和形式化安全分析,包括該方案處理不同攻擊的方式.

3.2.1 非形式化安全分析

表3給出所提方案對不同攻擊的處理方式,表4給出所提方案與其他方案在不同安全參數上的比較.其中,文獻[14]中,發起方和應答方在認證過程中分別發送各自的原始標識I_ID和R_ID,若攻擊者攔截到原始標識,可用于識別設備性質.此外,文獻[14]的方案未制定設備一次性注冊的規定,由此任何設備均可多次注冊到網絡,從而導致偽裝攻擊.文獻[11]的方案在移動用戶注冊時,未進行身份沖突的檢查.此外,文獻[11]和[12]的方案易于受到DoS攻擊.文獻[8]方案的通信不能抵御DoS攻擊,因為被入侵設備可以在通信發起期間不進行任何檢查的情況下發送多條消息;此外,在OTP服務器上注冊的設備未檢查歷史注冊情況.

表3 對不同攻擊處理方式的非形式化分析Tab.3 Informal analysis of different attack processing methods

表4 與其他方案之間的安全參數比較 Fig.4 Comparison of safety parameters with other schemes

3.2.2 形式化安全分析

下面將利用通用群密碼模型下的矛盾法,對所提方案進行形式化安全分析,以證明該方案能夠抵御各種攻擊.假定攻擊者可獲得以下兩個Oracle:

1) Oracle 1 該Oracle將無條件地從已計算出的散列值(h(x))中重新生成輸入x.

2) Oracle 2 給定生成器P和公鑰kP∈Ep(a,b),則該Oracle將無條件生成私鑰k.

定理1如果單相散列函數h在橢圓曲線離散對數問題(ECDLP)下的行為類似Oracle,則提出的方案能夠使攻擊者無法推理得出CAS的私鑰k.

證明為證明定理1,假定攻擊者A有能力推導出CAS的私鑰k.攻擊者A利用Oracle 1和Oracle 2,在提出的遠程認證方案上運行試算法.則該攻擊的成功概率為:

(4)

(5)

3.3 性能分析

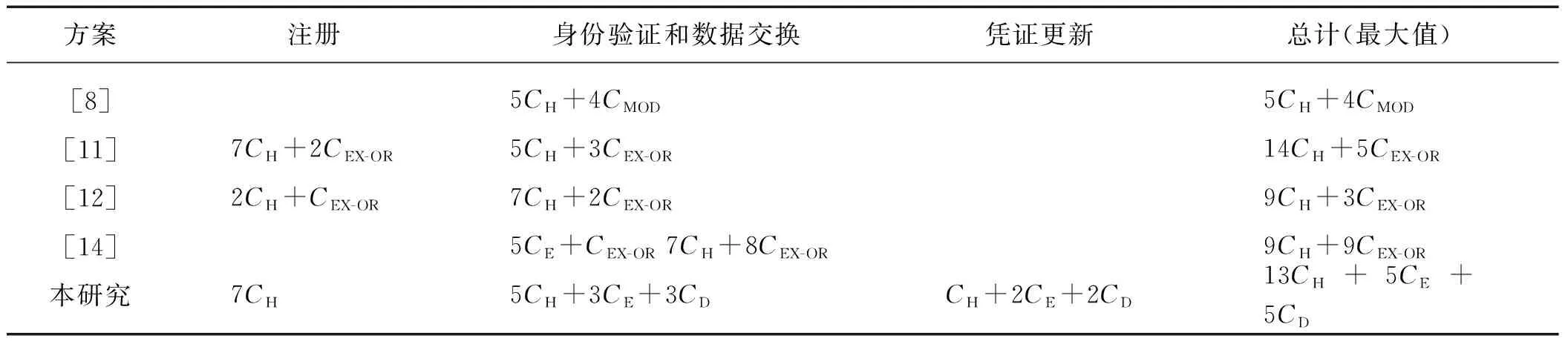

下面分析本研究所提方案的數學運算總計算成本以及通信或消息傳輸過程涉及的項數,并與其他方案[8,11-12,14]進行性能比較.表5給出了所提方案與其他方案的計算成本比較.可以發現,本研究方案中散列運算的數量少于文獻[11]的方法.此外,本研究方案未涉及任何模運算(如文獻[8])和異或運算(如文獻[11-12,14]),因此適用于資源受限的設備.

表5 與其他方案計算成本方面的比較Tab.5 Comparison of cost calculation with other schemes

根據會話數量,AVISPA工具中協議檢查的總耗時如表6所示.從表中可發現,將會話數量從2降至1,因為協議執行中涉及的步驟數量減少了,搜索時間下降,此外攻擊搜索樹中的總搜索點和邏輯路徑也隨之減少.

表6 基于會話數量的攻擊搜索時間Tab.6 Attack search time based on the number of sessions

4 結 論

本研究利用ECC的輕量級性質,并將其與訪問控制機制相結合,開發了性能較強的認證和授權框架.其中采用基于UCON的訪問控制進行設備認證,并使用CapBAC模型為用戶定義訪問控制策略.提出的方案還采用MQTT的概念來進行基于廣播的數據傳輸.使用AVISPA和ACPT工具驗證提出的方案,并給出了非形式化和形式化安全分析.實驗結果驗證了所提方案的有效性和優越性.雖然提出的方案適用于資源受限的IoT設備,但還需要通過進一步研究使策略能夠更好地處理設備的動態性,這將是未來的研究方向.