基于智能網聯汽車車載網絡防護技術的研究

賈先鋒,王鵬程,劉天宇

基于智能網聯汽車車載網絡防護技術的研究

賈先鋒,王鵬程,劉天宇

(中汽數據(天津)有限公司,天津 300300)

隨著智能網聯汽車通訊總線越來越豐富,傳統的CAN通訊總線安全暴露的風險越來越高。當前亟需對車載網絡進行信息安全防護,以提高車載通訊的隱私性、準確性、可靠性等。文章主要介紹了車載網絡的安全防護原理,通過引用加解密算法、新鮮值信息、身份校驗等相關技術,將車載網絡安全防護做到低成本,短周期快速有效地防護應用,提升智能網聯汽車信息安全防護水平。

智能網聯;車載網絡;防護

前言

隨著智能化和信息化的發展,汽車電氣系統日益復雜,當前汽車普遍擁有幾十個電子控制單元(ECU),一輛高級轎車運行代碼接近1億行,而這些車載信息是通過車內總線實現互聯。近年來汽車信息安全事件的頻發大多是基于車內總線的物理訪問或者遠程攻擊,攻擊者可以通過車載ECU自身漏洞,實現對關鍵節點的輸入控制,如汽車節氣門、轉向器、制動器等。在汽車總線中,控制器局域網(CAN)因其高性能和可靠性被大量應用[1]。為保護汽車總線免受網絡攻擊,基于CAN網絡分析的相關技術解決方案逐漸引起行業的關注和重視,同時在考慮成本和應用等方面,企業已將開始著手現有汽車零部件產品的安全升級。

1 研究背景與意義

為了解決車載總線信息未加密直接進行傳輸,容易被非法監測、惡意破解的問題,規劃對車載總線信息進行加密后再進行傳輸,即報文發送方和接收方使用同一套密鑰,發送方在發送數據之前對數據進行加密,接收方接收到數據后先解密再應用數據。應用CAN總線加密技術能夠有效保障車端數據傳輸的隱私性和可靠性,防止不法分子通過逆向CAN總線報文泄露和篡改報文信息,從根本上保障了車端信息安全有效合規傳輸[2-3]。

當前汽車行業車內通訊數據協議80%以上均為CAN通訊,車輛動力系統,舒適系統,娛樂系統都是通過CAN傳輸。與缺陷和漏洞相對應的,已有多項事實表明現有CAN通訊以及相關協議所導致的安全風險與事故:如向一輛裝有OBD的汽車CAN總線發送指令控制了汽車的雨刷和剎車系統;也可通過OEM后端系統漏洞控制了相關車型門禁系統。2019年通過惡意軟件感染了某車型車內的電腦系統;并成功通過綜合多種漏洞的手段完全在有接觸或無接觸情況下遠程控制了一些車型的動力系統和駕駛系統。2020年,某國外高端電動車車主遭遇App大面積宕機,致使手機無法與車鏈接,手機鑰匙失效,導致無法獲取車輛信息、無法點亮車內儀表盤、中控屏。多車主處于“盲開”狀態,甚至有些車主被鎖在車中,對車主行車安全和人身安全構成威脅。這些研究和事故都表明現有的車內通訊系統以及相關的車聯網通信系統等都有著巨大安全隱患,它們不僅會危害人身安全,也可能會危害社會穩定與國家安全,車聯網安全問題已成為影響車聯網產業能否快速發展的重要因素。

通過構建車載安全CAN防護項目,利用數字加密技術,結合電子控制器的身份識別,提供CAN總線通訊中的認證、加密技術,全方位保障傳統車內通訊、車聯網相關通訊的信息安全。針對目前已存在的通過OBD入侵CANBus、通過WIFI及藍牙入侵CANBus以及通過云端、手機或App入侵CANBus等安全威脅事實,著重構建車內域通信安全,對關鍵組件系統通信網絡進行安全加固,并通過相關方案擴展覆蓋V2X通信域以及基礎設施設備域中的通信安全。進一步構建車聯網安全技術體系,提供整套車聯網信息安全防護方案,搭建行業級安全保障平臺[4]。

2 車載網絡安全防護技術

2.1 汽車信息安全車載網絡防護架構

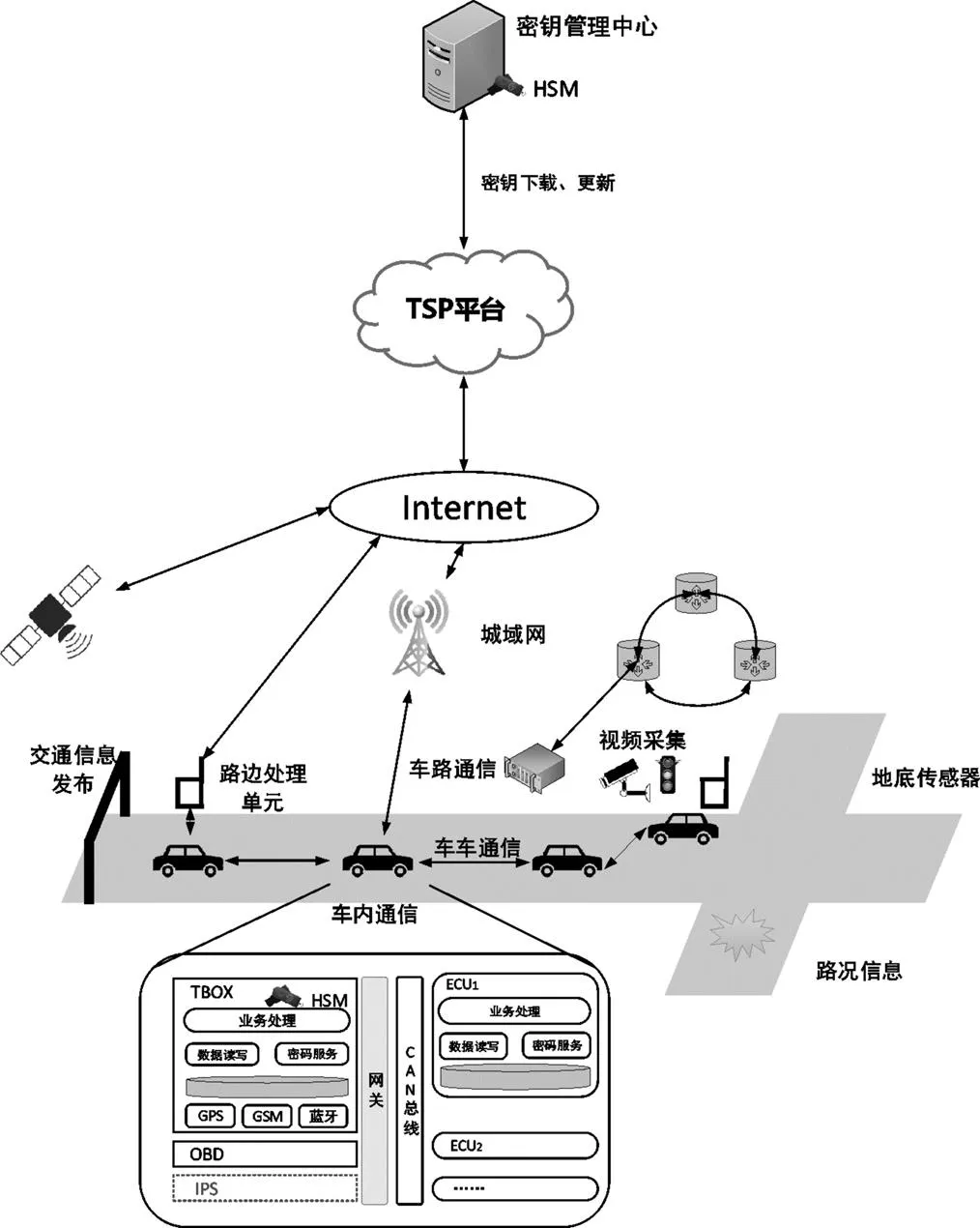

總體框架如圖1所示,包括基本的車聯網設施和安全服務設施。密鑰服務設施包括密鑰管理系統、標識認證系統、IDPS等。標識認證中心提供密鑰數據的簽名、身份管控。TBOX、網關內置具有簽名、驗簽、加解密能力的硬件安全模塊(HSM)或軟盾,內置自定義安全文件系統,文件格式私有化,以安全沙箱的機制保證文件安全。采集終端設備硬件信息、軟件信息以及其他特征信息,綜合運算為每一個終端設備計算出唯一的機器指紋ID,有效地防止各類設備仿冒技術。采用白盒加密技術,從根本上防護針對密鑰的白盒攻擊行為。并且實現終端秘鑰等敏感數據保護、數字產權保護,防止用戶非法恢復、傳播密鑰,偽造客戶端標識[5]。

圖1 網絡防護整體框架

2.2 CAN總線防護應用

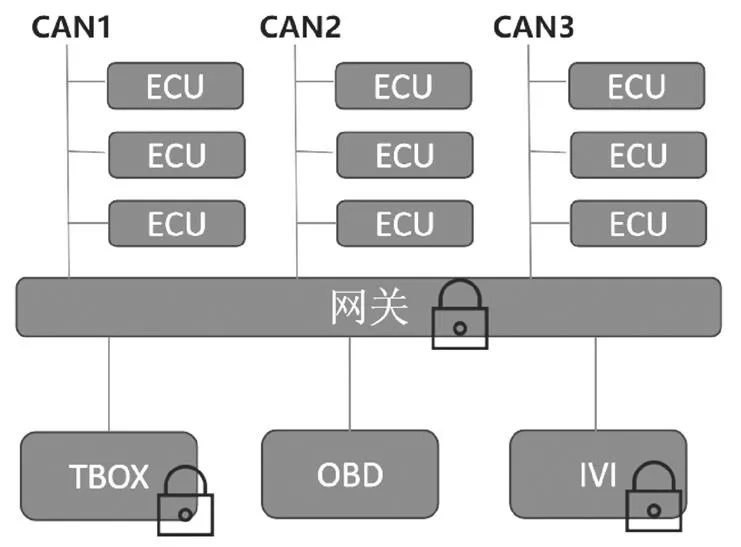

2.2.1嚴格的入口準入機制

針對可以與外部通訊的控制器,設立嚴格的消息準入、轉發機制,對外部消息嚴格限制。例如網關、TBOX和IVI。

圖2 入口準入機制

2.2.2基于輕量級密碼的加密和認證機制

在保證原始總線負載影響最低的情況下,設立輕量級密碼的加密,總線控制器認證機制。

(1)ECU等級劃分。

CAN總線上的消息有多種類型,基于ID進行區分,每個消息的重要性是不同的,其對于安全的需求也就不一樣。本方案將消息區分為普通消息和重要消息。為了信息的安全,同時兼顧使用投入,對不同類型的消息基于其重要性高低采取不同的安全協議保護。由于一個ECU可能處理(發送或接收)多種安全級別的消息,因此可能需要兼容多種安全協議。安全等級與安全協議劃分如表1所示。

如果一個ECU需要處理高安全等級的消息則此ECU定義為高安全等級ECU,如果只需要處理低安全等級消息則定義為低安全等級ECU。

特別的,安全等級也可以只有一級,這樣解決方案退化為無等級區分,所有的ECU都具有同樣的安全策略。

表1 安全策略

安全等級消息類別安全策略 高加速、減速、換擋、轉向…加密;所屬ECU包含硬件安全模塊(HSM) 低開燈、關燈、開窗、關窗…普通

(2)ECU身份認證。

本方案以網關為中心,實現ECU的身份認證與會話密鑰的協商。認證流程中需要強調的是該認證過程僅發生在網關節點與網絡中的關鍵節點之間,而除網關節點外的其它節點間則不發生認證,這是因為CAN網絡中的普通節點數量眾多,若要所有節點間都進行相互認證,即假設CAN網絡中有N個節點則該認證過程總共需要進行N(N-1)/2次,那么在認證期間龐大的計算開銷和隨之而來的時間開銷對于處理能力較弱的普通節點而言幾乎是無法承受的,而CAN網關作為整個CAN網絡中的控制中心,其除了擁有較強的處理能力和計算能力,還應該是整個網絡的安全中心,即它有著最高的安全級別,因此若一個普通節點通過了網關節點的認證,則可以說明該節點是安全可靠的,那么網絡中的其他節點就可以信任網關的結論,而不再需要進行節點間的二次認證,因此該認證過程僅發生在網關節點與關鍵實體節點之間。

ECU認證通過后,網關根據安全等級不同為其分發會話密鑰,此密鑰用于消息HMAC值得產生和加解密。因此沒有認證通過的ECU是無法與認證通過的ECU進行通信的,也無法解密高安全級別的ECU發出的消息。

(3)防重放機制。

為保證信息的實時性,加入新鮮值TripCounter。此計數器為遞增計數器,初始值為0,在上電、喚醒等操作時自增;Master ECU(網關)將一個新的Trip Counter在認證階段發送給Slave ECU,所有Slave ECU都保存Trip Counter。每一次自增后都將當前值寫入非易失性存儲中,建議存儲在安全存儲區域。

2.3 車載以太網防護技術

2.3.1 DOS攻擊

針對以太網TCP/IP協議典型的拒絕服務包括 UDP flooding、ICMP flooding、Ping of Death等。

(1)消息偽造。

針對以太網TCP/IP協議的偽造攻擊包括地址偽造攻擊和內容偽造攻擊。典型的地址偽造攻擊包括ARP Spoofing,IP Spoofing,ICMP Smurf Attcking。典型的內容偽造攻擊包括Teardrop,TCP Syn attacking。

(2)網絡嗅探。

針對以太網TCP/IP協議的網絡窺探可以通過掃描網絡連接主機的地址和端口,來發現系統的脆弱點。典型的網絡窺探包括:IP address sweep,Port scanning。

(3)TCP/IP應用層攻擊。

從網絡傳輸角度看,針對以太網TCP/IP協議應用層的攻擊主要是攻擊服務控制、數據傳輸狀態和具體應用的執行過程。比如TCP 數據傳輸層狀態偽造、Web服務的 Cross-site Scripting、SQL Injection、惡意軟件等。

(4)廣播通訊。

在傳播廣播消息、組播消息以及目的地址不明確的消息時會使用廣播的傳遞方式[6]。

2.3.2安全防護方案

(1)VLAN。

在構建數據信息時,可以對信息根據娛樂、控制的區別來進行分類。也可以通過VLAN技術來區分不同類型的信息:IEEE802.1Q對VLAN技術做出了詳細描述,該技術的核心是以太網絡中虛擬分割出許多子網,屬于統一子網的節點擁有相同的VLAN ID。使用VLAN技術后,即使是廣播消息,或是物理連接于同一交換機的不同節點,也可以通過VLAN ID進行消息的隔離。

從安全層面考慮,VLAN技術不僅可以隔絕虛擬網絡之間的消息,還可以減小廣播范圍。VLAN可以根據流量的重要程度、內外部消息或者不同應用區域等進行劃分。此外VLAN隱含了過濾/丟棄數據包的功能;攜帶有交換機不支持VLAN標簽的數據包將被拋棄。如果交換機接收的數據不含有VLAN信息,交換機可以直接將其丟棄或根據端口、協議、包頭等賦予該數據VLAN標簽。

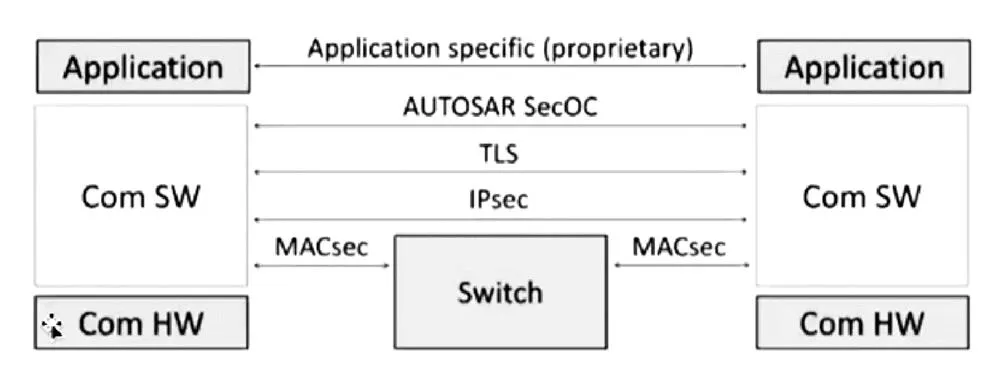

(2)傳輸層安全協議TLS。

傳輸層安全協議TLS(原為安全套接字層協議SSL)專門用于應對TCP序列預測攻擊的方式,此攻擊方法預測并偽造數據包的序列,以此攻擊數據接收方。TLS支持多種加密、密鑰交換和認證方式,通過提供加密和認證機制,保證兩個應用(如HTTP, IMAP, SMTP等)通信數據的隱私和完整性。

(3)IPSec協議。

由于IP數據經過的每一個路由器都可以讀取甚至更改IP數據包中的內容,通信節點還可以偽裝成其他節點發送數據(IP欺騙),IPSec協議可以解決。該協議通過各種機制(如在包頭添加密碼),來保證點對點通信的隱私、真實和完整性,以上行為均在ISO/OSI模型的第三層完成,對于上層應用而言是透明的。IPSec協議是與IPv6協同開發的,但也可以與IPv4一起使用。IPSec協議較MACsec覆蓋了更多的極限情況。如果僅需進行認證的話,則可以使用IPsec AH。

MAC層的典型攻擊方式是ARP偵聽。ARP協議的基本功能是將IP地址映射到MAC地址。攻擊者使用自己的MAC地址,發送帶有偽裝主機IP地址的消息,使得接收方記錄偽裝IP與攻擊MAC的映射關系。因此攻擊者能夠攔截、操作甚至中斷通信,并進行其他攻擊,如淹沒/拒絕服務,使網絡癱瘓等。MACsec提供了直接相連的點對點(P2P)之間的加密和認證,此策略保護VLAN標記,且在每一跳都執行,這與僅提供端到端保障的IPSec和SecOC有很大差別。

圖3 安全傳輸協議方式

3 結論

CAN總線是車載網絡中的一種通信方式,由于其協議機制,信息安全防護能力并不完善。在智能網聯程度越來越高的今天,已不能完全滿足當前需求。通過升級網絡拓撲,應用新型網絡架構如CANFD、FlexRay、Ethernet等網絡已慢慢成為主流應用通訊網絡。在其安全性上比CAN總線高,但由于成本和通用適配性問題,此類網絡應用推廣并未普及。當下對CAN總線的安全防護技術也愈發重要,針對整車通訊網絡和安全風險識別后,有針對性地進行車載通訊防護技術應用,能夠有效提高整車信息安全屬性,在低成本和短周期內快速提升整車安全防護水平。

[1] 張琦.淺析智能網聯汽車關鍵技術及其趨勢[J].建筑工程技術與設計,2018(36):118.

[2] 張浩,陳全思,欒群.智能網聯汽車產業化的挑戰與突破方向 [J].智能網聯汽車,2020(3):14-18.

[3] 徐杭,白瑞林,嚴惠. CAN總線上層協議的設計[J].計算機工程,2007,33(24):258-260.

[4] 何默,費毅杰,孫競.基于ISO 14229協議的汽車ECU自動診斷測試平臺開發[J].汽車電器,2020(5):60-62.

[5] 趙馨月.智能網聯汽車信息安全關鍵技術[J].時代汽車, 2021(1):18-19.

[6] 李志濤.車載以太網系統測試的研究與分析[J].汽車電器, 2019(10):9-12.

Research on the On-board Network Protection Technology of Intelligent Networked Vehicles

JIA Xianfeng, WANG Pengcheng, LIU Tianyu

( Automotive Data of China Co., Ltd., Tianjin 300300 )

As the communication buses of intelligent networked vehicles become more and more abundant, the risk of safety exposure of the traditional CAN communication bus is getting higher and higher. Currently, there is an urgent need for information security protection for vehicle-mounted networks to improve the privacy, accuracy, and reliability of vehicle-mounted communications. This article mainly introduces the security protection principle of in-vehicle network. By citing encryption and decryption algorithms, fresh value information, identity verification and other related technologies, the in-vehicle network security protection is low-cost, fast and effective in a short period of time, and the intelligent network connection is improved. The level of car information security protection.

Intelligent networking; Vehicle network;Protection

A

1671-7988(2022)01-32-04

U495

A

1671-7988(2022)01-32-04

CLC NO.: U495

賈先鋒,就職于中汽數據(天津)有限公司。

10.16638/j.cnki.1671-7988.2022.001.008