配網終端Web通信安全架構設計

李 露,魏學明,李 峰

(1.長園深瑞繼保自動化有限公司,廣東 深圳 518057; 2.TCL華星光電技術有限公司,廣東 深圳 518131;3.深圳市峰泳科技有限公司,廣東 深圳 518115)

0 引言

隨著信息安全技術的快速發展和國家《能源生產和消費革命戰略2016—2030》的逐步推進,配網終端的接入形式呈現出快速多元化的發展特點,開放互動網絡環境已形成。同時,配網終端的通信安全面臨著前所未有的挑戰。目前,配網終端位于現場的各個角落,分布零散,存在較大的集中管理問題,迫切需要一種高效且安全的就地運維Web管理系統,為產品運維管理提供便利。基于傳輸層安全(transport layer security,TLS)的連接,可以提供Web客戶端和服務端之間的保密通信和安全認證。然而,在安全協議設計之初,安全測例覆蓋不完全,安全邏輯判斷存在缺陷。

1994年,Netscape公司提出安全套接層(secure socket layer,SSL)協議。國內外的專家學者花費了20多年時間對SSL/TLS協議設計和實現問題作出深入研究和總結,提出了舊版本的SSL 2.0協議存在嚴重的重放攻擊和消息完整性認證缺陷[1]。2014年,谷歌發現了在降級時填充Oracle舊版加密,會導致攻擊者可以解密加密數據[2]。瀏覽器在進行SSL握手連接失敗后,服務器會進行握手協議版本的重協商,從而導致選擇低版本SSL漏洞協議。谷歌再次發現了Poodle攻擊,會導致SSL 3.0協商出的會話密鑰被劫持[3]。瀏覽器將生成的預主密鑰和隨機數通過服務端的公鑰加密發送給服務端,而服務端用自己的私鑰解密后得到和客戶端一樣的預主密鑰和隨機數。中間人攻擊能夠通過會話劫持將密文劫持,并利用Poodel攻擊解密通信密鑰。

AlFardan和Holloway提出了針對TLS 1.0改進版本的一種有效的Padding oracle 填充攻擊。其中,由錯誤填充的明文產生的錯誤消息被用作旁道[4]。通過修改和改進Bleichenbacher在公鑰加密算法(rivest shamir adleman algorithm,RSA)PKCS#1.5的填充,給出了新的密碼分析,最終能夠順利進行錯誤信息返回的旁道攻擊。Mantin和Fluhrer提出了用于TLS 1.0/2.0/3.0流加密算法(rivest cipher 4,RC4)的對稱加密偏差問題,發現字節的偏移存在規律性和周期性[5-6]。這就造成密文數據可以通過規律性和周期性被逆向破解。但目前的難點是攻擊獲取收集的樣品數據需要長達幾年的時間。Mantin再次提出了RC4的加密攻擊。在某種程度上,此加密算法的破解時間在逐漸縮短,不斷靠近RC4算法的時間邊界,因此RC4算法是可以破解的[7]。練俊君和魏琳提出了一種電網Web準實時數據的靜態安全分析方法,但未對Web的通信安全接入作安全分析[8]。

針對SSL/TLS協議深入研究,本文設計一種受TLS和國密算法保護的配網終端Web安全通信架構。該架構通過國密算法的安全性征求意見稿(request for comments,RFC)標準密鑰分發和數據加密的高效性,彌補了未來RFC安全標準的不確定性,重點提高了Web安全通信架構在抵抗消息篡改、中間人、違法竊聽、重放攻擊等方面的能力。

1 相關研究

密碼算法的發展和應用尤為重要,我國也提出了較為安全的密碼算法。表1為典型算法列舉。密碼算法主要分為三類:對稱加密算法實現應用報文的加密,解決Web交互報文的安全性;非對稱加密算法實現密鑰協商分發加密、SSL證書簽名和驗簽使用;摘要算法實現數據完整性,防止消息被篡改。

表1 典型算法列舉

1.1 消息認證

1.1.1 國密算法SM3與安全哈希算法-256

國密算法通過SM3進行消息摘要生成。RFC5246通過安全哈希算法(secure Hash algorithm,SHA)-256進行消息認證。SM3算法采用512位的消息分組,消息摘要長度為256位,需進行多次迭代和填充。而RFC5246是通過偽隨機函數、哈希函數、密鑰共同生成摘要信息。通過定義數據擴展函數,P_hash(key,data)使用單個哈希函數將密鑰和種子擴展為任意數量的輸出。

P_hash(key,data) = HMAC_hash(key,A(1)+ seed)+

HMAC_hash(key,A(2)+ seed)+

HMAC_hash(key,A(3)+ seed)+...

HMAC_hash(key,A(n)+ seed)

A(0)=seed

A(n)=HMAC_hash(key,A(n-1))

P_hash同樣需要多次迭代,生成所需數量的數據。

1.1.2 比較和分析

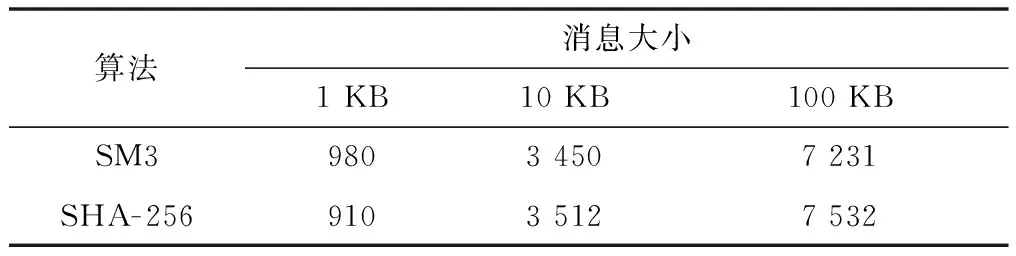

SM3是對SHA-256的補充和改進。不同的是,SM3每一輪壓縮需要2個消息字。通過表2所示的哈希計算時間可知,兩種算法對等量的消息所生成的時間基本相當。

表2 哈希計算時間

1.2 對稱加密

1.2.1 SM1與RC4

SM1算法為國密標準的分組密碼算法。因SM1算法非公開,僅以知識產權授權的形式存在硬件中,故釋放了內存資源,提升了算法安全和效率。RC4作為一種非常高效的加密算法,采用流加密方式,根據明文和種子密鑰生成相應的明文流和密鑰流。RC4的長度和明文長度是對應的。

RC4算法流程如圖1所示。

1.2.2 比較和分析

SM1算法非公開,知識產權授權于硬件,安全性和效率較高。而RC4處理高效,計算簡單,二者相結合可相得益彰。

2 安全架構設計

2.1 安全架構概述

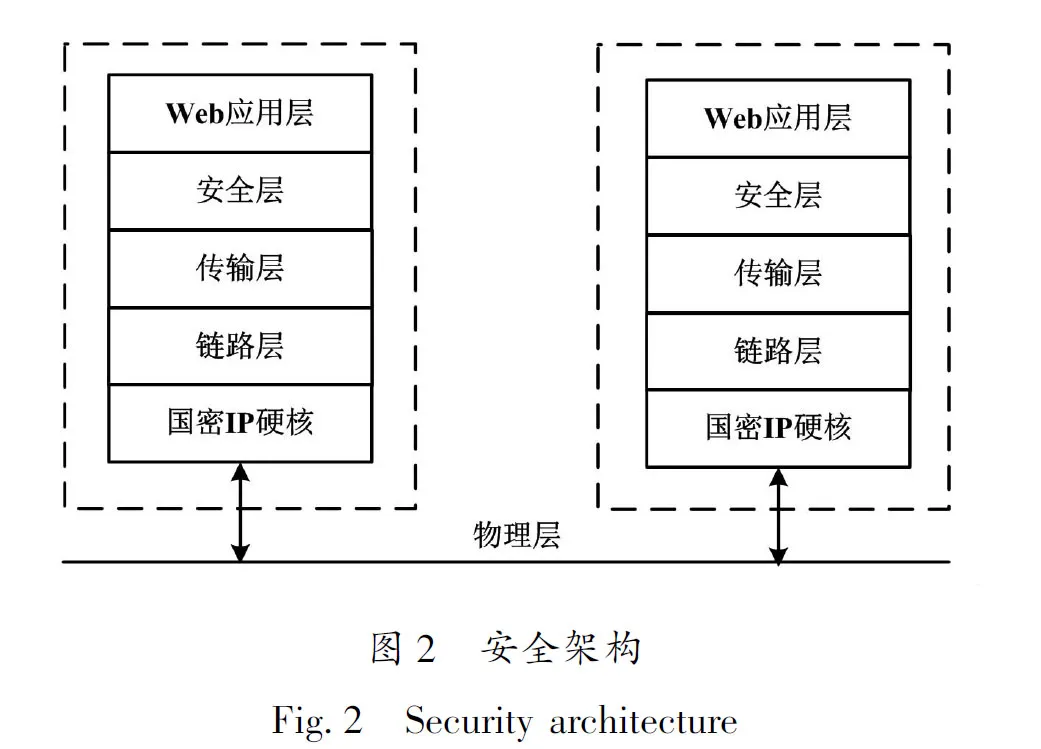

安全屬性主要在鏈路層之下和傳輸層之上實現。安全層完成服務鏈接、密鑰協商、身份認證。國密硬核對協議棧的入口和出口數據進行解密和加密,軟硬件加密相結合,為消息的不可竊聽提供重要保證。同時,安全架構也保證了消息非法篡改、非法冒充、非法抵賴等安全屬性。根據不同的安全屬性,可采取不同的安全攻略。通過證書認證、偽隨機數、SHA-256、SM1、RC4,可分別解決欺騙、重放、篡改、竊聽攻擊等問題。

安全架構如圖2所示。

2.2 TLS握手協商

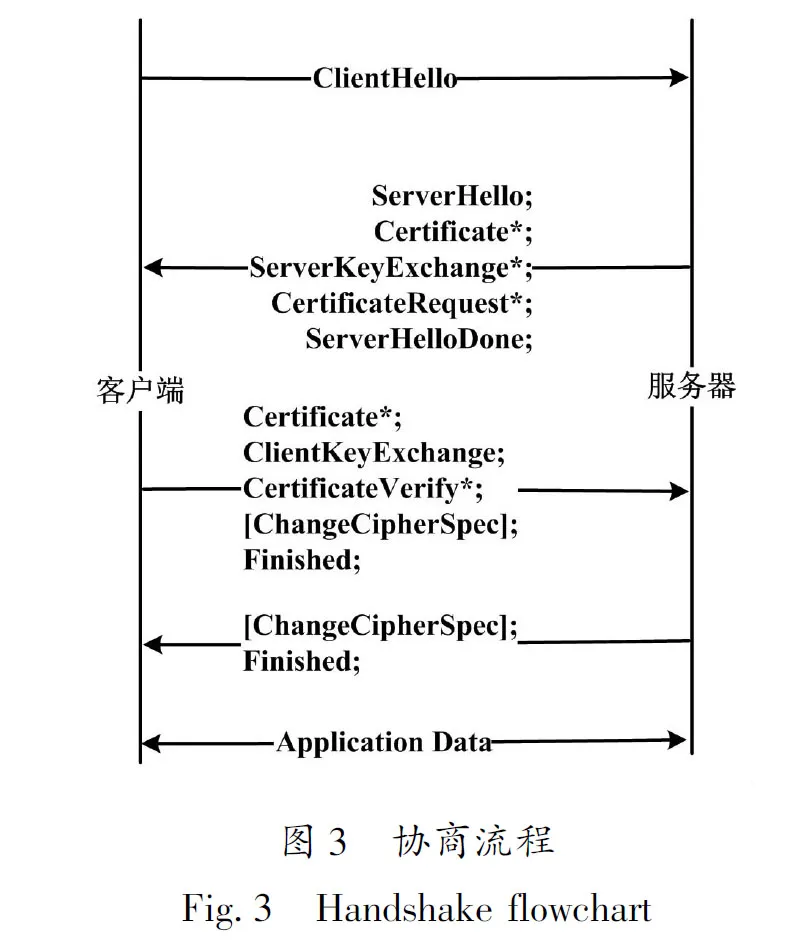

TLS協議完成三個方面的功能:首先,允許對等方達成一致記錄層的安全參數;其次,實例化協商后的安全參數;最后,進行安全認證并報告錯誤。握手協議負責協商會話,包括會話識別、實體證書、消息摘要方法、加密規范、主密鑰商定等[9]。

統一安全協議版本后,選擇加密算法,并允許客戶端和服務器驗證其對等方是否計算了相同的安全參數。于是,通過公鑰加密產生會話的共享主密鑰[10-11]。

協商流程如圖3所示。

2.2.1 認證流程

證書認證通過第三方認證機構實現,支持證書撤銷列表或證書狀態更新信息。證書格式采用標準的X.509V3格式,能確保其正確無誤地由第三方受信任證書頒發機構簽名[12-13]。選擇和添加受信任的證書機構(certificate authority,CA)應異常小心,確保用戶證書、中間證書、根證書路徑的絕對安全。

進行服務器身份驗證時,其證書消息必須提供有效的簽名。經過身份驗證的客戶端必須向服務器的每一方負責驗證另一方的證書有效且未過期或被吊銷,繼而保證身份認證,以避免中間人身份攻擊。認證流程是通過證書吊銷列表(certificate revocation list,CRL)和證書在線狀態協議(online certificate status protocol,OCSP)進行身份認證。CRL機制實時性較差,證書吊銷或未過期存在空檔期。OCSP能夠很好地解決CRL的實時性問題,但仍需要多次和CA通信確認證書的有效性。這就造成用戶的敏感數據泄漏、驗證負荷增加。

Web通信安全架構的OCSP裝訂技術,能夠很好地解決上述隱私數據泄漏和負荷增加問題。Web服務器自行查詢并緩存響應帶有CA中心簽名的結果,有效解決了隱私數據和證書查詢負荷問題。

證書認證流程如圖4所示。

2.2.2 會話密鑰產生

會話密鑰的分發尤為關鍵,能夠保證通信實體的會話安全。會話密鑰產生如圖5所示。

Web通信安全架構為提高密鑰分發的效率和安全,協商了可基于RSA或迪菲赫爾曼(Diffie Hellman,DH)算法預主密鑰PreMasterKey的產生。基于以上所述的握手協商,通過雙方的預主密鑰PreMasterKey和偽隨機數Random即可算出會話主密鑰MasterKey。

2.2.3 加密流程

安全架構采用對稱加密和非對稱加密兩種體制。RC4加密是一種高效的流加密算法,密鑰長度可變[14]。因RC4不對明文進行分組,而用密鑰生成與明文一樣長短的密碼流對明文進行加密,具有處理速度快的優點,在通信領域廣泛應用。加密/解密流程如圖6所示。

專家Fluhrer、Mantin、Shamir也指出RC4密鑰調度算法存在缺陷[15]。但該研究僅停留在理論階段,沒有實際的攻擊案例,理論和實際還存在較大差距。

RC4加密/解密原理簡單。首先,通過密鑰調度算法(key scheduling algorithm,KSA)和密鑰進行初始化S狀態。然后,將偽隨機數子密碼生成算法(pseudo random generation algorithm,PRGA)通過KSA初始化,生成隨機的等長密鑰流。

為解決RC加密所存在的安全性和后門問題[16],Web通信安全架構的最底層添加了國密硬核模塊。其目的是通過國密硬核模塊的非公開源碼,保障Web通信的安全性和高效性。

3 安全性分析

本小節針對Web安全通信架構所面臨的消息欺騙、消息篡改、重放攻擊、竊聽攻擊進行深入分析說明。

①消息欺騙。

安全架構采用證書管理方式進行雙向認證。證書實體與CA中心進行身份綁定,能夠確定唯一通信實體身份。一旦惡意用戶闖入,網絡安全事件能進行告警并記錄日志信息。證書信息通過CA中心簽名,并由客戶端進行用戶證書、中間證書、根證書的鏈式逐條驗證,保證了證書信息的正確性。

②消息篡改。

通信過程中,基于安全協商好的密鑰,采用SHA-256算法生成應用數據的信息識別碼。攻擊方在沒有安全密鑰的情況下,無法將應用數據生成密鑰哈希信息識別碼(the keyed-Hash message authentication code,HMAC),從而無法篡改所發送的消息。再者,媒體存儲控制(media access control,MAC)位址密鑰的長度要遠遠長于主密鑰,即使主密鑰被破解,消息仍能保持完整性。

③重放攻擊。

安全架構設計為了防止消息的重放攻擊,添加64 bit的消息序列號和時間戳機制。接收方通過序號和消息內容的時效性來判斷是否存在重放攻擊,并進行業務數據流調整。

④竊聽攻擊。

電網數據尤為重要。因涉及位置開關操作和電網用戶用電習慣信息,安全架構通過RC4和SM1加密相結合的方式,保證了數據的絕對安全。黑客在沒有會話主密鑰和MAC密鑰的前提下,無法對應用報文數據信息進行竊取。所以,Web安全通信架構能夠完全抵抗竊聽攻擊。

⑤中間人攻擊。

假設中間人能成功潛伏到客戶端和服務端通信鏈路中監聽出口數據,但因無法破解國密知識產權授權的SM1的密文,其無法作為中間人正確響應。再者,Web服務端集成的OSCP所緩存的CA簽名證書信息,因為有CA簽名的安全性保證,中間人無法攻擊。

4 比較和驗證

本小節從算法的比較測試和安全效率兩方面進行闡述。通過相關的數據指標,重點突出通信安全架構的安全性、效率性。

4.1 比較分析

為提高算法比較可靠性,本次測試平臺為DSP 138 VxWork平臺,硬件主頻100 MHz,TLS軟件實現版本為1.2。考慮到不同瀏覽器Http get的最大長度不同,存在2 KB和6 KB的限制區別,故本文選擇的算法測試長度分別為1 KB、10 KB、100 KB。

通過測試函數入口和出口的時間戳記錄,可以將二者的差值記為加密和解密時間。加密解密時間如表3所示。

通過表3的實測數據可知,隨著消息文本的增加,加密時間是遞增的,而非線性關系[17]。尤其是在消息文本較大時,更能凸顯國密SM1算法的優勢。加密和解密算法時間基本持平,體現出算法的對稱性。按照Http get的一般數據量不超過2 KB計算,RC4和SM1硬軟件混合加密,能夠滿足Web訪問的安全性和訪問效率。

4.2 安全驗證

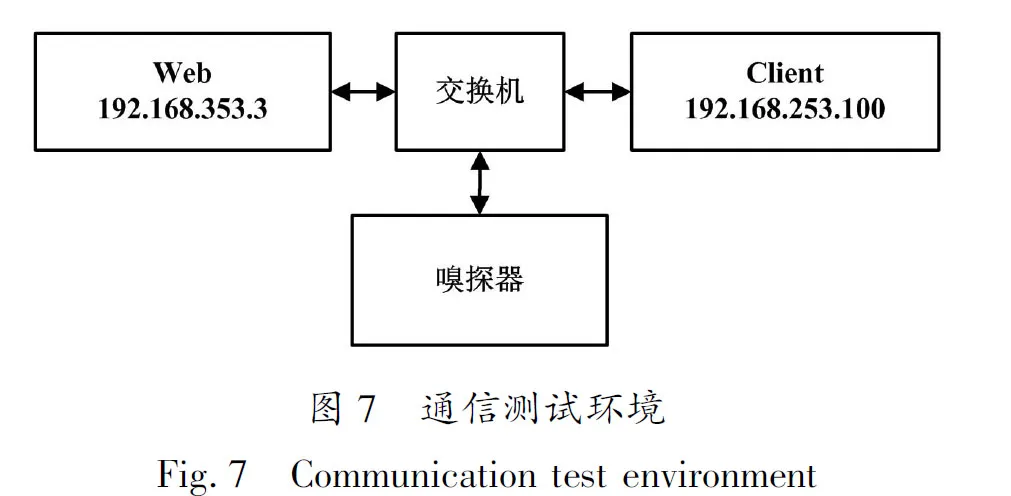

根據Web通信安全架構設計,對配網終端PRS-3342 Web進行安全訪問驗證。其在密鑰協商層面體現效率優勢。通信測試環境如圖7所示。

通過網絡協議嗅探器可知,密鑰的協商和分發過程僅僅需要6步即可順利完成,總字節長度在160 B。而相比于專家林楠和陳祚松方案的1 000 B傳輸長度,其提升了6倍的協商效率[18]。業務交互通過App data數據進行了端到端的加密,能夠發揮通信的機密性,防止竊聽。協議棧出口數據在國密硬核模塊進行二次加密,發揮了國際標準和國密標準安全的雙重屬性。

5 結論

本文提出了受傳輸層和國密算法保護的Web通信安全架構。該架構基于對稱加密、非對稱加密理論,將國密算法和RFC標準算法深度融合,通過高效的密鑰協商和安全認證,分析、驗證了其安全性和高效性,提高了配網終端Web安全接入能力,保證了通信的完整性、安全性、不可抵賴性。同時,配網終端的批量化商用深受國外用戶的好評,為配網終端Web安全和儀表安全接入提供參考。