支持虛擬車輛輔助假名更新的混合區位置隱私保護方案

何業鋒 劉閃閃 劉妍 權家輝 田哲銘 楊夢玫 李智

摘 要:在車載通信系統中,車輛的位置信息泄露會危及駕駛員的隱私安全,而基于混合區中,車輛的假名更新是實現位置隱私保護的一種有效方法。然而,現有的一些混合區方案忽略了車輛密度變化對位置隱私保護效果的影響。針對此問題,提出了一種支持虛擬車輛輔助假名更新的混合區位置隱私保護方案。該方案旨在根據周圍合作車輛的密度不同來動態調整生成所需的虛擬車輛,并廣播它們的蹤跡,使攻擊者無法區分虛擬車輛和真實車輛,從而實現車輛的位置隱私保護。仿真實驗結果表明,該方案通過引入虛擬車輛信息,使攻擊者無法區分虛擬車輛和真實車輛,有效降低了車輛真實位置或軌跡泄露的可能性,同時提高了交通密度較低情況下的位置隱私保護效果。

關鍵詞:車聯網;位置隱私保護;混合區;假名更新;虛擬位置

中圖分類號:TN915;TP309?? 文獻標志碼:A?? 文章編號:1001-3695(2024)01-043-0272-05

doi:10.19734/j.issn.1001-3695.2023.04.0201

Mix zone location privacy protection scheme supporting virtual vehicle assisted pseudonym changes

Abstract:In the vehicle communication system,location information leakage of vehicles can endanger the privacy and security of drivers,and pseudonym changes based on vehicles in the mixed zones are an effective way to achieve location privacy protection.However,some existing mixed zone schemes ignore the impact of vehicle density changes on location privacy protection.To solve this problem,this paper proposed a mix zone location privacy protection scheme that supported virtual vehicle-assisted pseudonym changes.The scheme aimed to dynamically adjust the generation of required virtual vehicles according to the density of surrounding cooperative vehicles and broadcast their tracks,so that attackers couldnt distinguish between virtual vehicles and real vehicles,thereby achieving location privacy protection of vehicles.The simulation results show that the scheme introduces virtual vehicle information to make it impossible for attackers to distinguish between virtual vehicles and real vehicles,effectively reducing the possibility of leakage of the real location or trajectory of vehicles,and enhancing the location privacy protection effect under low traffic density.

Key words:vehicular Ad hoc network;location privacy protection;mix zone;pseudonym change;virtual location

0 引言

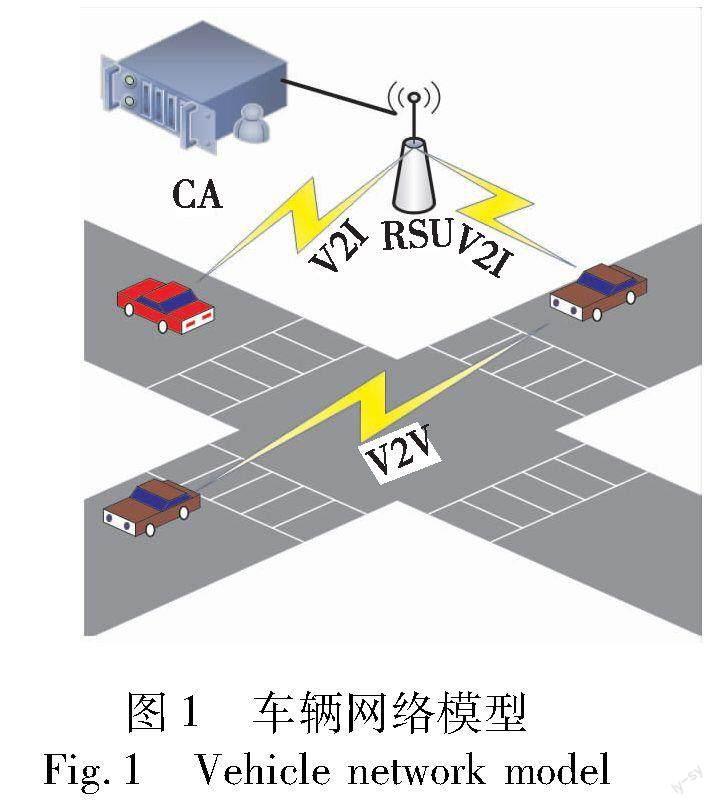

近年來,由于道路上的車輛呈指數增長,交通安全已經成為人們關注的一個重要問題。道路事故的頻繁發生,奪去了許多人的生命。智能交通系統(intelligent transportation systems,ITS)作為解決上述問題的一種有效技術,可以為道路使用者提供安全應用[1]。而車載自組織網絡(vehicular Ad hoc network,VANET)是無線通信技術(如IEEE 802.11p、藍牙)和定位技術(如全球定位系統)發展的產物,是實現ITS的關鍵組成部分。在VANET中,車輛通過合作感知消息(cooperative awareness message,CAM)來感知周圍環境。為了共享關鍵的駕駛信息,VANET建立了兩種通信方式,即車輛對車輛(vehicle to vehicle,V2V)和車輛對基礎設施(vehicle to infrastructure,V2I)的通信[2]。在V2V通信中,車輛通過與附近車輛通信來交換信息;在V2I通信中,車輛直接與路側單元(roadside unit,RSU)通信。

在實際通信中,每輛車需要定期廣播一些基本安全消息(basic security messages,BSM)(通常每100 ms左右廣播一條消息),消息中一般含車輛ID、時間、位置和速度等信息。雖然這些安全消息有助于預防和防止事故的發生,但它們也可能被攻擊者用于未經授權的車輛跟蹤。通過使用符合IEEE 802.11的外部無線網絡,攻擊者可以竊聽所有廣播消息,并確定車輛(或用戶)在一段時間內訪問的位置信息。這些位置歷史信息(或目標車輛的移動軌跡)與車輛用戶感興趣的地點相關聯,因此,這些信息可以用來監視車主的活動,甚至它們還可能被用于犯罪行為,如綁架或汽車盜竊。因此,保護車輛的位置信息或運行軌跡尤其重要。

在VANET中,利用混合區方案來保護車輛的位置隱私一直是人們研究的熱點,其中混合區包括靜態混合區[3~5] 和動態混合區[6~11] 。在基于動態混合區的策略中,車輛在行駛過程中不斷檢測周圍環境,并與鄰居協調,同時更換假名。Buttyn等人[12]提出在VANET中緩慢地保持位置隱私,該方案無須通過車輛之間的同步來進行假名更改。其關鍵思想是,當車速低于給定閾值(如30 km/h)時,車輛應進入靜默期(不應發送信標或警告消息),并在每個靜默期內更換假名。該方案保證了靜默周期和同步假名在時間和空間上的變化。Song等人[13]提出了一種基于車輛密度的DLP方案,其基本思想是當目標車輛的通信范圍內至少存在k-1(k≥1)輛車時,目標車輛及其鄰居可以更新其假名,但更新假名的位置隱私保護水平取決于道路交通狀況。2021年Zhang等人[14]提出了一種閃爍的基于上下文的混合策略,該策略將進入混合區內遇到的新車輛添加到流程中,以增加匿名集的大小,可提供比傳統的動態混合區策略更高的隱私級別,但其忽略了在車輛密度較低的情況下,因很難遇到實際車輛而無法增加匿名集大小的問題。隨后,Kalaiarasy等人[15]提出一種激勵合作的混合區隱私保護策略,然而在交通密度較低的情況下,該方案對目標車輛的隱私保護效果相對較弱。

對于靜態混合區設計,Lu等人[16]把社會公共區域作為更新假名的混合區,如停車場和十字路口,但大量的車輛在此區域同時更新假名會提高其匿名性。Boualouache等人[17,18]引入了車輛位置隱私區(vehicular location privacy zone,VLPZ)更新假名,它可以通過某些路邊基礎設施來實現,如路邊加油站、收費站等。車輛聚集在該區域時停播信標、更新假名,然后選擇一條隨機的車道駛出該區域。但在現實中,僅僅為了改變假名而在道路沿線建造許多VLPZ是不可能的。Boualouache等人[19]選擇紅色交通燈前面的區域作為靜音混合區,車輛可以通過RSU替換其假名或與鄰居交換假名。Ravi等人[20]提出了一個k-匿名的混合區模型,該模型考慮了每個移動用戶在混合區的停留時間,在一定程度上提高了位置隱私的安全性。Li等人[21]考慮到行車安全問題,將混合區定義在紅綠燈前車輛非常緩慢甚至停車的地方。根據紅綠燈周期內預測的實時交通流量動態配置混合區長度,但是,在低交通流量情況下,區域范圍沒有明確說明,不能完全保證軌跡隱私保護的效果。

本文旨在提高低密度區域車輛的隱私保護水平,同時平衡車輛在行駛過程中不同車輛密度對隱私保護效果的影響。為此,本文提出了一種支持虛擬車輛輔助假名更新的混合區位置隱私保護方案。該方案在廣播信標時即告知協作者所需匿名集k的大小,并且在合作者搜索結束后,根據協作者的數量和匿名集大小k來判斷是直接進行假名更新,還是通過產生虛擬位置來滿足低密度區車輛用戶所需的隱私保護效果后再進行假名更新。即該方案利用匿名集大小和協作者數量進行比較和判斷,從而平衡了車輛在行駛過程中不同時間點因車輛密度不同對隱私保護效果的影響。仿真實驗結果表明,本文方案不僅增強了混合區的匿名性,而且使攻擊者對目標車輛的追蹤變得模糊,同時解決了在低交通流量情況下的隱私泄露問題,從而更好地實現了對真實車輛的位置隱私保護。

1 系統模型與問題描述

1.1 系統模型

車輛網絡模型由三個實體組成,如圖1所描述的證書頒發機構(certificate authorities,CA)、RSU和車載單元(on board unit,OBU)。

1)CA 一組證書頒發機構,構成車輛公鑰基礎設施(vehicular public-key infrastructure,VPKI),為合法車輛提供證書。本文假設一個VPKI具有長期CA(long term CA,LTCA)和假名CA(pseudonym CA,PCA)[22,23]。LTCA向注冊車輛提供長期證書(long term certificate,LTC),用于授權從PCA獲得假名[22]。

2)RSU RSU為路側單元,它可以通過無線信道傳輸消息。從CA獲得授權后,RSU能為OBU生成一組與其假名等效的虛擬假名。最先進的VPKI部署可以及時地提供假名[23]。

3)OBU OBU是安裝在車輛上的車載單元,車輛可以通過它與其他車輛或基礎設施通信。假設所有OBU和RSU都擁有一個硬件安全模塊(hardware security module,HSM),存儲在HSM中的私鑰無法提取,對于OBU來說,一次只能激活一個假名。

車輛用戶使用OBU中存儲的私鑰對消息進行簽名,在檢測到故障行為的情況下,已通過認證的OBU可由決議機構(resolution authority,RA)追蹤其長期身份[22]。針對行為不端的OBU,RA通過將它添加到撤銷列表[24]中來取消其參與系統的權利。除非撤銷,否則OBU和RSU被認為是受信任的。

在系統初始化階段,當車輛需要進入網絡時,它先向CA注冊,CA為其生成一組公鑰/私鑰對{pubki,prvki}Mk=1預加載到車輛的OBU中,用來實現加/解密和簽名等功能。

1.2 問題描述

車輛在道路上行駛需要廣播安全信息,外部攻擊者可能會沿道路放置無線網絡接收器竊聽車輛通信,如監聽車輛的物理地址或假名,通過分析能夠跟蹤和識別車輛,從而獲取車輛的隱私信息。

當道路上行駛的車輛中僅有一輛改變假名時,攻擊者可以很容易地鏈接車輛的新舊假名,以此獲取車輛的運行軌跡等敏感信息。針對這種類型的攻擊,可以使用一些同步車輛同時更新假名來實現保護。然而,根據周圍車輛密度情況,在k-匿名混合區內進行假名更新來保護車輛位置隱私時,車輛合作假名更新會出現以下問題。首先,當車輛行駛在低密度區域時,周圍車輛較少,無法達到k-匿名的效果,因此更新假名前,需要確保車輛在低密度區域仍然能夠實現k-匿名的效果;其次,在不同時刻,因車輛密度不同,會對隱私保護效果產生不平衡影響。這些因素促使本文提出了一種結合虛擬位置的混合區位置隱私保護策略,旨在解決上述問題,使用戶能夠在不同時間和交通狀況下都能夠保護其位置隱私。

2 方案設計

針對低密度區合作車輛較少,造成攻擊者易關聯車輛新舊假名而引起位置泄露的問題,提出了對交通密度變化有彈性的隱私保護方案。通過在混合區內廣播虛假信標消息,引入冗余的假名和位置信息來混淆和隱藏目標車輛的假名和位置信息,阻止攻擊者鏈接目標車輛的新舊假名。

本文方案使用目標車輛附近的RSU來創建混合區,以實現車輛的假名更新。RSU負責建立和維護對稱密鑰、生成虛假信標消息并確保虛假消息不干擾車輛間的正常信息交互。為了保證正常信息交互,RSU需為車輛提供識別虛擬信息的功能。因此,它會保留一個CF[25],并分發給OBU。該數據包括虛擬信息指紋,用于標記混合區內的虛擬消息。對于每個混合區,RSU管理虛擬車輛的產生和鄰近車輛的密鑰分配。

本文方案的基本思想是在目標車輛通信范圍內先找出協作車輛,即真實節點,并生成至少k-n個虛擬節點,將真實節點和虛擬節點相結合,實現混合區內k-匿名的效果。為了防止女巫攻擊和重播攻擊,生成的虛擬節點僅在混合區的預定義范圍MIX內有效。圖2給出了算法的運行示例,其中每個實心點表示真實節點,虛心點表示生成的虛擬節點。在圖2中,目標車輛L0將協作者搜索請求廣播到通信范圍內的其他車輛,合作進程在t1時刻結束。在圖3中,通過虛擬位置技術生成一部分虛擬節點,并為其分配相應的假名。假名分配結束后,RSU將匿名位置集(包含真實節點和虛擬節點的位置及其假名)發送給目標車輛和所有協作者,并在t2時刻開始廣播這些消息。然后,在圖4中,在t2時刻的混合區MIX內真實/虛擬節點同時進行假名更新。其過程包括混合區協作者搜索、混合區虛擬節點搜索和混合區觸發三個階段。

2.1 混合區協作者搜索階段

此階段由車輛完成,利用頻繁交換的信標消息中未使用的比特作為方案的一個定制比特位RTC(ready to change)。這個位用于是否想要更新假名的標志,并判斷車輛是否愿意進行同步假名更新。當車輛想要更新假名時,即假名的最小穩定壽命即將到期,它將信標中更新假名的標志設置為1并廣播此信標,同時在RSU通信范圍內廣播假名更新的協作請求。該請求包括中心posi和半徑ri的混合區域MIX、響應過期時間t1、混合區啟動時間t2以及請求的協作者數量k,即

算法1 混合區協作者搜索算法

輸入:協作請求Req。

輸出:協作者數量n。

a)車輛的假名即將過期,將信標消息Beason中的RTC設置為1;

b)廣播信標消息Beason;廣播請求Req;/*通信范圍內假名更新協作請求的消息被命名為Req*/

c)車輛N接收到的消息中RTC為1,則協作者的數量n=n+1;

d)反復執行步驟c),直到到達響應過期時間t1為止。

2.2 混合區虛擬節點搜索階段

完成協作者的搜索后,對比協作者的數量和需要的匿名條件k的大小。如果n≥k,目標車輛和協作車輛共同創建一個獨立的k-匿名混合區直接進行假名更新;否則,需要RSU利用虛擬位置技術生成部分虛擬節點(步驟c))來幫助其生成匿名混合區。這些虛擬節點相對于posi的位置符合均勻分布,其中posi是虛擬圓中心坐標,即混合區的中心坐標,生成的虛擬節點全部包含在混合區的范圍內。將生成的m個虛擬節點作為候選位置集CLS(candidate location set):

CLS={L1,L2,L3,…,Lm}(1)

RSU從位置集CLS中篩選出k-n個虛擬節點,并為其分配假名,從而構成虛擬匿名集VAS(virtual anonymous set):

VAS={(L1,psd1),(L2,psd2),(L3,psd3),…,

(Lk-n,psdk-n)|k-n≤m}(2)

然后,RSU將k-n個虛擬節點和n個真實節點組成車輛節點匿名集NAS(node anonymous set):

NAS={(L1,psd1)(L2,psd2),…,

(Lk-n,psdk-n),…,

(Lk,psdk)}(3)

最壞的情況是只有一個真實節點,此時方案也可以建立一個匿名混合區。

對于每個真實節點對應的車輛,RSU分別使用它們的公鑰加密匿名集,并將加密后的匿名集發送給對應車輛,加密的匿名集表示為

算法2 混合區虛擬節點搜索算法

輸入:協作者的數量n,旋轉角度θ,初始化候選位置集CLS,初始化空數組NAS。

輸出:車輛節點匿名集NAS。

a)在該區域內混合區滿足k-匿名的要求,即n≥k時,直接進入混合區觸發階段,執行算法3的步驟c);

b)若合作車輛不滿足匿名要求,即n<k時,以RSU的位置坐標posi作為虛擬圓的中心位置點,選擇角度θ,隨機選擇一個協作者的位置作為旋轉起始位置;

c)依次判斷該角度上是否有真實節點存在,若存在則跳過此角度;若不存在,則在該角度上生成一個虛擬節點并加入CLS中;/*初始時刻角度θ為0,每次判斷結束后角度增加2π/k*/

d)重復步驟c),直到角度θ等于2π為止;

e)在CLS中挑選出k-n個虛擬節點,為其分配假名,構成VAS;

f)將虛擬節點和真實節點組成k-匿名位置集NAS,將NAS加密并發送給參與者,位置分配結束。

2.3 混合區觸發階段

計時器用于觸發混合區內的所有協作車輛同時更新假名。當時間到達t2時,每個參與節點開始以隨機順序廣播其收到的匿名位置集NAS。從攻擊者的角度來看,這k個標識符是無法區分的。因此,每個節點的新假名被其他k個真實或虛擬節點的假名隱藏了。混合區中的所有協作車輛在此時同時更新假名,并在成功更新假名后將其標志位RTC設置為0,這意味著該車輛成功更新了假名。

算法3 混合區觸發算法

輸入:匿名集。

a)協作者接收到NAS,且時間到達t2;

b)每個協作者在混合區內按隨機順序廣播NAS;

c)所有車輛在此時進行假名變更,直到檢測到車輛的RTC為0,該車輛假名變更結束;

d)退出混合區后利用新假名廣播消息。

2.4 正確性分析

在通信過程中,RSU能夠對數據進行加密處理,以確保通信內容的機密性和安全性。同時,RSU具備較高的計算和存儲能力,可以對數據進行處理和轉發,以滿足車輛和服務提供商之間的通信需求。通過使用加密技術,可以有效地防止未授權的第三方對通信過程中的數據進行竊聽和入侵。

在生成虛擬節點時,考慮到對道路交通安全的影響,會對這些節點進行標記以區別于真實節點。參與合作的車輛會了解生成的虛擬節點集,并且只有在混合區內的部分虛擬節點才會有效。這種設計可以確保合作車輛對虛擬節點的掌握,并限制虛擬節點的使用范圍,從而更好地保護車輛的位置隱私和道路交通安全。

綜上所述,通過利用RSU的計算和存儲能力,并采用加密通信方式,可以在用戶與RSU之間以及RSU與服務提供商之間建立安全的通信環境。同時,在生成虛擬節點時,考慮到道路交通安全的因素,使用標記來區分虛擬節點,并確保其僅在混合區內有效。這些措施旨在提升系統的安全性和隱私保護水平,以滿足實際需求。

3 仿真實驗和性能分析

通過交通仿真實驗,分別研究了不同車輛密度下該方案的隱私保護效果,并將本文方案與已有研究工作進行了比較。

3.1 仿真實驗

使用SUMO交通模擬器和LUST數據集[26],對盧森堡城市的車輛軌跡進行了模擬仿真。在模擬實驗中,車輛速度是周期性變化的且其取值在10~20 m/s。根據不同的交通密度,將交通場景分為中心城區(高密度區)、住宅區(中密度區)、郊區(低密度區)三種類型。

圖5給出了在不同車輛密度場景下的某個十字路口獲得的匿名集熵,熵值越大,位置隱私保護效果越好。從圖5中可以看出,本文方案的位置隱私保護效果隨交通擁擠度和車輛密度的變化而變化。當在中心城區和住宅區時,匿名規模隨著時間的增加而迅速增長,匿名集的熵也隨時間的增加而迅速增長。當車輛行駛在郊區時,由于虛擬車輛的加入,本文方案依舊能夠保持匿名集熵隨著時間的增加而增長。圖6顯示了攻擊者成功跟蹤車輛的概率。 攻擊者成功跟蹤的概率是指在一個混合區內成功跟蹤的車輛數與車輛總數的比值。隨著熵的增加,攻擊者正確跟蹤車輛的概率會降低。

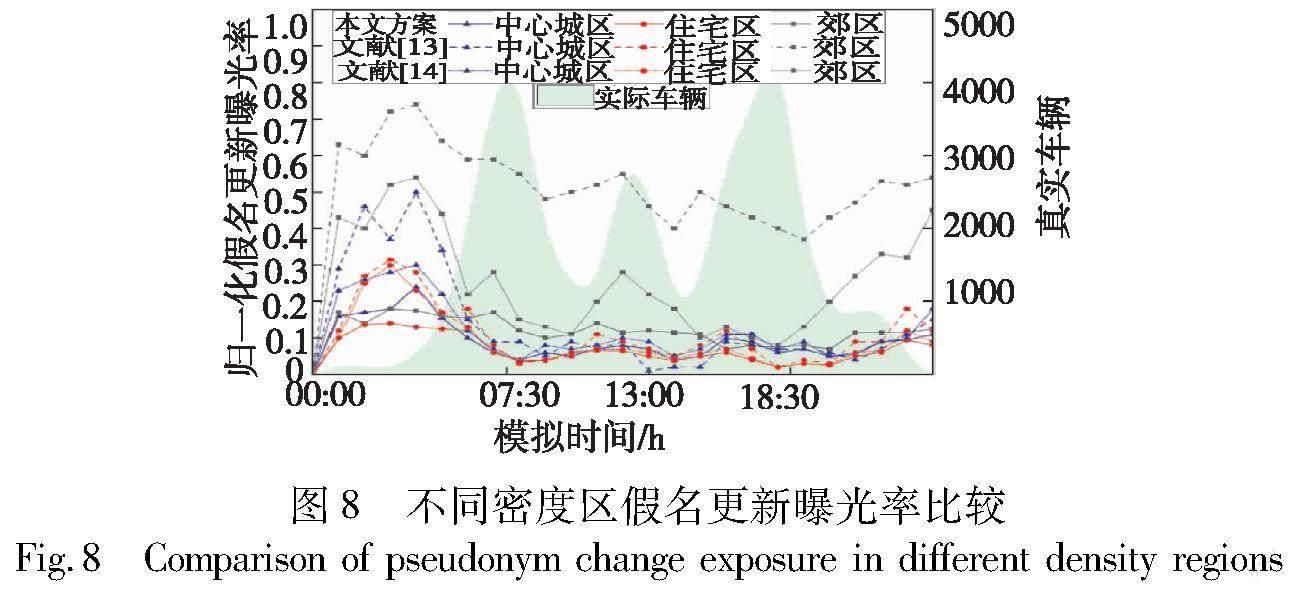

虛擬車輛的數量隨實際車輛數的變化而變化。已知參與合作的實際車輛數和所需匿名集大小,可以計算出所需虛擬車輛的數量。直觀地說,虛擬車輛的數量與交通密度成反比。圖7是對三種場景進行的全天模擬。如預期的那樣,隨著高峰時段(7:30、13:00、18:30左右)真實車輛密度的增加,只需要較少的虛擬車輛就可達到相同的隱私保護效果。

3.2 性能比較

通過對三個方案在三種不同場景下的全天模擬,得到了如圖8所示的結果。從圖8中可以看出,隱私暴露程度與真實車輛密度呈負相關。尤其從高峰時間7:30、13:00和18:30左右可以明顯看到,隨著車輛密度的增加,隱私暴露值逐漸降低。但由于午夜至凌晨5點的交通密度非常低,這段時間對車輛的隱私保護最少,且中心城區和住宅區之間的區域差異也會導致隱私暴露程度的差異。三個方案都是利用周圍的車輛作為匿名混合區內的節點,通過在混合區內進行假名更新來實現對目標車輛的位置進行隱私保護。在中心城區和住宅區,本文方案與文獻[13,14]有著相近的隱私保護效果,但在郊區,本文方案在利用周圍車輛進行合作假名更新的同時引入虛擬位置,解決了低密度區域因車輛密度不足而導致的隱私保護效果下降的問題。因此,本文方案在隱私保護上表現更好。此外,本文方案根據協作者的數量和匿名集大小k來判斷需要生成多少虛擬位置,從而提供更具彈性的隱私保護效果,以適應不同時間段車輛數量的波動。換言之,本文方案能夠對在不同密度下的車輛提供相同的隱私保護效果,均衡車輛行駛在道路上因密度不同導致的隱私保護效果不穩定的問題,為車聯網系統提供更強大的安全保障,讓車主更加放心地享受智能出行服務。

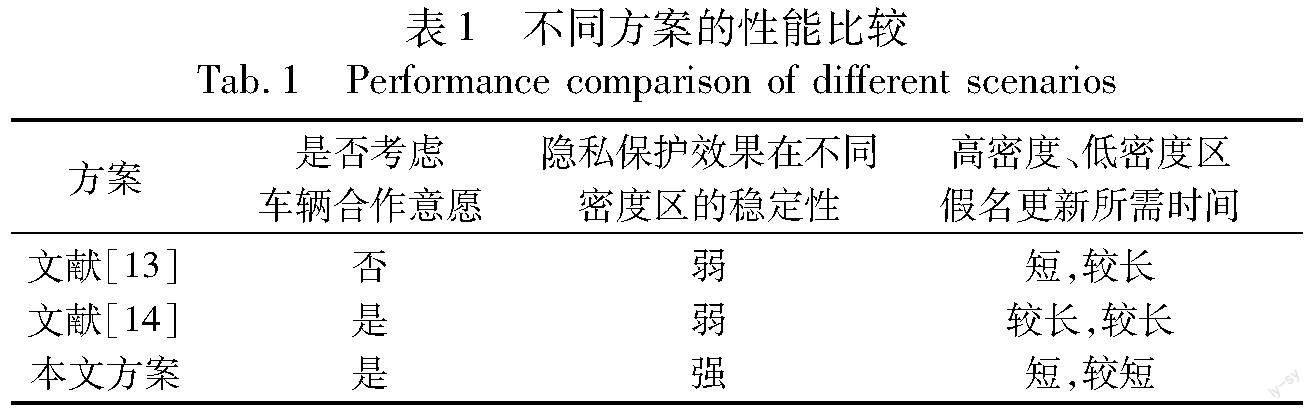

通過與文獻[13,14]進行比較發現,本文方案在許多方面具有明顯的優勢,如表1所示。文獻[13]根據周圍車輛密度進行假名更新,但沒有考慮到周圍車輛是否愿意合作。在車輛密集區,假名更新較容易實現,因為有許多車輛存在,然而,在自私節點不愿意合作的情況下,位置隱私保護無法實現。尤其是在低密度區,為了滿足匿名條件,需要增加等待時間;而且所需的等待時長是不確定的,最壞的情況是在假名到期時仍然無法滿足匿名條件,導致位置隱私的泄露。文獻[14]考慮了周圍車輛是否愿意合作,確保了節點在混合區內的參與,并在進入靜默期內要將遇到的新鄰居加入到混合區內來增加對位置隱私的保護,這一動作增加了混合區內的等待時長,因此假名更新所需時間較長。

本文方案保證節點在混合區內參與的基礎上,當混合區參與節點數量不足時,引入部分虛擬節點來保證所需的隱私保護效果。在高密度區,由于車輛密集分布,在搜索到足夠數量的協作者后,可以直接進行假名更新。這一過程只需要搜索協作者,無須其他操作,因此在這種情況下,假名更新所需的時間很短。在中密度區,可能只需要生成少量虛擬節點即可滿足匿名要求。然而,在低密度區由于道路上車輛較少,很難達到k-匿名的要求,所以需要在有協作者的基礎上生成一部分虛擬節點,以混淆攻擊者的監聽。在這種情況下,假名更新所需的時間會增加,由于將生成虛擬節點的任務交給計算能力強大的RSU,所以本文方案在低密度區的時間開銷仍然相對較低。

綜上所述,通過比較不同方案的指標發現,本文方案具有明顯的優勢。文獻[13]在低密度區可能導致假名更新失敗,而文獻[14]在低密度區需要增加搜索時間。相比之下,本文方案在各種區域都能夠保證節點在混合區內的參與,并在高密度區和中密度區的假名更新時間上具有優勢;且在低密度區,通過引入虛擬位置來提高隱私保護效果,并將虛擬位置生成任務交給計算能力強大的RSU,從而減少了時間開銷。

4 結束語

本文基于k-匿名的基本思想,提出了一種支持虛擬車輛輔助假名更新的混合區位置隱私保護方案。該方案通過在低密度區引入虛擬位置來構建k-匿名混合區,以此混淆和隱藏目標車輛的假名和位置信息,從而提高了目標車輛在低密度區的位置隱私保護效果。通過對該方案進行流量仿真實驗,從多個隱私度量的角度對其性能進行了分析,并與已有的文獻[13,14]進行了性能比較。結果顯示,本文方案在位置隱私保護方面更具有彈性,在高密度區和低密度區都能實現較好的隱私保護效果。然而,由于本文方案目前未考慮周圍車輛的攻擊對隱私保護效果的影響,接下來將研究如何改進此方案以抵御這類攻擊,同時平衡位置服務和位置隱私保護之間的需求。

參考文獻:

[1]

Sheikh M S,Liang J.A comprehensive survey on VANET security services in traffic management system[J].Wireless Communications and Mobile Computing,2019,2019:2423915.

[2]Dey K C,Rayamajhi A,Chowdhury M,et al.Vehicle-to-vehicle(V2V) and vehicle-to-infrastructure(V2I) communication in a heterogeneous wireless network-performance evaluation[J].Transportation Research Part C:Emerging Technologies,2016,68:168-184.

[3]Memon I,Memon H,Arain Q A.Pseudonym changing strategy with mix zones based authentication protocol for location privacy in road networks[J].Wireless Personal Communications,2021,116(4):3309-3329.

[4]Kalaiarasy C,Sreenath N,Amuthan A.An effective variant ring signature based pseudonym changing mechanism for privacy preservation in mixed zones of vehicular networks[J].Journal of Ambient Intelligence and Humanized Computing,2020,11(4):1669-1681.

[5]侯慧瑩,廉歡歡,趙運磊.面向自動駕駛的高效可追蹤的車聯網匿名通信方案[J].計算機研究與發展,2022,59(4):894-906.(Hou Huiying,Lian Huanhuan,Zhao Yunlei.An efficient and trace-able anonymous VANET communication scheme for autonomous driving[J].Journal of Computer Research and Development,2022,59(4):894-906.)

[6]Saini I,Saad S,Jaekel A.A comprehensive pseudonym changing scheme for improving location privacy in vehicular networks[J].Internet of Things,2022,19:100559.

[7]Ye Xin,Zhou Jin,Li Yuedi,et al.A location privacy protection scheme for convoy driving in autonomous driving era[J].Peer-to-Peer Networking and Applications,2021,14(3):1388-1400.

[8]Yamazaki R,Yoshida M,Shigeno H.A dynamic mix-zone scheme considering communication delay for location privacy in vehicular networks[C]//Proc of IEEE International Conference on Pervasive Computing and Communications Workshops and other Affiliated Events.Piscataway,NJ:IEEE Press,2021:245-250.

[9]Babaghayou M,Chaib N,Lagraa N,et al.A safety-aware location privacy preserving IoV scheme with road congestion-estimation in mobile edge computing[J].Sensors,2023,23(1):531.

[10]張海波,蘭凱,陳舟,等.車聯網中基于環的匿名高效批量認證與組密鑰協商協議[J].通信學報,2023,44(6):103-116.(Zhang Haibo,Lan Kai,Chen Zhou,et al.Ring-based efficient batch authentication and group key agreement protocol with anonymity in Internet of Vehicles[J].Journal on Communications,2023,44(6):103-116.)

[11]楊少杰,鄭琨,張輝,等.基于博弈論與區塊鏈融合的k-匿名位置隱私保護方案[J].計算機應用研究,2021,38(5):1320-1326.(Yang Shaojie,Zhang Kun,Zhang Hui,et al.k-anonymous location privacy protection scheme based on game theory and blockchain fusion[J].Application Research of Computers,2021,38(5):1320-1326.)

[12]Buttyán L,Holczer T,Weimerskirch A,et al.SLOW:a practical pseudonym changing scheme for location privacy in VANETs[C]//Proc of IEEE Vehicular Networking Conference.New York:ACM Press,2009:1-8.

[13]Song J H,Wong V W S,Leung V C M.Wireless location privacy protection in vehicular Ad hoc networks[J].Mobile Networks and Applications,2010,15(1):160-171.

[14]Zhang Zhixiang,Feng Tianyi,Sikdar B,et al.A flickering context-based mix strategy for privacy protection in VANETs[C]//Proc of IEEE International Conference on Communications.Piscataway,NJ:IEEE Press,2021:1-6.

[15]Kalaiarasy C,Sreenath N.An incentive-based co-operation motivating pseudonym changing strategy for privacy preservation in mixed zones in vehicular networks[J].Journal of King Saud University-Computer and Information Sciences,2022,34(1):1510-1520.

[16]Lu Rongxing,Lin Xiaodong,Luan T H,et al.Pseudonym changing at social spots:an effective strategy for location privacy in VANETs[J].IEEE Trans on Vehicular Technology,2012,61(1):86-96.

[17]Boualouache A,Senouci S M,Moussaoui S.VLPZ:the vehicular location privacy zone[J].Procedia Computer Science,2016,83:369-376.

[18]Boualouache A,Senouci S M,Moussaoui S.Towards an efficient pseudonym management and changing scheme for vehicular Ad hoc networks[C]//Proc of IEEE Global Communications Conference.Pisca-taway,NJ:IEEE Press,2016:1-7.

[19]Boualouache A,Moussaoui S.Urban pseudonym changing strategy for location privacy in VANETs[J].International Journal of Ad hoc and Ubiquitous Computing,2017,24(1/2):49-64.

[20]Ravi N,Krishna C M,Koren I.Enhancing vehicular anonymity in its:a new scheme for mix zones and their placement[J].IEEE Trans on Vehicular Technology,2019,68(11):10372-10381.

[21]Li Youhuizi,Yin Yuyu,Chen Xu,et al.A secure dynamic mix zone pseudonym changing scheme based on traffic context prediction[J].IEEE Trans on Intelligent Transportation Systems,2022,23(7):9492-9505.

[22]Khodaei M,Jin H,Papadimitratos P.SECMACE:scalable and robust identity and credential management infrastructure in vehicular communication systems[J].IEEE Trans on Intelligent Transportation Systems,2018,19(5):1430-1444.

[23]Noroozi H,Khodaei M,Papadimitratos P.VPKIaaS:a highly-available and dynamically-scalable vehicular public-key infrastructure[C]//Proc of the 11th ACM Conference on Security & Privacy in Wireless and Mobile Networks.New York:ACM Press,2018:302-304.

[24]Khodaei M,Papadimitratos P.Efficient,scalable,and resilient vehicle-centric certificate revocation list distribution in VANETs[C]//Proc of the 11th ACM Conference on Security & Privacy in Wireless and Mobile Networks.New York:ACM Press,2018:172-183.

[25]Fan B,Andersen D G,Kaminsky M,et al.Cuckoo filter:practically better than bloom[C]//Proc of the 10th ACM International on Conference on emerging Networking Experiments and Technologies.New York:ACM Press,2014:75-88.

[26]Codeca L,Frank R,Engel T.Luxembourg sumo traffic(LuST) scenario:24 hours of mobility for vehicular networking research[C]//Proc of IEEE Vehicular Networking Conference.Piscataway,NJ:IEEE Press,2015:1-8.