面向數據保護的區塊鏈物聯網邊緣卸載策略

摘 要:物聯網(IoT)設備的廣泛應用帶來了數據安全性和完整性的挑戰。針對這一問題,提出了一種區塊鏈物聯網邊緣卸載策略,專注于數據保護。該策略通過將IoT設備數據上傳至區塊鏈,利用其不可竄改性和可追溯性來保障數據安全。鑒于區塊鏈的工作量證明(PoW)共識算法在數據驗證和區塊添加方面的高計算資源需求,該策略采用邊緣計算技術,將PoW共識過程卸載至邊緣服務器執行。進一步地,設計并實現了一個多目標邊緣卸載算法(multi-object edge offloading algorithm,MEOA),以尋找最優卸載策略,動態調整PoW共識難度,實現系統安全性與運行效率的平衡。仿真實驗結果表明,該策略相比其他卸載策略,在提高IoT設備數據上鏈效率、降低時間和能耗成本方面表現優異,同時確保了數據安全性和完整性。

關鍵詞:區塊鏈; 物聯網; 邊緣計算; 數據保護; 邊緣卸載

中圖分類號:TP311 文獻標志碼:A 文章編號:1001-3695(2024)07-004-1951-08

doi:10.19734/j.issn.1001-3695.2023.11.0531

Blockchain IoT edge offloading strategy for data protection

Abstract:The widespread application of Internet of Things(IoT) devices has brought forth the challenge of ensuring data security and integrity. This research proposed a blockchain-based IoT edge offloading strategy focused on data protection. The strategy involved uploading IoT device data to the blockchain, utilizing its immutability and traceability to enhance data security. Given the high computational demands of the blockchain’s proof of work(PoW) consensus algorithm for data verification and block addition, edge computing technology was employed to offload the PoW consensus process to edge servers. Furthermore,it developed a multi-objective edge offloading algorithm(MEOA) to identify the optimal offloading strategy and dynamically adjusted the PoW consensus difficulty, balancing system security with operational efficiency. Simulation results show that this strategy outperforms others in enhancing the chaining efficiency of IoT device data and reducing time and energy costs, while ensuring data security and integrity.

Key words:blockchain; Internet of Things; edge computing; data protection; edge offloading

0 引言

隨著物聯網(IoT)設備的廣泛應用,如何保護設備數據的安全性和完整性成為了一個重要問題。區塊鏈技術因其去中心化、數據不可竄改等特性,已漸漸成為保護數據隱私和安全性的理想選擇。使用區塊鏈技術,將IoT設備數據和用戶隱私數據打包成區塊進行上鏈保護,確保IoT設備數據的完整性、安全性和可追溯性[1]。然而,區塊鏈數據上鏈過程,如工作量證明(proof of work,PoW),屬于計算密集型任務,若直接在計算能力有限的IoT設備上運行,對于終端計算能力來說是一個巨大的挑戰,如果全部卸載到云端去執行,又會給用戶數據安全帶來隱患[2,3]。

為了應對這些挑戰,邊緣計算技術應運而生。作為一種新興的技術,它側重于在網絡邊緣設備(如網關、路由器或接入點)進行數據處理,以降低網絡延遲、提升數據處理效率,特別是在實時性需求高的應用場景(如自動駕駛、智能制造等)中,邊緣計算更顯其優勢。Zhao等人[4]將邊緣計算融入工廠協作跟蹤目標中,開發了具有物聯網邊緣計算功能的室內外協作跟蹤體系,使用分布式的計算方式有助于解決云端服務器的壓力,降低跟蹤延遲。Liu等人[5]提出了一種基于邊緣計算的目標位置二次定位可靠性機制,提高了大視頻序列在實際工業應用中的相應速度。

任務卸載是將任務從一個計算節點(通常是終端應用)遷移到另一個計算節點(如邊緣設備)上進行任務執行的過程[6]。邊緣計算環境下,使用不同任務卸載策略來提高應用性能和資源利用率已成為一個關鍵問題。Cheng等人[7]提出了一種空間-空中-地面聯合網絡(SAGIN)邊緣云計算架構,用于卸載考慮遠程能源和計算限制的計算密集型應用程序,其中由飛行的無人機(UAV)提供近用戶側邊緣計算,由衛星提供云計算的接入。凌雪延等人[8]利用混合編碼方式的遺傳算法,對系統時延和能耗的加權和最小化問題及逆行求解,確定最優的任務卸載調度策略與能耗間的權衡關系。薛寧等人[9]提出了一個任務卸載和異構資源調度的聯合優化模型,聯合最小化用戶的設備能耗、任務執行時延和成本等因素,利用深度強化學習算法,求解出最優任務卸載算法,使設備能耗和資源消耗量降低了一個等級。李沁穎等人[10]建立移動邊緣計算車載網絡系統模型,通過構建馬爾可夫優化過程,計算所有方案數據傳輸的成功概率并進行比較,以獲得任務分配和卸載的最優方案。

在此背景下,針對區塊鏈的共識過程的算力需求,需要尋求一種有效的方案,以解決IoT設備計算能力不足的問題[11]。Sengupta等人[12]首先根據工業物聯網中最相關的安全威脅提出對策,接著討論了一種稱為Tangle的物聯網區塊鏈設計,為工業物聯網的安全研究領域進行分類,并為其分別提供相應的解決方案。夏艷東等人[13]提出一種輕量級的認證與密鑰交換協議,采用物理不可克隆函數,并用模糊提取器來保障傳感設備的安全,同時采用單向散列函數等加解密技術建立安全繪畫通道,提高了設備的安全性,能夠抵抗現有的多種已知攻擊。這些研究為本文的工作提供了寶貴的參考和啟示。

為解決物聯網場景下使用區塊鏈技術進行數據保護時,系統面臨的IoT設備性能不足的問題。本文利用邊緣計算技術,將區塊鏈的PoW共識過程卸載到邊緣服務器上執行。設計并實現了一個多目標邊緣卸載算法(multi-object edge offloading algorithm,MEOA),用來找到最優的卸載策略,并動態調整PoW共識難度以平衡邊緣系統的安全性和運行效率。這樣不僅可以減少IoT設備的計算負擔、降低能耗,還可以加快數據上鏈的速度、提高系統的運行效率。通過Java語言搭建了一個仿真平臺進行對比實驗。實驗結果表明,與其他卸載策略相比,該策略具有良好的時間性能和能耗表現,并且可以有效地提高IoT設備數據上鏈的效率,從而更好地保護IoT數據的安全性和完整性;同時,該策略還可以對不同權重的卸載任務作出反饋,以滿足不同應用場景的需求。

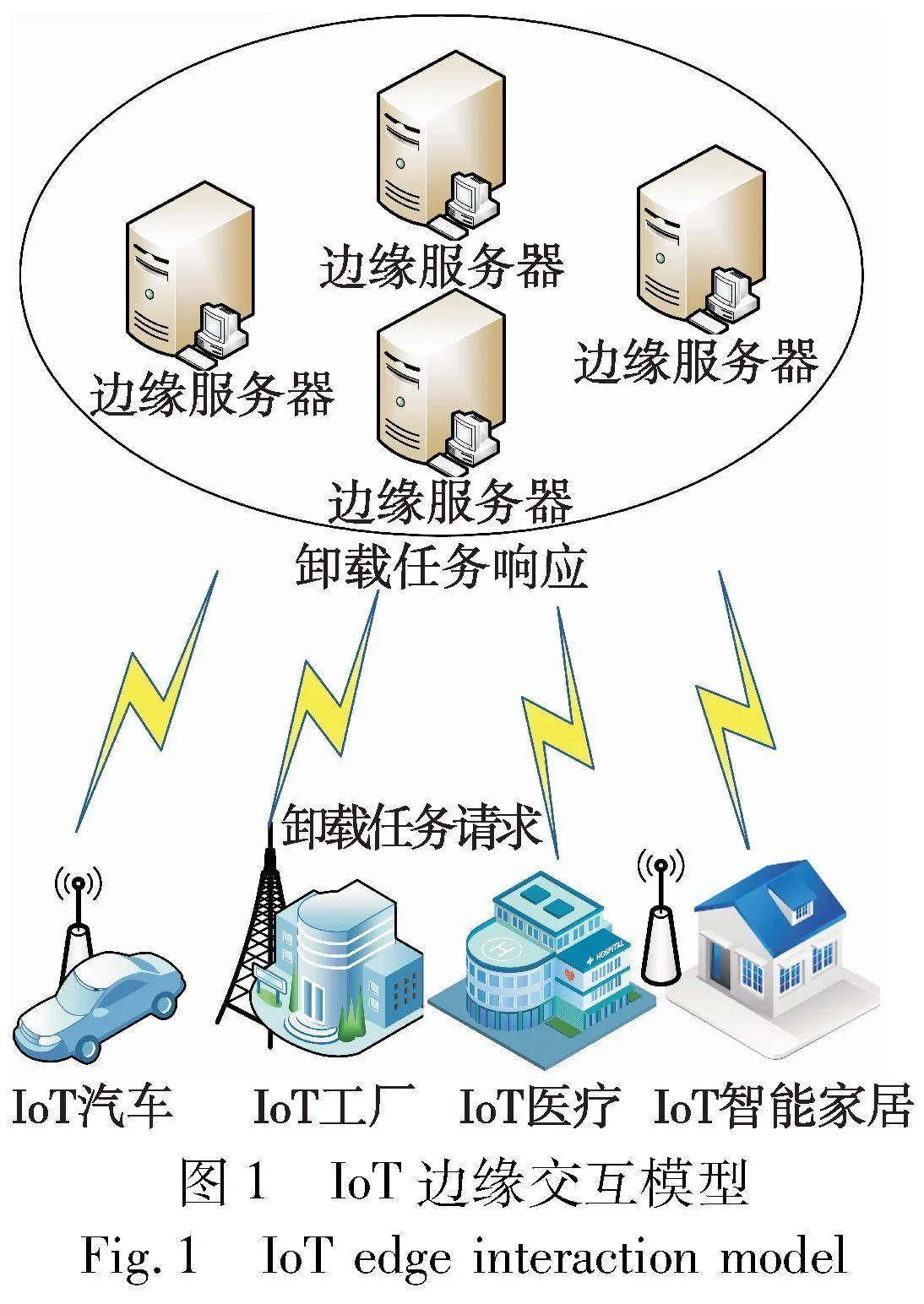

1 IoT邊緣交互模型

隨著物聯網的不斷發展,越來越多的物聯網進入了人們的日常生活,大到工廠汽車,小到家用電器、醫療設備,日常生活的方方面面都已經和物聯網緊密相關[14]。而在實際的生產環境中,IoT設備需要進行高頻、實時的數據交換和處理。由于這些設備的計算能力和電池壽命都有限,直接在設備本地處理所有的數據并不高效。同時,將所有數據傳輸到遠程的中央服務器進行處理也會帶來顯著的延遲,這在實時性要求高的應用場景中是不可接受的[15]。而邊緣技術的出現,支持將計算任務卸載到距離終端較近的高性能邊緣服務器進行處理,相比于云端集中處理或者本地處理,可以有效降低處理時間和延遲[16]。

IoT邊緣交互模型如圖1所示,其中IoT設備可以是任何搭載了傳感器和聯網功能的設備,例如工業生產線上的自動化機械,或智能家庭中的智能電器。這些設備會持續生成大量的數據,并需要進行一些計算密集型的任務。

邊緣服務器則位于接近IoT設備的網絡邊緣位置,具有強大的計算和存儲能力。它的主要任務是接收和處理從IoT設備傳來的數據和任務。處理完成的任務結果可以直接反饋給IoT設備,或者傳輸到云端進行進一步的分析和處理。

IoT設備和邊緣服務器之間的交互是動態的[17],需要考慮許多因素,如IoT設備和服務器的性能、任務的緊急程度和數據的大小等。為了實現最優的交互效果,通常需要一個有效的任務調度策略,以確定何時、何地以及如何處理這些任務。

1.1 區塊鏈邊緣任務卸載模型

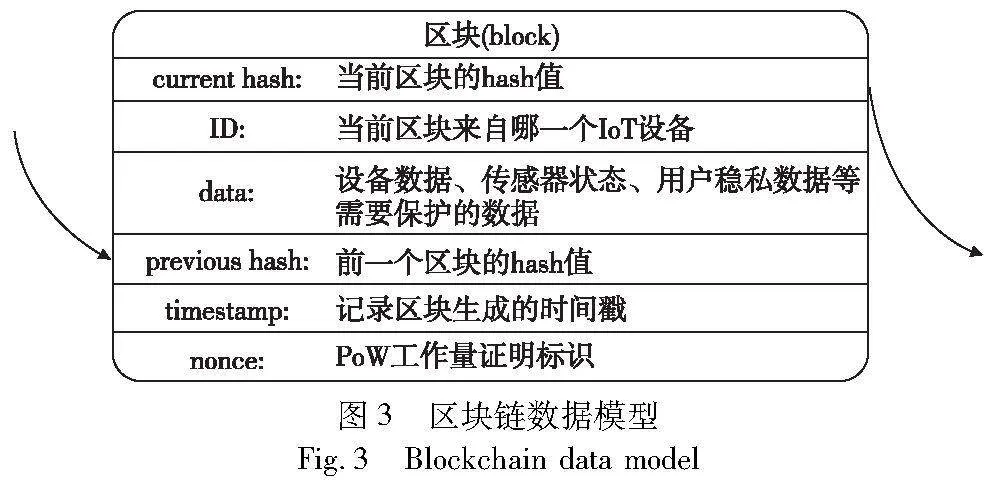

在部署了區塊鏈進行數據保護的物聯網場景中,針對區塊鏈的區塊生成過程,由于需要進行例如PoW的共識算法[18],對IoT設備的性能提出了很高的要求,于是將這一共識過程視作邊緣任務進行卸載。這一過程可以被抽象成如圖2所示的模型。

在該模型中,首先考慮了多個IoT設備與多個邊緣服務器。IoT設備由于其計算資源有限,不適合執行計算密集型任務,如工作量證明(PoW)等區塊鏈操作。所以,這些設備需要將區塊鏈的共識任務卸載到擁有更強大計算能力的邊緣服務器上。

IoT設備可以用集合D來表示,假設有n個IoT設備,集合D={d1,d2,…,di,…,dn}。每一個IoT設備都可以表示為一個三維向量di={Ci,Pi,Gi},其中Ci表示其計算能力,Pi表示其能耗速率,Gi表示其攜帶的數據大小。不同種類的IoT設備擁eb724cf2a5227ef410a08c26ded83acd有不同的以上三項參數。

邊緣服務器資源可以用集合S來表示,假設有m個邊緣服務器,集合S={s1,s2,…,sj,…,sm}。集合中的每一個邊緣服務器都可以表示為一個四維向量sj={Cj,Pj,Lj,Bj},其中Cj表示其計算能力,Pj表示其能耗速率,Lj表示其與IoT設備的物理距離,Bj表示其當前傳輸帶寬。

根據實際應用場景,可以抽象地理解為IoT設備在地理位置上呈現密集型分布,而邊緣服務器則呈現分散性分布,且區塊鏈部署于邊緣服務器的組網之中。而在任務卸載的過程中,某一邊緣服務器的傳輸帶寬Bj與其距離IoT設備的物理距離Lj成反比。bsw(base bandwith)代表系統的基礎帶寬。

具體可以表示為

PoW共識任務,它包含了待處理的任務列表。每個任務都從屬于某個特定的IoT設備,并帶有該設備產生的數據。任務的內容為新區塊的創建并上鏈,主要流程包括:新區塊的生成PoW、區塊上鏈、區塊驗證。

涉及到PoW共識機制時,特定哈希計算的原理包括礦工通過尋找滿足預定條件的哈希值來完成工作量證明[19],具體而言,Pow共識機制的核心內容主要包括[20]:

a)特定哈希計算(一般稱此過程為“挖礦”):在PoW中,礦工需要通過哈希函數生成一個滿足特定條件的哈希值(一般稱其為“目標值”)。這通常涉及到在區塊頭中添加一個隨機數(稱為nonce),并不斷嘗試不同的nonce,直到找到一個哈希值小于或等于“目標值”的情況。這個目標值是一個預先設定的閾值,它決定了挖礦的難度。

b)目標值的動態調整:為了確保新塊的產生時間接近一個固定的時間間隔,PoW機制采用了動態調整目標值的機制。如果礦工總體算力較大,導致塊生成速度過快,系統會增加目標值,提高難度。反之,如果算力減小,系統會降低目標值,降低難度。這個調整通常在每一個調整周期內進行,確保整個網絡能夠適應算力的變化。例如,比特幣網絡每2 016個區塊就進行一次調整[21],這大致對應兩周的時間。

在邊緣環境中部署區塊鏈服務后,邊緣服務器和IoT設備將會承擔起PoW中“礦工”的角色[22]。因此,利用PoW共識機制的特點,能夠根據當前邊緣服務器和IoT設備的實時算力、負載情況,以及上一個時間段內的區塊生成速度,動態調整“目標值”,從而調整挖礦的難度。

針對不同特點的邊緣環境以及不同的應用需求,挖礦的難度可以被調整到合適的大小,既能滿足應用的時延需求,又在邊緣服務器性能能夠承受的范圍內。同時,如果區塊生成速度過快,系統提高目標值以增加難度,反之則降低目標值以降低難度。這樣既能避免因挖礦難度過低而損失安全性,又能將終端IoT設備不可能完成的共識操作很好地卸載到邊緣服務器上來完成。

因此,可以將區塊鏈的PoW共識過程抽象為一個卸載任務,本文稱其為“區塊鏈的共識任務”(以下簡稱為任務)。

卸載任務可以用集合V來表示,假設有l個任務,集合V={v1,v2,…,vk,…,vl}為待處理任務的集合。每個任務都可以表示為一個六維向量vk={ di,Nk,Fk,Dk,Wtk,Wek}。其中:di表示任務所屬的IoT設備;Nk表示任務需要挖掘并上鏈的區塊數;Fk表示任務的挖礦難度;Dk表示需要上鏈保護的數據大小,同時也是需要參與共識過程的數據大小;Wtk表示任務時間權重;Wek表示任務能耗權重。

而對于每一個任務vk,其基準運算時間Btk的來源是運行仿真實驗的真實計算機處理該任務所需要的時間。任務需要參與共識的數據大小Dk取決于產生這個任務的IoT設備di的設備數據大小Gi,此關系可以抽象表示為

Dk=F×Gi(2)

其中:F為常量系數且F>0。

1.2 時間模型和能耗模型

任務集合中的每個任務都可以選擇在IoT設備本地執行,或者是傳輸到某一個邊緣服務器上執行。為了簡化模型,假設每個邊緣服務器同一時刻只能處理一個卸載任務。

1)在本地執行時

當任務vk在本地IoT設備di執行時,只需要考慮任務的執行時間,而上鏈產生的傳輸時間相對于任務計算時間非常小,因此可忽略不計。

本地任務完成時間為

本地執行能耗為

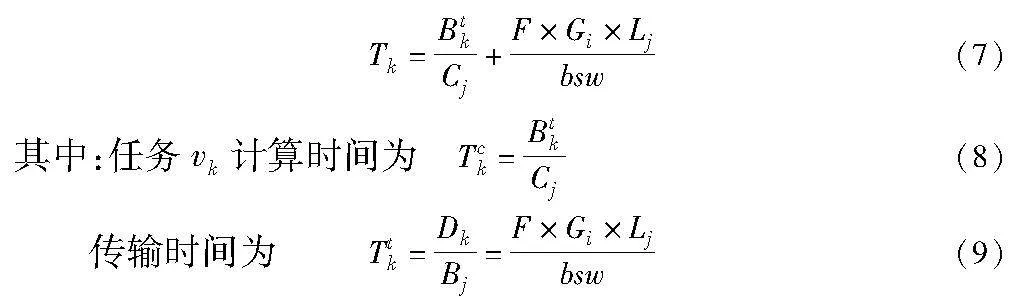

2)在邊緣服務器執行時

當IoT設備di產生的任務vk被卸載到邊緣服務器sj執行時,除了計算所消耗的時間,還需要考慮任務數據傳輸的時間。而傳輸時間又受到數據大小Dk和帶寬Bj的影響。

此時,任務完成總時間為

而邊緣服務器sj的傳輸帶寬Bj為式(1),數據大小Dk為式(2)。所以總時間為

任務vk在邊緣服務器sj執行的能耗為

在任務卸載過程中,一個任務集合會包含多個任務,每個任務都有兩種可能的卸載方式:在本地卸載或在某一邊緣服務器上卸載。所以任務集合V={v1,v2,…,vl}的總時間消耗T可表示為

總能耗E可以表示為

1.3 區塊鏈數據模型

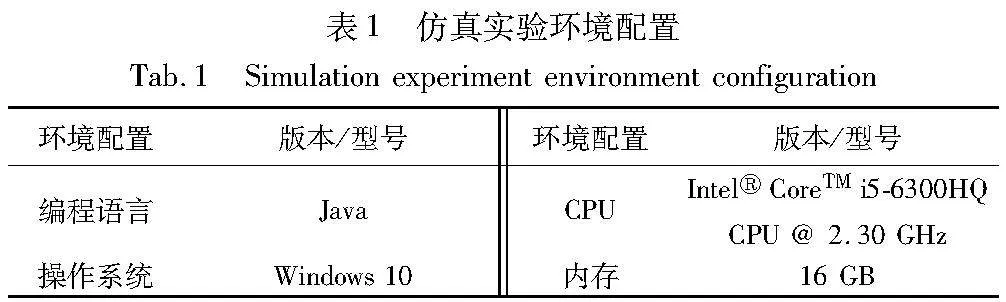

區塊鏈被采用以確保數據的安全性,每一個區塊所包含的信息如圖3所示。

圖3中,每一個矩形代表一個區塊,每個區塊包含的信息如下:

ID值:表明當前區塊來自于哪一個IoT設備,將設備ID置入區塊使其能夠對每個區塊進行溯源。

privious hash:前一個區塊的hash值,用來表示當前區塊對前一個區塊的引用,這使得區塊與區塊直接可以相連接形成區塊鏈。

current hash:表示當前區塊的唯一標識。

current hash值的生成過程包含了當前區塊的所有信息,并且是經過PoW和驗證的合法數值。

timestamp:記錄該區塊的生成時間。

nonce:該區塊的工作量證明的計數器,也參與了current hash值的運算。

data:需要保護的數據,可以是IoT設備的運行狀態、工作日志、傳感器數據,或是用戶的隱私數據等。

data的長度理論上可以是無限的,具體取決于需要上鏈進行保護的具體數據內容。需要注意的是,該數據長度的變化將會影響區塊共識過程的計算量。

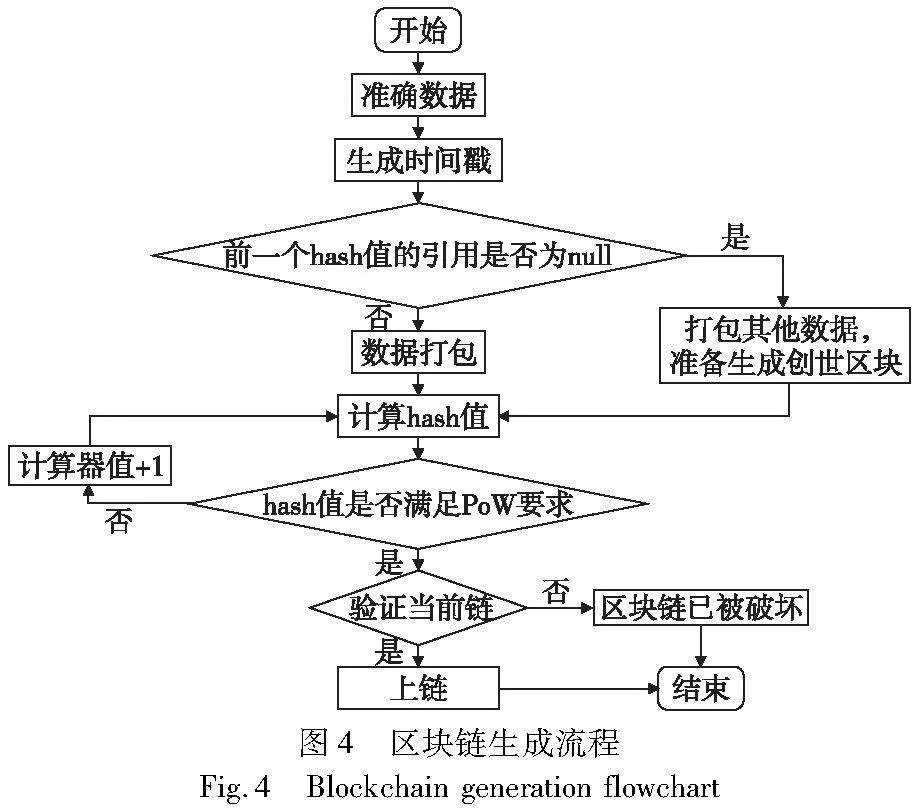

區塊鏈的生成流程如圖4所示。首先將需要保護的數據準備好,接著生成一個時間戳用來記錄當前的時間,隨后會請求區塊鏈中上一個區塊的hash值,判斷是否為空。若為空,則當前需要產生創世區塊,privious hash參數將不會參與創世區塊的運算;若非空,則會將前一個區塊的hash值添加到當前區塊中,同其他數據一并打包并開始循環計算hash值,直到計算出的hash值滿足當前PoW要求。接著會進行區塊鏈的完整性驗證,目的是循環區塊鏈中的所有區塊,并比較其privious hash值是否和前一個區塊的hash值相等。如果驗證不通過,則代表當前區塊鏈已被破壞,反之則代表區塊鏈仍然有效。驗證通過后會將當前區塊添加到區塊鏈上。

每一個成功處理的任務都將導致一個新的區塊添加到區塊鏈上。該過程需要的運算量較高,而IoT設備本身的運算能力有限,因此需要使用邊緣計算技術對該任務過程進行卸載。

通過區塊鏈技術,可以實現對IoT設備數據的安全存儲和傳輸,有效地防止數據被竄改和泄露,從而保護數據的隱私性和安全性[23]。

2 考慮權重的邊緣任務卸載策略

根據所提出的模型,在邊緣環境中部署區塊鏈網絡后,為了解決區塊鏈網絡的PoW共識問題,使用任務卸載技術將IoT設備產生的共識任務卸載到合適的邊緣服務器上執行,需要設計一個適用于所提出模型的任務卸載策略。

對此,本文提出了一種考慮權重的任務卸載策略。主要思路為:a)根據每個任務不同的時間和能耗權重,建模卸載任務的綜合成本;b)針對每個任務集合,使用多目標邊緣卸載算法(MEOA),尋找在滿足區塊鏈PoW共識過程的安全性要求前提下,該任務集合的最優總成本;c)該最優總成本下的卸載方案,即為同時滿足每個任務的時間能耗權重下的全局最優卸載方案。

具體而言,區塊鏈的核心思想是去中心化,即不依賴于單一的權威機構。在PoW共識機制中,通過礦工的去中心化計算來確保網絡的安全性。攻擊者要成功竄改區塊鏈的信息,需要掌握網絡中超過50%的計算能力,這是一項極為困難和昂貴的任務[24]。同時,在PoW中,各礦工之間處于競爭性挖礦的關系,并遵循先到先得原則,完成工作量證明過程的礦工首先獲得權利添加新區塊到區塊鏈。因此控制超過50%的計算能力意味著攻擊者有更高的概率在競爭中勝出[25],從而能夠連續竄改區塊鏈的信息。為了維護共識機制的安全性和去中心化特性,網絡設計者規定了攻擊者必須掌握超過50%的計算能力才能成功攻擊,這是一種保護機制。如果攻擊者只掌握小于50%的計算能力,他們在競爭中很可能被其他礦工打敗[26],導致他們無法連續竄改區塊鏈的信息。

在本文所提出的卸載模型中,部署了區塊鏈網絡的邊緣服務器用來扮演“礦工”的角色,在完成PoW共識過程中,不應該只有某一個邊緣服務器參與,而應當遵循PoW的去中心化和競爭性挖礦原則。同時,為保證共識機制的安全性,卸載策略應當保證每個共識任務卸載過程有超過50%的邊緣服務器參與競爭挖礦。并在此前提下盡可能地提升任務卸載效率,降低卸載成本。

2.1 考慮權重的任務卸載成本

首先,對于每個具體的卸載任務,由于產生該卸載任務的IoT設備的狀態不同,該任務對于執行時間和能耗要求的偏向也會不同。所以產生的卸載任務具有各自不同的時間-能耗權重。假設任務vk的時間權重為Wtk,能耗權重為Wek。此時,該任務的綜合成本Ck可以表示為

Ck=Tk×Wtk+Ek×Wek(14)

而任務集合V={v1,v2,…,vl}的總成本C可以表示為

同時,任務卸載效率還可以由單位時間內系統完成的共PoW共識總次數N來直觀體現。

該卸載策略旨在尋找在保證區塊鏈系統安全性的前提下,能夠使該總成本值最小化的最優解。

2.2 MEOA設計

本文通過將區塊鏈的PoW共識過程抽象成需要卸載的任務,并結合前文所提出的系統模型進行分析,基于模擬退火的原理設計了一種多目標邊緣卸載算法。

相比于其他傳統的卸載算法,對于部署了區塊鏈網絡的邊緣環境特點而言,該卸載算法的適用性和創新性主要體現在以下幾點:

a)算法需要遵循PoW的去中心化和競爭性挖礦原則,共識過程不能只有某一個邊緣服務器參與,而至少需要有超過邊緣服務器總數量50%的節點參與,彼此競爭,率先計算出滿足目標hash值(即完成PoW過程)的節點將獲得添加新區塊到區塊鏈的權利。

b)動態調整共識“目標值”,進而調節共識難度(即挖礦難度)。算法應根據當前系統中邊緣服務器和IoT設備的硬件參數、實時算力、負載情況,以及上一個時間段內的平均區塊生成速度,動態地、有底線地調整“目標值”以保持共識過程的穩定性,使塊產生的速度接近系統設計的預期值,同時避免因“目標值”難度過低而導致的安全性問題,從而維持區塊鏈的安全性和可靠性。

c)預防集中攻擊(centralization attack)。在傳統的邊緣任務卸載策略中,卸載算法往往專注于尋找任務卸載目標的最優解,由于邊緣服務器的性能與負載情況在某些場景下相對固定,不會頻繁變更,所以傳統卸載算法的優化方式容易使其任務頻繁地被卸載到少數個邊緣服務器上。在邊緣服務器總數量較多的情況下,部分邊緣服務器甚至沒有機會參與到任務卸載過程中[27],這顯然違背了區塊鏈中心化的安全性原則,產生了很大的安全風險(攻擊者只需要針對少數個邊緣服務器攻擊即可控制整個系統,進而隨意竊取、竄改用戶的數據)。而MEOA由于選擇超過總數量50%的邊緣服務器參與共識任務卸載,并且得益于區塊鏈網絡的部署,能夠有效地抵抗攻擊,保護用戶數據。攻擊者若想成功竄改區塊鏈的信息,需要掌握網絡中超過半數的礦工節點,這是一項極為困難和昂貴的任務。

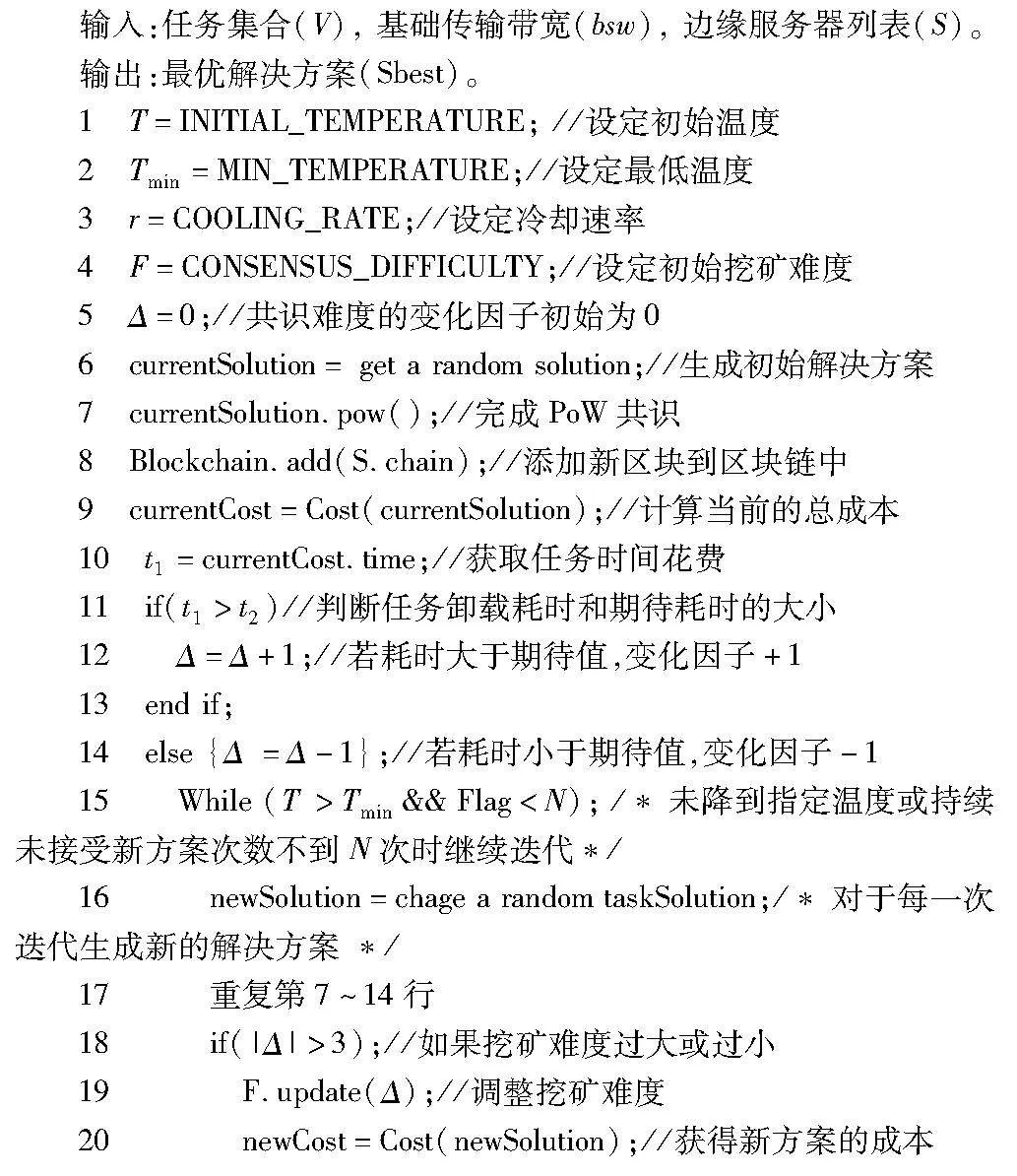

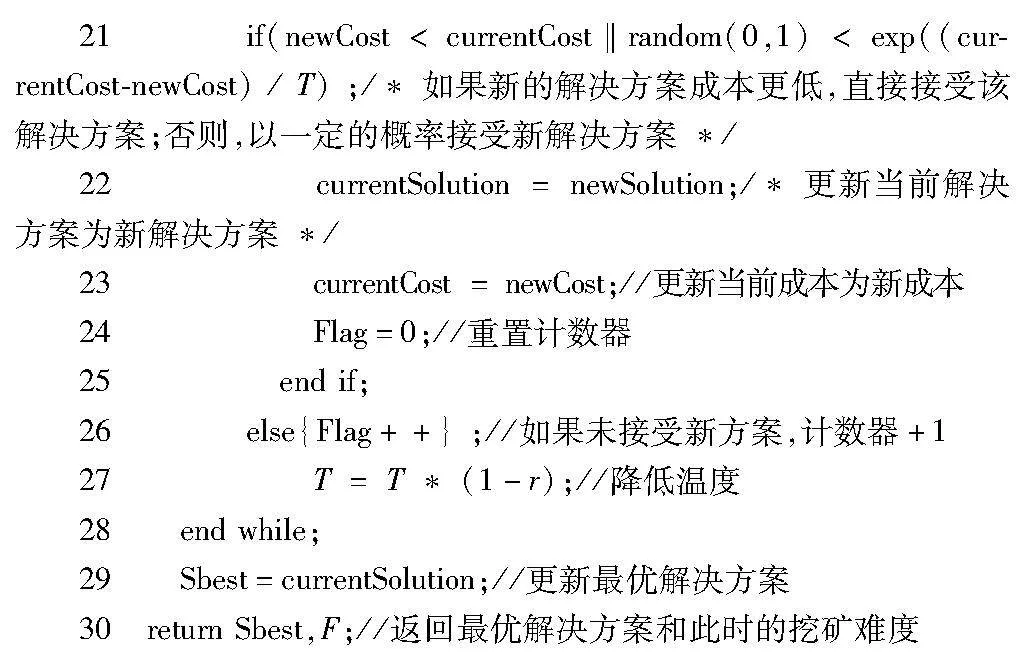

本文算法的偽代碼如算法1所示,其主要邏輯為:

a)首先,設置一個初始溫度,和一個初始的挖礦難度,設置共識難度的變化因子Δ=0,并隨機生成一個解決方案(第1~6行),選擇超過半數的邊緣服務器數量作為邊緣礦工節點,參與PoW共識過程,彼此競爭“挖礦”。

b)開始卸載共識任務,進行PoW共識過程。直到某一個節點最先計算出符合“目標值”的hash值,標志著第一個共識任務被卸載完成。此時,該邊緣節點獲得權限,并將產生的新區塊添加到區塊鏈中;同時,系統計算當前解決方案的總成本。接著比較本輪卸載耗時t1與共識任務的期待值t2,若t1>t2,則標記挖礦難度的變化因子Δ+1;反之將Δ-1(第7~14行)。

c)進入新一輪退火階段,通過隨機改變一個擔任礦工節點的邊緣服務器來生成一個新的解決方案,重復上一步驟,同時計算新解決方案的總成本(第15,20行)。隨后計算這兩個解決方案的成本差,如果新解決方案的成本更低,則直接接受它;否則,算法以一定的概率接受這個新的解決方案,同時更新當前解決方案為新解決方案,并重置退火計數器(第21~26行)。這個概率會隨著成本差的增大(新解決方案越來越差)和溫度的降低而減小。這樣在初期階段,即使新的解決方案比當前的解決方案差,也有較大的可能性被接受;而當溫度逐漸降低,算法則越來越傾向于接受更優的解決方案,差的新方案被接受的概率會降低。

d)每一輪共識任務完成后,判斷當前共識難度的變化因子Δ的絕對值是否大于閾值,若成立,則代表系統當前挖礦難度需要被調整,若Δ>0,則降低挖礦難度;相反則提高挖礦難度(第18~20行),這樣使得系統的整體安全性和運行效率能夠保持較好的平衡。

e)在迭代過程中,算法根據一個冷卻速率來逐漸降低系統的溫度,直到溫度低于一個預設的最小溫度或者連續一段時間沒有接受新的解決方案。這時,可以認為系統已經找到了全局最優解,退火過程結束(第27,28行)。最后,得到的當前解決方案就是算法找到的最優解決方案,算法返回該方案下的邊緣服務器集合以及共識“目標值”難度(第30行)。

算法1 MEOA

在本文設計的系統中,每個任務的處理時間和能耗都是需要考慮的成本因素。可以通過設置每個任務的時間權重和能耗權重,來調整算法對這兩個因素的重視程度。這樣就可以根據實際需求,找到一個在滿足任務處理時間和能耗權重需求下的最優任務卸載策略。同時,由于算法可以在迭代過程中動態調整挖礦難度,使得系統的整體安全性和運行效率保持良好的平衡。

3 實驗分析

3.1 環境及參數設置

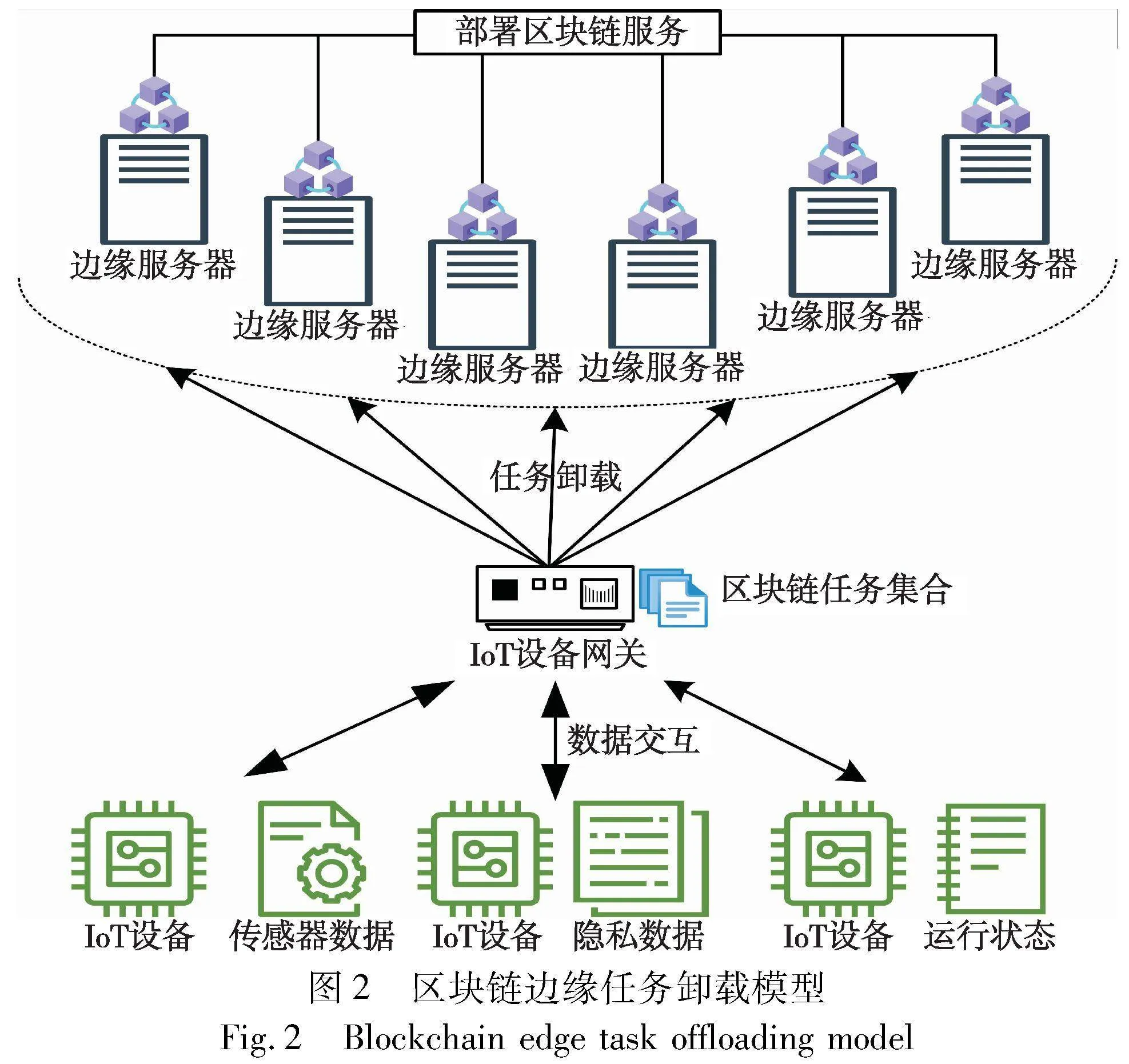

為了驗證本文方法的有效性,采用Java語言設計并編寫了仿真實驗。實驗是在一臺具有16 GB內存和2.3 GHz處理器的計算機上進行的。運行的操作系統為Windows 10,具體環境如表1所示。

在真實的物聯網應用環境中,物聯網設備的種類非常豐富,不同領域的物聯網設備通常具有很大差別。例如,用于智能家居的物聯網電器,往往具有較低的功耗,但收集和處理的數據涉及用戶的個人隱私;而IoT工廠中的物聯網設備通常具有相對較高的功耗,但包含的數據更多是用于生產過程,此時數據的不可修改性和可朔源性就變得十分重要。

因此,仿真實驗中具體參數設置如表2所示,實驗創建了3個IoT終端設備,每個設備都有其不同的計算能力和功耗,并且具有不同的數據大小。代表不同種類的IoT設備,以模擬真實物聯網環境的多樣性。

設置了20個邊緣服務器,各自具有不同的計算能力、功耗、與IoT設備的物理距離。實驗中的所有IoT設備和服務器都基于同一種傳輸帶寬。

此外,每個IoT設備均生成系列共識任務,這些任務具有確定的數據大小、需產生的區塊數量和“時間-能耗”權重(用于揭示任務執行時間與能耗的權衡)。且每個任務需要上鏈的數據大小Dk與產生這個任務的IoT設備的數據大小Gi的比例系數F=10。實驗的任務集合由來自于三個不同IoT設備的任務組合而成。

MEOA參數設置如下:初始的挖礦難度CONSENSUS_DIFFICULTY=6;初始溫度INITIAL_TEMPERATURE=100;最低溫度MIN_TEMPERATURE=0.001;冷卻速率COOLING_RATE=0.01;提前結束條件計數器Flag=15。

在整體的系統模型中,IoT設備不斷產生區塊鏈的共識任務并加入到集合中。這些任務依據選擇的卸載策略被分配到邊緣服務器或在本地進行處理,此過程將一直持續直至所有任務完成。該模型允許對不同參數條件下(如上鏈區塊個數、IoT設備與邊緣服務器性能、IoT設備數據大小、初始挖礦難度以及選擇的卸載算法)的卸載模型性能與卸載過程安全性進行研究分析。

實驗過程中評價指標包括共識任務消耗時間、系統能耗、單位時間內的上鏈區塊數量、卸載過程的安全性水平等。對比算法包括:本地卸載(所有任務均在IoT設備本地執行)、隨機卸載(所有任務隨機卸載到某一邊緣服務器執行)、SAPSO算法(一種過基于模擬退火的粒子群優化卸載算法,詳見文獻[28])。通過調整任務集合中需要上鏈的區塊數量、IoT設備數據的大小、初始挖礦難度、任務對時間和能耗的權重,來評測本文提出的MEOA的性能。

3.2 結果分析

不同情況下,取20輪結果的平均值作為當前條件下的最終結果,分別比較每種算法在不同參數變化條件下的性能表現。

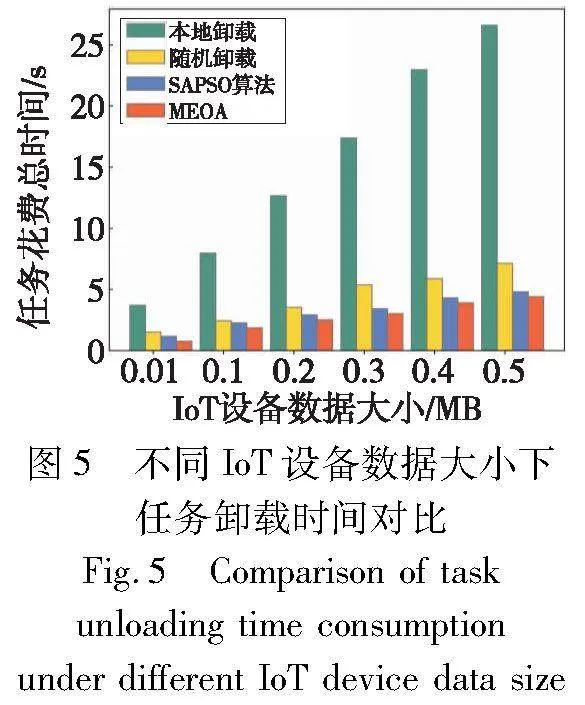

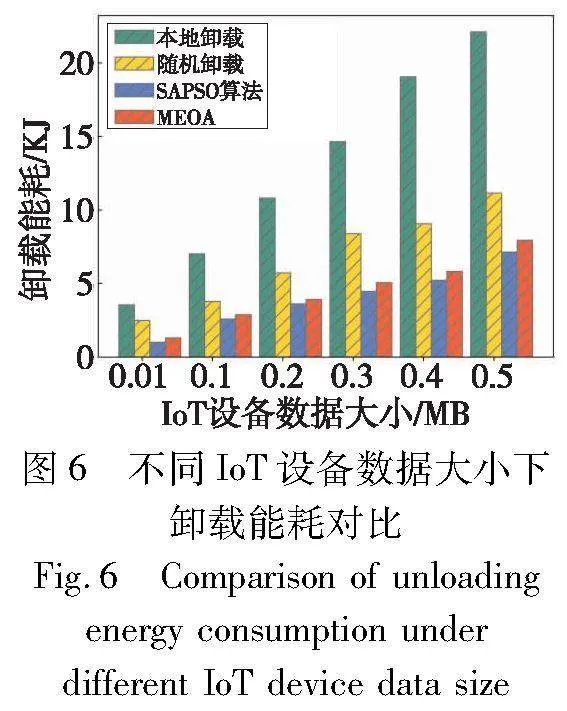

a)當初始挖礦難度適中、上鏈總區塊數不變,且任務對時間和能耗的權重為0.5∶0.5(代表綜合型任務),此時改變IoT設備攜帶的數據大小,算法的性能表現如圖5、6所示。

在真實的物聯網設備應用場景下,不同種類的IoT設備由于其功能和使用場景的差異,所攜帶的數據大小也不同[29]。對于區塊鏈的PoW共識過程而言,該取值則會直接影響到共識任務所需的計算量。

如圖5、6所示,隨著IoT設備攜帶的數據大小的增加,每個區塊所包含的需要上鏈保護的數據大小也會相應增加,進而直接導致PoW共識過程的計算量增加。

時間方面,本地卸載和隨機卸載的時間消耗都隨著該數值的增加而迅速增長;SAPSO算法與MEOA的卸載時間消耗則增長緩慢,并且MEOA具有相對更佳的時間性能表現。

能耗方面,本地卸載和隨機卸載的能耗也呈現快速增長;SAPSO算法與MEOA的能耗增長則較為緩慢。并且可以看出,雖然MEOA的能耗相對較高,但這是由于MEOA嚴格遵守了區塊鏈的共識原則,每輪都會選擇超過50%的邊緣服務器參與競爭挖礦,直到某一個邊緣服務器在競爭中勝出。這一行為雖然會產生額外的能耗,但很好地保證了區塊鏈去中心化的安全性,并且MEOA的能耗水平仍保持在優秀的范圍內。

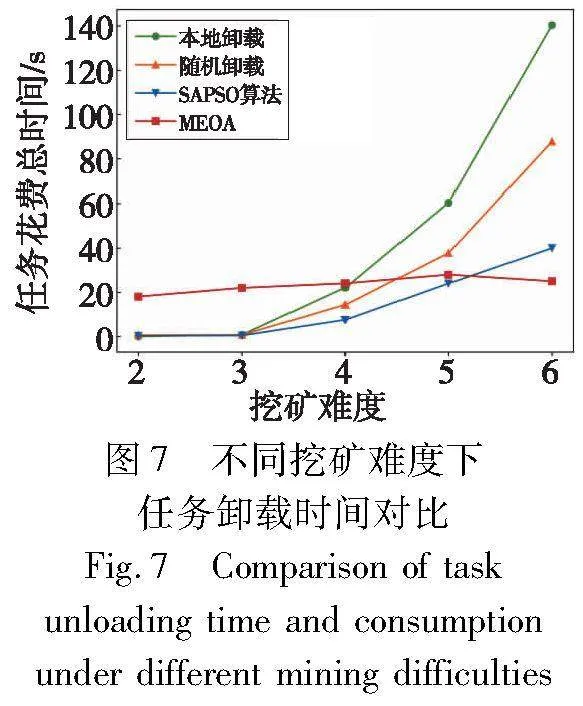

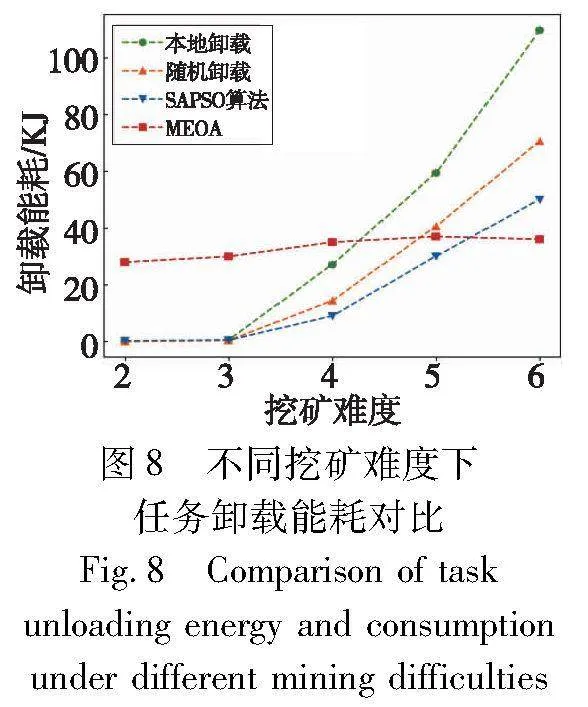

b)當上鏈總區塊數、IoT設備數據大小不變,且任務對時間和能耗的權重仍為0.5∶0.5時(代表綜合型任務),改變初始挖礦難度的大小,算法的性能表現如圖7、8所示。

可見在初始挖礦難度過低或過高的情況下,由于對比的三種算法沒有設計挖礦難度的動態調整機制,會始終以一個固定的挖礦難度運行直至結束,所以其能耗和時間都會隨著初始挖礦難度的增加而增加,并且當采用本地卸載時,隨著挖礦難度的增加,IoT設備顯然已無法承受PoW共識過程需要的運算量。

而MEOA由于能夠在卸載過程中動態調整挖礦難度,當初始挖礦難度被設置得過高或過低時,算法會在每輪卸載后不斷調整挖礦難度,以此來保證PoW共識過程的安全性,所以即使初始挖礦難度不斷變化,MEOA的時間和能耗值始終處于相對穩定的水平,并且相比于其他算法仍具有優秀的性能表現;而相比于SAPSO算法,當挖礦難度過大時,能夠動態降低挖礦難度,以獲得更佳的時間和能耗表現。

值得注意的是,由于區塊鏈的特性,當挖礦難度過低時區塊鏈并沒有實際應用意義,所以此時想要竄改整條區塊鏈會變得十分容易,從而失去了區塊鏈的安全性[30]。因此在實際應用中,區塊鏈的挖礦難度應當設置最低閾值,避免因挖礦難度過低而使得共識過程變得不可信。在一般情況下,出于安全性的考慮,初始的挖礦難度設置應當相對偏高,以確保區塊鏈的共識任務始終屬于計算密集型任務。

因此,使用MEOA進行卸載決策,能夠保持系統安全性與運行效率間的平衡。而隨機卸載算法與SAPSO算法雖然在某些挖礦難度下具有更低的時間和能耗表現,但隨著挖礦難度不斷增加,由于缺少難度值的動態調整機制,共識運算量會不斷上升,直至邊緣服務器難以承受,無法滿足邊緣環境下任務的時延需求。

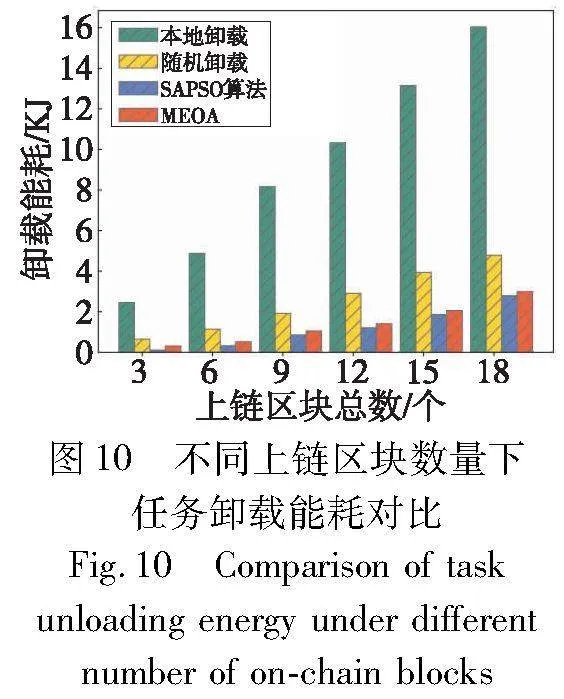

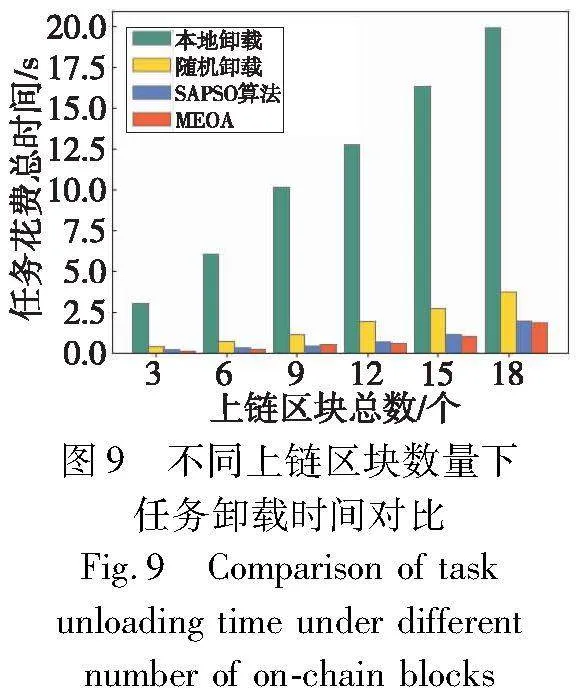

c)當IoT設備數據大小、初始挖礦難度適中,且任務的時間和能耗權重仍為0.5∶0.5(代表綜合型任務)時,改變單個任務的上鏈區塊總數,對比在高負載情況下不同算法的性能指標。算法的性能表現如圖9、10所示。

如圖9所示,即使任務的上鏈區塊數量不斷增加,MEOA始終具有優秀的時間性能表現,并且當任務的上鏈區塊總數增加時,任務的總計算量不斷增加,MEOA的時間增長也最為緩慢。

如圖10所示,當任務的上鏈區塊總數不斷增加時,MEOA的能耗增長也非常緩慢,并且相比于本地卸載和隨機卸載算法,具有更低的能耗表現。而由于MEOA有更多數量的邊緣服務器參與共識競爭,所以相比于未考慮共識競爭的SAPSO算法具有相對更高的能耗,但總體來看仍處于十分優秀的水平。

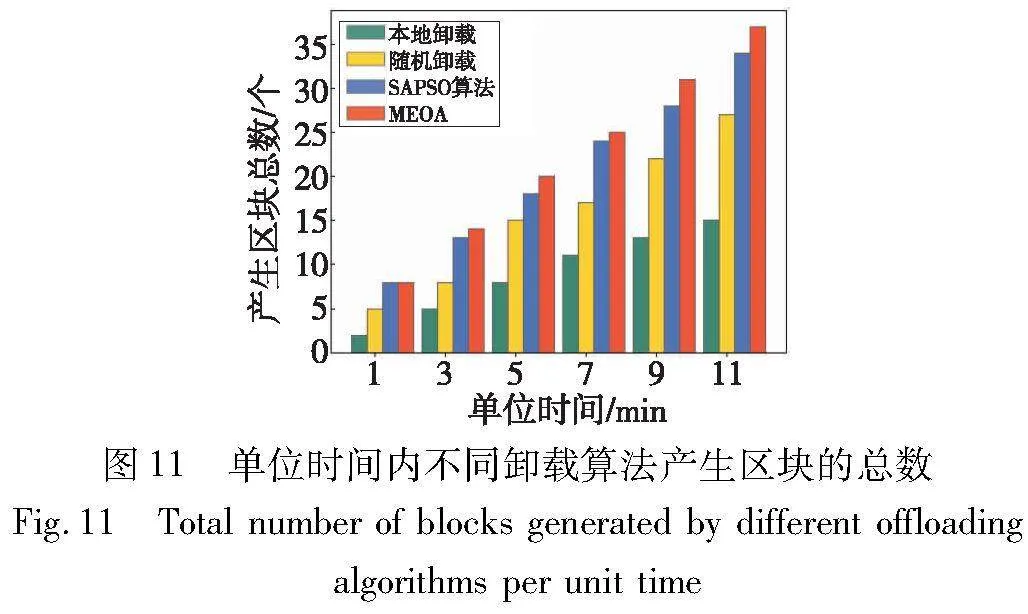

接著,保持適中的挖礦難度,在其他各項參數均不變的情況下,統計并對比四種卸載算法在單位時間內產生區塊的總數量,這反映了各算法完成共識任務卸載的效率,并能夠間接反映實際應用場景中,將IoT設備數據上鏈存儲的效率指標。

如圖11所示,可以看出MEOA在單位時間內產生的區塊數量更多。因此在實際應用場景中,該算法能夠以更高的效率將IoT設備的數據上鏈存儲。

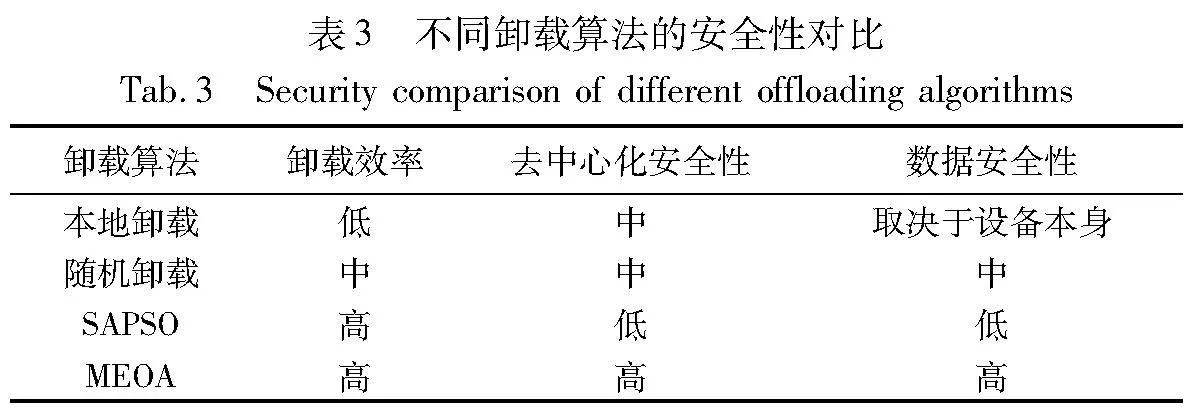

接著,假設在系統運行過程中,有攻擊者企圖控制系統中的設備以竊取或竄改用戶數據,本文對四種卸載算法的安全性進行分析,如表3所示。

本地卸載的情況下,系統的數據安全性取決于IoT設備本身,攻擊者控制了IoT設備后便可直接獲取傳感器數據等各項數據。

隨機卸載的情況下,由于參與共識和挖礦競爭中勝出的邊緣服務器是完全隨機、不可預測的,從而具有一定程度的去中心化安全性;但隨機卸載的系統運行效率一般,實際應用中難以滿足共識任務的時間需求,總體來看并不優秀。

SAPSO卸載算法雖能夠以較快的效率和更低的總能耗完成共識任務,產生新的區塊上鏈。但隨著算法迭代的次數增加,系統會頻繁地選擇個別算力較高的邊緣服務器來完成共識,這顯然在一定程度上違背了區塊鏈的共識原則,極易產生中心化風險。并且攻擊者只需針對個別數量的邊緣服務器展開攻擊,獲得其控制權,就能輕易地完成共識進而竄改整條區塊鏈的信息,使得邊緣區塊鏈網絡喪失其安全性,因此用戶的數據無法得到良好的保護。

而MEOA由于其每一輪都會選擇超過總數量50%的邊緣服務器參與共識競爭,并且會根據共識任務的卸載情況動態地調整挖礦難度,以保持系統運行效率與安全性的平衡。雖然由于參與共識競爭的邊緣服務器數量較多從而導致卸載總能耗的上升,但很好地保證了區塊鏈的去中心化安全性,攻擊者若想成功竄改或破壞整條區塊鏈,需要至少控制超過50%的邊緣服務器數量才有可能在共識競爭中勝出,而實現這種程度的攻擊是極為困難且昂貴的。

綜合來看,MEOA算法能夠在確保區塊鏈系統的去中心化安全性和用戶數據安全性的前提下,仍具有優秀的運行效率和成本消耗。因此,MEOA更適用于本文提出的區塊鏈邊緣任務卸載模型。

最后,保持其他參數不變,僅調整任務的時間能耗權重分別為:a)0.5∶0.5(綜合型任務);b)0.1∶0.9(能耗關鍵型任務:代表任務要求更低的執行能耗);c)0.9∶0.1(時間關鍵型任務:代表任務要求更短的執行時間)。同時改變任務的上鏈區塊總數,將三種不同權重類型的任務在使用MEOA下的卸載結果進行對比,如圖12所示。

可見當任務的能耗權重高于時間權重時,該卸載策略會犧牲一些時間性能從而取得更好的能耗表現;而當任務的時間權重高于能耗權重時,則會犧牲一些能耗從而取得更好的時間性能表現。因此,認為在該卸載策略下,系統能夠對不同權重的卸載任務作出反饋,尋找該權重下最優的卸載策略,并且對比其他算法仍然具有優秀的性能表現。

4 結束語

隨著區塊鏈技術的發展,將其應用于IoT設備的數據保護已經成為一種理想的選擇。然而,區塊鏈的工作原理需要通過PoW的共識機制來驗證和添加新的數據塊,這個過程需要消耗大量的計算資源和時間。為了解決這個問題,本文提出了一種面向數據保護的區塊鏈物聯網邊緣卸載策略。利用邊緣計算技術,將PoW共識過程卸載到邊緣服務器上執行,以此來解決IoT設備性能不足的問題。接著,設計并實現了一個多目標邊緣卸載算法(MEOA),該算法可以在保證數據的安全性和完整性的同時,動態地調整PoW的共識難度,平衡系統安全性與上鏈效率;并通過找到系統最優的卸載策略,以實現更好的綜合性能表現。使用Java語言搭建了一個仿真實驗平臺,通過深入的理論分析和大量的仿真實驗,證明了本文算法不僅能夠保證卸載過程的安全性,還具有優秀的性能表現,并且能夠滿足不同IoT設備對任務執行時間和能耗的不同權重要求。本文的研究為區塊鏈技術在物聯網數據保護領域的應用提供了參考,為未來的研究提供了新的視角和思路。

參考文獻:

[1]Malik P K, Sharma R, Singh R, et al. Industrial Internet of Things and its applications in Industry 4.0: state of the art[J]. Computer Communications, 2021,166: 125-139.

[2]Atzori L, Iera A, Morabito G. The Internet of Things: a survey[J]. Computer Networks, 2010, 54(15): 2787-2805.

[3]Mao Yuyi, You Changheng, Zhang Jun, et al. A survey on mobile edge computing: the communication perspective[J]. IEEE Communications Surveys & Tutorials, 2017, 19(4): 2322-2358.

[4]Zhao Zhiheng, Lin Peng, Shen Leidi, et al. IoT edge computing-enabled collaborative tracking system for manufacturing resources in industrial park[J]. Advanced Engineering Informatics, 2020, 43: 101044.

[5]Liu Shuai, Guo Chunli, Al-Turjman F, et al. Reliability of response region: a novel mechanism in visual tracking by edge computing for IIoT environments[J]. Mechanical Systems and Signal Proces-sing, 2020, 138: 106537.

[6]Lin Li, Liao Xiaofei, Jin Hai, et al. Computation offloading toward edge computing[J]. Proceedings of the IEEE, 2019, 107(8): 1584-1607.

[7]Cheng Nan, Lyu Feng, Quan Wei, et al. Space/aerial-assisted computing offloading for IoT applications: a learning-based approach[J]. IEEE Journal on Selected Areas in Communications, 2019, 37(5): 1117-1129.

[8]凌雪延, 王鴻, 宋榮方. 多核服務器邊緣計算系統中任務卸載調度和功率分配的研究[J].南京郵電大學學報: 自然科學版, 2020, 40(2): 81-88. (Ling Xueyan, Wang Hong, Song Rongfang. Joint task offloading scheduling and transmit power allocation for mobile edge computing systems with multi-core server[J]. Journal of Nanjing University of Posts and Telecommunications: Natural Science Edition, 2020,40(2): 81-88.

[9]薛寧, 霍如, 曾詩欽, 等. 基于DRL的MEC任務卸載與資源調度算法[J]. 北京郵電大學學報, 2019,42(6): 64-69,104. (Xue Ning, Huo Ru, Zeng Shiqin, et al. Tasks offloading and resource scheduling algorithm based on deep reinforcement learning in MEC[J]. Journal of Beijing University of Posts and Telecommunications, 2019,42(6): 64-69,104.)

[10]李沁穎,曹青松. 基于馬爾科夫優化的移動邊緣計算車載網絡任務卸載[J]. 濟南大學學報:自然科學版, 2021, 35(6): 545540-545551. (Li Qinyin, Cao Qingsong. Task offloading of mobile edge computing vehicle network based on Markov optimization[J]. Journal of University of Jinan: Science and Technology, 2021, 35(6): 545540-545551.)

[11]Khan M A, Salah K. IoT security: review, blockchain solutions, and open challenges[J]. Future Generation Computer Systems, 2018, 82: 395-411.

[12]Sengupta J, Ruj S, Bit S D. A comprehensive survey on attacks, security issues and blockchain solutions for IoT and IIoT[J]. Journal of Network and Computer Applications, 2020, 149: 102481.

[13]夏艷東,戚榮鑫,季賽. 工業物聯網中基于PUFs輕量級的密鑰交換協議研究[J]. 計算機應用與軟件, 2022,39(3):316-321. (Xia Yandong, Qi Rongxin, Ji Sai. PUFs-baesd lightweight key exchange protocol in IoT[J]. Computer Applications and Software, 2022,39(3):316-321.)

[14]Huang Junqin, Kong Linghe, Chen Guihai, et al. B-IoT: blockchain driven Internet of Things with credit-based consensus mechanism[C]//Proc of the 39th IEEE International Conference on Distributed Computing Systems. Piscataway,NJ: IEEE Press, 2019: 1348-1357.

[15]Saranyah V, Suganthi N. Blockchain application in preserving authenticity and enabling transparency in the approval of loans for the clients in banking system[C]//Proc of the 2nd International Conference on Advancements in Electrical, Electronics, Communication, Computing and Automation. Piscataway,NJ: IEEE Press, 2023: 1-5.

[16]Zhang Fan, Cecchetti E, Croman K, et al. Town crier: an authen-ticated data feed for smart contracts[C]//Proc of the 23rd ACM Conference on Computer and Communications Security. New York: ACM Press, 2016: 270-282.

[17]Al-Sulami Z A, Ramli R. Blockchain adoption in healthcare: mo-dels, challenges, and future work[J]. Journal of Basrah Researches: Sciences, 2023,49(2): 79-93.

[18]Chhina S, Chadhar M, Firmin S, et al. The role of actors in blockchain adoption decisions-an innovation translation perspective[J]. Australasian Journal of Information Systems, 2023, 27:4489.

[19]Zheng Zibin, Xie Shaoan, Dai Hongning, et al. An overview of blockchain technology: architecture, consensus, and future trends[C]//Proc of IEEE International Conference on Big Data. Pisca-taway,NJ: IEEE Press, 2017: 557-564.

[20]Luu L, Narayanan V, Zheng Chaodong, et al. A secure sharding protocol for open blockchains[C]//Proc of the 23rd ACM Conference on Computer and Communications Security. New York: ACM Press, 2016: 17-30.

[21]田雨萌,劉志波,張凱,等. 云邊資源協同中的任務卸載技術綜述[J].計算機科學與探索,2023,17(10):2325-2342. (Tian Yumeng,Liu Zhibo,Zhang Kai,et al. Survey of task offloading technology in cloud-edge resource collaboration[J]. Journal of Frontiers of Computer Science and Technology,2023,17(10):2325-2342.)

[22]Tan Runti, Zhang Longxin, Ai Minghui, et al. Survey on multiple methods for task offloading in mobile cloud-edge environment[J]. Computer Science and Technology, 2023,2(3): 105.

[23]Wang Dayong, Bakar K B A, Isyaku B. A Survey on IoT task offloa-ding decisions in multi-access edge computing: a decision content perspective[J]. Qubahan Academic Journal, 2023, 3(4): 422-436.

[24]Rafea S A, Jasim A D. AI workload allocation methods for edge-cloud computing: a review[J]. Al-Iraqia Journal for Scientific Enginee-ring Research, 2023,2(4): 115-132.

[25]Liang Junyi, Qi Xuehao, Yang Jinmei, et al. A comprehensive survey on computation offloading using reinforcement learning[C]//Proc of International Conference on Algorithms, High Performance Computing, and Artificial Intelligence. 2023: 405-413.

[26]Tomatsu Y, Han Wenlin. Bitcoin and renewable energy mining: a survey[J]. Blockchains, 2023, 1(2): 90-110.

[27]Imane L, Noureddine M, Driss S, et al. Towards blockchain-integrated enterprise resource planning: a pre-implementation guide[J]. Compu-ters, 2023,13(1): 11.

[28]李立, 王司令, 周洋, 等. 基于邊緣計算的無人機協同任務卸載策略研究[J]. 計算機與數字工程, 2023,51(6): 1270-1275. (Li Li, Wang Siling, Zhou Yang, et al. Research on cooperative task offloading strategy of UAV based on edge computing[J]. Computer and Digital Engineering, 2023,51(6):1270-1275.)

[29]Shelke P, Mirajkar R. Role of blockchain technology in Industry 4.0[M]//Industry 4.0 Convergence with AI, IoT, Big Data and Cloud Computing: Fundamentals, Challenges and Applications. 2023: 22-51.

[30]Taparia A, Banu P K N. A survey of blockchain: concepts, applications and challenges[J]. International Journal of Computing Scie-nce and Mathematics, 2023,17(2): 152-165.