基于鼠標行為特征的用戶身份認證與監(jiān)控

沈超,蔡忠閩,管曉宏,2,房超,杜友田

(1.西安交通大學 智能網(wǎng)絡(luò)與網(wǎng)絡(luò)安全教育部重點實驗室 機械制造系統(tǒng)工程國家重點實驗室,陜西 西安 710049;2.清華大學 自動化系 清華信息科學與技術(shù)國家實驗室,北京 100084)

1 引言

安全的身份認證是保證計算機及網(wǎng)絡(luò)系統(tǒng)安全的基本前提。現(xiàn)有的身份認證技術(shù)主要包括三類[1,2],分別利用了不同的信息:1)記憶信息,如密碼、PIN等;2)輔助設(shè)備、如 ID卡、令牌等;3)生物特征,如指紋,虹膜等。這些傳統(tǒng)的識別技術(shù)自身均存有缺陷,如密碼難于記憶并容易搞混和泄露,ID卡需要隨身攜帶且易失竊或失效,生物認證需要額外的硬件設(shè)備。鑒于此,研究人員仍然在不斷尋找新的身份認證手段和方法。其中基于計算機輸入行為特征的認證方法,因為不需要添加額外的設(shè)備,在當前大多數(shù)計算機系統(tǒng)中可以直接部署,實施無干擾的監(jiān)控,逐漸成為身份認證研究中的新熱點[3~10]。

基于計算機輸入行為特征的認證與監(jiān)控是研究通過鍵盤、鼠標等計算機輸入設(shè)備的使用行為特征來識別計算機操作者身份的可行性及相關(guān)方法。計算機輸入行為研究主要是圍繞擊鍵行為特征進行的[3,4],但隨著圖形界面的日益普及,鼠標已逐漸超越鍵盤成為圖形交互環(huán)境下的主要輸入設(shè)備,并受到越來越多研究者的關(guān)注[5~7,8~14]。從 2003年開始,國外有4個小組對鼠標的使用行為特征進行了初步的研究[5~7,10,12],內(nèi)容多為基于統(tǒng)計的鼠標行為特征。2003年,Ahmed等人[10]第一次提出了用鼠標行為特征識別用戶的可能性,對用戶鼠標行為中的一些簡單物理量,如鼠標移動速度、鼠標移動距離、單擊次數(shù)以及這些量之間的關(guān)系進行統(tǒng)計分析,結(jié)果表明在不同的用戶間,這些統(tǒng)計量存在差異,并提出基于這些差異識別用戶身份的初步方法。隨后,Hocquet等人[14]進行了一個有10個用戶參與的實驗,得出的結(jié)果有37.5%的錯誤率。然后Pusara和Brodley[5]提出了一種基于鼠標運動的用戶再認證方案。他們提出對于每個用戶的每個請求都用決策樹分類器建立一個不同的模型。我們小組[8,9]研究了由各種因素引起的鼠標行為波動性對識別效果的影響,將波動性定義為由一系列因素的變化導(dǎo)致的用戶鼠標操作模式上的差異,這些因素包括:物理環(huán)境,圖形用戶界面的設(shè)定,應(yīng)用場景,用戶計算機熟練度,用戶的精神狀態(tài),用戶的身體狀況等。同時,在對鼠標行為特征空間分析的基礎(chǔ)上,提出了一種基于降維處理的方法來消除各種因素引起的鼠標行為波動性問題。實驗結(jié)果表明這些因素都可能引起用戶鼠標行為的不確定性,并且發(fā)現(xiàn)在鼠標行為特征中存在較強的相關(guān)性,而采用主成分分析、流形學習等降維處理的方法可以有效地消除各種因素引起的波動性,減弱行為特征間的相關(guān)性,降低這些因素對身份識別精度的影響。

盡管不同研究者得到的識別精度有所差別,但這些工作基本證實了利用用戶的鼠標行為特征進行身份區(qū)分的可行性。

基于此,本文提出了一種利用人機交互時用戶的鼠標使用行為特征進行身份認證和監(jiān)控的方法。通過采集各種應(yīng)用環(huán)境下的鼠標行為數(shù)據(jù),從人機交互和用戶生理行為層面上對鼠標行為進行研究,提取出鼠標操作的交互行為特征和生理行為特征并對其進行定性、定量的實驗分析。同時,采用基于順序前進貪婪搜索的特征選擇及評價的方法,對20個用戶2個月的鼠標行為數(shù)據(jù)進行比較分析,并結(jié)合支持向量機的方法建立了基于鼠標生物行為特征的身份認證和監(jiān)控模型。實驗結(jié)果表明,該方法能夠顯著提升識別準確度,誤識率與拒識率分別從 14.79%和 12.35%降低到1.67%和 3.68%,明顯優(yōu)于傳統(tǒng)的分類識別方法(BP、RBF和SOM)。這一結(jié)果說明,計算機用戶間的鼠標行為存在著顯著的不同,借助模式識別的一些方法,可以實現(xiàn)基于鼠標行為特征的較為準確的身份認證和跟蹤。

本文結(jié)構(gòu)如下:第2節(jié)介紹了鼠標行為特征并進行了相應(yīng)的實驗分析;在第3節(jié)介紹了鼠標行為特征選擇及身份認證與監(jiān)控方法;第4節(jié)是實驗結(jié)果及分析;第5節(jié)是本文的結(jié)束語。

2 鼠標行為特征的研究

鼠標行為特征的研究是通過監(jiān)測計算機用戶的鼠標輸入,獲取用戶使用鼠標時的行為特征數(shù)據(jù),分析用戶的鼠標行為模式,并以此為依據(jù)來進行用戶身份的認證。日常鼠標動作包括鼠標的移動、鼠標的左右鍵單擊及雙擊、鼠標的拖拽運動、鼠標中鍵的滾動及鼠標的靜止等。許多圖形交互界面中的復(fù)雜任務(wù)都可以通過一系列簡單的鼠標操作來完成。

2.1 鼠標行為特征的簡述

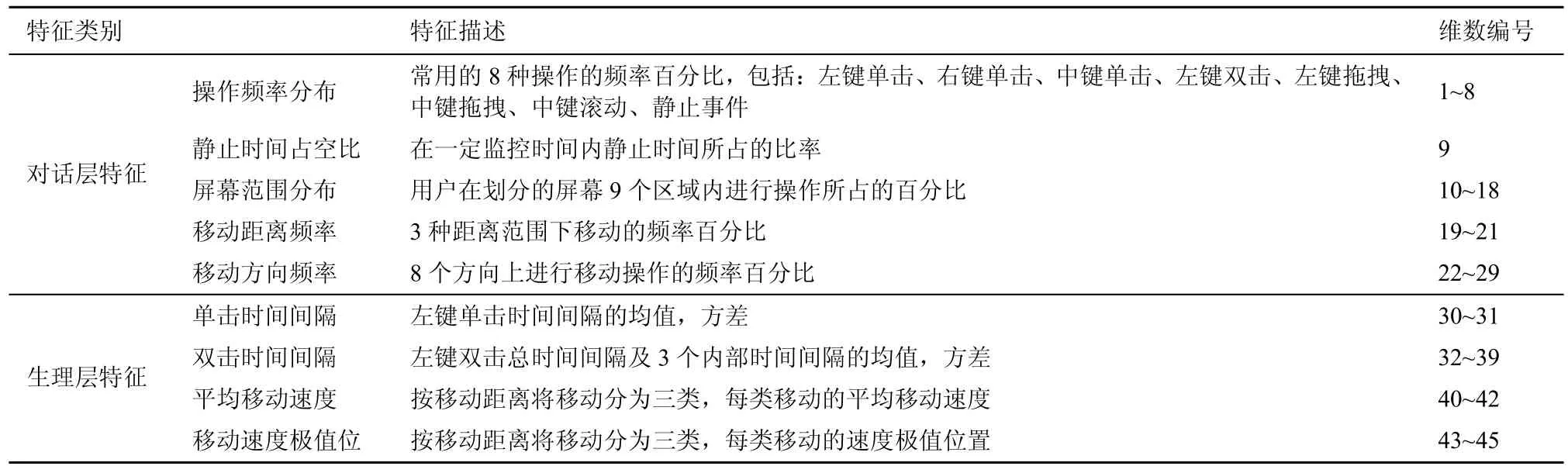

基于鼠標行為特征的身份認證中一個基本的假設(shè)是:對每個用戶而言,其鼠標操作都存在與其他用戶具有顯著區(qū)別的使用模式。對這些不同的模式中鼠標行為進行刻畫所得到的特征就構(gòu)成了鼠標行為特征。本文從人機交互和用戶生理行為層面上的鼠標行為研究出發(fā),提取出了新的鼠標行為特征,并將其分為兩類:交互層的特征,與應(yīng)用環(huán)境相關(guān),反映用戶使用習慣的特征,如用戶經(jīng)常進行哪些類型的操作;生理層的特征,即用戶在使用鼠標過程中所反映出的獨特的生理特征,如鼠標移動的軌跡特征等。表1是對本文所提取鼠標行為特征的簡單描述。

表1 身份認證與監(jiān)控模型鼠標行為特征輸入向量

2.2 典型特征分析

用戶在操作鼠標的過程中,因使用習慣及生理習性的差異,其鼠標行為特征也互不相同,例如鼠標單雙擊的時間,鼠標左右鍵的使用習慣,鼠標移動時的速度等。產(chǎn)生這些差異的直接原因在于不同用戶的鼠標行為操作有較大的區(qū)別,例如鼠標的移動和鼠標的點擊時間,前者在于不同用戶移動鼠標的力度及準確定位能力的不同,而后者在于不同用戶點擊鼠標的手指力度的不同;間接原因則跟用戶的精神狀態(tài)以及用戶對操作過程的熟悉程度有關(guān)。下面,本文通過對部分鼠標行為特征的定性、定量的實驗分析,初步驗證了基于鼠標行為特征對用戶身份進行區(qū)分的有效性及可行性。

2.2.1 鼠標操作在屏幕區(qū)域的分布

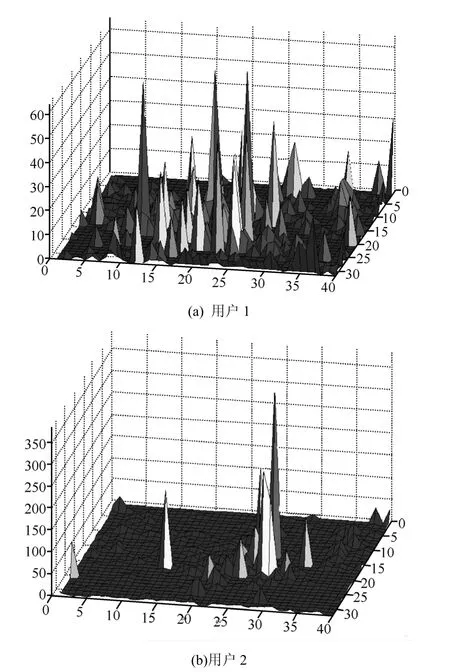

實驗記錄用戶在自然狀態(tài)下的鼠標行為或在模擬GUI界面下完成指定的動作采集行為數(shù)據(jù),統(tǒng)計用戶鼠標操作在各個屏幕區(qū)域所占的比例。圖 1中x, y坐標軸表示計算機屏幕的水平和豎直方向,z坐標軸表示鼠標在相應(yīng)屏幕區(qū)域內(nèi)的操作次數(shù),可以看出:與其他生物測定學特征類似,鼠標操作在屏幕區(qū)域的分布情況在不同用戶間有著較大的差異,圖1(a)的操作大部分集中在屏幕中部的區(qū)域,且分布比較分散,而圖1(b)的操作非常集中,且都分布在屏幕的小范圍內(nèi)。

圖1 不同用戶鼠標操作在屏幕不同區(qū)域分布

2.2.2 移動速度與距離、方向、目標大小的關(guān)系

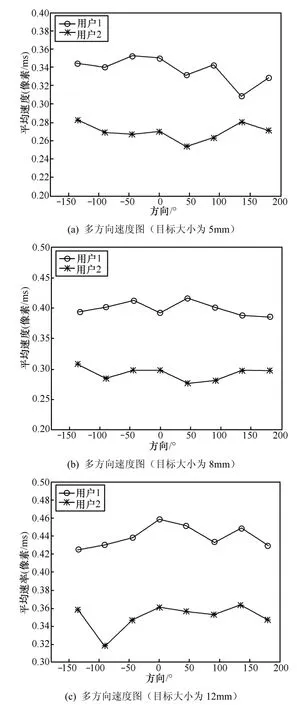

實驗在模擬圖形交互界面的環(huán)境中,要求用戶將鼠標從起點移至目標位置并點擊。起點位于計算機屏幕的中心,移動距離是固定的,目標位于起點周圍 0o、45o、90o、135o、180o、?135o、?90o和?45o8個方向,并且目標面積的大小分別為5mm、8mm和12mm的圓。采取隨機在8個方向上彈出對話框的方式來測試移動速度與移動方向和目標大小的關(guān)系。不同用戶在相同移動距離下平均移動速度與移動方向和目標大小的關(guān)系如圖2所示。從中可以看出,鼠標在各個方向上的移動速度以及速度隨著方向的變化趨勢均存有差異。移動速度隨目標面積的加大而增大,其原因是:目標越小,定位操作精度越高,移動時間越長。

圖2 目標大小分別為5mm、8mm和12mm

2.3 特征提取

鼠標數(shù)據(jù)是以人機交互過程中的會話為單位獲取的,每個會話包含用戶30min的鼠標活動數(shù)據(jù)。對采集到的每個會話的鼠標數(shù)據(jù),提取鼠標操作頻率分布、靜止事件占空比、操作屏幕范圍分布、移動時間頻率、移動方向頻率、單擊時間間隔、雙擊時間間隔、平均移動速度這8個特征子集構(gòu)成了用戶鼠標行為特征樣本集。

3 特征選擇及身份認證與監(jiān)控方法

由各種鼠標行為特征組成的參量空間就是鼠標行為的特征空間。特征空間中的各種特征從不同方面描述了鼠標行為的特性或鼠標行為的表現(xiàn)形式,是鼠標行為分析和識別的有效標志。本文針對計算機用戶在人機交互過程中所形成的鼠標行為特征空間,評價并選擇最佳的特征組合,并研究基于鼠標行為特征空間的身份識別方法。

3.1 基于順序前進貪婪(SFGS)的特征選擇與評價

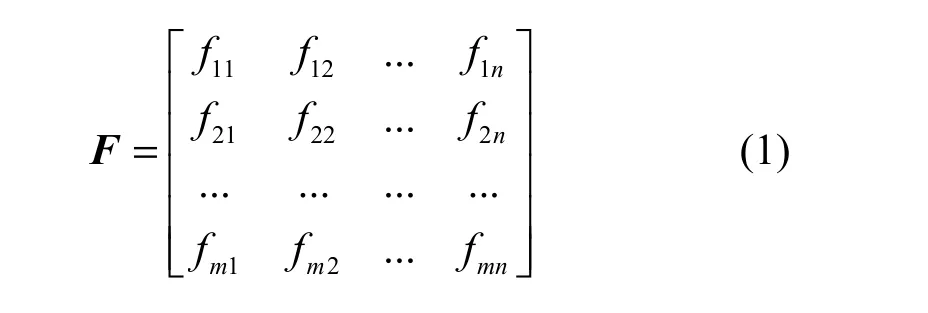

順序前進貪婪選擇(SFGS, sequential forward greedy selection)是使每一步所做的選擇看起來都是當前最佳的,期望通過所做的局部最優(yōu)選擇來產(chǎn)生出一個全局最優(yōu)解。設(shè)由鼠標行為特征樣本集生成的行為特征集矩陣為

其中,fij表示第i個樣本的第j個特征,m和n分別表示樣本和特征的個數(shù)。首先,本文定義了分類準確度對特征選擇的過程進行評價:δ=,δ表ijij示對i維的特征變量組合的第 j類特征組合進行測試的分類準確度,S表示所有測試樣本的個數(shù),Sr表示在測試時正確分類樣本的個數(shù);然后,從所有的特征變量中選取出δ1j值最佳的特征變量組合,并以此特征變量為基礎(chǔ),增加一個維度,計算所有二維可能組合的δ2j值,并選出最佳值;接下來,在已選特征的基礎(chǔ)上每次按照評價準則從備選特征中選擇一個與已選特征子集組合對分類貢獻最大的特征加入子集,順序加入,直到分類識別準確率不再提高為止。

3.2 基于SVM的身份分類識別方法

支持向量機(SVM, support vector machine)[14]是建立在計算學習理論的結(jié)構(gòu)風險最小化原則之上。其主要思想是針對兩類分類問題,在高維空間中尋找一個超平面作為兩類的分割,以保證最小的分類錯誤率。

在基于鼠標行為特征的身份分類識別中,每個類的識別被視為一個獨立的兩類分類問題。假設(shè)所有的用戶為k類,記為 L = {,…,βk}。設(shè)屬于類βi的樣本個數(shù)為Ni,可以將k類的分類問題轉(zhuǎn)化為兩類分類問題:對任何一類βi而言,訓練正例是該類所包含的全部樣本;而反例是在訓練集中不屬于該類的所有其他類的樣本。

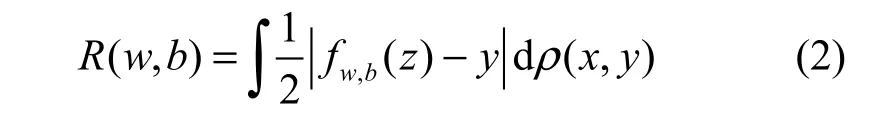

令訓練集E={(zi,yi)|i=1,2,…,l} ,其中zi∈RN,yi∈{+1,?1},求(w, b)使得

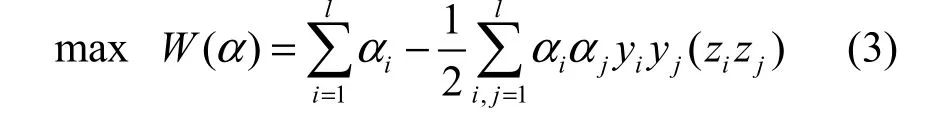

達到最小。其中ρ(x, y)表示特征向量x與所屬類別的聯(lián)合分布密度fw,b(z)=sgn[wz+b]。為了求出(w, b),需求解如下的優(yōu)化問題:

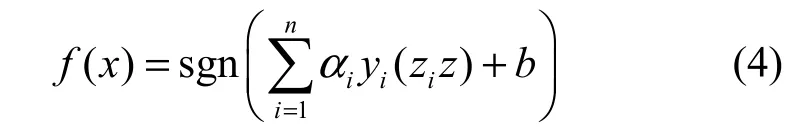

接著,為了判斷某個樣本x是否屬于類β,首先計算 z=Φ(x),再計算如下決策函數(shù):

若f( z)=1,則x就屬于類β,否則x就不屬于該類。z=Φ(x)為SVM算法中的核函數(shù)。

4 實驗結(jié)果

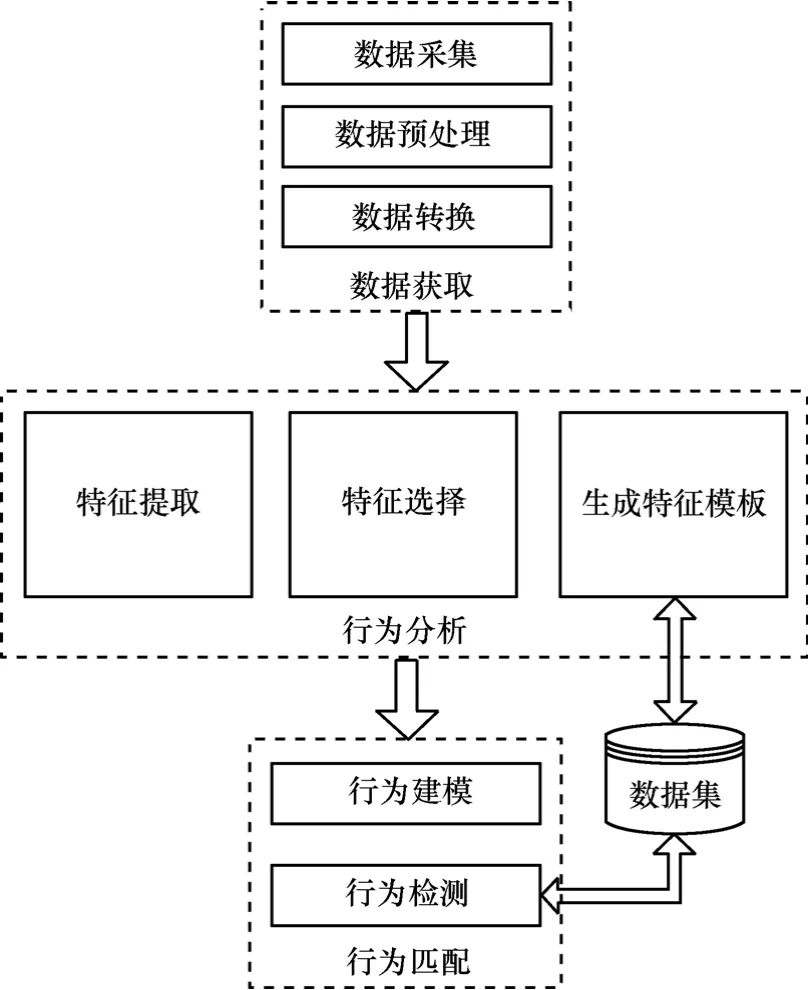

4.1 身份檢測框架

為了能夠獲取并處理相應(yīng)的鼠標行為數(shù)據(jù),在前述行為特征分析的基礎(chǔ)上,本文提出了基于鼠標行為的身份檢測框架,如圖3所示。該框架主要包括3個模塊:數(shù)據(jù)獲取模塊、行為分析模塊、行為匹配模塊。數(shù)據(jù)獲取模塊負責采集用戶的鼠標行為數(shù)據(jù),進行相應(yīng)的數(shù)據(jù)預(yù)處理,將原始鼠標數(shù)據(jù)轉(zhuǎn)換成有意義的操作數(shù)據(jù);行為分析模塊負責對處理過的數(shù)據(jù)進行特征提取、特征選擇,并產(chǎn)生鼠標的模板特征;行為匹配模塊負責訓練身份識別算法,對比用戶行為特征與模板特征,并產(chǎn)生識別結(jié)果。此外,該框架中還包含了相應(yīng)的數(shù)據(jù)集用來保存所有已知用戶的模板特征,故可以作為實際應(yīng)用中身份檢測的基本框架。

圖3 基于鼠標行為的身份檢測框架

4.2 數(shù)據(jù)采集

鼠標行為數(shù)據(jù)的采集是在用戶的日常工作中完成的,每個參與數(shù)據(jù)采集的用戶都在各自的計算機上安裝一個可以被動監(jiān)控記錄用戶鼠標行為的軟件,并將采集的數(shù)據(jù)自動送到采集服務(wù)器。本文共采集了20個計算機用戶在2個月內(nèi)的鼠標行為數(shù)據(jù),采集的精度為100sample/s。參與者電腦的顯示器均為 17英寸 LCD,顯示分辨率都為 1024×768,內(nèi)存均為2GB,其他的硬件配置略有不同的:中央處理器分別為 Pentium 42.4GHz(3臺),Pentium 42.8GHz(7 臺), Core 2 Duo 3.0GHz(10臺),硬盤的大小分別為80GB(3臺),160GB(17臺);軟件系統(tǒng)使用的是Windows不同版本的操作系統(tǒng):Windows 2000(3臺)和Windows XP(17臺)。采集到的輸入數(shù)據(jù)包括一系列的鼠標動作、屏幕坐標、系統(tǒng)時間、進程信息等。

4.3 數(shù)據(jù)預(yù)處理

采集到的鼠標數(shù)據(jù)中或多或少都會存在一些干擾或噪音,對含有這種干擾的數(shù)據(jù)進行分析,必定會降低識別的準確性。例如,不同的計算機用戶有不同的鼠標單擊速度,一般人的鼠標單擊時間間隔大約在40~500ms之間,有時差異可能會更大。如果對所有用戶設(shè)立統(tǒng)一的過濾閾值,閾值定低了,會將一些點擊速度慢的人的正常數(shù)據(jù)濾除掉;閾值定高了,又會帶來很大的誤差,因此分別為不同用戶確定不同閾值Li是更客觀的選擇。

其中,Mi是第i個用戶的左鍵單擊時間間隔,系數(shù)k可以通過一些優(yōu)化工具來確定。

4.4 實驗結(jié)果

4.4.1 特征選擇與評價實驗

本文從20個用戶中隨機選取10個用戶參與該實驗,每個用戶采集 30組數(shù)據(jù)。同時根據(jù)在第 2節(jié)中定義的特征提取方法提取出各個用戶相應(yīng)的鼠標行為特征集,并采用順序前進貪婪搜索算法進行特征選擇和評價。

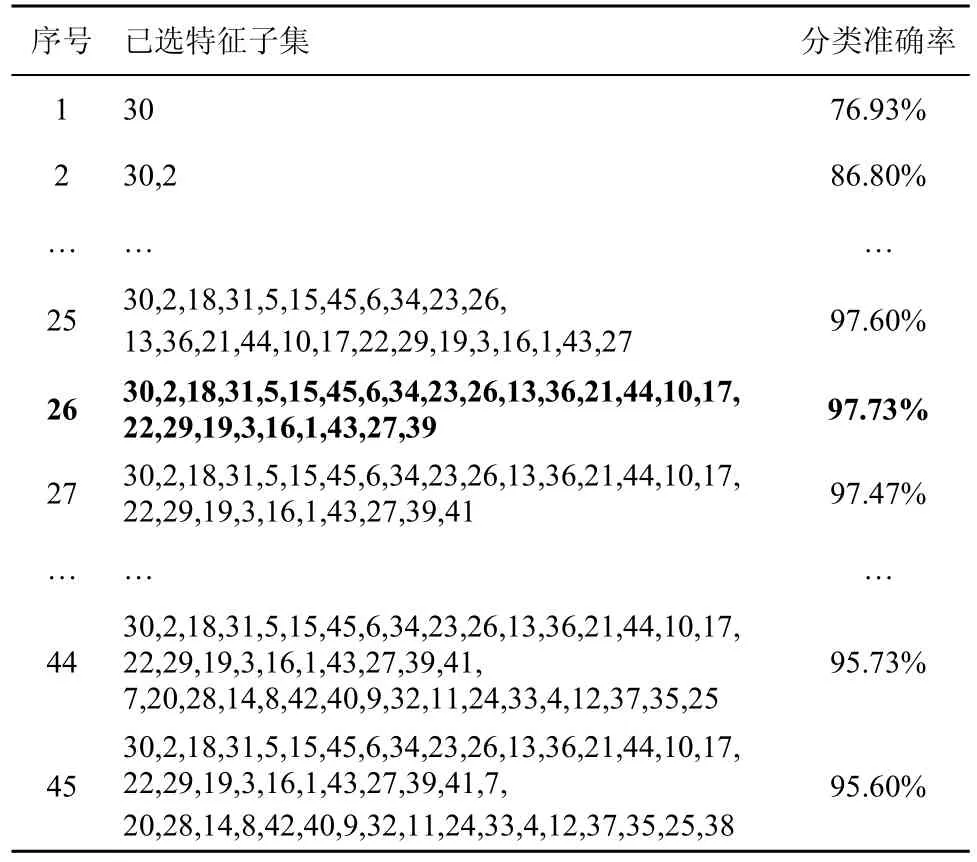

實驗從空特征子集開始,每次加入1維特征到已選特征子集中,直到全部 45維特征都已經(jīng)選擇完畢,最后根據(jù)分類準確率從中選取最優(yōu)的特征組合。表2展示了特征選擇和評價的結(jié)果,表中第2列的數(shù)字即表1中描述的維數(shù)編號,對應(yīng)其所代表的特征。

表2 身份識別模型鼠標行為特征輸入向量

從實驗結(jié)果可以看出,30號特征(左鍵單擊時間間隔的均值)以及2號特征(右鍵單擊的頻率)對分類的貢獻最大,具有較高的區(qū)分性和穩(wěn)定性。當選擇包含26維特征的子集{30, 2, 18, 31, 5, 15, 45,6, 34, 23, 26, 13, 36, 21, 44, 10, 17, 22, 29, 19, 3, 16,1, 43, 27, 39}時,取得最好的分類準確率,達到了97.73%,之后再增加新的特征時,分類效果反而有所下降。

4.4.2 基于SVM的身份認證實驗

1) SVM建模:核函數(shù)選擇和參數(shù)調(diào)整

本文從20個用戶中隨機選取10個用戶參與這個實驗,為了避免正常和異常訓練樣本比例差距過大,使測試結(jié)果受先驗偏向的影響過大,每次選取一個用戶的30組數(shù)據(jù)作為正常樣本,其他9個用戶各選取5組數(shù)據(jù)作為異常樣本,進行5折交叉驗證實驗。交叉驗證實驗再重復(fù) 10次,每次選取不同的用戶作為正常用戶,對各次實驗的分類準確率做平均。

實驗提取全部45維特征,采用交叉驗證方法,對 Linear、Polynomial、RBF、Sigmoid 4 種核函數(shù)分別進行實驗測試,實驗結(jié)果表明放射性核函數(shù)RBF的分類準確率最高,說明RBF核函數(shù)能夠適應(yīng)于鼠標行為特征空間的分布特性,因此本文選擇RBF作為SVM模型的核函數(shù)。

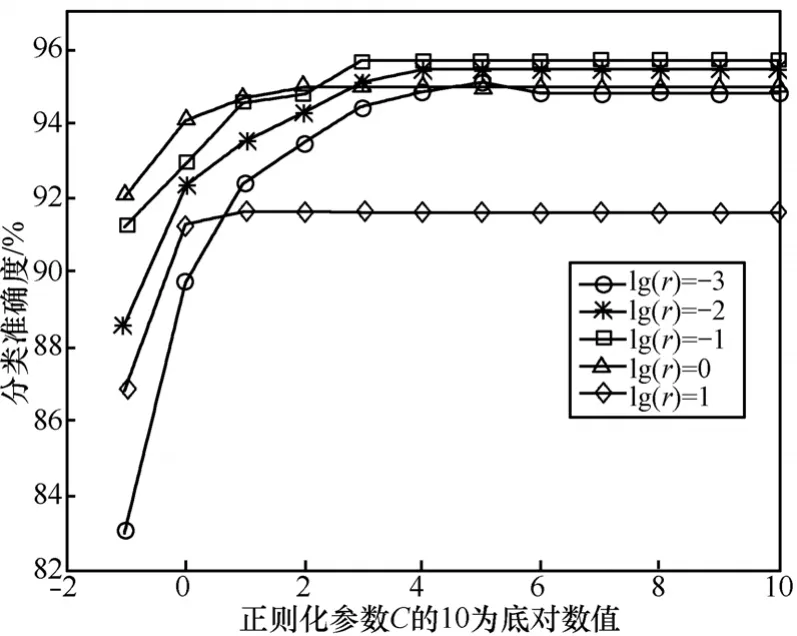

在SVM建模中,還有2個重要的模型參數(shù):正則化參數(shù)C與核函數(shù)參數(shù)γ。正則化參數(shù)C即誤差懲罰參數(shù),它決定了對誤判樣本的懲罰程度,用來平衡模型復(fù)雜度和經(jīng)驗風險值,C的大小對最優(yōu)分類面的位置有較大影響。考慮到計算復(fù)雜度以及C和γ 可能互相影響,實驗中對參數(shù)(C, γ )按指數(shù)增長序列進行組合,得到的實驗結(jié)果如圖4所示。

圖4 模型參數(shù)組合實驗結(jié)果

從圖4中可以看出,當γ確定時,正則化參數(shù)C增大到一定值之后,對實驗結(jié)果的影響不大,分類準確率基本不變。這是由于作為SVM算法得到的最優(yōu)的分類面只能在很小的范圍內(nèi)波動,無論給再大的懲罰,也不能很大程度上改變分類面的位置,因此最后的準確率不會發(fā)生太大的變化。實驗獲得的最優(yōu)結(jié)果是95.60%,本文在達到這一測試結(jié)果的(C,γ)組合中選取 C=25=32,γ=2?1=0.5 作為后續(xù)實驗中模型的參數(shù)。

2) 身份認證實驗結(jié)果

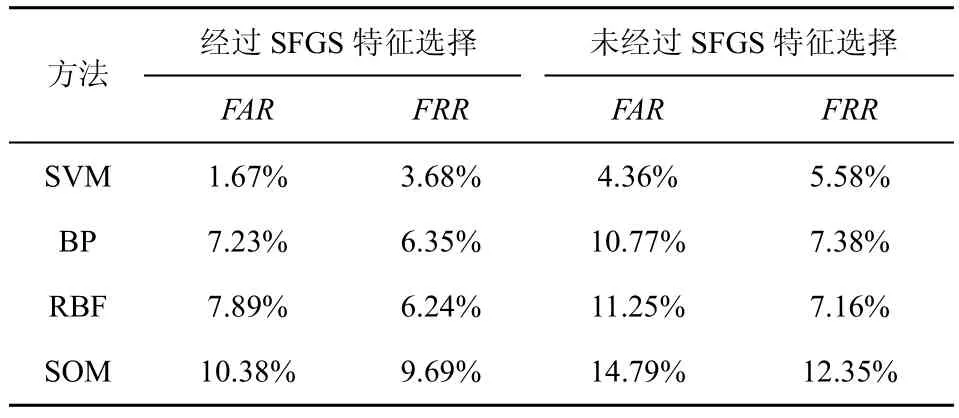

在本實驗中,在經(jīng)過SFGS特征選擇與未經(jīng)過SFGS特征選擇的前提下,分別采用了SVM方法與傳統(tǒng)的分類方法(BP、RBF和SOM)進行了身份認證的實驗。

本文采集了20個用戶的數(shù)據(jù),總共產(chǎn)生了600個鼠標樣本集。對每個用戶,使用全部樣本中的1/2作為訓練樣本,其余1/2的樣本作為測試樣本,根據(jù)實驗中對除用戶i之外的n?1個用戶的異常行為數(shù)據(jù)的測試結(jié)果,計算得到用戶i的誤識率(FAR);根據(jù)對用戶i的各組數(shù)據(jù)進行交叉驗證時測試的結(jié)果,計算得到用戶i的拒識率(FRR)。對每個用戶的誤識率和拒識率做平均得到綜合的用戶身份認證實驗結(jié)果,如表3所示。

表3 用戶身份識別與認證實驗結(jié)果

對未經(jīng)特征選擇的鼠標行為特征樣本集采用SVM進行分類實驗,得到的誤識率和拒識率分別為4.36%和5.58%,明顯優(yōu)于傳統(tǒng)的識別方法(BP神經(jīng)網(wǎng)絡(luò):FAR=10.77%,F(xiàn)RR=7.38%;RBF徑向基網(wǎng)絡(luò):FAR=11.25%,F(xiàn)RR=7.16%;SOM 自組織神經(jīng)網(wǎng)絡(luò):FAR=14.79%,F(xiàn)RR=12.35%)。傳統(tǒng)的模式識別方法在解決鼠標行為特征識別這種高位空間中自由分布的問題時,其性能在理論上得不到保證。而SVM方法能夠合理地將身份識別問題轉(zhuǎn)化為二次尋優(yōu)問題,在先驗知識相對不足的情況下,仍可以保持較好的分類準確率和穩(wěn)定性,并且該方法通過最大化分類平面的邊緣來控制模型的分類能力,不依賴于鼠標行為特征樣本的先驗概率,具有良好的健壯性。同樣對經(jīng)過特征選擇的鼠標行為特征樣本集進行相似的實驗,實驗結(jié)果得到了顯著的提高,誤識率和拒識率分別從 14.79%和 12.35%(SOM 自組織神經(jīng)網(wǎng)絡(luò))降低到 1.67%和 3.68%(SVM)。這說明基于SFGS和SVM的身份認證和監(jiān)控方法不但能夠選擇最佳的鼠標行為特征組合,對各類特征的重要性進行研究,還能降低鼠標特征空間的維數(shù),顯著的提高身份認證和監(jiān)控的準確度。

4.5 實驗結(jié)果討論

4.5.1 實驗設(shè)置的充分性討論

對用戶身份的合法性進行判定主要有2種實際的應(yīng)用需求:身份認證和身份識別。前者是指用戶聲明自己的身份并利用相關(guān)特征數(shù)據(jù)來證實該身份,將該用戶的相關(guān)特征數(shù)據(jù)與其聲明用戶的模板進行比較,是一種一對一的匹配方法;后者是指不知道用戶的身份信息而直接根據(jù)其特征數(shù)據(jù)來確認他的身份,將該用戶的特征數(shù)據(jù)與所有N個用戶的模板進行比較,是一種一對N的匹配方法。相比較而言,身份認證所需的數(shù)據(jù)量和準確度均低于身份識別。因此,本文采集 20個用戶的鼠標行為數(shù)據(jù)進行用戶的身份認證實驗,將認證用戶的鼠標行為特征與其聲明用戶的特征模板進行匹配,判定用戶身份的合法性,可以較為充分地支持本文的方法和結(jié)論;但若要基于鼠標行為進行用戶的身份識別實驗,在身份信息不明的情況下確認其身份的合法性,則需要利用更多、更長時間的數(shù)據(jù)進行分析。

4.5.2 模型訓練的實用性討論

本文中采集到20個用戶在2個月的日常工作中的鼠標行為數(shù)據(jù),并利用此數(shù)據(jù)集對構(gòu)建的模型進行訓練和測試。這樣的數(shù)據(jù)集對于模型的訓練來說是充分的,但為了進一步提高模型的可訓練性和精確性,在實用中先利用初次獲得的數(shù)據(jù)進行模型的訓練,同時將持續(xù)監(jiān)控用戶實際的鼠標使用行為并記錄相應(yīng)的數(shù)據(jù),將判定后的數(shù)據(jù)加入先前的數(shù)據(jù)集中,從而獲得足夠的、高質(zhì)量的訓練數(shù)據(jù),并按照一定的更新規(guī)則,對現(xiàn)有的模型進行更新或重構(gòu),使模型的訓練更加充分,以獲得更高的模型檢測準確度。

4.5.3 認證與監(jiān)控的適用性討論

在實時的身份監(jiān)控過程,由于可以較長時間地觀察用戶行為,本文實驗中以30min為單位觀察用戶鼠標行為是可行的。但對于身份認證過程,30min的觀察時間是難以接受的,實際應(yīng)用中須大幅度地降低觀察行為所用時間,并對不同的觀察時間對檢測結(jié)果的影響做進一步的研究和分析。同時針對用戶鼠標行為中存在趨勢性變化或長周期波動,在實用中可以引入自適應(yīng)機制,構(gòu)建在線的、實時的自適應(yīng)檢測模型,以解決用戶行為發(fā)生漂移的情況。

5 結(jié)束語

鼠標行為特征識別已成為生物測定學領(lǐng)域的一個新的研究熱點,并可部署在各種安全應(yīng)用之中。本文提出了一種利用人機交互時用戶的鼠標使用行為特征進行身份識別的方法。從人機交互和用戶生理行為層面出發(fā),提取出了新的鼠標行為特征,并通過大量實驗對鼠標行為特征及特征空間進行了分析。同時對20個用戶2個月的鼠標行為數(shù)據(jù)進行比較分析,提出了一種基于順序前進貪婪搜索和支持向量機的身份認證和監(jiān)控方法。結(jié)果表明該方法不但能夠選擇最佳的鼠標行為特征組合,對各類特征的重要性進行研究,還能降低鼠標特征空間的維數(shù),顯著地提高身份認證與監(jiān)控的準確度。同時驗證了計算機用戶間的鼠標行為有著顯著的不同,借助模式識別的一些方法,可以基于鼠標行為特征實現(xiàn)較為準確的身份認證和跟蹤。

[1]O’GORMAN L.Comparing passwords, tokens, and biometrics for user authentication[J].Proceedings of the IEEE, 2003, 91(12):2021-2040.

[2]WAYMAN J, JAIN A, MALTONI D.Biometric Systems, Technology,Design and Performance Evaluation[M].Springer Publishing Company, 2005.

[3]OBAIDAT M S, SADOUN B.Verification of computer users using keystroke dynamics[J].IEEE Transaction on System, Man, Cybernetics, 1997, 27(2):261-269.

[4]高艷, 管曉宏, 孫國基等.基于實時擊鍵序列的主機入侵檢測[J].計算機學報, 2004, 27(3):336-400.GAO Y, GUAN X H, SUN G J, et al.The host-based intrusion detection based on real time keystroke sequences[J].Chinese Journal of Computers, 2004, 27(3):336-400.

[5]PUSARA M, BRODLEY C E.User re-authentication via mouse movements[A].Proceedings of the 2004 ACM Workshop on Visualization and Data Mining for Computer Security, DMSEC Session[C].Washington DC, USA, 2004.1-8.

[6]GAMBOA H, FRED A.A behavioral biometric system based on human computer interaction[J].Proceedings of SPIE, 2004, 54:4-36.

[7]AHMED A A E, TRAORE I.Anomaly intrusion detection based on biometrics[A].Proceedings of 6th IEEE Information Assurance Workshop[C].New York, USA, 2005.452- 453.

[8]房超, 蔡忠閩, 沈超等.基于鼠標動力學模型的用戶身份認證與監(jiān)控[J].西安交通大學學報, 2008, 42(10):1235-1239.FANG C, CAI Z M, SHEN C, et al.Authentication and monitoring of user identities based on mouse dynamics[J].Journal of Xi’an Jiaotong University, 2008, 42(10):1235-1239.

[9]SHEN C, CAI Z M, GUAN X H, et al.Feature analysis of mouse dynamics in identity authentication and monitoring[A].Proceedings of the 2009 IEEE International Conference on Communication[C].Dresden, 2009.1-5.

[10]AHMED A A E, TRAORE I.Detecting computer intrusions using behavioral biometrics[A].3rd Annual Conference on Privacy, Security and Trust, St[C].Andrews, Canada, 2005.91-98.

[11]AHMED A A E, TRAORE I.A new biometric technology based on mouse dynamics[J].IEEE Transactions on Dependable and Secure Computing, 2007, 4(3):165-179.

[12]GARG A, VIDYARAMAN S, UPADHYAYA S, et al.USim:a user behavior simulation framework for training and testing idses in GUI based systems[A].Proceedings of 39th Annual Simulation Symposium[C].Huntsville, AL, 2006.196-203.

[13]AHMED A A E, TRAORE I.System and Method for Motion-Based Input Device Computer User Profiling[P].Patent (pending):Filed May 03/2004, International Filing No.PCT/CA2004/000669.

[14]HOCQUET S, RAMEL J Y, CARDOT H.Users authentication by a study of human computer interactions[A].Proc Eighth Ann.(Doctoral)Meeting on Health, Science and Technology[C].2004.