一種多級安全防護(hù)的過濾模型在智能配電網(wǎng)通信系統(tǒng)的應(yīng)用

,

(四川大學(xué)電氣信息學(xué)院, 四川 成都 610065)

0 引 言

智能電網(wǎng),又稱為知識型電網(wǎng)或者現(xiàn)代電網(wǎng),是將現(xiàn)代先進(jìn)的傳感與測量技術(shù)、信息通信技術(shù)、控制技術(shù)和原有的輸配電基礎(chǔ)設(shè)施高度集成而形成的新型電網(wǎng)。國家電網(wǎng)公司提出以特高壓電網(wǎng)為骨干網(wǎng)架、各級電網(wǎng)協(xié)調(diào)發(fā)展的堅強(qiáng)電網(wǎng)為基礎(chǔ),利用先進(jìn)的通信、信息和控制技術(shù),構(gòu)建以信息化、自動化、數(shù)字化、互動化為特征的國際領(lǐng)先、自主創(chuàng)新、中國特色的堅強(qiáng)的智能化電網(wǎng)。

智能配電網(wǎng),作為電力“發(fā)、輸、調(diào)、變、配、用”的重要環(huán)節(jié),是社會公眾感知電網(wǎng)智能化服務(wù)的關(guān)鍵所在,智能配電網(wǎng)是智能電網(wǎng)的重要組成部分[1-2]。智能配電網(wǎng)需要監(jiān)測和控制的設(shè)備數(shù)量更多, 分布更廣。為了實現(xiàn)全面和實時的監(jiān)控, 成本低廉的無線通信網(wǎng)和分布廣泛的公用因特網(wǎng)將在智能電網(wǎng)通信系統(tǒng)中占有越來越多的比重。與此同時,智能配電網(wǎng)的開放性,電網(wǎng)和用戶雙向互動性增強(qiáng),大量用戶側(cè)接入和訪問,智能采集終端和移動作業(yè)終端的廣泛應(yīng)用和接入,無線公共網(wǎng)絡(luò)傳輸通道的應(yīng)用等對智能配電網(wǎng)的發(fā)展提出了新的安全問題。然而關(guān)于智能配電網(wǎng)信息安全方面的研究到目前為止并不多[3-5]。

由于智能配電網(wǎng)與終端有良好的交互,大量用戶的接入對信息安全帶來了一定的威脅。因此要過濾非授權(quán)的終端,而信息加密是保障電力系統(tǒng)信息安全的核心技術(shù)。在信息安全過濾理論上,通過一個綜合加密通信編程實例,提出采用多級信息安全過濾模型和綜合加密技術(shù)實現(xiàn)對智能配電網(wǎng)的信息系統(tǒng)的安全防護(hù)。

1 信息的安全過濾

信息過濾(information filtering, IF)也就是所謂的信息選擇性傳播。它是通過監(jiān)控動態(tài)的信息源以找到滿足用戶需求的信息或剔除用戶不需要的信息及不合法的終端用戶。安全過濾的主要方法如下。

(1)名單過濾( URL / IP過濾)。建立不良網(wǎng)站的URL或者IP地址列表數(shù)據(jù)庫, 并對該數(shù)據(jù)庫進(jìn)行定期的數(shù)據(jù)更新, 當(dāng)用戶訪問這些站點(diǎn)時, 將訪問站點(diǎn)的URL或者IP地址與數(shù)據(jù)庫列表中的進(jìn)行匹配, 如果能夠正確匹配,則給予阻斷或封鎖。

(2)分級過濾。根據(jù)網(wǎng)頁的內(nèi)容屬性或其他特征, 并按照一定的分級標(biāo)準(zhǔn), 建立網(wǎng)站的分級標(biāo)記, 分級標(biāo)記可以附在網(wǎng)頁上, 也可以保存在文件或數(shù)據(jù)庫中, 使用時以分級標(biāo)記為過濾的依據(jù)。

(3)關(guān)鍵詞過濾(內(nèi)容過濾)[6]。該方法是對文本內(nèi)容、文檔的元數(shù)據(jù)等進(jìn)行關(guān)鍵詞簡單匹配或者布爾邏輯運(yùn)算, 對滿足匹配條件的網(wǎng)頁或網(wǎng)站進(jìn)行的過濾。

2 加密技術(shù)

由于電網(wǎng)中含有許多敏感信息,為了防止未授權(quán)用戶訪問或獲取電網(wǎng)運(yùn)行和調(diào)度信息的安全性、完整性,只要通過認(rèn)證、加密功能來實現(xiàn)數(shù)據(jù)的安全問題。

目前的數(shù)據(jù)加密技術(shù)根據(jù)密鑰類型可分為私鑰加密(對稱加密)系統(tǒng)和公鑰加密(非對稱加密)系統(tǒng)。對稱加密系統(tǒng)與非對稱加密相比,在加密、解密處理速度、防范能力、數(shù)字簽名和身份認(rèn)證等方面各有優(yōu)劣。

2.1 RSA算法

RSA算法是一種非對稱密碼算法[7],所謂非對稱,就是指該算法需要一對公開密鑰與私有密鑰,使用公開密鑰對數(shù)據(jù)進(jìn)行加密,則只有用對應(yīng)的私有密鑰才能解密。但是速度一直是RSA的缺陷。一般來說只用于少量數(shù)據(jù)加密。

RSA的算法涉及3個參數(shù),n、e1、e2。其中,n是兩個大質(zhì)數(shù)p、q的積,n的二進(jìn)制表示時所占用的位數(shù),就是所謂的密鑰長度。e1和e2是一對相關(guān)的值,e1可以任意取,但要求e1與(p-1)*(q-1)互質(zhì);再選擇e2,要求(e2*e1)mod((p-1)*(q-1))=1。(n,e1)、(n,e2)就是密鑰對。其中(n,e1)為公鑰,(n,e2)為私鑰。RSA加解密的算法完全相同,設(shè)A為明文,B為密文,則:A=B^e2 modn;B=A^e1 modn;(公鑰加密體制中,一般用公鑰加密,私鑰解密)e1和e2可以互換使用,即:A=B^e1 modn;B=A^e2 modn。因此RSA的加密速度隨著密鑰長度增加而變慢且運(yùn)算更為復(fù)雜。所以如何提高這些高精度乘除運(yùn)算的速度是RSA 體制實用化的關(guān)鍵問題。

2.2 DES算法

數(shù)據(jù)加密算法(data encryption algorithm,DEA)是一種對稱加密算法,DES 采用的主密鑰為64bit,其中8 bit為奇偶校驗位, 實際主密鑰為56 bit, 明文分組長度固定為64 bit, 不足加零。解密時用同樣的密鑰將密文作為輸入, 經(jīng)過一系列相反的步驟得到的輸出即明文。但是密鑰的安全性和管理是它的不足之處。

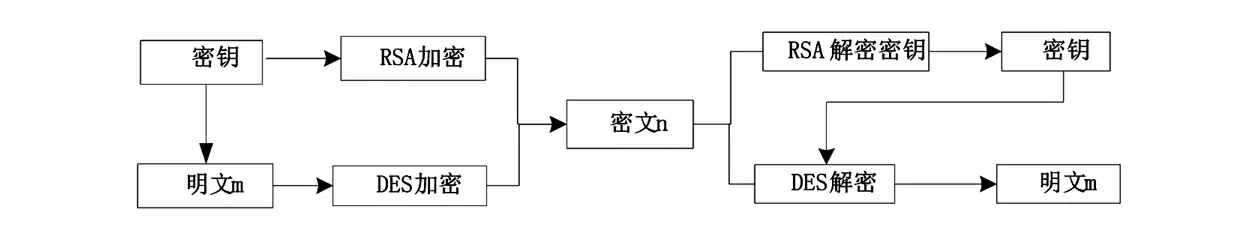

2.3 RSA & DES綜合加密

基于RSA算法和DES算法兩種典型密碼算法的優(yōu)缺點(diǎn)[8]。用DES算法作為數(shù)據(jù)的加密算法對數(shù)據(jù)加密,用RSA算法作為DES密鑰的加密算法,對DES的密鑰進(jìn)行加密。要加密的數(shù)據(jù)量通常很大,而DES算法的加、解密速度效率高,對每個數(shù)據(jù)分組的處理僅需很短時間就能完成。因此,用DES算法對大量的數(shù)據(jù)加密不會影響整個系統(tǒng)的效率。DES和RSA綜合加密如圖1所示。

圖1 DES & RSA綜合加密結(jié)構(gòu)圖

在加密、解密的處理效率方面,DES算法優(yōu)于RSA算法。在密鑰的分配、管理、安全度方面,RSA 算法比DES 算法更加優(yōu)越。DES和RSA綜合加密算法既能發(fā)揮DES算法加密速度快、安全性好的優(yōu)點(diǎn),又能發(fā)揮RSA算法密鑰管理方便的優(yōu)點(diǎn),二者各取其優(yōu),揚(yáng)長避短。

3 智能配電網(wǎng)通信系統(tǒng)模型

從智能化的程度來講,集中控制模式是智能配電網(wǎng)最為理想的控制模式(如圖2所示),而通信系統(tǒng)是建設(shè)智能配電網(wǎng)的一個關(guān)鍵環(huán)節(jié)。智能配電網(wǎng)需依靠有效的通信手段,將控制中心的命令準(zhǔn)確地傳送到眾多的終端智能電子設(shè)備(intelligent electric device,IED),并且將終端IED采集的各類實時信息傳送到控制中心。

圖2 智能配電網(wǎng)通信系統(tǒng)結(jié)構(gòu)舉例

4 多級信息過濾防護(hù)

該模型包括了第一級的基于Web緩存技術(shù)的地址安全過濾和第二級的共享密鑰認(rèn)證技術(shù)和綜合加密技術(shù)的安全過濾兩大模塊。其中基于Web緩存技術(shù)的地址過濾包含了硬件設(shè)備認(rèn)證子模塊。此模型從硬件認(rèn)證(設(shè)備身份認(rèn)證)和軟件認(rèn)證(共享密鑰和綜合加密解密技術(shù))兩個方面, 很好地提高了安全過濾的準(zhǔn)確性和保障了電力網(wǎng)絡(luò)敏感信息的安全性。

圖3 多級過濾防護(hù)模型

4.1 第一級過濾

子站經(jīng)過簡單的URL(設(shè)備的IP地址)的過濾,由于IED的設(shè)備的MAC地址或者IP地址是終端設(shè)備的唯一標(biāo)識符。Web高速緩存服務(wù)器技術(shù)可以緩存子站與終端互相訪問過的對象,這一特點(diǎn)使得可以利用Web緩存技術(shù)在子站服務(wù)器不忙時啟動地址判別、分析功能, 采用MAC地址或者IP地址判別技術(shù), 使用“MAC判別引擎”或“IP判別引擎”, 并根據(jù)預(yù)先設(shè)定的規(guī)則對緩存數(shù)據(jù)進(jìn)行判斷, 對主站與終端設(shè)備訪問時提供的陌生的IP地址或者M(jìn)AC地址進(jìn)行登記,生成攔截“黑名單”添加到數(shù)據(jù)庫中, 同時對不匹配對象則給予阻斷或封鎖, 這樣在以后正常工作時, 便可在這一級將不良對象過濾掉, 從而實現(xiàn)了“一次掃描, 多次服務(wù)”的高效服務(wù)模式。從而初步的防止未授權(quán)的對象訪問或者獲取非法的調(diào)度敏感信息以及各種破壞行為。

該技術(shù)采用“事后審計”的方式, 避免了常用的基于“事先判別”的過濾技術(shù)中響應(yīng)時間長、誤判率較高的缺點(diǎn)。

4.2 第二級過濾

MAC 地址雖然是一個網(wǎng)絡(luò)硬件設(shè)備的標(biāo)識,一般是固定的,但是可以通過硬件或軟件的方法修改。攻擊者可以利用MAC地址欺騙這一弱點(diǎn),盜用合法IED的地址,從而進(jìn)行竊取電力網(wǎng)絡(luò)信息或者破壞電力網(wǎng)絡(luò)。

設(shè)備身份認(rèn)證成功后由于可能存在MAC地址或者IP地址的偽造,上一級的過濾有可能存在一些沒有被過濾掉的訪問對象及所攜帶的信息。此時進(jìn)行共享密鑰認(rèn)證需要終端IED和子站配置相同的共享密鑰。共享密鑰認(rèn)證的認(rèn)證過程為:終端IED先向子站發(fā)送認(rèn)證請求,子站會隨機(jī)產(chǎn)生一個Challenge包(即一個字符串)發(fā)送給終端IED;終端IED會將接收到字符串拷貝到新的數(shù)據(jù)中,用密鑰加密后再發(fā)送給子站;子站接收到該數(shù)據(jù)后,用密鑰將該數(shù)據(jù)解密,然后對解密后的字符串和最初給終端IED的字符串進(jìn)行比較。如果相同,則說明客戶端擁有子站相同的共享密鑰,即通過了Shared Key 認(rèn)證;否則認(rèn)證失敗。

終端IED的電力信息用DES加密算法為數(shù)據(jù)進(jìn)行加密,用RSA算法作為DES密鑰的加密算法作為終端IED的公開密鑰,而子站保存私用密鑰。對DES算法可以采用ECB(電子密本)或者是CBC(密文分組鏈接)工作方式加密能大大提高加密效率和增強(qiáng)了保密強(qiáng)度。終端IED設(shè)備在訪問減輕了終端IED設(shè)備的計算和通信開銷,從而簡化了系統(tǒng)實現(xiàn)的復(fù)雜度和實施的難度。該加密算法既能發(fā)揮DES算法加密速度快、安全性比較高,同時也發(fā)揮了RSA算法密鑰管理方便的優(yōu)點(diǎn)。

由于可能存在MAC地址或者IP地址的偽造,上一級的過濾有可能存在一些沒有被過濾掉的訪問對象及所攜帶的信息。此時訪問過濾方案描述如下。

(1)終端、子站、主站的IED攜帶信息進(jìn)入信息網(wǎng)。

(2)終端IED和子站進(jìn)行共享密鑰認(rèn)證。

(3)終端IED進(jìn)行共享密鑰認(rèn)證技術(shù)后,將執(zhí)行如下操作:①對于認(rèn)證成功的終端IED所攜帶的電力敏感信息進(jìn)行DES加密,然后對其密鑰用RSA加密作為對應(yīng)終端IED的公開密鑰,把加密的數(shù)據(jù)和加密后的密鑰傳送給子站。子站收到終端IED的信息后,子站用保留的私用密鑰先對密鑰進(jìn)行RSA解密,然后對其加密數(shù)據(jù)解密。②對于認(rèn)證失敗的終端,把終端的唯一標(biāo)識符及其所攜帶的信息添加到敏感數(shù)據(jù)庫,進(jìn)行封存過濾。③對于數(shù)據(jù)解密成功,數(shù)據(jù)采集端保存數(shù)據(jù)。否則終止其訪問權(quán),將終端加入敏感數(shù)據(jù)庫。

5 實例分析

網(wǎng)絡(luò)化的通信結(jié)構(gòu)和多種通信技術(shù)在同一個網(wǎng)絡(luò)中的綜合運(yùn)用,擴(kuò)大了網(wǎng)絡(luò)的規(guī)模,增加了網(wǎng)絡(luò)的復(fù)雜性,給網(wǎng)絡(luò)的運(yùn)行維護(hù)增加了很大的困難。熟知智能配電網(wǎng)通信系統(tǒng)三層網(wǎng)絡(luò)模型建立如圖4所示的通信網(wǎng)絡(luò)。為了方便演示,服務(wù)端采用的是單線程。在VS2010平臺上用c#開發(fā)時是一對一(一個服務(wù)器對一個客服端),但不影響在實際中的應(yīng)用。

圖4 智能配電網(wǎng)通信系統(tǒng)三層網(wǎng)絡(luò)模型

信息通信技術(shù)給系統(tǒng)帶來保護(hù)與控制便利的同時[9],也帶來了安全隱患。在安全通信領(lǐng)域,訪問控制具有重要的基礎(chǔ)性作用。基于上述通信系統(tǒng)模型,利用該方案,能夠保證非法使用的終端IED無法接入到系統(tǒng)中,從而阻止非法入侵者對系統(tǒng)的惡意攻擊。分析如下。

首先,由于電力自動化系統(tǒng)嚴(yán)格的集中化管理等特點(diǎn),設(shè)備身份認(rèn)證(Authentication) 技術(shù)和共享密鑰認(rèn)證有效保障智能電網(wǎng)的信息安全的可靠度,同時將不合法的終端IED的信息封存在數(shù)據(jù)庫,提高了攔截效率。

其次,在終端IED經(jīng)過第一級過濾和公共密鑰認(rèn)證后,客戶端把需要發(fā)送的明文經(jīng)過綜合加密技術(shù)后,信息傳送到服務(wù)端,服務(wù)端先用私鑰解密加密過的密鑰,經(jīng)過解密的密鑰再進(jìn)行解密加密過的數(shù)據(jù)(如圖5所示),因此防止了密鑰泄漏問題。電力信息進(jìn)行綜合加密提高了加密效率和數(shù)據(jù)的安全性。即使對于有些僥幸不合法的終端IED獲取訪問或者獲取電力敏感信息也是經(jīng)過綜合加密的信息,在保證信息的安全度的同時也給破解電力信息帶來一定的難度。由于采用多重認(rèn)證機(jī)制,該機(jī)制阻止了非授權(quán)使用的終端用戶或者設(shè)備接入智能配電系統(tǒng)。

圖5 子站和終端綜合加密解密

最后,對于采用的對稱加密算法,不影響數(shù)據(jù)的實時性。由于多級的過濾非授權(quán)的終端,阻止了不法分子的訪問、截獲、篡改電力信息,為配電通信網(wǎng)的安全提供保障措施。

6 結(jié) 語

未來智能電網(wǎng)從整體上可以看作是由電力網(wǎng)和信息網(wǎng)構(gòu)成的相互依存的復(fù)合網(wǎng)絡(luò), 其中信息網(wǎng)絡(luò)的安全及其對電力系統(tǒng)運(yùn)行安全帶來的風(fēng)險不容忽視。在智能配電網(wǎng)通信系統(tǒng)結(jié)構(gòu)設(shè)計的基礎(chǔ)上,針對智能配電網(wǎng)存在的信息安全問題,采用基于多級過濾和綜合加密體制,提出了一種適合智能配電網(wǎng)通信系統(tǒng)的信息控制訪問方案。該方案減輕了終端IED設(shè)備的計算和通信開銷,同時實現(xiàn)了終端合法性認(rèn)證問題。盡管只是針對智能配電網(wǎng)而提出,該方案所基于的理論體系可很容易推廣應(yīng)用到智能電網(wǎng)信息安全的其他層次,從而為解決智能電網(wǎng)信息安全問題提供了一種新思路。

[1] 劉振亞.智能電網(wǎng)技術(shù)[M].北京:中國電力出版社, 2010.

[2] 余貽鑫,欒文鵬.智能電網(wǎng)述評[J].中國電機(jī)工程學(xué)報, 2009, 29 (34): 1-8.

[3] 李文偉,邱利斌.配網(wǎng)自動化及通信系統(tǒng)的規(guī)劃建設(shè)[J]. 電力系統(tǒng)通信, 2009,30(196): 5-7.

[4] Hamlyn A, Cheung H, Mander T, et al. Computer Network Security Management and Authentication of Smart Grids Operations[C]//IEEE Canada Electrical Power Conference. 2008: 31-36.

[5] BOYER W F,MCBRIDE S. Study of Security Attributes of Smart Grid Systems-Current Cyber Security Issues[EB/OL]. [2009-04-29].http://www.inl.gov/scada/publications/d/securtng the smart grid current issues.pdf.

[6] 蘇貴洋,馬穎華,李建華.一種基于內(nèi)容的信息過濾改進(jìn)模型[J].上海交通大學(xué)學(xué)報, 2004, 38(12): 2030-2034.

[7] 劉曉星, 胡暢霞, 劉明生.公鑰加密算法RSA 的一種快速實現(xiàn)方法[J].微計算機(jī)信息, 2006(22):118- 119.

[8] 朱作付, 徐 超, 葛紅美.基于DES 和RSA算法的數(shù)據(jù)加密傳輸系統(tǒng)設(shè)計 通信技術(shù)[J].2010,4(43):90-93.

[9] 孫中偉,馬亞寧, 王一蓉,等. 基于EPON的配電網(wǎng)自動化通信系統(tǒng)及其安全機(jī)制研究[J]. 電力系統(tǒng)自動化, 2010,34(8): 72-75.

[10] SUN Zhong-wei, HUO Si-tian, MA Ya-ning. Security Mechanism for Smart Distribution Grid[C]//The 2ndIEEE International Conference on Advanced Computer Control. 2010:967-971.

[11] Lim I H, Hong S, Choi M S, et al. Security Protocols against Oyber Attacks in the Distribution Automation System[J]. IEEE Trans on Power Delivery, 2010, 25(1): 448-455.