ACL技術(shù)在醫(yī)院局域網(wǎng)中的實(shí)施和應(yīng)用

應(yīng)旭鋒,葉曉景,趙雪雷,陳文迪,黃智勇解放軍第113醫(yī)院信息科,浙江寧波 315040

論著

ACL技術(shù)在醫(yī)院局域網(wǎng)中的實(shí)施和應(yīng)用

應(yīng)旭鋒,葉曉景,趙雪雷,陳文迪,黃智勇

解放軍第113醫(yī)院信息科,浙江寧波315040

訪問(wèn)控制列表(Access control list),簡(jiǎn)稱ACL,是在交換機(jī)、路由器上設(shè)置一條或多條訪問(wèn)規(guī)則來(lái)管理和限制數(shù)據(jù)流的一種技術(shù),它的作用是提高網(wǎng)絡(luò)運(yùn)行效率及網(wǎng)絡(luò)服務(wù)質(zhì)量,降低網(wǎng)絡(luò)威脅,保障網(wǎng)絡(luò)安全運(yùn)行。該文詳細(xì)介紹了訪問(wèn)控制列表的基本概念和工作原理,并以覆蓋內(nèi)部局域網(wǎng)、醫(yī)保網(wǎng)等網(wǎng)絡(luò)組成的環(huán)境較為復(fù)雜的醫(yī)院網(wǎng)絡(luò)為背景,根據(jù)各種應(yīng)用環(huán)境制定相應(yīng)實(shí)施計(jì)劃,具體配置方法,以及ACL實(shí)施應(yīng)用后給該院網(wǎng)絡(luò)帶來(lái)的最終效果。

ACL;局域網(wǎng);網(wǎng)絡(luò)安全

[Abstract]Access control list,abbreviated as ACL,as a technology for managing and restricting data stream by setting one or more access rules on the switch and router,its function is to improve the network operational efficiency and network service quality,reduce the cyber threat and ensure the safe operation of network.The paper introduces the basic concept and working principle of the access control list in detail,and it brings the final effect to the network in our hospital after the ACL is implemented by making corresponding implementation plans and specific configuration methods according to the various application environments under the background of covering the complex hospital networks such as Internal LAN and medical insure net.

[Key words]ACL;LAN;Network security

該院HIS網(wǎng)絡(luò)始建于2000年,隨著醫(yī)院業(yè)務(wù)范圍的逐漸擴(kuò)大,各種醫(yī)療設(shè)備系統(tǒng)軟硬件的不斷投入部署,網(wǎng)絡(luò)設(shè)備和網(wǎng)絡(luò)終端也在相應(yīng)增加,網(wǎng)絡(luò)環(huán)境逐步擴(kuò)大化、多樣化、復(fù)雜化。尤其是近幾年,信息化系統(tǒng)飛速發(fā)展,該院不斷新增及完善HIS系統(tǒng)(醫(yī)院信息化系統(tǒng))、PACS系統(tǒng)(影像傳輸系統(tǒng))、LIS系統(tǒng)(檢驗(yàn)系統(tǒng))、RIS系統(tǒng)(病理系統(tǒng))、移動(dòng)醫(yī)護(hù)系統(tǒng)、微信支付寶支付平臺(tái)、OA系統(tǒng)、智能樓宇等系統(tǒng),全面覆蓋了醫(yī)療、護(hù)理、科研、管理等各方面。網(wǎng)絡(luò)承載的數(shù)據(jù)量日益增長(zhǎng),各種復(fù)雜的數(shù)據(jù)交互對(duì)該院的網(wǎng)絡(luò)安全構(gòu)成比較大的威脅。為有效控制網(wǎng)絡(luò)中復(fù)雜的數(shù)據(jù)流,確保該院網(wǎng)絡(luò)及數(shù)據(jù)的安全,該院通過(guò)ACL來(lái)保障網(wǎng)絡(luò)資源不被非法訪問(wèn)和使用。

1 ACL的定義

ACL(Access control list)即訪問(wèn)控制列表,是客戶和網(wǎng)絡(luò)服務(wù)提供者之間協(xié)商一個(gè)服務(wù)級(jí)別協(xié)定(SLA Service Level Agreement),用于支持QOS(Quality of Service),提高網(wǎng)絡(luò)服務(wù)質(zhì)量。它是一組由permit或deny以及源IP地址、目的IP地址、協(xié)議類型組成的語(yǔ)句,用來(lái)控制網(wǎng)絡(luò)的數(shù)據(jù)流向等。

2 ACL的分類

ACL按過(guò)濾范圍來(lái)分,可分為標(biāo)準(zhǔn)ACL和擴(kuò)展ACL[1]。標(biāo)準(zhǔn)ACL基于源地址為過(guò)濾標(biāo)準(zhǔn),只能粗略地限制某一大類協(xié)議,標(biāo)準(zhǔn)ACL一般配置在距離目的網(wǎng)絡(luò)最近的路由器上。而擴(kuò)展ACL是基于協(xié)議類型、源地址、目標(biāo)地址、源端口、目的端口為過(guò)濾標(biāo)準(zhǔn),可以精確限制到某一種具體的協(xié)議,擴(kuò)展ACL一般被配置在距離源網(wǎng)絡(luò)最近的路由器上。

3 ACL的基本原理和工作過(guò)程

訪問(wèn)控制列表是應(yīng)用在交換機(jī)、路由器或操作系統(tǒng)上的指令列表,使用包過(guò)濾技術(shù),在路由器上讀取第二層、第三層及第四層包頭中的信息源地址、目的地址、源端口、目的端口等,根據(jù)預(yù)先定義好的規(guī)則對(duì)包進(jìn)行過(guò)濾,從而達(dá)到訪問(wèn)控制的目的。適用于以下不同場(chǎng)合:允許或禁止對(duì)路由器交換機(jī)或來(lái)自路由器交換機(jī)的telnet訪問(wèn);QOS(服務(wù)質(zhì)量)與隊(duì)列技術(shù);策略路由;數(shù)據(jù)速率限制;路由策略;端口流鏡像;NAT(網(wǎng)絡(luò)地址轉(zhuǎn)換)等。

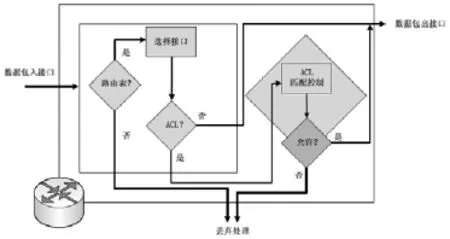

ACL工作過(guò)程如圖1所示。

圖1

ACL的執(zhí)行順序是自上而下的,當(dāng)數(shù)據(jù)包到達(dá)時(shí),數(shù)據(jù)包信息將與ACL中語(yǔ)句逐條匹配,每個(gè)ACL末尾都隱藏一條deny any any的拒絕語(yǔ)句,如果數(shù)據(jù)包跟ACL中的某個(gè)語(yǔ)句相匹配,那么后面的語(yǔ)句將被跳過(guò),當(dāng)數(shù)據(jù)包信息與末尾語(yǔ)句之前任意一條語(yǔ)句規(guī)則 (permit或deny)不匹配時(shí),數(shù)據(jù)包將與最后一條語(yǔ)句匹配,然后做丟棄處理。所以應(yīng)該把最詳細(xì)的ACL語(yǔ)句放在頂部,把不詳細(xì)的語(yǔ)句放在列表的底部。

4 ACL的具體應(yīng)用

4.1實(shí)施計(jì)劃

創(chuàng)建ACL,達(dá)到如下需求。

①各業(yè)務(wù)部門之間禁止相互訪問(wèn),只能訪問(wèn)服務(wù)器。減少網(wǎng)絡(luò)流量負(fù)載、病毒、廣播風(fēng)暴等網(wǎng)絡(luò)威脅。②管理員計(jì)算機(jī)可以訪問(wèn)所有部門計(jì)算機(jī),并且可以telnet遠(yuǎn)程管理網(wǎng)絡(luò)交換機(jī),及時(shí)有效保障設(shè)備安全。③限制外部網(wǎng)絡(luò)對(duì)web服務(wù)器http,sql服務(wù)器1433,ftp服務(wù)器ftp端口的訪問(wèn)。④關(guān)閉部分易被攻擊端口,防止病毒入侵、傳播。禁止非法使用tracertoute、ping等命令嗅探網(wǎng)絡(luò)。

4.2實(shí)施步驟

①各業(yè)務(wù)部門vlan之間禁止相互訪問(wèn),只能訪問(wèn)服務(wù)器所在vlan。

Vlan1:服務(wù)器、管理員PC;IP:192.168.0.0/24

Vlan 100:1號(hào)樓PC;IP:192.168.10.0/24

Vlan 200:2號(hào)樓PC;IP:192.168.20.0/24

Vlan 300:3號(hào)樓PC;IP:192.168.30.0/24

核心交換機(jī)上配置如下:

hx(config-if)#access-list 101 permit ip 192.168.10.0 0.0.0.255 192.168.0.0 0.0.0.255

//允許vlan100訪問(wèn)vlan1

hx(config-if)#access-list 101 permit ip 192.168.20.0 0.0.0.255 192.168.0.0 0.0.0.255

//允許vlan200訪問(wèn)vlan1

hx(config-if)#access-list 101 permit ip 192.168.30.0 0.0.0.255 192.168.0.0 0.0.0.255

//允許vlan300訪問(wèn)vlan1

hx(config)#int vlan 100

hx(config-if)#ip access-group 101 in

//將ACL應(yīng)用到vlan100上

…

②管理員計(jì)算機(jī)可以訪問(wèn)所有部門計(jì)算機(jī),并且可以telnet遠(yuǎn)程管理網(wǎng)絡(luò)交換機(jī)。

Vlan 700:交換機(jī)管理Vlan;IP:192.168.70.0/24

hx(config-if)#access-list 102 permit tcp 192.168.0.0 0.0.0.255 192.168.70.0 0.0.0.255 eq 23

//允許指定IP地址段通過(guò)telnet管理交換機(jī)

hx(config-if)#access-list 102 permit tcp 192.168.0.0 0.0.0.255 192.168.70.0 0.0.0.255 eq 161

//允許指定IP地址通過(guò)SNMP或HTTP協(xié)議訪問(wèn)交換機(jī)

hx(config)#int vlan 700

hx(config-if)#ip access-group 102 out

//將ACL應(yīng)用到交換機(jī)管理vlan700上

③與防火墻策略結(jié)合使用,共同限制醫(yī)保網(wǎng)等外部網(wǎng)絡(luò)通過(guò)前置機(jī)對(duì)web服務(wù)器http,sql服務(wù)器1433,ftp服務(wù)器ftp端口的訪問(wèn)。

Route(config)#access-list 103 deny tcp any host 192.168.0.1 eq www

Route(config)#access-list 103 deny tcp any host 192.168.0.2 eq 1433

Route(config)#access-list 103 deny tcp any host 192.168.0.3 eq ftp

④在路由器里設(shè)置ACL,關(guān)閉135、136、137、138、445、1434等易被攻擊端口[2],防止病毒通過(guò)這部分端口進(jìn)行傳播,同時(shí)防止非法使用tracertoute、ping等命令嗅探網(wǎng)絡(luò)。

Route(config)#access-list 103 deny udp any any eq 135

Route(config)#access-list 103 deny udp any any eq 136....

Route(config)#access-list 103 deny tcp any any eq 135

Route(config)#access-list 103 deny tcp any any eq 136....

Route(config)#access-list 103 deny icmp any any echo

Route(config)#access-list 103 deny icmp any any echo-reply

Route(config)#access-list 103 deny icmp any any unreachable

Route(config)#access-list 103 deny icmp any any anypacket-too-big

Route(config)#access-list 103 deny icmp any any time-exceeded

Route(config)#access-list 103 deny icmp any any traceroute

Route(config)#access-list 103 deny icmp any any log

Route(config)#access-list 103 permit ip any any

語(yǔ)句的最后需要加上一條允許ACL,否則任何數(shù)據(jù)包都將無(wú)法訪問(wèn)。

5 結(jié)語(yǔ)

網(wǎng)絡(luò)安全威脅既可以來(lái)自于外部網(wǎng)絡(luò),也存在于內(nèi)部網(wǎng)絡(luò)。添加適當(dāng)?shù)脑L問(wèn)控制列表有利于增強(qiáng)網(wǎng)絡(luò)的安全性、穩(wěn)定性、高效性。該院自從應(yīng)用了如上訪問(wèn)控制列表,網(wǎng)絡(luò)的各種不穩(wěn)定因素減少到了最小,工程師的維護(hù)量也明顯減輕,網(wǎng)絡(luò)運(yùn)行效率得到顯著提升。

[1]梅申信.訪問(wèn)控制列表在網(wǎng)絡(luò)安全中的應(yīng)用[J].甘肅科技2008,24(9):28-30.

[2]鄺英偉.ACL在企業(yè)網(wǎng)絡(luò)安全中的應(yīng)用[J].福建電腦,2009 (9):96-97.

Implementation and Application of ACL Technology in the Hospital VLAN

YING Xu-feng,YE Xiao-jing,ZHAO Xue-lei,CHEN Wen-di,HUANG Zhi-yong

Department of Information,PLA 113th Hospital,Ningbo,Zhejiang Province,315040 China

R197.32

A

1672-5654(2016)04(c)-0001-03

10.16659/j.cnki.1672-5654.2016.12.001

應(yīng)旭鋒(1983.10-),男,浙江東陽(yáng)人,大專,工程師,研究方向:計(jì)算機(jī)網(wǎng)絡(luò)與應(yīng)用。

黃智勇(1971.1-),男,湖南株洲人,本科,館員,研究方向:醫(yī)院信息管理,郵箱:jd21@163.com。

2016-01-25)