加密傳輸在工控系統(tǒng)安全中的可行性研究

梁耀 馮冬芹 徐珊珊 陳思媛 高夢州

隨著技術(shù)發(fā)展和管理決策的需要,通用的通信網(wǎng)絡(luò)和多樣化的IT組件與工控系統(tǒng)(Industrial control system,ICS)不斷融合,原本封閉的工控系統(tǒng)開始更多地與外部企業(yè)網(wǎng)絡(luò)互聯(lián),使得ICS更容易受到來自網(wǎng)絡(luò)的安全威脅[1].僅2015年,ICSCERT公布的發(fā)生在美國的工控系統(tǒng)安全問題多達(dá)295起[2],工控系統(tǒng)遭受到網(wǎng)絡(luò)攻擊的威脅日趨嚴(yán)峻.

工業(yè)通信網(wǎng)絡(luò)中存在著嚴(yán)重的數(shù)據(jù)安全隱患,容易遭受到破壞數(shù)據(jù)完整性的攻擊,如錯誤數(shù)據(jù)注入攻擊[3]、重放攻擊[4]等,而數(shù)據(jù)加密作為一種保護(hù)數(shù)據(jù)完整性和機(jī)密性的手段,可以有效地阻止上述攻擊.Zijlstra[5]基于異步事件驅(qū)動方法,設(shè)計了一種單比特加密傳輸方案,用于控制系統(tǒng)的防竊聽和數(shù)據(jù)篡改攻擊.Zhang等[6]基于DES(Data encryption standard)加密和改進(jìn)灰色預(yù)測模型設(shè)計了一種抗DoS(Denial of service)和欺騙攻擊機(jī)制.盡管如此,目前國內(nèi)外針對密碼學(xué)在工控系統(tǒng)中的應(yīng)用研究仍處于起步階段,實際上,對于工控系統(tǒng)中的一些工控設(shè)備而言,其資源總量和處理速度有限,引入加密傳輸后會影響通信網(wǎng)絡(luò)中控制數(shù)據(jù)交互的實時性,甚至嚴(yán)重干擾系統(tǒng)的穩(wěn)定性.Wei等[7]在小規(guī)模電網(wǎng)平臺上測試發(fā)現(xiàn),加密傳輸帶來的延時會造成斷路器動作不及時,會導(dǎo)致電壓波動幅度超過20%.正是由于工控系統(tǒng)的特殊性,使得目前缺少一種有效的加密傳輸應(yīng)用的可行性評估方法.

加密傳輸應(yīng)用在工控系統(tǒng)中的前提是不破壞原系統(tǒng)的穩(wěn)定性,在該前提下才能進(jìn)一步研究如何評估加密傳輸對實時性能的影響.控制系統(tǒng)穩(wěn)定性分析的研究成果相對成熟[8],但直接用于加密傳輸穩(wěn)定性分析的成果仍然較少.Sipahi等[9]基于特征根聚類分析的方法,提出了二維延時空間內(nèi)穩(wěn)定域的數(shù)值解法.Olgac等[10]利用D-subvision超越方程求解法,給出了穩(wěn)定延時的精確數(shù)值解,對于加密傳輸?shù)姆€(wěn)定性分析具有參考意義.而Lyapunov不等式、譜分析等穩(wěn)定性判定方法,由于不能給出精確的參數(shù)穩(wěn)定域,不具有定量分析價值.

實時性評估方法主要分成兩類:隨機(jī)性評估方法和確定性評估方法.隨機(jī)性評估方法主要基于Harris[11]提出的最小方差控制(Minimum variance controller,MVC)指標(biāo),該指標(biāo)利用最小方差控制下的系統(tǒng)性能作為評價基準(zhǔn),以此衡量當(dāng)前系統(tǒng)的性能.但是Eriksson等[12]指出,MVC并不能保證滿意的動態(tài)性能,而且該指標(biāo)沒有以加密傳輸之前系統(tǒng)的性能作為評價基準(zhǔn).確定性評估方法主要利用上升時間、超調(diào)量、穩(wěn)定時間等指標(biāo).Gupta等[13]通過簡單的歸一化加權(quán),綜合超調(diào)量σ%和穩(wěn)定時間ts兩個因素作為DES加密后系統(tǒng)實時性能評估值,該評估值的優(yōu)點在于可以靈活調(diào)整權(quán)重,但同時各指標(biāo)之間的相對權(quán)重難以確定,評估結(jié)果存在主觀性差異.Zeng等[14]設(shè)計了一種基于確定性指標(biāo)的評估框架,權(quán)衡考慮了AES加密后系統(tǒng)的性能指標(biāo)與安全指標(biāo),并基于協(xié)同演化算法求解了加密長度的最優(yōu)解.但該框架直接以跟蹤誤差的均方值作為性能指標(biāo),沒有給出采樣個數(shù)K的選取規(guī)則,也沒有對該指標(biāo)合理性論證,最后沒有對最優(yōu)解的存在性進(jìn)行驗證.Yu等[15]通過計算跟蹤誤差的無窮積分,提出了絕對誤差積分(Integrated absolute error,IAE)指標(biāo),用于分析閉環(huán)系統(tǒng)的跟蹤性能,但是IAE指標(biāo)中不僅包含了動態(tài)跟蹤信息,也包含了穩(wěn)態(tài)跟蹤信息,而且IAE需要對時間進(jìn)行無窮積分,計算復(fù)雜度高.

針對上述文獻(xiàn)中性能評估方法的不足,本文提出了一種加密傳輸應(yīng)用在工控系統(tǒng)中的可行性研究方法.首先,分析通用的工控系統(tǒng)加密傳輸框架,以及數(shù)據(jù)加密造成的直接影響.其次,基于穩(wěn)定性判據(jù)提出多輸入多輸出控制系統(tǒng)中加密傳輸機(jī)制的評估模型,利用加密算法執(zhí)行時間與數(shù)據(jù)加密長度的映射關(guān)系(后文統(tǒng)一稱為“時間長度關(guān)系”),設(shè)計一種求解長度可行域的算法.然后,借鑒IAE的思想,提出了一種用于評估系統(tǒng)實時性能的指標(biāo),即Truncated IAE(TIAE)-based,并在指標(biāo)合理性論證中給出了一個合理的充分條件.最后,在嵌入式平臺上測試了兩種對稱加密算法的時間長度關(guān)系,并應(yīng)用在他勵直流電機(jī)控制系統(tǒng)仿真平臺上,計算并驗證了系統(tǒng)穩(wěn)定下的長度可行域,獲得了長度對實時性能的影響規(guī)律.結(jié)果表明,相比Zeng的結(jié)論,利用長度可行域來判斷長度的存在性將更加嚴(yán)謹(jǐn).相比Harris的隨機(jī)性評估方法,TIAE能提供更加合理、確定的分析指標(biāo).相比Gupta的確定性評估方法,TIAE則避免了主觀賦值造成的差異.因此,本文提出的可行性研究方法可以為加密傳輸在工控系統(tǒng)的應(yīng)用提供科學(xué)的依據(jù).

1 問題描述

1.1 工業(yè)控制系統(tǒng)加密傳輸框架

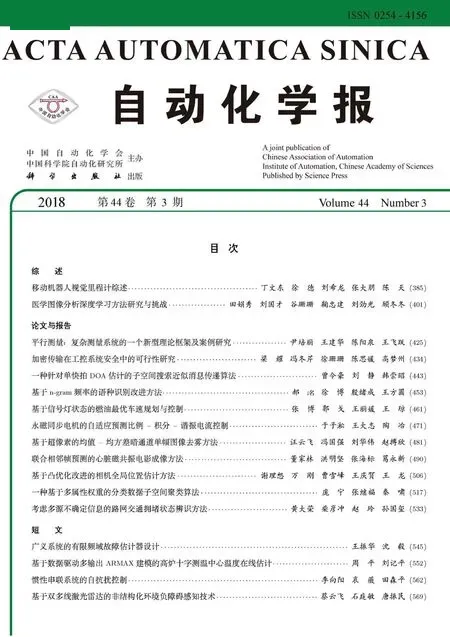

在工業(yè)控制系統(tǒng)中,控制器與執(zhí)行器之間的前向通道、傳感器與控制器之間的反饋通道的交互數(shù)據(jù)是進(jìn)行加密保護(hù)的主要對象.圖1所示為通用的基于加密傳輸?shù)墓た叵到y(tǒng)分析框架,包括控制器、控制網(wǎng)絡(luò)、執(zhí)行器、被控對象、傳感器等.

1.2 加密算法執(zhí)行時間分析

加密算法分為對稱加密和非對稱加密兩種.一方面,非對稱加密需要更多的計算資源和存儲空間,使其在工業(yè)控制領(lǐng)域應(yīng)用受限.另一方面,盡管對稱加密中的塊加密相對流加密速度慢,但安全性更高,更容易實現(xiàn)數(shù)據(jù)保密性和加密速度之間的權(quán)衡.因此,本文討論的加密傳輸機(jī)制中主要采用對稱加密算法中的塊加密算法,DES和AES(Advanced encrytion standard)加密.

文獻(xiàn)[13]及后文的實驗數(shù)據(jù)表明,采用對稱加密的執(zhí)行時間主要與加密平臺、加密算法種類、密鑰長度和數(shù)據(jù)加密長度有關(guān),并且近似為式(1)的線性關(guān)系:(

圖1 基于加密傳輸機(jī)制的工控系統(tǒng)框架圖Fig.1 Frame diagram of industrial control system under encrypted transmission

其中,τenc和τdec分別為加密、解密執(zhí)行時間,l1和l2分別為需要加密、解密的數(shù)據(jù)長度,ai和bi(i=1,2)表征了執(zhí)行時間與除了數(shù)據(jù)長度外的因素的關(guān)系,需要實驗數(shù)據(jù)來標(biāo)定.

根據(jù)工控網(wǎng)絡(luò)中通信協(xié)議規(guī)定,網(wǎng)絡(luò)中傳輸?shù)臄?shù)據(jù)長度需要滿足一定的范圍,即li∈L,L=[lmin,lmax].那么,加密和解密執(zhí)行時間也限定在范圍 Γi=[τmin,τmax]內(nèi),

在圖1所示的加密傳輸框架中,系統(tǒng)延時主要包括兩個部分,前向通道延時τca和反饋通道延時τsc.為了方便分析加密傳輸執(zhí)行時間產(chǎn)生的延時對系統(tǒng)穩(wěn)定性的影響,根據(jù)單一變量原則,暫不考慮通信網(wǎng)絡(luò)固有延時.此時,系統(tǒng)延時主要集中在加解密過程中,對應(yīng)為

1.3 主要問題

一方面,除了引入加密傳輸機(jī)制造成的延時外,影響系統(tǒng)穩(wěn)定性的因素還包括原系統(tǒng)的固有屬性,如控制結(jié)構(gòu)、控制器類別、被控對象特征等.因此,如何綜合這些因素建立一種基于加密傳輸?shù)墓た叵到y(tǒng)分析模型,并在系統(tǒng)穩(wěn)定的約束下求解數(shù)據(jù)加密長度li的可行域,是首要解決的問題.

另一方面,在上述可行域存在的前提下,如何建立一種合理的實時性評估指標(biāo),并分析該指標(biāo)與可行域內(nèi)不同長度的變化規(guī)律,是其次要解決的問題.

2 系統(tǒng)穩(wěn)定性分析

2.1 基于加密傳輸?shù)墓た叵到y(tǒng)分析模型

大型工業(yè)生產(chǎn)過程或被控對象都是多輸入多輸出(Multiple input and multiple output,MIMO)的,以MIMO模型作為研究對象符合實踐規(guī)律,圖2所示為基于加密傳輸機(jī)制的工控系統(tǒng)結(jié)構(gòu)圖.

圖2 基于加密傳輸機(jī)制的MIMO控制系統(tǒng)結(jié)構(gòu)圖Fig.2 Structure diagram of MIMO control system under encrypted transmission

假設(shè)圖2中n輸入n輸出對象的數(shù)學(xué)模型可以用有理傳遞函數(shù)矩陣G(s)表示:

根據(jù)變量配對規(guī)則,選擇配對矩陣為P,P為同維單位矩陣經(jīng)過初始行變換得到.控制器為有理傳遞函數(shù)矩陣C(s).根據(jù)對加密算法執(zhí)行時間的分析,在引入加密傳輸機(jī)制后,前向通道和反饋通道的傳遞函數(shù)用Λ1(s)和Λ2(s)表示:

其中,u∈Rn和y∈Rn分別是MIMO對象的輸入、輸出向量,U(s)=L[u],Y(s)=L[y],u=[u1,u2,···,un]T,y=[y1,y2,···,yn]T.分別為第j個前向、反饋通道總延時,j=1,···,n.該系統(tǒng)的閉環(huán)特征方程為

定理1.圖2所示加密傳輸機(jī)制是可行的,當(dāng)且僅當(dāng)式(5)所示的特征方程的全部特征根在復(fù)平面的左半平面上,即

因為長度li直接影響加解密執(zhí)行時間,即未知參數(shù)和,為了單獨研究長度對系統(tǒng)穩(wěn)定性的影響,暫不考慮不同通道內(nèi)加密算法和長度的差異性.在此基礎(chǔ)上,有推論1的描述,

推論1. 如果所有前向通道采用的加密算法和數(shù)據(jù)加密長度相同,所有反饋通道的加密算法和數(shù)據(jù)加密長度也相同時,那么式(5)的評估模型可以表示為

其中,ck(s)表示只含變量s的有理多項式,k=0,1,···,n.

證明.此時 Λ1(s)=e?τcasI,Λ2(s)=e?τscsI,閉環(huán)多項式轉(zhuǎn)化為

2.2 數(shù)據(jù)加密長度可行域求解算法

長度是實施加密傳輸?shù)囊粋€重要參數(shù),綜合式(1)和式(7),長度也是影響可行性評估模型中的一個重要因素.對控制系統(tǒng)設(shè)計者而言,可以采用試湊法來確定合適的長度,即選取固定的長度分別代入式(1)和式(7),通過求解所有特征根來判斷該長度合適與否.但試湊法盲目性明顯,需要花費大量的時間和計算資源來求解式(7)的特征值.另外,還可以采用解析法,在獲得使式(7)穩(wěn)定的參數(shù)集合之后,在式(2)的約束下,利用式(1)的線性關(guān)系求取長度的可行域.解析法可以描述為:

定理2.假設(shè)線性映射f:x→y的映射關(guān)系為

如果兩個集合Φ和Θ也滿足該映射關(guān)系f:Φ→Θ,其中

那么,集合Φ即為使式(7)系統(tǒng)穩(wěn)定的數(shù)據(jù)加密長度可行域.

在文獻(xiàn)[10]中介紹了D-subdivision法,可以利用超越方程(7)來求解參數(shù)τ的集合Θ,其主要思想包括兩點:在式(7)系統(tǒng)的臨界穩(wěn)定狀態(tài)下,參數(shù)τ必定使式(7)產(chǎn)生至少一對純虛根.求取該虛根和τ值,判斷在所有τ值處純虛根穿越虛軸的移動趨勢,進(jìn)一步求取穩(wěn)定的集合Θ.

基于定理2和D-subdivision求解方法,可以設(shè)計如下所示的長度可行域求解算法:

1)變量代換:直接求超越方程(7)的純虛根存在困難,利用變量代換e?τs=(1?Ts)/(1+Ts),T∈R,將式(7)轉(zhuǎn)化為有理多項式方程,

腹部外傷是急診外科臨床上較為常見的危急癥,影像學(xué)檢查如能及時準(zhǔn)確做出診斷,指導(dǎo)臨床對患者采取及時有效的搶救措施,為搶救病人的生命可贏得寶貴的時間,對于臨床急救具有重要的意義,現(xiàn)將我院2016年1月—2017年12月救治的42例腹部閉合性外傷患者的影像資料進(jìn)行回顧性分析。

其中,μ=max{deg[cj(s)]}+n.

2)求解虛根:式(7)和式(10)的純虛根完全相同,而式(10)的純虛根可以利用勞斯表中的輔助多項式求解,定義純虛根的有限集合為S,

同時能求解出所有純虛根對應(yīng)的參數(shù)T的集合Ψ,

根據(jù)變量代換的等價原則,進(jìn)一步求出每個參數(shù)Tck對應(yīng)的參數(shù)τ集合 ?k(τ;ωck),k∈{1,2,···,m},

將所有的集合?k(τ;ωck)合并,按照元素大小排序,并結(jié)合參數(shù)τ的實際取值范圍,可得使式(7)系統(tǒng)臨界穩(wěn)定的參數(shù)τ集合?,

3)求解集合Θ:當(dāng)參數(shù)τ等于集合?中的某一元素τk,l時,式(7)的系統(tǒng)存在一對虛根s?=?ωcki,并且隨著τ在 [τk,l,τk,l+ε]內(nèi)變化,該對虛根穿越虛軸的移動趨勢為

將式(7)對參數(shù)τ進(jìn)行求導(dǎo),即可求出移動趨勢的值,

該趨勢只取決于ωck和Tck,即虛根在?k(τ;ωck)中所有元素處的移動趨勢相同.趨勢值為正表示系統(tǒng)增加兩個不穩(wěn)定極點,反之表示減少兩個不穩(wěn)定極點.令NU(τ)表示不穩(wěn)定極點個數(shù),則集合Θ可以按如下定義求解,

4)求解數(shù)據(jù)加密長度可行域Φ:確定前向和反饋通道采用的加密算法,通過實驗法測定式(1)的參數(shù),利用定理2的映射關(guān)系求取使系統(tǒng)穩(wěn)定性的數(shù)據(jù)加密長度可行域Φ.

3 系統(tǒng)實時性能分析

在獲得長度可行域后,進(jìn)一步研究工控系統(tǒng)實時性能與可行域內(nèi)長度的關(guān)系.本文借鑒IAE計算的思想,直接從系統(tǒng)的跟蹤誤差考慮,確定了TIAE指標(biāo)的核心:在穩(wěn)定時間到達(dá)之前,累計的跟蹤誤差越小,則系統(tǒng)的實時性能越好.

3.1 實時性指標(biāo)建立

定義1. 絕對誤差積分IAE[15]:將輸出跟蹤誤差的絕對值在0到無窮時間域內(nèi)進(jìn)行廣義積分,記為

其中,r(t)是參考輸入,y(t)是系統(tǒng)的單個輸出,e(t)是跟蹤誤差,Ts是測量采樣周期.

為了克服IAE的缺點,對IAE指標(biāo)進(jìn)行改進(jìn),有定義2的描述,

定義2.截斷的絕對誤差積分(Truncated integrated absolute error,TIAE):將輸出跟蹤誤差的絕對值在0到調(diào)整時間ts內(nèi)進(jìn)行定積分,記為

其中,m=ts/Ts.

對比IAE,用TIAE指標(biāo)來分析系統(tǒng)當(dāng)前實時性能的優(yōu)勢在于,TIAE對穩(wěn)定時間內(nèi)的跟蹤誤差進(jìn)行累計,綜合考慮了動態(tài)響應(yīng)過程中的傳統(tǒng)實時性因素,不需要人為主觀賦權(quán)值,也克服了IAE的上述兩個缺點.利用TIAE進(jìn)一步得到系統(tǒng)實時性能的評價指標(biāo),

定義3.TIAE-based指標(biāo)定義為:在引入加密傳輸機(jī)制前后,系統(tǒng)TIAE的比值,記為

當(dāng)ηTIAE=1,表明引入加密傳輸機(jī)制之后系統(tǒng)實時性能與原系統(tǒng)相同,可以達(dá)到滿意的性能要求.當(dāng)0<ηTIAE<1,表明引入加密傳輸機(jī)制之后系統(tǒng)實時性能比原系統(tǒng)差,且ηTIAE→0表明實時性能已經(jīng)極度惡化,不適合引入加密傳輸機(jī)制.假設(shè)可行域內(nèi)的邊界點lcri正好使系統(tǒng)震蕩不穩(wěn)定,此時TIAEenc(lcri)→+∞,令ηTIAE(lcri)=0,保證ηTIAE值域的連續(xù)性.

3.2ηTIAE 合理性說明

對于工控系統(tǒng)設(shè)計者而言,上升時間tr、超調(diào)量σ%、穩(wěn)定時間ts都屬于越小越優(yōu)型指標(biāo),因此,

定理3.如果在長度可行域Φ內(nèi),ηTIAE與tr、σ%、ts關(guān)系的單調(diào)性一致,并且嚴(yán)格單減,那么ηTIAE能作為系統(tǒng)實時性能的綜合評估值,且ηTIAE越大則實時性能越優(yōu).

證明.假設(shè)ηTIAE隨tr并不是嚴(yán)格單調(diào)的,因為積分保證了ηTIAE在可行域Φ內(nèi)的連續(xù)性,那么在ηTIAE~tr關(guān)系曲線中必存在兩點tr,1和tr,2,使得ηTIAE(tr,1)=ηTIAE(tr,2),顯然這一點違背了越小越優(yōu)常識,假設(shè)不成立.

同理,假設(shè)ηTIAE~tr是嚴(yán)格單調(diào),但單調(diào)性與ηTIAE~σ%、ηTIAE~ts不一致,不妨設(shè)為

從ηTIAE~σ%、ηTIAE~ts的單調(diào)性可以看出,如果ηTIAE(σ1%)>ηTIAE(σ2%),則σ1%<σ2%,實時性能在σ1% 更優(yōu),即ηTIAE越大則實時性能越優(yōu).在ηTIAE~tr關(guān)系曲線中必存在兩點tr,3和tr,4(tr,3<tr,4),使得ηTIAE(tr,3)<ηTIAE(tr,4),說明實時性能在tr,4更優(yōu),顯然違背了越小越優(yōu)常識.定理3得證.□

定理3給出了ηTIAE合理性的一個充分條件,原因在于,直接求解ηTIAE對tr的單調(diào)性并不方便,

如果能獲得tr(l)和TIAE(l)的解析式,那么在可行域內(nèi),ηTIAE對tr的單調(diào)性是可以解析求解的.Yu等[15]提出利用泰勒級數(shù)近似e?τs≈1?τs,從而求出系統(tǒng)輸出的時域表達(dá)式,但該近似必須要求τs→0才能滿足,即要求極點全部分布在0附近,當(dāng)條件不滿足時,近似結(jié)果會導(dǎo)致錯誤的結(jié)論.

實際上,在加密傳輸引入延時后,閉環(huán)特征方程出現(xiàn)超越項e?τs,不能通過簡單地近似來求取時域內(nèi)系統(tǒng)輸出、tr(l)、TIAE(l)的解析式.可以采用數(shù)值計算的方法,利用式(13)的離散表達(dá)式定量計算出TIAE(l)的變化規(guī)律,然后再驗證是否滿足定理3.

4 實驗結(jié)果及仿真

根據(jù)加密傳輸可行性評估的分析步驟,實驗包括兩個部分:實驗測定式(1)的參數(shù)、加密傳輸下系統(tǒng)的性能驗證.

4.1 對稱加密算法執(zhí)行時間測試

為了判斷加密平臺、算法種類等因素對加密傳輸可行性的影響,首先應(yīng)測定這些因素與加解密執(zhí)行時間的關(guān)系.本文在嵌入式平臺(AT91SAM9XE512QU,MCU 32bit,180MHz)上分別運行DES和AES加密算法.其中,DES密鑰長度為8字節(jié),AES密鑰長度為16字節(jié),填充方式為報文長度對8或16取模,并用該值將報文長度填滿至8或16的整數(shù)倍.實驗記錄加解密執(zhí)行時間與長度的關(guān)系如表1所示,將表1的測試數(shù)據(jù)通過最小二乘法進(jìn)行擬合,如式(15)和(16)所示,擬合曲線如圖3所示.

4.2 系統(tǒng)性能研究

為了研究加密傳輸機(jī)制對實時性要求高的系統(tǒng)的影響,本文采用文獻(xiàn)[16]中的他勵直流電機(jī)控制系統(tǒng)作為仿真平臺.該直流電機(jī)控制系統(tǒng)采用恒定勵磁控制,在勵磁電流達(dá)到額定電流后,通過控制電樞電壓Ua來調(diào)節(jié)轉(zhuǎn)速n,電壓轉(zhuǎn)速環(huán)轉(zhuǎn)化為如下線性模型,

表1 加密算法執(zhí)行時間與數(shù)據(jù)加密長度測試數(shù)據(jù)Table 1 Test data between the execute time of encryption algorithms and the length of plaintext

圖3 加密算法執(zhí)行時間與數(shù)據(jù)加密長度關(guān)系曲線Fig.3 Relationship curve between the execute time of encryption algorithms and the length of encrypted data

因負(fù)載轉(zhuǎn)矩不屬于電機(jī)的固有屬性,不影響閉環(huán)特征方程,只分析輸入Ua對輸出n的影響,其開環(huán)傳遞函數(shù)為

電壓轉(zhuǎn)速環(huán)采用PI控制器,調(diào)節(jié)PI參數(shù)使得閉環(huán)控制系統(tǒng)穩(wěn)定,C(s)=10+1/s.在t>10s后,給定nref=500r/min的階躍轉(zhuǎn)速.

4.2.1 穩(wěn)定性分析

根據(jù)推論1的場景描述,在上述電壓轉(zhuǎn)速環(huán)控制系統(tǒng)中引入加密傳輸機(jī)制,前向和反饋通道采用相同的數(shù)據(jù)加密算法,數(shù)據(jù)加密長度均為l,則系統(tǒng)的閉環(huán)特征方程為

其中,c1(s)=573·s+57.3,c0(s)=s3+120s2+13.8s,q=max{deg(cj(s))}+n=4.式(10)轉(zhuǎn)化為

根據(jù)勞斯判據(jù),可以依次求出集合Ψ={0.201867},S={4.775},?k={0.321,1.637,···},及虛根的變化趨勢 RT=sgn[Im(0.3905+0.4126i)]=1.得出系統(tǒng)不穩(wěn)定極點個數(shù)隨參數(shù)τ的關(guān)系如表2所示,閉環(huán)系統(tǒng)穩(wěn)定下的集合Θ為

表2 集合Θ判定表格Table 2 Judging form of Θ

根據(jù)實際測得的加密算法參數(shù)及集合Θ,考慮工業(yè)以太網(wǎng)的數(shù)據(jù)長度范圍為64~1518字節(jié),則加密傳輸應(yīng)用在該直流電機(jī)控制系統(tǒng)時,長度可行域分別為

因此,基于AES和DES對稱加密算法的加密傳輸機(jī)制應(yīng)用在該控制系統(tǒng)中是可行的.

4.2.2 實時性能分析

以AES加密算法分析,分別選取可行域Φ(AES)內(nèi)部的不同參數(shù),代入系統(tǒng)進(jìn)行驗證,記錄每個長度下系統(tǒng)的輸出響應(yīng),如圖4所示.

圖4 不同AES加密數(shù)據(jù)長度下實際轉(zhuǎn)速變化曲線Fig.4 Timely varying curves of the actual speed under different length of AES encrypted data

從圖4中實際轉(zhuǎn)速變化曲線來判斷,當(dāng)數(shù)據(jù)加密長度接近臨界長度153B時,輸出響應(yīng)接近等幅震蕩,進(jìn)一步驗證了集合Φ(AES)求解算法的正確性,同樣也可以驗證Φ(DES)的正確性.

為了驗證ηTIAE指標(biāo)的合理性,通過數(shù)值計算得到不同長度下的各實時性指標(biāo)值,如表3所示.

表3 實時性指標(biāo)與數(shù)據(jù)加密長度測試數(shù)據(jù)Table 3 Test data between the real-time performance index and the length of encrypted data

首先判斷ηTIAE與tr、σ%、ts之間的單調(diào)關(guān)系是否一致.分別繪制ηTIAE~tr、ηTIAE~σ%、ηTIAE~ts關(guān)系曲線,如圖5所示.顯然,在可行域Φ(AES)內(nèi)的值均為?1,單調(diào)性為負(fù)并且都一致,因此,ηTIAE可以作為系統(tǒng)實時性能的綜合評估值,且ηTIAE越大則實時性能越優(yōu).

繪制表3中的測試數(shù)據(jù),得到各實時性指標(biāo)隨數(shù)據(jù)加密長度的變化關(guān)系曲線,如圖6和7所示,

對圖6分析,當(dāng)系統(tǒng)引入加密傳輸機(jī)制之后,傳統(tǒng)的性能指標(biāo)tr、σ%與l近似成正的線性關(guān)系,而ts、TIAE與l近似成反比例關(guān)系,長度可行域Φ的臨界值即為漸近線.

圖5ηTIAE隨tr、σ%、ts、TIAE變化曲線Fig.5 Curves of the indexηTIAEunder differenttr,σ%,ts,TIAE

對圖7分析,實時性能ηTIAE是單調(diào)的,并且隨著數(shù)據(jù)加密長度增加而衰減,在長度可行域Φ的臨界值下,ηTIAE收斂到0,表明此時系統(tǒng)的實時性能已經(jīng)嚴(yán)重退化,設(shè)計加密傳輸時應(yīng)避免在該臨界值附近選取數(shù)據(jù)加密長度.圖6和7中的變化規(guī)律也驗證了ηTIAE指標(biāo)提出的有效性.

圖6tr、σ%、ts、TIAE隨數(shù)據(jù)加密長度l變化曲線Fig.6 Curves of the indextr,σ%,ts,TIAE under different length of AES encrypted data

圖7ηTIAE隨數(shù)據(jù)加密長度l變化曲線Fig.7 Curves of the indexηTIAEunder different length of AES encrypted data.

5 結(jié)論

針對加密傳輸機(jī)制如何影響工控系統(tǒng)性能的問題,本文從影響加密算法執(zhí)行時間的主要因素:數(shù)據(jù)加密長度出發(fā),依次提出了分析系統(tǒng)穩(wěn)定性和實時性能的指標(biāo)和方法.

關(guān)于加密傳輸機(jī)制的可行性研究中存在的一些問題,還需要深入研究.首先,研究密鑰長度、加密模式等因素對加解密的影響,即與式(1)中參數(shù)ai、bi的關(guān)系.其次,有沒有可能求出指標(biāo)ηTIAE關(guān)于長度l的解析式,或者將定理3完善成一個充要條件.另外,針對MIMO控制系統(tǒng)中存在的多個輸出,如何將實時性指標(biāo)向量η中的各個分量ηTIAE綜合考慮.最后,還要考慮將本文的可行性分析方法應(yīng)用在真實的物理平臺上進(jìn)行論證.

1 Knowles W,Prince D,Hutchison D,Disso J F P,Jones K.A survey of cyber security management in industrial control systems.International Journal of Critical Infrastructure Protection,2015,9:52?80

2 ICS-CERT.ICS-CERTMonitor[Online],available:https://ics-cert.us-cert.gov/monitors/ICS-MM201512,May 3,2016.

3 Pang Zh,Liu G P,Zhou Dh,Hou F Y,Sun Dh.Twochannel false data injection attacks against output tracking control of networked systems.IEEE Transactions on Industrial Electronics,2016,63(5):3242?3251

4 Tang Bx,Alvergue L D,Gu Gx.Secure networked control systems against replay attacks without injecting authentication noise.In:Proceedings of the 2015 American Control Conference(ACC).Chicago,USA:IEEE,2015.6028?6033

5 Zijlstra P.Cryptography for a Networked Control System using Asynchronous Event-Triggered Control[Master dissertation],Delft University of Technology,Netherlands,2016.

6 Zhang L Y,Xie L,Li W Z,Wang Z L.Security solutions for networked control systems based on des algorithm and improved grey prediction model.International Journal of Computer Network and Information Security(IJCNIS),2013,6(1):78?85

7 Wei M K,Wang W Y.Safety can be dangerous:secure communications impair smart grid stability under emergencies.In:Proceedings of the 2015 IEEE Global Communications Conference(GLOBECOM).San Diego,USA:IEEE,2015.1?6

8 Sipahi R,Niculescu S I,Abdallah Ct,Michiels W,Gu K Q.Stability and stabilization of systems with time delay.IEEE Control Systems,2011,31(1):38?65

9 Sipahi R,Olgac N.A unique methodology for the stability robustness of multiple time delay systems.Systems&Control Letters,2006,55(10):819?825

10 Olgac N,Sipahi R.An exact method for the stability analysis of time-delayed linear time-invariant(LTI)systems.IEEE Transactions on Automatic Control,2002,47(5):793?797

11 Harrist J.Assessment of control loop performance.The Canadian Journal of Chemical Engineering,1989,67(5):856?861

12 Eriksson P G,Isaksson A J.Some aspects of control loop performance monitoring.In:Proceedings of the 3rd IEEE Conference on Control Applications.Scotland,UK:IEEE,1994.1029?1034

13 Gupta R A,Chow M Y.Performance assessment and compensation for secure networked control systems.In:Proceedings of the 34th Annual Conference of IEEE Industrial Electronics.Orlando,USA:IEEE,2008.2929?2934

14 Zeng Wt,Chow M Y.Optimal tradeoffbetween performance and security in networked control systems based on coevolutionary algorithms.IEEE Transactions on Industrial Electronics,2012,59(7):3016?3025

15 Yu Z P,Wang J D,Huang B,Bi Z F.Performance assessment of PID control loops subject to setpoint changes.Journal of Process Control,2011,21(8):1164?1171

16 Smith R S.Covert misappropriation of networked control systems:presenting a feedback structure.IEEE Control Systems,2015,35(1):82?92