基于分層密鑰管理的云計算密文訪問控制方案設(shè)計

張國梁 李政翰 孫悅

摘要:經(jīng)過10多年的發(fā)展,云計算已經(jīng)由傳統(tǒng)的網(wǎng)格計算發(fā)展成為集效用管理、負(fù)載均衡、網(wǎng)絡(luò)存儲、虛擬化等計算機技術(shù)為一體的綜合網(wǎng)絡(luò)服務(wù)體系。云計算的安全性一直備受關(guān)注,主要問題包括訪問權(quán)限問題、技術(shù)保密問題、數(shù)據(jù)完整性問題、法律約束問題。本文以云計算的密文訪問控制問題為研究對象,介紹了云計算訪問控制的技術(shù)框架和現(xiàn)行機制,設(shè)計了基于分層密鑰管理的云計算密文訪問控制方案和算法。

關(guān)鍵詞:云計算;訪問權(quán)限;分層密鑰管理;密文訪問控制

中圖分類號:TP391? ? ? 文獻(xiàn)標(biāo)識碼:A

文章編號:1009-3044(2022)18-0026-02

開放科學(xué)(資源服務(wù))標(biāo)識碼(OSID):

云計算是一種基于分布式技術(shù)的網(wǎng)絡(luò)服務(wù),在它的影響下,整個社會的工作模式和商業(yè)格局都發(fā)生了巨大變化。現(xiàn)如今,云計算被視為計算機網(wǎng)絡(luò)領(lǐng)域的一次技術(shù)革命,是世界各國信息技術(shù)產(chǎn)業(yè)發(fā)展的戰(zhàn)略重點之一。云計算安全又稱為云安全,是一種用于保護云計算數(shù)據(jù)、應(yīng)用、相關(guān)技術(shù)和相關(guān)服務(wù)不受惡意竊取、冒用和破壞的技術(shù)集合,屬于計算機網(wǎng)絡(luò)安全的一個子領(lǐng)域。在云計算服務(wù)體系中,客戶的數(shù)據(jù)被保存在云端,云服務(wù)供應(yīng)商有義務(wù)確保數(shù)據(jù)不被冒用和非法復(fù)制,就必須對數(shù)據(jù)訪問者的身份進行有效驗證。但隨著網(wǎng)絡(luò)結(jié)構(gòu)越來越復(fù)雜,云計算和存儲的模式發(fā)生了較大變化,業(yè)務(wù)數(shù)據(jù)需要根據(jù)用戶的實時需求進行動態(tài)調(diào)整,數(shù)據(jù)長期處于動態(tài)變化狀態(tài),傳統(tǒng)的訪問控制模式已經(jīng)難以滿足高可靠性需求的云計算環(huán)境。部分別有用心的人就會利用技術(shù)手段進行非法破壞、冒用或篡改用戶資料來獲得數(shù)據(jù)訪問權(quán)限。如何通過建立更加可靠的訪問控制機制來防止用戶資料和業(yè)務(wù)數(shù)據(jù)安全性,是目前云計算技術(shù)領(lǐng)域和網(wǎng)絡(luò)安全領(lǐng)域一個重要研究課題。

1云計算訪問控制技術(shù)架構(gòu)

云計算的數(shù)據(jù)安全問題是指數(shù)據(jù)上傳至云環(huán)境后進行存儲、加密、通信等處理過程中,由于受到內(nèi)外環(huán)境的非法攻擊而被截獲造成的信息泄露隱患。云計算數(shù)據(jù)安全問題影響了云供應(yīng)商的服務(wù)推廣,并極大地威脅著用戶數(shù)據(jù)的安全性和隱私性,是必須被高度重視和嚴(yán)格管理的網(wǎng)絡(luò)安全問題之一。云供應(yīng)商要建立網(wǎng)絡(luò)監(jiān)控、訪問控制、加密算法等針對性的技術(shù)方案來保證云計算環(huán)境的安全性和完整性,確保不可信的服務(wù)器環(huán)境中數(shù)據(jù)的機密性,以及預(yù)防未授權(quán)的用戶數(shù)據(jù)非法訪問,在源頭避免數(shù)據(jù)泄露的隱患。

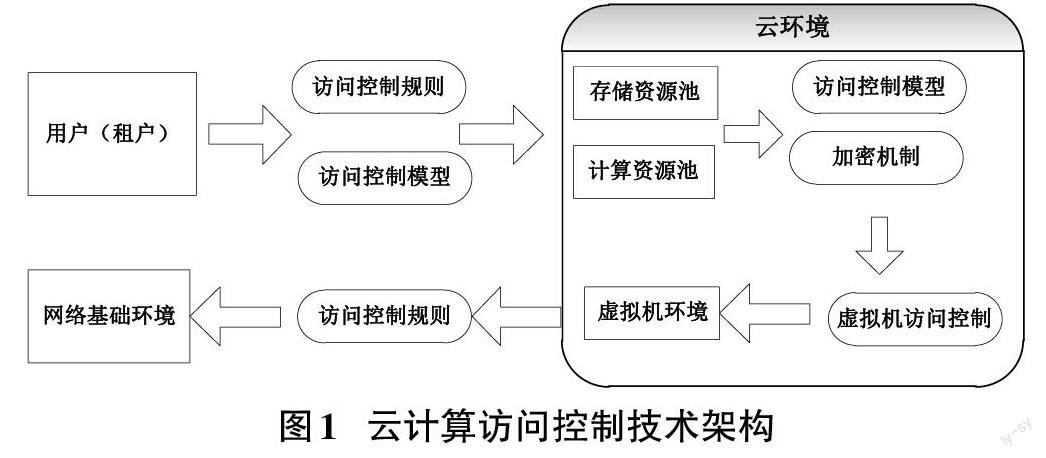

云計算訪問控制的技術(shù)手段包括訪問控制規(guī)則、訪問控制模型和加密機制幾種,訪問控制規(guī)則的作用是通過網(wǎng)絡(luò)特征和準(zhǔn)入機制來約束用戶的訪問行為,如訪問控制矩陣、ACL列表等;訪問控制模型是通過靜態(tài)分配的權(quán)限來約束數(shù)據(jù)的操作行為,如MAC、RBAC等;加密機制是通過密鑰機制來約束數(shù)據(jù)的主客體交互過程來實現(xiàn)數(shù)據(jù)保護機制,如ABE等。在云計算環(huán)境中,可以通過構(gòu)建綜合以上3種訪問控制技術(shù)手段的技術(shù)框架來提高數(shù)據(jù)庫的安全性和隱私性。云計算訪問控制技術(shù)架構(gòu)如圖1所示。

2云計算訪問控制策略

云計算訪問控制策略就是綜合運用訪問控制規(guī)則、訪問控制模型和加密機制來限制數(shù)據(jù)請求行為和授權(quán)合法用戶,拒絕非授權(quán)用戶和無可操作權(quán)限的用戶訪問和控制其訪問范圍,確保數(shù)據(jù)的合法利用。現(xiàn)有的云計算訪問控制策略包括身份認(rèn)證訪問控制和屬性加密訪問控制兩種:

(1)身份認(rèn)證訪問控制

身份認(rèn)證訪問控制是指通過建立第三方認(rèn)證中心的方式來建立證書機制,認(rèn)證服務(wù)器作為證書頒發(fā)機構(gòu)來驗證用戶身份是否合法,確保公鑰的可靠性和安全性。在身份認(rèn)證訪問控制機制下,合法用戶在上傳數(shù)據(jù)時通過公鑰進行數(shù)據(jù)加密和傳輸,認(rèn)證服務(wù)器識別用戶的數(shù)字簽名并進行身份驗證,核對用戶數(shù)據(jù)的私鑰是否合法。身份認(rèn)證訪問控制的前提是證書機制,在用戶需要訪問和操作數(shù)據(jù)時要憑認(rèn)證服務(wù)器頒發(fā)的數(shù)字證書來驗證身份,該證書包含了用戶的公鑰密碼,公鑰密碼由第三方認(rèn)證中心發(fā)布并唯一標(biāo)識用戶的身份特征。身份認(rèn)證訪問控制有助于云服務(wù)器驗證用戶身份和控制用戶訪問范圍,是一種比較常見的訪問控制策略。

(2)屬性加密訪問控制

屬性加密訪問控制是目前云環(huán)境下使用較多的訪問控制策略,它將傳統(tǒng)角色權(quán)限綁定訪問控制方式改為屬性權(quán)限相結(jié)合,控制策略對用戶身份的驗證粒度更小,對于解決云環(huán)境的數(shù)據(jù)安全問題有重要意義。在屬性加密訪問控制機制下,用戶的操作權(quán)限更加細(xì)化,可根據(jù)自身屬性來設(shè)置密鑰,可以指定某個屬性的訪問權(quán)限并設(shè)置加密方法,只有獲得私鑰和在指定列表中的訪問用戶才可以操作具體屬性的數(shù)據(jù)。與傳統(tǒng)的訪問控制方案相比較,基于屬性加密的訪問,控制方案可以改善訪問控制機制中不夠細(xì)粒度的問題,符合云環(huán)境下一對多的要求。

3基于分層密鑰管理的云計算密文訪問控制方案

現(xiàn)有的云環(huán)境訪問控制策略之一就是利用屬性加密機制,把加密算法融入加密規(guī)則中,使數(shù)據(jù)訪問控制更加適合解密方不固定的云環(huán)境。但在實際應(yīng)用中,由于用戶量巨大,對數(shù)據(jù)的頻繁操作造成屬性加密過程會消耗大量的云服務(wù)器資源,同時用戶自身屬性的變更時進行密鑰和權(quán)限的重新分配,部分云平臺給用戶設(shè)置了時間標(biāo)簽,周期性的密鑰變更也提高了密文被非法解密和泄露的風(fēng)險。為了解決上述問題,本課題提出一種基于分層密鑰管理的云計算密文訪問控制方案。

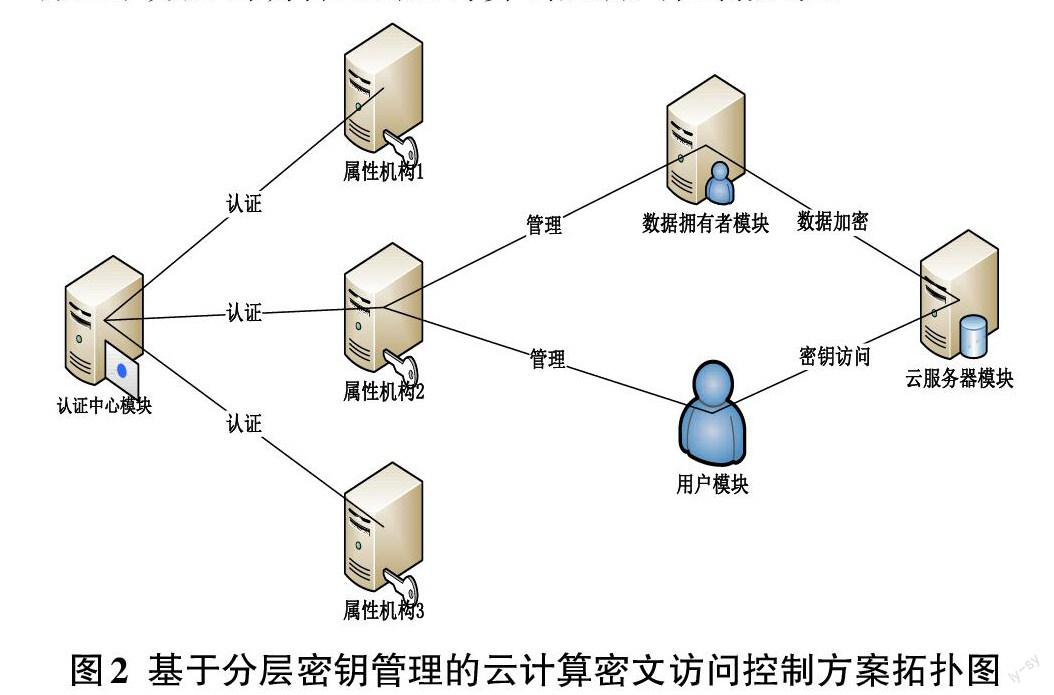

基于分層密鑰管理的云計算密文訪問控制方案分為上下兩層,分別對密鑰和明文加密,對加密明文的密鑰再加密,形成了對數(shù)據(jù)的雙重防護。上層根據(jù)訪問策略加密,只有具有滿足訪問策略屬性的用戶能解密,解密之后獲得加密明文的密鑰,加強了對密鑰的管理,有效避免了密鑰泄露問題;加密時增加數(shù)據(jù)操作權(quán)限控制參數(shù)對,授權(quán)給可信用戶改寫數(shù)據(jù)的功能,從而實現(xiàn)對數(shù)據(jù)資源的操作權(quán)限控制;在給用戶生成私鑰時增加密鑰版本號,不同實體間通過匹配密鑰版本號實現(xiàn)數(shù)據(jù)交換,只有最新版本號的私鑰才能解密密文,當(dāng)用戶相關(guān)屬性撤銷時,便不再具有最新的密鑰版本號,無法申請到訪問數(shù)據(jù)許可。該方案將云計算訪問控制中的屬性加密過程分為5個實體部分,分別為負(fù)責(zé)用戶屬性認(rèn)證和注冊的認(rèn)證中心模塊,負(fù)責(zé)分發(fā)密鑰的屬性機構(gòu)模塊,負(fù)責(zé)加密后發(fā)送數(shù)據(jù)到云端的數(shù)據(jù)擁有者模塊,負(fù)責(zé)私鑰解密的用戶模塊,負(fù)責(zé)接收和存儲數(shù)據(jù)的云服務(wù)器模塊。基于分層密鑰管理的云計算密文訪問控制方案拓?fù)鋱D如圖2所示。

(1)認(rèn)證中心模塊

認(rèn)證中心模塊是身份認(rèn)證訪問控制中介于數(shù)據(jù)屬主和云服務(wù)器之間的第三方可信機構(gòu),該機構(gòu)負(fù)責(zé)確保用戶的合法資料和操作權(quán)限不被隨意竊取和修改。認(rèn)證中心的主要功能是屬性機構(gòu)和用戶的注冊和認(rèn)證,生成全局公私密鑰和主密鑰,將主密鑰發(fā)給屬性機構(gòu)用于生成用戶的公私密鑰,將全局公私密鑰發(fā)送給用戶用于在系統(tǒng)內(nèi)各個部分進行全局認(rèn)證。

(2)屬性機構(gòu)模塊

屬性機構(gòu)模塊負(fù)責(zé)維護用戶的私鑰并生成附加的密鑰版本,在新的訪問策略發(fā)布時將密鑰版本加入訪問策略中,確保每個用戶屬性變更周期都有對應(yīng)的版本私鑰。屬性機構(gòu)模塊的作用就是防止密鑰的重復(fù)使用和非法訪問,用戶必須使用新的版本密鑰進行訪問否則會因為密鑰不匹配而不能解密數(shù)據(jù)。

(3)數(shù)據(jù)擁有者模塊

數(shù)據(jù)擁有者模塊負(fù)責(zé)為數(shù)據(jù)所有者進行可信授權(quán)和定義訪問策略,對所屬用戶的可操作數(shù)據(jù)進行加密處理。數(shù)據(jù)擁有者模塊向認(rèn)證中心申請公私密鑰,然后使用分層加密算法分別對明文數(shù)據(jù)和密鑰數(shù)據(jù)進行加密處理,然后把上層的密鑰密文和下層的數(shù)據(jù)密文上傳至云服務(wù)器供合法用戶下載使用。

(4)用戶模塊

用戶模塊用于下載最新的云服務(wù)器版本私鑰,對授權(quán)訪問的數(shù)據(jù)密文和密鑰密文進行解密處理,獲得用戶身份認(rèn)證、訪問權(quán)限等數(shù)據(jù)。解密后的用戶密鑰如果滿足訪問策略,就可以繼續(xù)對密文數(shù)據(jù)進行解密,獲得明文數(shù)據(jù),這樣一個完整的數(shù)據(jù)訪問過程就完成了,避免了密鑰泄露問題的出現(xiàn)。

(5)云服務(wù)器模塊

云服務(wù)器模塊負(fù)責(zé)存儲來自數(shù)據(jù)擁有者模塊上傳的數(shù)據(jù),并根據(jù)訪問策略為獲得合法訪問權(quán)限的用戶提供數(shù)據(jù)訪問服務(wù)和相關(guān)運算技術(shù)支持。

4結(jié)語

本文提出了一種基于分層密鑰管理的訪問控制方案,引入明文密鑰分層加密技術(shù),達(dá)到了快速完成用戶屬性撤銷而不需要更新其他用戶密鑰的目的,節(jié)省了加解密計算開銷,保障用戶合法訪問數(shù)據(jù),滿足了按數(shù)據(jù)擁有者的意愿篩選可訪問數(shù)據(jù)用戶的要求,實現(xiàn)了細(xì)粒度訪問控制。

參考文獻(xiàn):

[1] 林闖,蘇文博,孟坤,等.云計算安全:架構(gòu)、機制與模型評價[J].計算機學(xué)報,2013,36(9):1765-1784.

[2] Collins G,Biran Y.Multi-tenant utility computing with compute containers[C]//2015 IEEE 5th International Conference on Consumer Electronics - Berlin.September 6-9,2015,Berlin,Germany.IEEE,2015:213-217.

[3] 馮朝勝,秦志光,袁丁,等.云計算環(huán)境下訪問控制關(guān)鍵技術(shù)[J].電子學(xué)報,2015,43(2):312-319.

[4] Park D J,Kim K,Lee P J.Public key encryption with conjunctive field keyword search[C]//Information Security Applications,Springer-Verlag,2004: 73-86.

[5] 王于丁.基于屬性的云計算數(shù)據(jù)訪問控制技術(shù)研究[D].北京:清華大學(xué),2017.

[6] 雷蕾,蔡權(quán)偉,荊繼武,等.支持策略隱藏的加密云存儲訪問控制機制[J].軟件學(xué)報,2016,27(6):1432-1450.

[7] Zhang Y H,Li J,Chen X F,et al.Anonymous attribute-based proxy re-encryption for access control in cloud computing[J].Security and Communication Networks,2016,9(14):2397-2411.

[8] 楊騰飛,申培松,田雪,等.對象云存儲中分類分級數(shù)據(jù)的訪問控制方法[J].軟件學(xué)報,2017,28(9):2334-2353.

[9] Zhu H,Mei Z L,Wu B,et al.Fuzzy keyword search and access control over ciphertexts in cloud computing[C]//Information Security and Privacy,2017:248-265.

[10] Anakath A? ,Rajakumar S,Ambika S.Privacy preserving multi factor authentication using trust management[J].Cluster Computing,2019,22(5):10817-10823.

【通聯(lián)編輯:唐一東】