智能網聯汽車信息安全現狀和測試方案研究

胡津銘 顧欣 陸臻

關鍵詞:智能網聯汽車,個人信息,關鍵零部件,信息安全

0 引言

近年來,隨著傳統制造業向智能制造轉型升級的趨勢日益明顯,汽車產業作為國民經濟的支柱,已成為中國制造業轉型升級的重要領域。相對于傳統汽車,智能網聯汽車優勢明顯,智能網聯汽車配備了先進的傳感器、控制器和執行器等設備,除了具有復雜的環境感知、智能決策和協同控制功能外,還可以實現汽車與汽車、汽車與道路之間的信息智能交換和共享,實現“安全、高效、舒適、高效、安全”的目標[1]。

從技術角度來看,智能網聯汽車是集前端環境感知、規劃決策、自動駕駛、數據集中處理等多功能于一體的綜合產品,集中運用了計算機、現代傳感、信息融合、網絡通訊、自動控制等技術。此外,伴隨移動通信技術的發展,車輛具有了與外部環境交互的功能,車輛也不再被視為一個封閉的框架[2-3]。這些改變雖然給智能網聯汽車帶來了更多的功能和更舒適的駕駛體驗,但也暴露出了更多可能被攻擊者利用的信息安全風險面,使得智能網聯汽車成為攻擊者的目標。由于智能網聯汽車收集了大量的用戶和環境數據,一旦遭到惡意的網絡攻擊,不僅會導致數據泄露或車輛系統服務中斷,還可能導致用戶生命財產損失。

為了保障智能網聯汽車的信息安全,在政策標準上,國內外積極建立智能網聯汽車網絡安全標準法規體系。歐盟法規UN R1555《信息安全與信息安全管理系統》和UN R156《軟件升級與軟件升級管理系統》,對智能網聯汽車在信息安全上進行了認證規定,不滿足要求則不能銷售。我國智能運輸系統標準化技術委員會(SAC/TC 268)也已完成智能網聯汽車標準體系構建,將開展涵蓋整車、系統部件等技術的15項標準制定和研究項目。在測試方法上,華鋒等[4]提出了一種汽車整車網絡安全測試框架,該框架給出了智能網聯汽車整車的測試思路和建議。Phu等[5]對包括智能網聯汽車在內的物理網絡系統領域中的網絡安全測試方法進行了總結,指出了基于模型的網絡安全測試方法的趨勢,但是上述兩文獻并未提出具體的測試方法。

綜上所述,為了研究切實可行的智能網聯汽車的信息安全測試方案,本文將首先對智能網聯汽車所面臨的安全威脅層面進行分析和總結,進而基于智能網聯汽車信息安全檢測的問題,提出切實可行的智能網聯汽車信息安全測試方案,促進智能網聯汽車產業健康有序發展。

1 智能網聯汽車安全威脅分析

當前,智能網聯汽車已經與網絡和通信技術深度融合,具有了環境感知、智能決策和協作控制等功能。因此,智能網聯汽車暴露出的可攻擊面相比于傳統汽車更多。分析智能網聯汽車的信息安全風險可以從兩個方面進行:首先是技術層面,攻擊者通過了解目標車輛,開發出可以惡意控制目標車輛的工具;其次是可操作性層面,攻擊者在發起攻擊時克服條件限制,例如通過攻擊OBD接口物理進入汽車等。總體而言,智能網聯汽車主要包括以下層面的信息安全隱患。

1.1 間接物理攻擊

間接物理攻擊是針對智能網聯汽車眾多攻擊中最普遍的攻擊方式,例如OBD接口作為汽車上最重要的一個物理接口,可以通過該接口讀取汽車的運行狀態數據等[6],攻擊者可以直接通過OBD接口訪問CAN-Bus進而完全控制汽車的物理功能并造成威脅。同時有些車載設備可通過藍牙或WiFi技術與手機通信,并通過手機將數據上傳服務器。如果這些鏈路被攻擊者利用,同樣可以對汽車發起攻擊進而控制智能網聯汽車。

1.2 短距離無線攻擊

比起間接物理攻擊的方式,短距離的無線攻擊應該更靈活,威脅更大[7]。短距離無線攻擊方式包括WiFi、藍牙、無線數字鑰匙等,對于這些攻擊方法,攻擊者可以利用相應的有效設備在汽車附近收發數據。例如,作為目前智能網聯汽車標配的無線數字鑰匙,主要通過無線433HZ、125HZ、315HZ 三種頻率,以及基于KeeloQ加密算法的信號實現遠程控制和認證,攻擊者可以通過對無線數字鑰匙密鑰的破解,找到密鑰進而對車輛造成負面影響。

1.3 遠距離無線攻擊

遠距離攻擊方式主要針對GPS、數字廣播等公用的通信鏈路,也包括蜂窩網絡、遠程控制系統等專用通信鏈路。攻擊者可以在任何地方發起攻擊,這對汽車而言是最大的威脅。例如女巫攻擊(Sybil)是針對智能網聯汽車通信的一種典型攻擊方式[8],通過偽造車輛身份標識來創建錯誤的目的地址,使原本合法的車輛標識失去了真實性,從而達到破壞路由算法機制、修改數據整合結果的目的。

2 智能網聯汽車信息安全檢測存在的問題

2.1 檢測因素多,檢測指標繁雜

與傳統汽車相比,智能網聯汽車架構設計更為復雜,涉及的通信協議更多。智能網聯汽車信息安全檢測所涉及的因素比傳統汽車更加復雜,包括感知系統、操作系統、通信系統、控制系統等[9]。由于智能網聯汽車的各個部件和系統都有其獨特的檢測指標和標準,因此,如何確定這些指標和標準也是一項難題。

2.2 檢測手段落后,檢測效率低

智能網聯汽車主要是通過各種傳感器對實時數據進行收集,進而通過智能分析,協助駕駛員操作,提高駕駛的安全性和舒適性[10]。然而,由于有些檢測技術較為落后,缺乏能夠充分滿足智能網聯汽車信息安全檢測需求全面性的檢測手段和設備,不僅會導致檢測效率低下,還會增加智能網聯汽車檢測的難度和成本。

3 安全性測試方案研究及分析

3.1 安全性測試方案

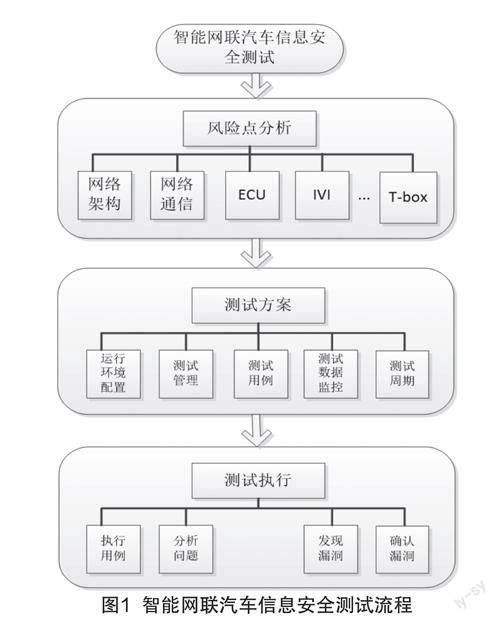

為減少智能網聯汽車產品存在潛在的信息安全隱患,針對智能網聯汽車開展信息安全測試工作極其重要。本文根據前述對智能網聯汽車信息安全威脅的分析,利用 Nmap、IDA Pro、BurpSuite、Putty、Wireshark等測試工具,結合滲透測試、API攻擊、協議破解等方法,形成一套系統的智能網聯汽車信息安全測試方法,具體測試流程如圖1所示。

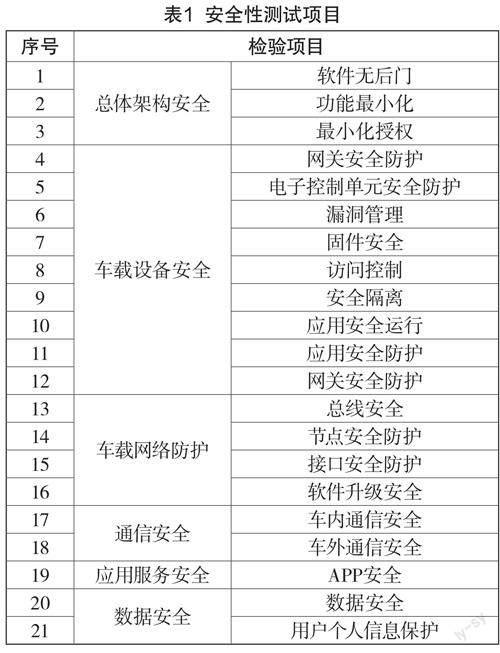

主要的測試項如表1所示,表1中為部分主要測試項目,隨著智能網聯汽車的發展,后續會繼續添加更多的測試項目。

3.2 安全性測試實例及分析

為了驗證所提出智能網聯汽車信息安全測試方法的可行性,在本節中,選取某款智能網聯汽車開展信息安全測試。本次測試中通過搭建測試環境,使智能網聯汽車關鍵零部件設備正常運行并實現其功能,對設備運行狀態下的安全進行測試,并且通過對固件進行代碼分析,開展深度安全測試,對該款智能網聯汽車的剎車輔助、自動巡航、自動泊車等自動駕駛功能進行測試。

結合GB/T 30279—2013《信息安全技術安全漏洞等級劃分指南》中訪問路徑、利用復雜度和影響程度3個方面和GB/T 40861-2021《汽車信息安全通用技術要求》等技術標準,選擇了靜態分析、動態測試結合模擬仿真及滲透測試的方法,對系統可能存在的漏洞和安全隱患進行檢測,并對系統的代碼規格、安全標準等進行靜態分析,對輔助駕駛系統的源碼、配置文件進行檢查和評價;通過對輔助駕駛系統進行各種攻擊模擬的動態測試,測試系統的抗攻擊能力和穩定性,以及對系統的響應速度、準確性、可靠性等進行測試和評估;通過模擬黑客攻擊等手段,對系統進行安全滲透測試,評估系統的安全性和抵御攻擊的能力;最后,模擬仿真不同的駕駛場景和情況,測試輔助駕駛系統的適應性和準確性,并檢測系統可能存在的漏洞和安全隱患。經過檢測,發現該款智能網聯汽車通信鏈路層自動泊車數據傳輸加密、決策層固件可信根簽名安全和感知層ADAS通信可信根簽名等方面存在安全性問題。

目前智能網聯汽車的測試主要在智能網聯試驗場或示范區進行,測試場大多采用在傳統試驗場,很難復現智能網聯汽車實際運行情況,針對智能網聯汽車的關鍵零部件測試,主要采用單獨測試零部件的方式,未考慮數據流流轉過程中的數據安全問題[11]。本文所提智能網聯汽車信息安全測試方法在綜合考慮了智能網聯汽車組成結構及關鍵零部件內生關系、輔助駕駛采集數據流動方向及生命周期基礎上,基于信息安全威脅分析,給出了智能網聯汽車信息安全測試方法,可對智能網聯汽車車信息安全和個人信息保護進行一體化測試。

4 結語

智能網聯汽車信息安全是高效安全交通運輸的基礎和保障,也是保障人民群眾生命財產安全的必要選擇,是當前國際汽車業備受關注的主題之一。隨著現代汽車已明顯向集成化、智能化和網絡化三個方向發展,在國家安全、社會經濟安全方面對汽車信息安全提出了更高的要求。本文通過對智能網聯汽車架構和安全威脅進行分析,提出智能網聯汽車安全性測試項目和測試驗證方法,為智能網聯汽車產業進行信息安全檢測提供有效可行的方案,有助于促進智能網聯汽車產業健康有序發展。