風險評估中脆弱性識別量化分析方法

胡 兵 馬 淵

(1.重慶電子工程職業學院 重慶 401331)

(2.重慶市渝中區公安分局網絡安全保衛支隊 重慶 400044)

一、引言

信息安全風險評估作為信息安全保障工作的基礎性工作和重要環節,貫穿于信息系統的規劃、設計、實施、運行維護以及廢棄各個階段,與信息系統等級保護、信息安全檢查、信息安全建設等工作緊密相關,并通過風險發現、分析、評價為上述相關工作提供支持[1]。信息系統的風險評估可以描述為威脅利用脆弱性對資產產生影響的評價過程[2],在這一評價過程中,由于脆弱性是資產本身存在的固有屬性,如果沒有被相應的威脅利用,單純的脆弱性本身不會對資產造成損害。因此,脆弱性識別是風險評估中最重要的一個環節,脆弱性識別方法的合理性、評價結果的準確性將對整體風險評估結果的可信性造成較大影響。

本文基于《信息安全技術信息安全風險評估規范》(GB T 20984-2007),在分析現有信息安全風險評估模型存在問題的基礎上,借鑒通用漏洞評估系統CVSS( Common Vulnerability Scoring System)的漏洞評價指標,提出一種脆弱性識別量化計算方法。

二、脆弱性識別方法分析

在文獻[1]中給出了風險分析原理圖,如圖1所示。在進行風險分析時涉及資產、威脅、脆弱性三個基本要素,最終的風險值由安全事件的可能性和安全事件造成的損失確定。

圖1 風險分析原理圖

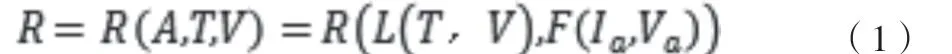

文獻[1]根據風險分析原理圖提出了風險計算的形式化公式:

公式(1)中,R為風險值計算函數,A為資產,T為威脅,V為脆弱性,Ia表示資產價值,Va表示脆弱性嚴重程度,L為威脅利用脆弱性導致安全事件發生的可能性,F為安全事件發生后造成的損失。根據文獻[1]附錄的計算示例,計算過程中V和Va均取了脆弱性嚴重程度的值,且脆弱性嚴重程度采用表1中的定性方法進行賦值。因此采用上述公式進行計算,脆弱性嚴重程度賦值的存在稍許偏差都將導致最終風險值的較大偏差,使得風險評估結果的可信度降低[3]。

表1 脆弱性嚴重程度賦值表[1]

4 高 如果被威脅利用,將對資產造成重大損害3 中等 如果被威脅利用,將對資產造成一般損害2 低 如果被威脅利用,將對資產造成較小損害1 很低 如果被威脅利用,將對資產造成的損害可以忽略

文獻[4]借鑒CVSS通用漏洞評估方法,提出了從脆弱性的基本特征(Base Metrics)、時間特征(Temporal Metrics)和環境特征(Environmental Metrics)三方面進行脆弱性量化評估。其中基本特征包括攻擊向量(AV)、攻擊復雜度(AC)、所需權限(PR)、用戶交互(UI)保密性影響(C)、完整性影響(I)、可用性影響(A)等指標,時間特征包括可利用代碼(E)、漏洞修復水平(RL)和報告可信度(RC),環境特征包括安全需求(CR、IR、AR)和允許修改的基本指標(MAV、MAC、MPR、MUI、MC、MI、MA)。采用該方法,可以對脆弱性嚴重程度進行較為科學的定量計算,但沒有解決脆弱性嚴重程度重復參與“安全事件可能性”和“安全事件損失”計算的問題。

三、脆弱性評估量化計算

根據圖1風險分析原理,“安全事件可能性”和“安全事件損失”的量化評估都與脆弱性相關,為了避免計算過程中“脆弱性嚴重程度”的重復計算針對上述問題,將對脆弱性的量化評價劃分為脆弱性可利用范圍(Ve)和脆弱性影響范圍(Vi)兩個維度,以保證風險值計算過程中的威脅、脆弱性和資產的獨立性。具體量化評價步驟如下:

①梳理CVSS通用漏洞評價指標。在CVSS已有的漏洞評價指標中,其基本特征所包括的AV、AC、PR、UI、C、I、A評價指標是評價漏洞的核心指標,不會隨時間和用戶環境的變化而發生改變,可以對脆弱性的嚴重程度進行準確度量。根據CVSS 3.0的量化方法,對基本特征所包括的AV、AC、PR、UI、C、I、A評價指標進行如下量化,詳細參見表2。

表2 脆弱性基本指標量化

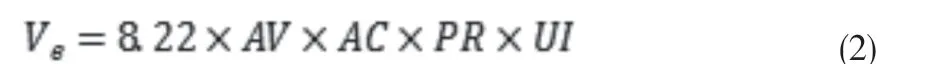

②確定脆弱性可利用范圍Ve量化評價方式

脆弱性可利用范圍表明了漏洞被威脅利用的難易程度,取值由AV、AC、PR、UI指標所確定,其量化計算方式如下:

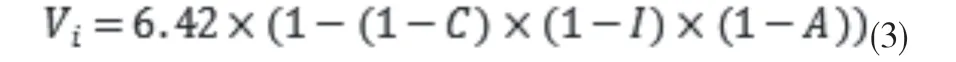

③確定脆弱性影響范圍Vi量化評價方式

脆弱性影響范圍表明了漏洞被利用后對資產所造成的破壞,取值由C、I、A指標所確定,其量化計算方式如下:

四、結束語

本文基于CVSS通用漏洞評價指標,對脆弱性嚴重程度的定性評價方法進行改進,從可利用范圍和影響范圍兩個方面對脆弱性進行定量評價。從而可以使用“脆弱性可利用范圍”和“威脅出現的頻率”計算安全事件發生的可能性、使用“脆弱性影響范圍”和“資產價值”計算安全事件的損失,避免了脆弱性嚴重程度重復參與風險值的計算,降低了風險值對脆弱性嚴重程度的相關性,提高了信息安全風險評估結果的可信度。