基于對稱加密的區塊鏈數據權限管理方案

石鵬展

摘要:區塊鏈憑借分布式存儲、不可篡改的特點被廣泛應用于智慧城市,提高了智慧城市的信息安全性。然而,區塊鏈透明性的特點會導致系統中的敏感數據遭到暴露,用戶隱私無法得到保護。針對上述問題,本文提出一種基于對稱加密的數據權限管理方案,實現對存儲在區塊鏈中的隱私數據的訪問控制。

關鍵詞:區塊鏈;智慧城市;權限管理;信息安全;對稱加密

中圖分類號:TP309? ? ? ? ? 文獻標識碼:A

文章編號:1009-3044(2021)17-0024-02

開放科學(資源服務)標識碼(OSID):

1 背景

隨著智慧城市不斷深入建設,城市中物聯網設備的數量在急劇增長,大量感知數據涌入云端,面臨數據有效性、真實性,以及用戶隱私保護等問題的嚴峻挑戰[1]。物聯網設施通常使用無線的方式與服務器通信,這類通訊方式容易受到干擾、嗅探等惡意攻擊。在自組織網絡和無線傳感器網絡領域,使用加密通信或基于信道的身份驗證等方案解決該類問題,但由于在邊緣計算中數據交換的數量和準確度要求,再者物聯網設施的計算存儲資源有限難以執行傳統的網絡安全級別所需的強制措施。另外,類似于云計算,在邊緣計算中數據本身以及處理工作都外包給云或其他計算節點,使得這些數據受到的更加廣泛的安全威脅。物聯網數據需要在節點間多次傳輸,數據會有更高的可能性通過資源受限的節點,例如缺乏安全措施的節點,導致信息泄漏或其他惡意利用外包數據或外包數據生成的計算結果的行為。根據2020 Unit 42 IoT威脅報告顯示,目前98%的物聯網設備流量未經加密,存儲在服務器中感知數據通常也是未加密的,這可能導致對個人信息的非法使用(如斯諾登事件)。用戶對他們的數據如何使用或處理只有有限的控制權,服務器中存儲的數據存在被服務器修改或刪除的風險,數據的真實性和有效性難以得到保證。

區塊鏈作為點對點網絡、密碼學、共識機制等多種技術手段的集成創新,提供了一種在不可信網絡中進行信息與價值傳遞交換的可信通道。面對智慧城市中公共數據管理的信息安全問題,區塊鏈提供了新的解決方案,成為打造智慧城市的重要元素之一。橢圓曲線數字簽名算法是一種廣泛應用于區塊鏈中的加密方法。該算法通過確認消息發送方的身份,保證了消息在傳輸過程中的真實性。然而,在存有大量隱私數據的智慧城市應用系統中,這種數據保護方法顯然存在局限性。如消息的明文沒有受到有效的保護,面對網絡嗅探等惡意攻擊時,其中的隱私數據存在竊取和暴露的風險。此外,區塊鏈賬本對所有節點都是公開的,任何節點都可以訪問其中的內容,包括一些隱私數據。

2 國內外研究現狀

區塊鏈是一種多方共同維護的分布式數據庫。盡管早在1990年,區塊鏈的概念就產生了,而然直到最近才開始使用基于區塊鏈的具體應用,如比特幣。比特幣是一種數字貨幣,它結合了P2P網絡(peer-to-peer)和公鑰密碼學算法,使用去中心化的方式使得用戶可以在不可信的環境中進行可靠的交易。對比傳統的分布式數據庫,區塊鏈體現了以下特征:一是從集中式記賬演進到分布式記賬;二是從“增刪改查”變為僅“增查”兩個操作;三是從單方維護變成了多方維護;四是區塊鏈提供了一種,不依賴于第三方的交易方式,從外掛合約發展為內置合約。隨著區塊鏈的不斷革新升級,在加密數字貨幣和智能合約的基礎上,開始與邊緣計算、大數據等前沿技術深度融合、集成創新,推動著其在物聯網相關場景的應用模式的探索、發展。在物聯網架構設計方面,如基于區塊鏈和射頻識別技術搭建溯源系統,追蹤中國農產品的供應源,該系統不但可以減少物流中農作物的丟失,而且提高了農產品質量和食品安全。有學者關注利用區塊鏈解決物聯網設備管理問題,將公鑰和私鑰分別儲存在以太坊和智能設備中,提出了一個可遠程控制、配置物聯網設施管理系統,相對于傳統方法,該系統使用區塊鏈極大地減少了更新和維護設備的成本。區塊鏈還可以運用在物聯網或者網絡能源中為能源管理部門服務,基于區塊鏈能源設施可以在無人監管的情況下,實現相互訂購服務和支付費用。另外,利用區塊鏈技術解決大數據的信任問題也是當前的熱點問題。

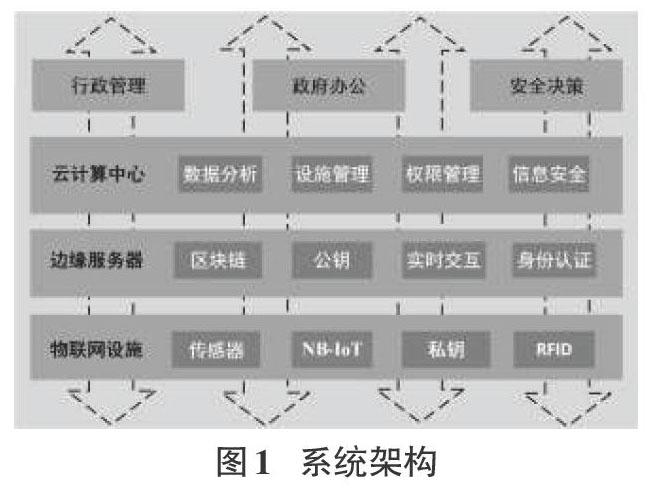

3 基于區塊鏈的智慧城市應用系統架構

系統架構如圖1所示。物聯網設施通過監測周圍環境,獲取感知數據,然后將該數據廣播在邊緣服務器群中。邊緣服務器對數據進行打包挖掘工作,這些感知數據以區塊的形式存儲在區塊鏈賬本當中,最終每個邊緣服務器都在本地存儲了一份該賬本,并實時同步更新賬本內容。物聯網設施會實時同步賬本中每個區塊的頭部內容,并不存儲區塊中所包含事務的具體內容。如果物聯網設施想要查詢賬本中具體的內容,需要從附近的邊緣服務器中下載相關內容,利用已在本地存儲的區塊頭部內容對下載的內容進行驗證,保證獲取內容的正確性。而外部客戶想要獲取賬本中的內容,需要通過訪問邊緣服務器對賬本的內容進行查詢。所有邊緣服務器所備份賬本都是實時同步更新的,其內容具有一致性,從而客戶和邊緣服務器只能訪問賬本中的數據,不能對賬本進行改動。由于系統中的每個邊緣服務器都可以查詢賬本的任何內容,包括存儲在賬本中的感知數據,而這些數據可能包含一些用戶的隱私數據,需要控制對該數據的訪問權限。

系統中的惡意行為按照類型可以分為:1)惡意節點竊取物聯網設施發送的數據;2)惡意節點偽造身份,冒充其他節點向系統中任意其他的節點發送、請求數據;3)惡意節點攔截物聯網設施發送的數據,然后冒充其身份,向邊緣服務器發送虛假數據;4)惡意節點查詢賬本中的數據,非法使用或曝光其中的隱私數據。

4 具體方案

區塊鏈通過透明化傳輸的方式,保證了數據的有效性。而在智慧城市中存在大量的傳感數據,這些數據被廣播在區塊鏈網絡中。基于橢圓曲線數字簽名算法的加密方案,通過驗證明文和密文一致性的方式,防止了數據在傳輸過程中被篡改,但由于缺乏對明文的有效加密,仍存在數據泄露的風險。并且,隱私數據在廣播過程中也將暴露在區塊鏈網絡當中,沒有得到有效的保護。對稱加密是一種輕量化、高效率的加密方法,非常適配物聯網設施資源受限的特點。本文融合對稱加密算法和橢圓曲線數字簽名算法,提出一種區塊鏈數據權限管理方案,防止了數據在傳輸過程中被惡意節點竊取,并提供了對稱秘鑰的安全傳輸方式,保證了接收節點可以正確的解讀數據的內容。

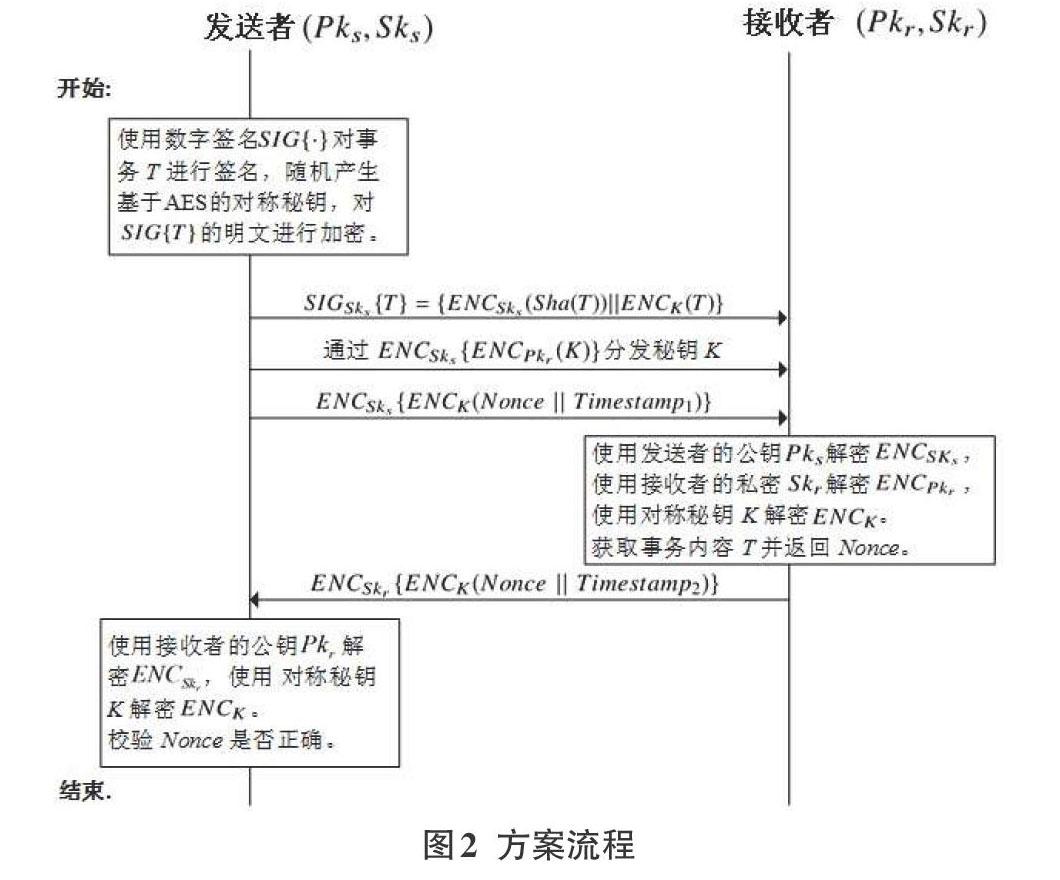

根據所提出的系統模型可知,系統是基于許可鏈構建的,系統中每個節點都持有一對公私鑰[(Pk,Sk)]作為唯一的身份標識。方案的具體加密流程如圖2所示。發送者利用對稱秘鑰[K]對數字簽名算法[SIG{?}]中的明文進行加密,可以表示為:

[SIGSks{T}={ENCSks(Sha(T))||ENCK(T)}]

其中,[Sks]為發送者的私鑰,[ENC]表示加密,[ENCSks]表示使用私鑰[Sks]對內容進行加密,[T]代表發送的消息,[Sha(T)]表示使用哈希散列算法產生消息[T]的摘要。接著,使用發送者的公鑰[Pkr]發送對稱秘鑰K,可以表示為[ENCSks{ENCPkr(K)}]。最后發送本次消息傳輸的時間戳[Timestamp1]和校驗碼Nonce,如果接收者返回正確的校驗碼,發送者就認為接收者接收了正確的對稱秘鑰,并成功解密了事務信息。

使用接收者的[Pk]加密的密文,只能由對應的[Sk]解密,這為對稱加密算法的秘鑰分發提供了一種不依賴于中心化的信任機構的安全方式。使用發送者的公鑰對消息進行簽名,防止了惡意節點冒充其他節點,保證了接收方可以確定發送者的身份信息。通過使用動態的對稱秘鑰對數字簽名中的明文加密,使得只有持有接收方私鑰的節點可以獲取明文的內容,防止了數據在傳輸過程中被竊取。通過上述加密方案,隱私數據得到有效的安全保護和權限管理。對稱秘鑰由物聯網設施隨機產生,由于敏感數據的數量可能是巨大的,這種秘鑰獲取方式會降低數據查詢的效率。因此,對稱秘鑰的產生方式可以由設備運營方根據實際情況進行調節,例如定期更換對稱秘鑰。

5 實驗分析

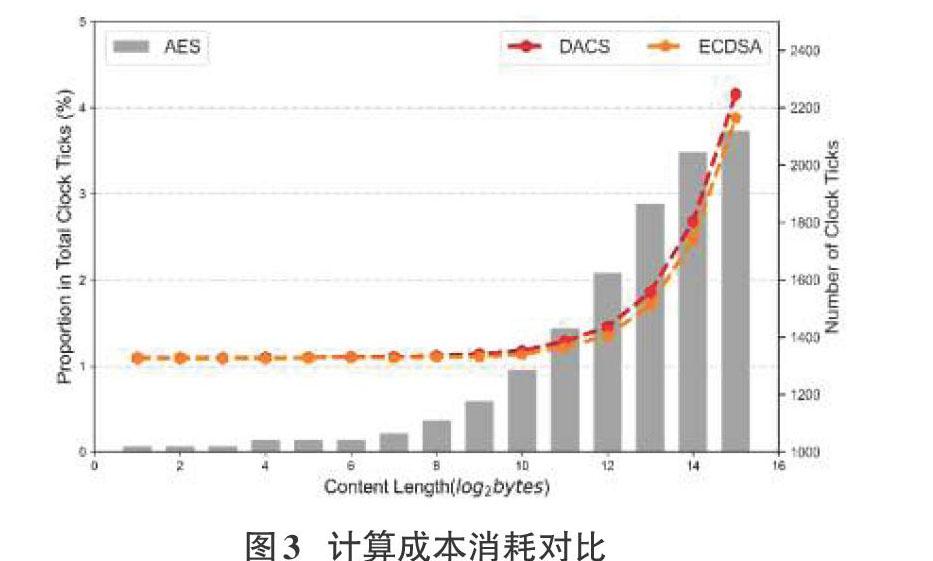

實驗主要評估所設計的數據權限管理方案的運行成本。實驗選用AES[2]和ECDSA[3]分別作為對稱加密算法和數字簽名算法,以及SHA256[4]作為哈希算法。實驗基于RT-Thread[5]在Keil uVision5上模擬了STM32虛擬機作為物聯網設施,將RT_TICK_PER_SECOND設置為2000,即系統時鐘每秒鐘節拍數增加2000,時鐘節拍為0.5ms,并基于C語言在虛擬機上實現了AES和ECDSA算法。

由于物聯網設施資源受限,運行復雜的加密算法會極大地?影響物聯網設施上傳數據的效率。提出的感知數據權限管理

方案(Data Authority Control Scheme,DACS)在ECDSA的基礎上引入了對稱加密(AES)。相比于ECDSA,DACS的計算成本更高。實驗將DACS和ECDSA對比,以分析DACS在物聯網設施上對隱私數據加密所消耗的計算成本。如圖3所示,隨著傳輸數據量的增加,DACS和ECDSA所需的時間消耗有所增加,其中ECDSA由在[21]Bytes數據量時的1327次節拍增加到在[215]Bytes數據量時的2146次節拍,DACS由在[21]Bytes數據量時的1328次節拍增加到在[215]Bytes數據量時的2248次節拍。增長速度在[26]Bytes以內緩慢,在[26]Bytes以后逐漸增加。在DACS中,ECDSA占用了大部分的運行時間,在內容長度較小的情況下尤為明顯。相反,AES的效率非常高,在[21]Bytes數據量時占0.7%,在[215]Bytes數據量時占3.7%。在智慧城市中,物聯網設施上傳的數據量通常較小。當數據量小于[210]Bytes時,AES占總時間成本小于1%。因此,DACS犧牲了少量的計算成本,但是帶來了高的安全性和訪問控制功能。

6 總結

本文介紹了一種基于對稱加密的區塊鏈數據權限管理方案,將對稱加密和橢圓曲線數字簽名算法相結合,對隱私數據多層加密,利用非對稱秘鑰傳輸對稱秘鑰,實現對存儲在區塊鏈中的隱私數據的訪問權限控制。已有實驗評估了該算法的計算成本消耗,在智慧城市中應用具有極高的可行性。

參考文獻:

[1] Xia Q,Sifah E B,Asamoah K O,et al.MeDShare:trust-less medical data sharing among cloud service providers via blockchain[J].IEEE Access,2017,5:14757-14767.

[2] 魯慧琦,張國平,楊曉霞,等.基于AES的STM32在應用升級設計[J].電子測量技術,2020,43(24):141-146.

[3] Johnson D,Menezes A,Vanstone S.The elliptic curve digital signature algorithm (ECDSA)[J].International Journal of Information Security,2001,1(1):36-63.

[4] Courtois N T, Grajek M, Naik R. Optimizing SHA256 in Bitcoin Mining[J]. 2014.

[5] 朱志國.RT-Thread操作系統在STM32中移植的研究[J].計算機光盤軟件與應用,2012,15(22):119-120.

【通聯編輯:梁書】